CodeQL: SAST своими руками (и головой). Часть 1

Привет Хабр! Как вы все уже знаете, в области безопасности приложений без статических анализаторов исходного кода (SAST) совсем никуда. SAST-сканеры занимаются тем, что проверяют код приложения на различные типы программных ошибок, которые могут скомпрометировать систему, предоставить...

Исследование вредоносного трафика

Статья расскажет о способах разбора и детектирования вредоносного сетевого взаимодействия в сети. Информация предоставляется для ознакомления. Здесь будут рассмотрены основные инструменты для анализа сетевого трафика и рассмотрены источники примеров для практики. Читать далее...

Я твой WAF payload шатал

Пару недель назад команда Vulners опубликовала сравнение нескольких популярных WAF. Поймав себя на мысли - "а как оценивать качество его работы?", я решил разобрать подробнее тему security-тестов и критериев оценки Web Application Firewall. Статья пригодится, в первую очередь, тем, кому интересна...

В 2020 интернет-мошенники украли у селлеров и клиентов 150 млрд. рублей. Разбираем преступные схемы, чтобы не попасться

Пока вы считали сколько заработали или могли заработать в 2020 году, интернет-мошенники выманили у россиян в сети 150 миллиардов рублей. Это данные за 2020 год. Всего за год. Аналитики Avito, «Тинькофф» и «Лаборатории Касперского» перечислили самые популярные способы мошенничества в интернете и...

Кейс внедрения IGA-системы в крупном производственном предприятии

Привет, Хабр! Бывают случаи, когда приходят заказчики, которые до тебя уже «хлебнули сполна». Проект, о котором пойдет речь ниже, один из таких. Заказчик – крупное производственное предприятие, а если быть точным, то целая группа компаний. И хотя изначально мы обсуждали с ним систему защиты от...

Стартовали продажи ноутбука Aurora 7 с семью дисплеями

Разработчики этого чуда техники, создавая прототип, явно проговаривали про себя: «Маловато будет!», имея в виду количество экранов. Два дисплея? Банально и относительно часто встречается. Три? Ну нет. Вот семь — в самый раз, это отлично. Этот ноутбук пару раз упоминали на Хабре, включая новость с...

[recovery mode] BlackBerry: расцвет и закат эпохи QWERTY-смартфонов

Десять лет назад в штаб-квартире компании Research In Motion (RIM), расположенной в городе Уотерлу (Канада, провинция Онтарио, округ Уотерлу), кипела жизнь. Офисы были наполнены сотрудниками, а свет в окнах не потухал до полуночи, демонстрируя проезжающим мимо водителям силуэты занятых работой...

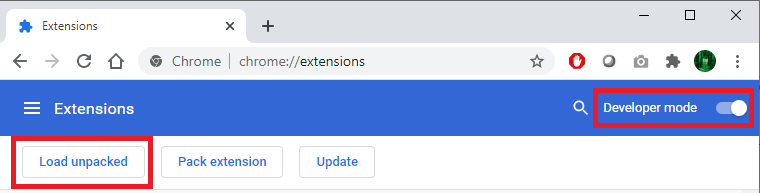

Security Week 06: кража данных через синхронизацию Google Chrome

Хорватский исследователь Боян Здрня (Bojan Zdrnja) обнаружил интересный метод эксфильтрации данных через средства синхронизации, встроенные в браузер Google Chrome. Функция Chrome Sync позволяет синхронизировать сохраненные пароли, закладки и историю посещения веб-сайтов между компьютерами,...

Особенности киберохоты: как Hunter Stealer пытался угнать Telegram-канал «База»

С ноября 2020 года участились случаи похищения аккаунтов у популярных Telegram-каналов. Недавно эксперты CERT-GIB установили тип вредоносной программы, с помощью которой хакеры пытались угнать учетку у Никиты Могутина, сооснователя популярного Telegram-канала «База» (320 тысяч подписчиков). В той...

Жулики против разработчиков приложений Apple. Как потерять два миллиона долларов и не подать виду

Алло, Хьюстон, у нас проблемы! Вернее, не у нас, а у вас. И не в Хьюстоне, а в Купертино, или где там теперь базируется офис Apple, занимающийся поддержкой магазина приложений App Store. Эти самые проблемы возникают регулярно не только у пользователей, но и у разработчиков софта, страдающих от...

[Перевод] Борьба с инсайдерской угрозой на примере Among Us

Как ИБ-специалисты могут использовать знаменитую игру для обучения сотрудников Говорить с сотрудниками о безопасности бывает сложно, особенно если в компании высоки риски инсайдерских угроз. Могут ли игры на социальную дедукцию сломать этот лёд? Могут, считают авторы блога Security through...

Режим инкогнито от Google и других браузеров: красивая игра слов и немножко обмана

Да, друзья! Я утверждаю, что «корпорация добра», как ее когда-то называли, и их коллеги по браузерному цеху умышленно извратили или перекрутили слово «инкогнито», попутно «загадив» весь топ по этому и сопредельным запросам. Они живут за счет данных, им анонимность просто не нужна. Но по порядку....

aSocial — полностью распределенная социальная сеть

В свете последних событий идея о распределенной социальной сети вновь зохватывает разум... Читать дальше...

Шумные соседи и мой путь к тишине

В этой статье я расскажу мой тернистый путь к тишине в условиях жизни в панельном доме с шумными соседями. Читать далее...

Как root-права и альтернативные прошивки делают ваш android смартфон уязвимым

Если вы являетесь регулярным читателем Хабра, то должно быть заметили что за последние несколько лет вышло немало статей о сборе персональных данных с мобильных устройств, и о попытках противодействия этому, было несколько отличных статей с детальными инструкциями по превращению своего смартфона на...

Hack The Box. Прохождение Doctor. SSTI to RCE. LPE через Splunkd

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Стали известны подробности о первом VR-шлеме от Apple

Apple собирается выпустить VR-гарнитуру, оснащенную более чем дюжиной камер. А дисплей для каждого глаза будет иметь 8К-разрешение. Об этом вчера сообщила The Information со ссылкой на инсайдера в проекте. Устройство идёт под кодовым названием N301. Читать далее...

Как молодой девушке уехать на Яндекс.Такси в лес и пропасть без вести

Любой человек может оказаться в неприятной ситуации когда он едет ночью, в лес, в багажнике... Предусмотрительные граждане пытаются избежать подобных инцидентов выбирая сервисы такси известных брендов, которые декларируют безопасность поездки, контроль за водителями и даже вешают в приложении...