[recovery mode] «Вам повезло!» или как Яндекс устранял баг

Предисловие Hello, team! Возможно, столь завуалированное название статьи Вас заинтересовало, и вы решили прочитать ее во что бы то ни стало, дабы понять суть. Но на деле все куда проще, а остроты данной ситуации подбавляют лишь комические реплики службы поддержки Яндекс (далее - ЯД), которая...

Как я выиграл апелляцию против американских санкций

В прошлое воскресенье 4 сентября я обнаружил, что GitHub-организация DigitalDesignSchool, в которой я являюсь одним из владельцев, забанена Гитхабом с формулировкой "ваш аккаунт может быть предметом американских экономических санкций". Пораскинув мозгами и посовещавшись с моим приятелем,...

5 отличных мини-ПК начала осени 2022 года: от офисной системы до домашнего NAS-сервера

Ну что сказать — производители всего за месяц выпустили несколько отличных миниатюрных ПК, которые «заточены» под самые разные задачи. Здесь у нас и высокопроизводительные системы, и устройства для выполнения офисных задач, плюс специфические девайсы. Все эти гаджеты объединяет одно — они очень...

[Перевод] Выведите подход «infra-as-code» на новый уровень

«Spacelift» - это специализированная совместимая с Terraform платформа CI/CD для подхода «Инфраструктура как код». Она была разработана и внедрена опытными DevOps-инженерами на основе их предыдущего опыта с крупномасштабными ПО - а именно с помощью нескольких десятков команд, сотен инженеров и...

[Перевод] «Умное, значит уязвимое» — отрывки из книги Микко Хиппонена

Микко Хиппонен — ИБ-эксперт из Финляндии. Он является авторитетом во всем мире по вопросам компьютерной безопасности, много лет публично комментирует и пишет о вредоносных программах, хактивистах и правительствах. Он также является членом консультативного совета по интернет-безопасности в...

Киберпреступления и защита от них: какие решения доступны на рынке

По оценкам RTM Group, в 2021 г. общий ущерб от преступлений с использованием компьютерных технологий в России превысил 150 млрд рублей. С какими видами киберугроз сталкиваются организации чаще всего и как их предотвратить, рассказывает Оксана Ульянинкова, руководитель перспективных проектов в...

[Перевод] Как обеспечить конфиденциальность и безопасность данных участников исследования

Обеспечение конфиденциальности и безопасности данных участников до, во время и после сбора данных критично важно для процесса исследования пользователей. Это защищает участников от утечек данных и киберугроз. Из-за активного развития законодательной базы о защите данных, исследователям приходится...

Спецвыпуск Apple Pro Weekly News – Презентация Apple (07.09.22)

Новые iPhone 14 со спутниковой связью и iPhone 14 Pro с новым лицевым видом, Apple Watch аж три модели и даже новые AirPods Pro – всего хватает. В этом спецвыпуске мы расскажем всё о новинках и даже больше, погнали вспоминать! Перейти к новостям...

Как проверяют физических лиц в СБ компаний методом OSINT

Чтобы обезопасить себя от влияния «человеческого фактора» и снизить любые риски, связанные с потерей денег или репутации службы безопасности компаний прибегают к различным методам. Как ни крути, а это их прямая обязанность. Если в компанию, скажем, придёт человек, который на прошлом месте работы...

Готовим Android к пентесту — WSA edition

Мы в Digital Security часто проводим анализ Android-приложений, поэтому пришло время поделиться некоторыми накопленными знаниями и сделать обзор по тому окружению, который мы используем каждый день. Существует множество вариантов для настройки пентестерского окружения, которые можно выделить в две...

Ресерч свежего Excel документа с Loki malware внутри

Вечер добрый, Хабр! Решил немного изучить свежий сэмпл малваря LokiBot (31.08), который содержится в Excel документе и используется для фишинговой рассылки. В этой небольшой статье основное внимание уделено практической части поиска, извлечения и небольшого разбора поведения вредоноса. Надеюсь, что...

Чем опасны уязвимые зависимости в проекте и как с этим помогает SCA?

Современные приложения почти всегда используют сторонние библиотеки. Если библиотека содержит уязвимость, то уязвимым может оказаться и использующее её приложение. Но как определить наличие таких проблемных зависимостей? Читать далее...

Утечки данных и компании: какой должна быть идеальная реакция

Дисклеймер: Нижеприведенный текст не является призывом к неправомерному использованию персональных данных субъектов (или иным неправомерным действиям), а всего лишь видение коллективом проекта iFreedomLab сложившейся ситуации. Данные — новая нефть, и утечки этой нефти стали случаются также часто,...

Как найти и устранить IDOR — ликбез по уязвимости для пентестеров и веб-разработчиков

99% того, что я делаю — использование ошибок, которых можно избежать. Сегодня я расскажу про IDOR — одну из самых распространенных и простых в использовании веб-уязвимостей. С ее помощью можно посмотреть чужие фотографии в социальной сети или получить скидку в интернет-магазине, а можно заработать...

Чего хотят клиенты: полный compliance, ИБ-мониторинг без реагирования и поменьше ГосСОПКи

Все заказчики разные. Одни хорошо разбираются в технологиях и точно знают, что им нужно. Другие – просто хотят работать без сбоев и инцидентов, хоть и не понимают, как это реализовать. А кто-то не разбирается в ИБ, но уверен, что точно знает, как выстроить процесс. Если дело доходит до таких...

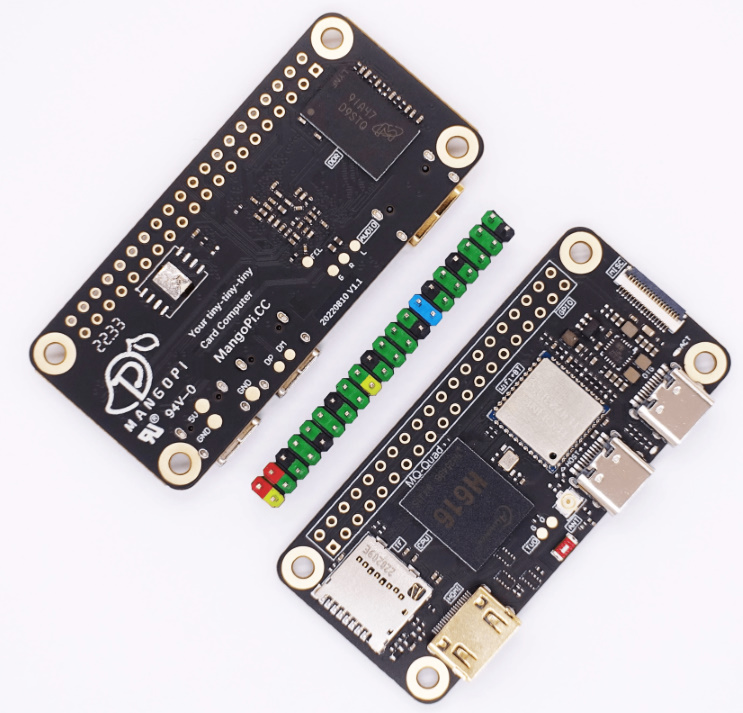

Одноплатник MangoPi MQ-Quad в форм-факторе Raspberry Pi Zero W всего за $26.70

Стартап Widora Technology представил одноплатник MangoPi MQ-Quad в форм-факторе Raspberry Pi Zero W. Плата основана на процессоре Allwinner H616 максимальная частота 1.5 ГГц, в состав процессора входит 4-ядра Arm Cortex-A53, ARM Mali-T720 GPU, на плате распаяна память объемом 1GB DDR3L и разведен...

Security Week 2236: корпоративная атака с помощью кода из игры

Обычно установку компьютерных игр на корпоративных устройствах отслеживают или запрещают по той простой причине, что на работе надо работать, а не играть. Но есть еще один аргумент: большой ассортимент софта на компьютерах сотрудников расширяет возможности для атаки. Недавнее исследование...

Подборка фильмов и сериалов об OSINT

Всем привет! В этом обзорном посте собрал для вас подборку всевозможных произведений кинематографа, так или иначе затрагивающих тему OSINT-исследований. Среди почти двух десятков вариантов найдутся кинокартины на любой вкус: от документалок по следам громких расследований и скандалов в...