Централизация как фактор сдерживания развития безопасных коммуникаций

Плавное течение конкуренции и объединения атакующих и защищающих остановилось как только появился синтез средств массовой информации и компьютерных технологий. Атакующим более нет надобности в прямых взломах, как того требовалось ранее. Читать далее...

МАСШТАБная интеграция или как мы подружили ECP VeiL с Кибер Бэкап

Привет Хабр! Сегодня мы рассмотрим кейс интеграции системы резервного копирования Кибер Бэкап с платформой виртуализации ECP VeiL от НИИ “Масштаб”. Скажу сразу, что это был непростой путь, и нам пришлось приложить немало усилий с обеих сторон, чтобы продукты действительно начали взаимодействовать...

Послание в чаше Петри: кодирование сообщений с помощью бактериальных паттернов

В былые времена люди без иронии и преувеличения называли самым ценным ресурсом информацию. И чем ценнее информация, тем лучше она должна быть сокрыта от любопытных глаз и ушей. Этот тезис как никогда актуален в наши дни. Сопряжение реального и цифрового миров привело к тому, что множество данных,...

5 способов, как взять домен с помощью PetitPotam

В последнее время почти на каждом проекте по внутреннему пентесту я встречаю уязвимость PetitPotam. И почти всегда она помогает в получении привилегий администратора домена. При наличии доменной учетной записи (в некоторых случаях возможна эксплуатация уязвимости без аутентификации) атакующий может...

Защитить IoT-устройства — что предлагают регуляторы

Число ботнетов на базе умных гаджетов постоянно растет. На ситуацию начали обращать внимание регуляторы. Мы решили обсудить обстановку в разных странах и можно ли наконец поставить букву S (stands for security) в аббревиатуру IoT. Читать далее...

Рубим под корень: расследование атаки на хост с закреплением и запуском rootkit

Привет, Хабр! В предыдущей статье мы разобрали пример фишинга с использованием зловредного PDF вложения на примере задания GetPDF от CyberDefenders. Сегодня мы поговорим о руткитах (от англ. root – корневой, kit –набор, в данном контексте означает получение неограниченного доступа) – типе...

Сравнение операционных Unix-систем, наиболее перспективных для импортозамещения с точки зрения ИБ

Сейчас организации, выполняющие требования регуляторов и законодательства по информационной безопасности, размышляют над вопросом, чем заменить зарубежные операционные системы, действия сертификатов которых было досрочно прекращено, чтобы обеспечить соответствие мерам защиты информации. В этой...

Дайджест недели от Apple Pro Weekly News (19.09 – 25.09.22)

Вышли важные обновления iOS с исправлениями и улучшениями. Презентации в октябре, возможно, не будет. В европейском App Store вырастут цены, а в российском удалили ещё несколько приложений. В FIFA 23 можно будет сыграть с Тедом Лассо. А ещё слухи и другие интересные события в мире Apple. Новый...

Дайджест новостей за август 2022

Всем привет! Сегодня у нас из интересных событий наделавший шуму отчёт об оставляющих желать лучшего ИБ-стандартах Твиттера, незавидная судьба криптомиксера Tornado Cash и его разработчиков, новые методы кражи данных с изолированных от сети систем и несколько запомнившихся своей курьёзностью...

Security Week 2239: безопасность аддонов для Slack и Teams

На прошлой неделе исследователи из университета штата Висконсин опубликовали работу, посвященную безопасности двух популярных корпоративных сервисов — Slack и Microsoft Teams. Исследование посвящено приложениям, расширяющим функциональность этих платформ для совместной работы, и его результаты...

[recovery mode] Я старый пират и у меня есть национальный сертификат мастера спорта по скорочтению лицензионных соглашений

Со своей колокольни я могу сказать, что то, что написано в лицензионных соглашениях, обычно ничем не отличается от надписей в общественном французском туалете. Там тоже много чего написано. Как правило, лицензионное соглашение изначально написано в пользу представителя программы и типичному...

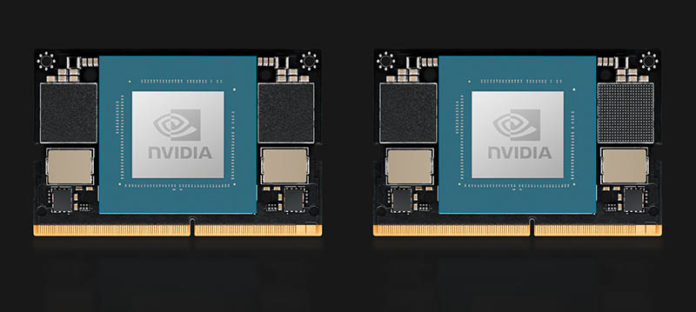

Конкурент Raspberry Pi от Nvidia: что он умеет и на что способен

Несколько лет назад корпорация Nvidia выпустила собственный одноплатник, который получил название Nvidia Jetson Nano. Несколько дней назад свет увидела новая версия этого одноплатника, которая, по словам производителя, примерно в 80 раз мощнее своего предтечи. Стоит отметить, что размер...

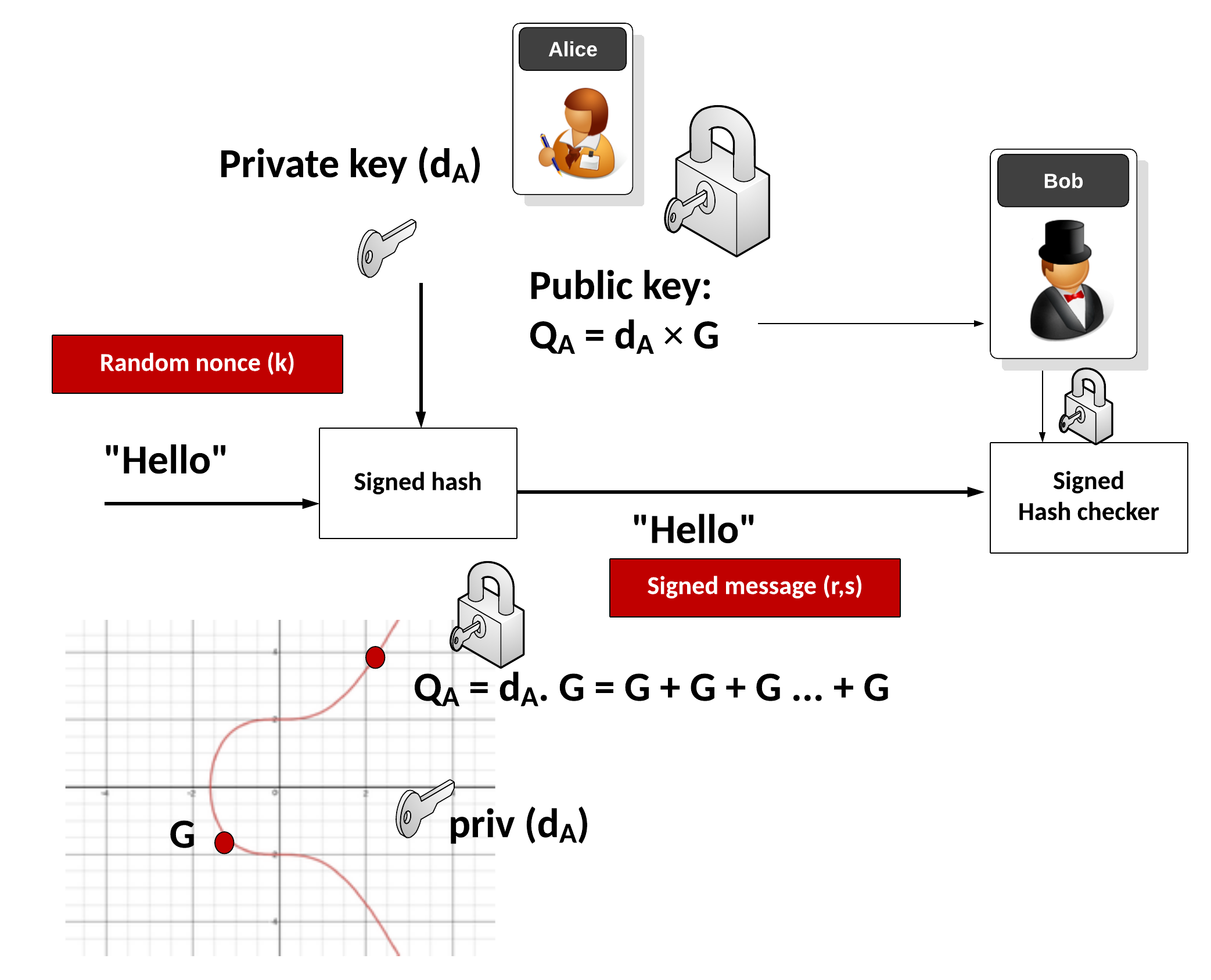

Шифрование сертификатов TLS — как формируется цифровая подпись

По оценке независимой исследовательской и консалтинговой компании Frost & Sullivan, TLS-сертификаты от GlobalSign обеспечивают максимально надёжное шифрование. В том числе за это GlobalSign получила в сентябре 2022 года награду 2022 Global Competitive Strategy Leadership Award. Но возникает вопрос,...

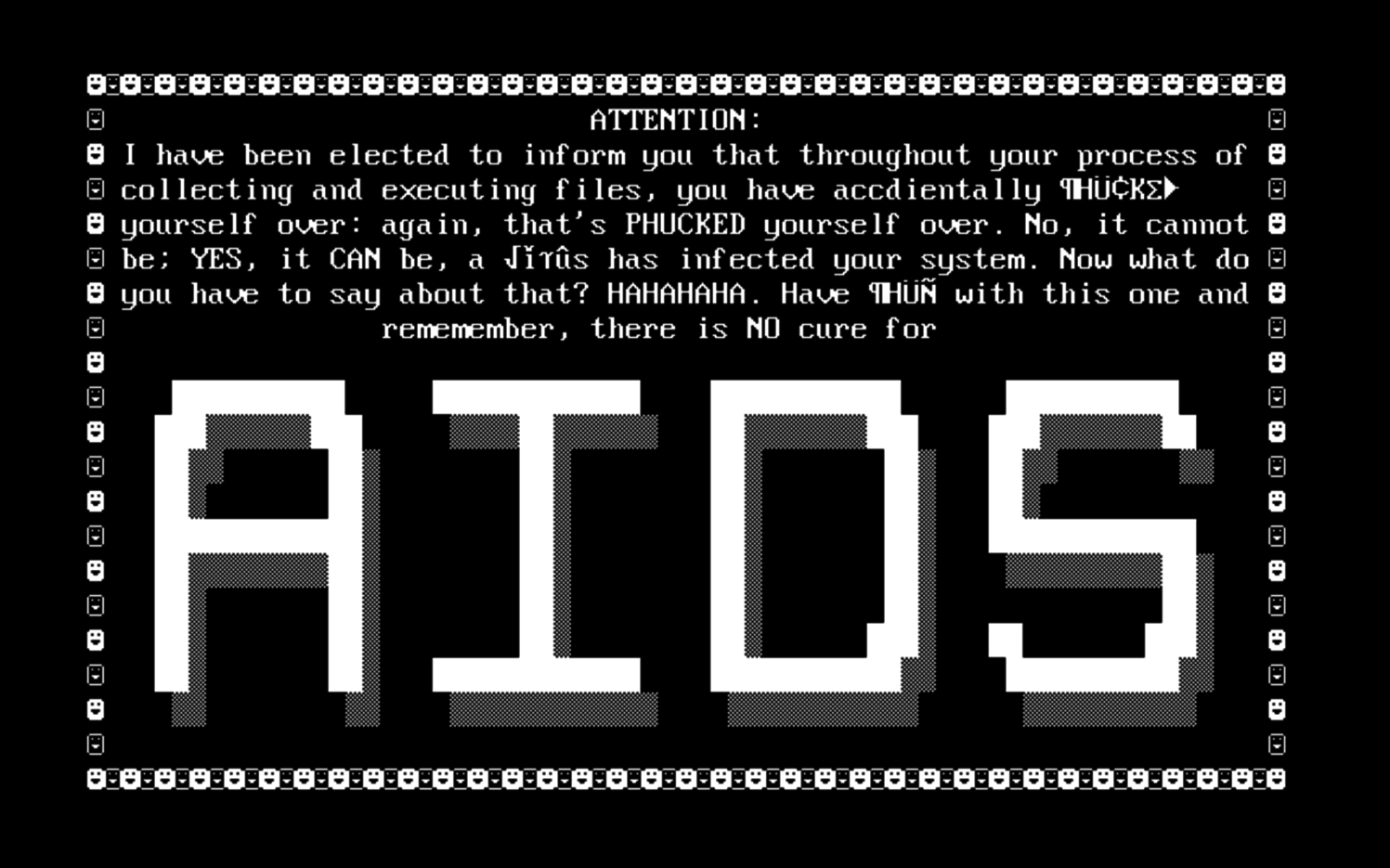

Самые известные и странные олдовые компьютерные вирусы (часть 2)

В первой части мы рассказали о нескольких самых ранних из известных компьютерных вирусов на заре их зарождения. Теперь мы расскажем о вирусах на рубеже 80-х и 90-х годов. Это время стало эпохой не только колоссальных политических перемен, но и превращения вирусов из творений отдельных энтузиастов в...

На грани между ИТ и ИБ: противоборство или союз специалистов?

В среде разработчиков бытует мнение, что информационная безопасность относится к IT не напрямую, а косвенно, что это вспомогательная область и даже вторичная. Но так ли это на самом деле? На этот неоднозначный вопрос серьезно и обстоятельно ответили спикер Слёрма Роман Панин и его коллега Павел...

Если нужно провести пентест или обнаружить вредоносную активность в сети — обсуждаем проект p0f

Говорим о компактной утилите для сбора цифровых отпечатков. Её применяют для оценки безопасности ИТ-инфраструктуры. Обсудим возможности и альтернативы. Читать далее...

Сканер уязвимостей на Python или как написать сканер за 6 часов

Сканер уязвимостей на Python или как написать сканер за 6 часов Недавно мне довелось участвовать в хакатоне по информационной безопасности на научной конференции в прекрасном городе Санкт-Петербург в СПбГУТ. Одно из заданий представляло из себя написание собственного сканера уязвимостей на любом ЯП...

YubiKey головного мозга. Как подружить Ubuntu 22.04.1 LTS c аппаратным ключем безопасности?

Итак вы решили переехать на новенькую свежую ибунту и у вас на столе лежит Юбик 5ой серии без которого вы не можете жить в современном мире. И как у любого нормального технаря перед Вами сразу встают ровным строем несколько вопросов... Читать далее...