Security Week 2248: недобровольная геолокация устройств WiFi

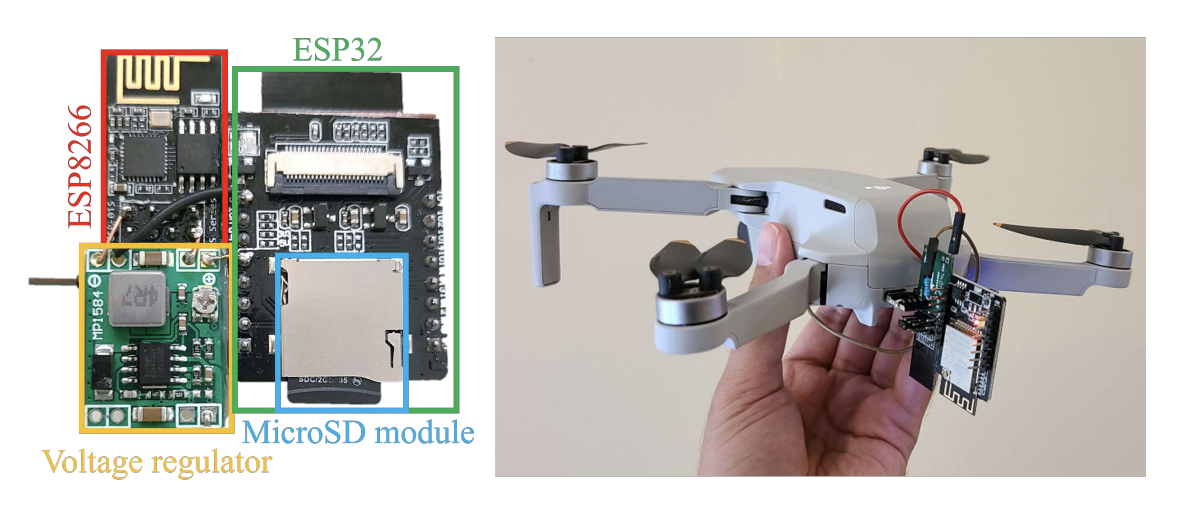

Можно ли определить координаты устройства с работающим WiFi, пользуясь исключительно штатными особенностями беспроводного стандарта? И если можно, что потом делать с этой полезной информацией? Ответы на оба вопроса попробовали дать исследователи из университетов США и Канады в работе,...

Как школьники МЭШ взломали

История о том, как школьники нашли глупейшую ошибку в production версии электронного журнала г. Москвы и построили на этом бизнес. Читать далее...

Умный дом Sber теперь полностью автономный. Из чего он состоит?

SberDevices сегодня перезапустили собственную платформу умного дома, отказавшись от сторонних инфраструктурных решений и сделав ее полностью автономной. Также с сегодняшнего дня в продажу поступило первое устройство умного дома Sber нового поколения – самая популярная лампа А60. В этой статье мы...

UAC Bypass и вариации на тему детектирования, Часть 2

Всем привет! В этой части мы разберем методы обхода UAC в более прикладном ключе. Для этого мы выделили 7 разных методов, которые считаем наиболее интересными. В первой части статьи мы увидели, что не все способы покрываются классификацией, которая была представлена, в частности методы 38, 55 и 59....

[Перевод] Борьба с инсайдерством как борьба с сомалийскими пиратами

Нашли еще одно интересное интервью в подкасте Darknetdiaries и перевели его для вас. Тема выпуска – инсайдерские риски. Героиня – Лиза Форте, партнер Red Goat Cyber Security. Она профессионально проводит учения по информационной безопасности и занимается разработкой программ защиты от...

Информационная безопасность в IoT

Данная статья была задумана и реализована, как обзорный материал, посвященный теме обеспечения информационной безопасности в многообразном мире Интернета вещей. Упомянутая многообразность среди прочего привела и к тому, что текст получился весьма объемным, но, смеем надеяться, полезным в части...

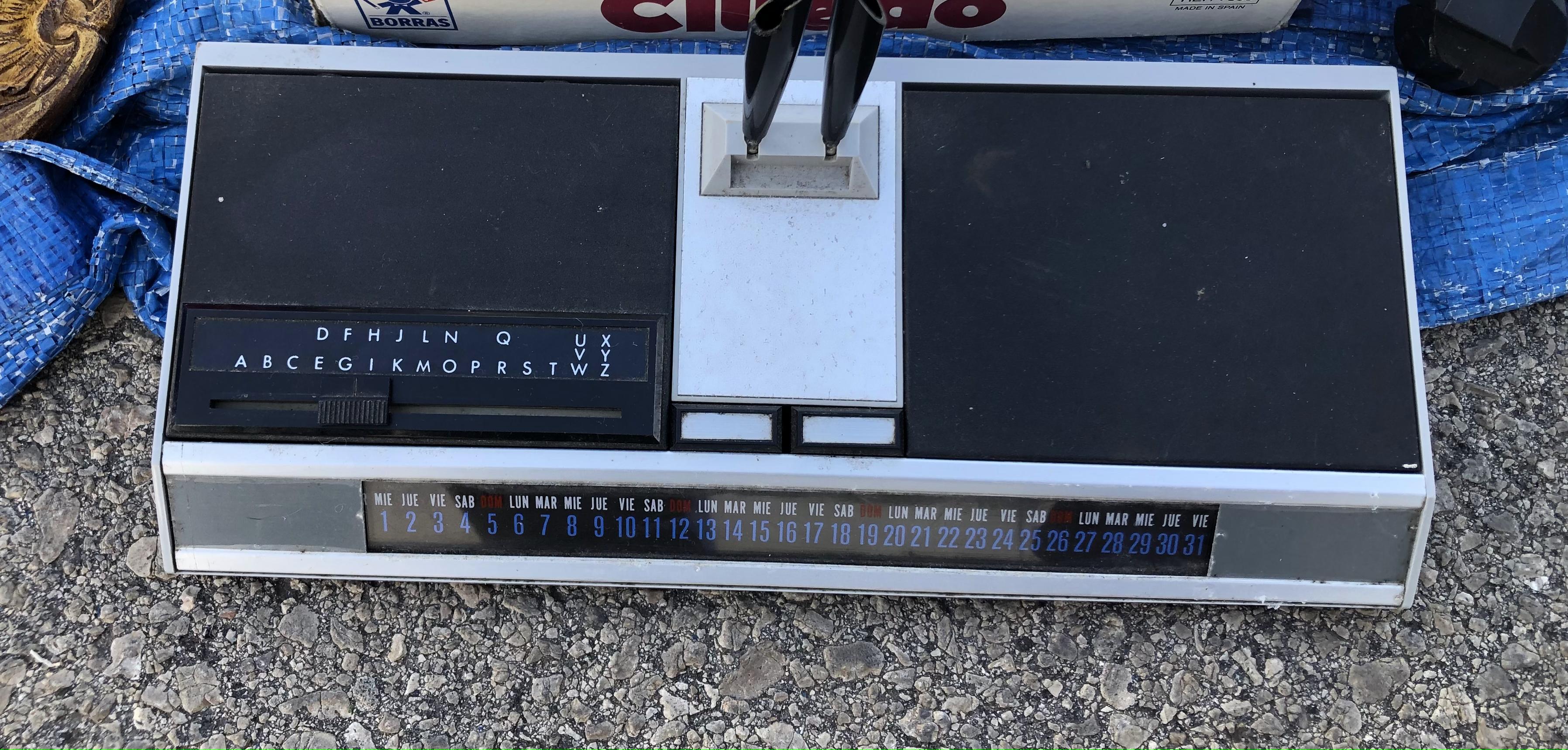

Калькуляторы, почти что античная аудио- и видео техника и PS Vita: новый поход на испанскую барахолку

Это, конечно, не калькулятор, но в свое время такая штука смотрелась очень солидно на любом рабочем столе Привет, Хабр! В это воскресенье, спустя пару недель прогулов, я отправился на испанскую барахолку. Напомню, что это новое место, которое располагается уже не рядом с Гранадой, а под Валенсией...

Костные наушники Kaibo Flex от Kaiboaudio, или куда сегодня движется костная проводимость звука

Добрый вечер! Много-много лет назад на Habr (а до этого и на Geektimes) я часто писал о костной проводимости, потому что она того заслуживала. Технология, казавшаяся странной, прижилась почти повсеместно: и в спорте, и в хобби, и на работе, и за рулем, не считая совсем уж нишевых применений...

Микроаудит за 10 тысяч долларов: новая волна атак на MS Exchange в РФ

Последние несколько месяцев российские компании становятся жертвами злоумышленников, вымогающих деньги за непубликацию конфиденциальных данных под видом аудита безопасности. На деле мошенники проверяют лишь наличие одной уязвимости в Microsoft Exchange. С августа 2022 года мы фиксируем волну атак...

Организация буфера обмена данными между программами с разными метками конфиденциальности в защищенной ОС Astra Linux

Приветствую читателей Habr! Меня зовут Александр. Я работаю в команде продукта ОС Astra Linux в группе компаний «Астра». Ключевые направления моей работы: основа рабочего стола Fly — менеджер окон fly-wm, механизмы мандатного управления доступом (МРД) внутри X сервера, демон графического логина...

Достойна ли к покупке светодиодная лампа Навигатор

Привет, Хабр! Это моя первая статья, буду учиться взаимодействовать с здешней аудиторией, так что буду очень рад вашим комментариям по улучшению качества контента! Вообще я снимаю видео на ютуб, но решил попробовать и формат текста. Я тестирую лампочки. Давайте я немного расскажу о том, как...

«Хакер»: Дмитрий Артимович о DDoS, scareware и изнанке жизни хакера

Дмитрий Артимович — один из самых известных на Западе русских хакеров. Именно он устроил DDoS-атаку платежного шлюза Assist, в результате которой «Аэрофлот» полторы недели не мог принимать оплату. Недавно Артимович написал книгу «Я — хакер! Хроника потерянного поколения», где раскрыл множество...

Правовое регулирование в области криптографической защиты информации. 8 вопросов эксперту

На часто задаваемые вопросы о правовом регулировании в области криптографической защиты информации отвечает ведущий специалист аналитического отдела ИнфоТеКС. Читать далее...

Пишем анонимный мессенджер с нуля

Приключение на 20 минут. Читать далее...

Православные NGFW. Сравнение отечественных МСЭ нового поколения

После ухода большей части вендоров мирового уровня многие столкнулись с проблемой выбора отечественных решений. Так как за последние пару лет мне довелось поработать с несколькими российскими NGFW/UTM, я решил сделать сводную таблицу для их удобного сравнения в рамках различных проектов, а потом и...

Кит Split: в погоне за многоликим китом фишинга

Мы привыкли к тому, что злоумышленники, занимающиеся фишингом, таргетируют какие-то определенные сферы или бренды. Будь то скам-команды, работающие по схемам Fake Courier или Fake Date, угонщики мобильных банков через раздачу бесплатной пиццы, бесконечные предложения о компенсациях за все подряд...

Разбор malware document by APT Twisted Panda

В этой статье мы попробуем подробно разобрать относительно свежий, но интересный вредоносный сэмпл APT группировки TwistedPanda. Сэмпл от 2022-05-23, файл *.docm формата с Hash: 496b0b7f93a017b3e7931feac5c9ac1741d5081cfabafe19c14593093fd58c19, довольно подробный разбор бэкдора и вредоносных файлов...

Шифруем CoreML

ML модель, как и многие другие формы интеллектуальный собственности, можно украсть и использовать для своих целей без ведома авторов. В случае с CoreML большинство моделей зашиты внутри приложения. Достаточно взять Jailbreak девайс, прочитать содержимое бандла и вытащить модель. Подобрать инпут...