Маркетинг и суть лампы Гаусс е27 12Вт

Друзья, всем привет. Я разбираю лампы и популяризирую требовательное отношение к ним. Сегодня мы с вами рассмотрим светодиодную лампочку от производителя Гаусс мощностью 12 Вт и с цоколем Е27 в черной упаковке. Цоколь и мощность очень популярные, а также данным цветом упаковки производитель...

Kickstarter-дайджест: интересные стартапы за конец ноября

Каждый день стартаперы со всего мира пытают счастье на Kickstarter, публикуя свои проекты. Каждую неделю лучшие вырываются в топы, а уже через несколько месяцев о них могут узнать даже за переделами Kickstarter. За такой большой площадкой сложно следить, но эта статья может помочь. В этом дайджесте...

Опасайтесь синих лис: разбор нового MaaS-стилера BlueFox

Мы, специалисты PT Expert Security Center, регулярно отслеживаем угрозы ИБ, в том числе как ранее известные, так и впервые обнаруженные вредоносные программы. Во время такого мониторинга в нашу песочницу PT Sandbox попал любопытный образец вредоносного ПО. Согласно первым результатам анализа...

Технооптимизм. Разбираемся, как киберпреступники могут использовать машинное обучение

Как правило, первое, с чем ассоциируется словосочетание «машинное обучение» (machine learning) — это цифровизация, наращивание темпов производства всего на свете, распознавание речи, умные помощники и прочее. Однако, как и у всех продвинутых технологий, у ML есть две стороны медали. С одной...

Оплатить покупки одним касанием руки. Как живут люди с микрочипами под кожей

ОХРАННИК ИЗ НИДЕРЛАНДОВ 37-летний охранник из Нидерландов Патрик Паумен привлекает к себе внимание каждый раз, когда оплачивает покупки в магазинах и ресторанах. Для этого мужчине не нужна ни банковская карта, ни смартфон — ему достаточно подвести левую руку к бесконтактному карт-ридеру. Крошечный...

Ограничение отправки и получения писем для пользователей в Carbonio

Одна из самых важных характеристик почтового сервера - его репутация. В случае, если она окажется подмоченной неконтролируемой массовой рассылкой, возникает риск, что отправленное с такого сервера письмо не просто окажется в папке “Спам”, но будет автоматически удалено еще до попадания на сервер....

Что умеет и кому нужен программный модуль доверенной загрузки

Предлагаем заглянуть под капот программного модуля доверенной загрузки. Мы расскажем о его архитектуре, технических возможностях, процессе установки. Читать далее...

Платформа киберучений Jet CyberCamp. Архитектура и технические решения

Привет! В августе мы успешно испытали полностью обновленную платформу киберучений на онлайн-конференции CyberCamp 2022. В этой статье я хочу рассказать, как мы за два года создали Jet CyberCamp и прошли путь от пары-тройки виртуальных машин на EVE-NG до самостоятельной инфраструктуры с разными...

Анализируем трояны в популярных SSH-клиентах

Весной 2022 года северокорейская хакерская группировка Lazarus начала распространение троянизированных SSH клиентов с открытым исходным кодом для создания бэкдоров в сферах развлечения, обороны и медицины. Жертвами первой волны этой атаки стали инженеры и специалисты технической поддержки,...

Бизнес-класс за приемлемые деньги: Nokia E63 с QWERTY клавиатурой за 200 российских рублей

К телефонам с полноразмерной QWERTY клавиатурой у Nokia было всегда особое отношение: даже в бюджетном сегменте у них встречались телефоны с полноценной клавиатурой и пользовались немалым спросом. Но Nokia в своё время отметилась интересными устройствами из E серии, некоторые из которых были...

«Хакер»: Учимся анализировать программы для x86 с нуля

Исследование исполняемого файла можно разделить на три этапа: поверхностный, глубокий, хирургический. На первом мы малыми силами собираем информацию о подопытном файле. Под «малыми силами» я подразумеваю легкие в использовании и широко распространенные средства анализа. В этой статье мы поговорим о...

Редкий чистокровный американец: Palm Treo 680. Делаем свой аккумулятор из подручных средств

Если сейчас вспомнить на каких платформах работали мобилки лет эдак 15 назад, то в голову приходит сразу несколько вариантов: Nokia S40, Nokia S60, Windows Mobile/PPC 2003, кое-где OpenMoko. Но был ещё пятый, не менее известный игрок на рынке, который на данный момент считается экзотикой. Мне...

Сегментация сети для самых маленьких: рабочие станции

Цель данной статьи: показать основы межсетевого экранирования при организации доступа к инфраструктуре компании работникам, гостям, клиентам, партерам и подрядчикам. Читать далее...

Дополнительные инструменты SOC: что заимствовать у ИТ-подразделений для информационной безопасности

Security Operations Center (SOC) — это центр мониторинга информационной безопасности. Функции этого структурного подразделения — оперативный мониторинг безопасности ИТ-среды, обнаружение потенциальных угроз и предотвращение кибератак. В этой статье мы расскажем об использовании низкоуровневых...

Топ самых громких событий инфосека за ноябрь 2022

Всем привет! С уходом осени по традиции подводим итоги ноября в подборке самых ярких инфобез-новостей прошлого месяца. Сегодня у нас в программе пара сервисов с многолетней историей, по чью цифровую душу нагрянуло ФБР, громкие аресты видных фигур двух крупных киберпреступных группировок, а также,...

Существует ли абсолютная защита баз данных?

Автор не является профессионалом в области защиты баз данных. Поэтому заранее просит не судить его строго. Если в рассуждениях допущена ошибка и предложенная схема не работает, автор с благодарностью примет замечание. А также автор просит извинить, если предложенная схема окажется чем-то банальным...

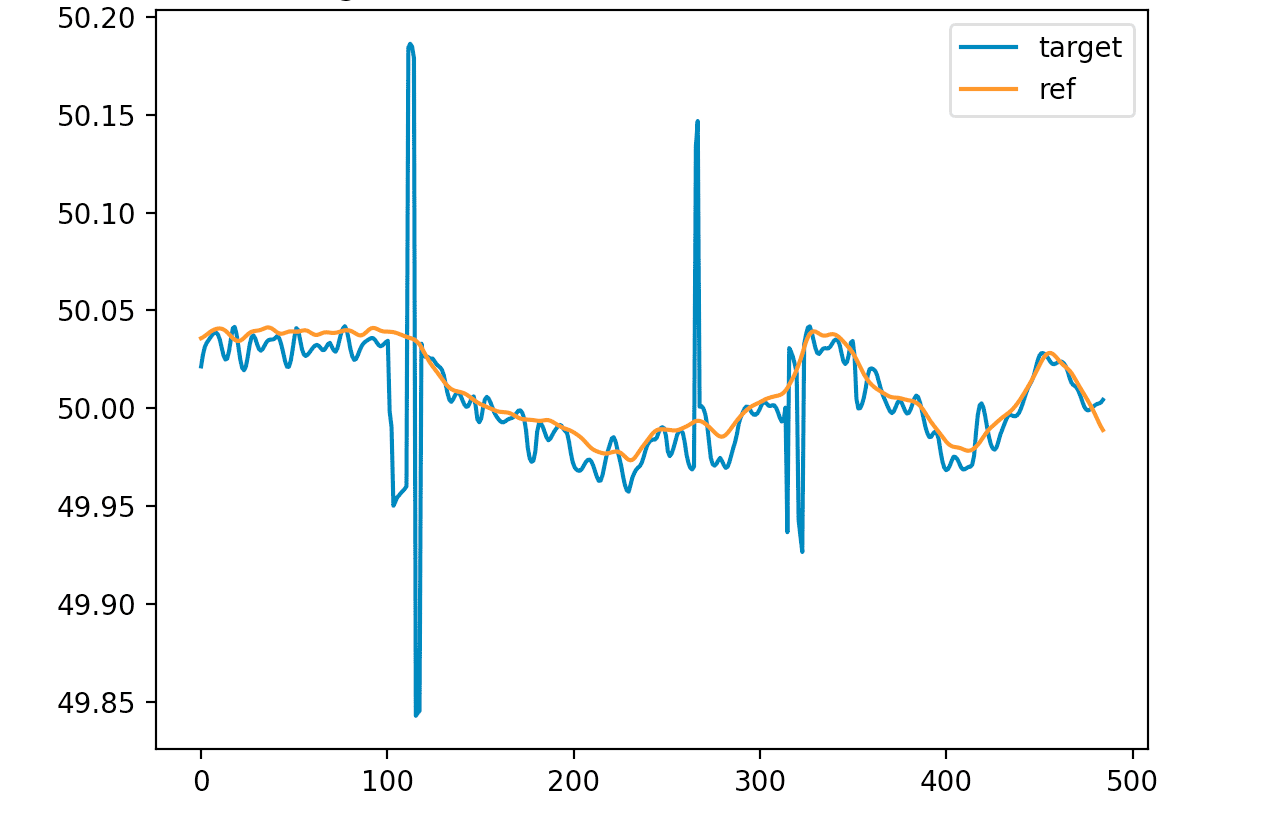

Датировка звукозаписи по гулу в энергосети

Сравнение колебания частоты тока в целевом сигнале (target) и референсной базе данных (ref) относительно несущей частоты 50 Гц с помощью программы enf-matching, источник В современную эпоху очень важно иметь инструменты, которые позволяют точно верифицировать аудио/видеозапись, выявить следы...

Как экспертиза в мониторинге событий ИБ помогает создавать качественные продукты

Друзья, всем привет! Представляем вашему вниманию серию публикаций о детектировании атак (attack detection) и о тех вызовах, c которыми сталкиваются пользователи средств защиты. Это первая статья из цикла материалов. В ней мы раскроем секреты attack detection в привязке к SIEM-решениям (системам...