Прогресс с цветными дисплеями E Ink: Bigme представила моноблок с таким экраном. Насколько это удобно?

Цветные «электронные чернила» появились не сейчас, но сначала они были весьма несовершенными. С течением времени технология совершенствуется. Одна из компаний, которая стояла у истоков и совершенствует цветные E Ink, — Bigme. Насколько можно понять, бизнес идёт неплохо, и сейчас компания...

Airbnb в фокусе правоохранительных служб: как усиливался интерес государств к известному сервису

Airbnb был основан в 2008 году как стартап Брайана Чески, Нейтана Блечарзика и Джо Геббиа. Первоначальная идея «ночлег и завтрак» постепенно трансформировалась в транснациональный онлайн-сервис, который у всех на слуху. Чем популярнее становился сервис, тем больше внимания к нему начали проявлять...

SpyWare своими руками. Часть 2: Функционал

Всем привет, в этой части мы добавим функционала нашему SpyWare, чтоб было поинтереснее отслеживать что творится с нашим компом, пока нас нет рядом. Давайте начинать =) ... Пару минут чтения спустя, вы узнаете как отследить вашего пушистого хацкера ну или кого-то друго-го не менее любопытного) ......

Команда «Kcell» путь к победе на KazHackStan 2023

Привет, Username, в данной статье я хочу рассказать тебе о конференции KazHackStan, которая прошла 13-15 сентября 2023 года. Также, поделиться информацией о некоторых векторах атак на полигоне и подготовке, которая позволила нам - команде "Kcell" - завоевать почетное первое место в кибербитве за...

Искусный MataDoor: как устроен и как действует новый опасный бэкдор, атакующий российскую оборонку

В 2022 году одна промышленная компания пригласила нас, специалистов PT Expert Security Center, расследовать киберинцидент. В ее скомпрометированной инфраструктуре мы обнаружили образцы не встречавшегося ранее вредоносного ПО. Дальнейший анализ показал, что это сложный модульный бэкдор с хорошо...

Apple Pro Weekly News (18.09 – 24.09.23)

Новая macOS Sonoma вышла в общедоступный релиз – рассказываем, что там нового. А ещё интересные подробности о других софтовых новинках от Apple, раскрытие некоторых тайн компании по выпущенным продуктам, вскрытие и тесты. Немного о том, как прошёл старт продаж и некоторые слухи. Новый дайджест обо...

«Импортозамещение» в видеонаблюдении. Часть первая: Si-Cam

Недавно нашумевшее видео Максима Горшенина о азиатских OEM‑мониторах, прошедших в реестр Минпромторга, сподвигло меня написать эту статью. Герои этой статьи ставят под сомнение саму целесообразность реестра радиоэлектронной продукции — раз уж даже они сумели туда попасть, то пройдет кто угодно!...

[Перевод] Как облачные решения формируют будущее технологий контроля доступа

Разработка и внедрение систем контроля и управления доступом остается одним из наиболее важных аспектов физической безопасности для большинства современных организаций. Согласно отчетам, глобальный рынок в этой среде будет ежегодно расти на 11,4%, и к 2032 году общий объем рынка составит 37,2...

Построение AppSec в огромном Enterprise и опыт его применения в бирюзовой компании

Речь пойдёт о трудностях работы инженеров по безопасности в крупной компании – как команда выстроила AppSec и как выбранный подход помог сделать безопаснее “бирюзовую” команду и огромный Enterprise в целом. Это история о самоорганизации, зрелости и уменьшении количества явных контролей в угоду...

Полная неуязвимость? Как устроены защитные механизмы macOS (и при чем тут маркетинг)

Подход Apple к информационной безопасности приводит к тому, что некоторые пользователи Mac не обращают внимание на то, что происходит с их компьютерами. В этом посте я старался разобраться в основных механизмах защиты macOS от вредоносных программ и выделить их недостатки, но в результате...

Быстрее улитки или Race Conditions в Websocket-ах

Сколько мы уже успели обсудить про эти несчастные Websocket-ы. И разобрали их до основания, и попытались взломать. Но теперь возьмем уровень выше, сегодня - состояние гонки. Да, понимаю, Я ещё не успел написать статью про сам race condition, но это уже в процессе. А пока, вам к ознакомлению...

Древний вредонос снова набирает обороты — инжектор Smoke Loader и Wifi-Recon. Часть 1

Приветствую вас, читатели. Сегодня речь пойдет об очень древнем вирусе, который не только остается активным по сегодняшний день, но и постоянно совершенствуется, используя всё новые и новые методы компрометации как обычных пользователей, так и крупных компаний. И имя этому вредоносу — Smoke Loader....

Неполадки в отладке: как уязвимость в WinDbg позволяет атаковать разработчиков

Привет, Хабр! Меня зовут Александр Калинин, я занимаюсь разработкой средств обеспечения безопасности контейнерных сред в МТС RED, дочерней компании МТС в сфере кибербезопасности. Сегодня расскажу о том, как я обнаружил в отладчике WinDbg уязвимость, которая позволяет запускать произвольный...

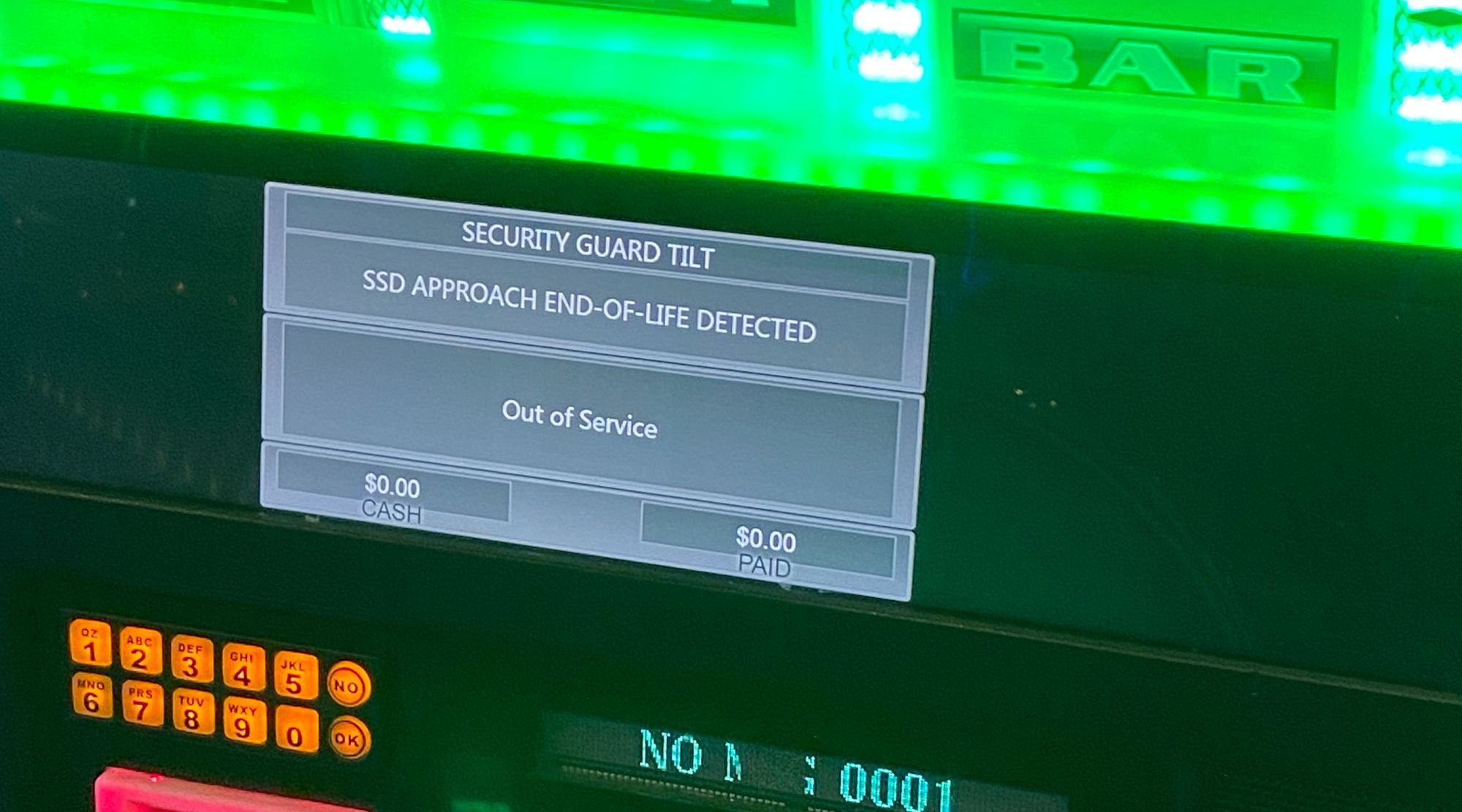

Security Week 2339: жизнь казино после атаки кибервымогателей

18 сентября издание 404media опубликовало интересный репортаж из казино группы MGM в Лас-Вегасе (США). Ранее эта компания, управляющая 14 отелями и казино в столице азартных игр, подверглась атаке кибервымогателей, которые потребовали выкуп за восстановление работоспособности ее IT-систем. Другая...

Лучшие беспроводные игровые мыши, которые можно купить в России в 2023 году

Геймеры — отдельная категория пользователей ПК. Они стараются подбирать как ПК, так и аксессуары, которые заточены именно под игры. И конечно, производители рады стараться — рынок предлагает устройства на любой вкус и кошелёк. Сегодня поговорим о мышках, без которых в некоторых играх просто нечего...

Поведенческий анализ — дискуссия об UEBA

Добрый день, меня зовут Лидия Виткова, я product owner Ankey ASAP компании «Газинформсервис» (а еще кандидат технических наук, доцент, старший научный сотрудник и т.д). Я предлагаю обсудить актуальную тему применения поведенческой аналитики (User and Entity Behavior Analytics- UEBA) в...

Автоматизация безопасности с разнообразием матриц MITRE

Алексей Пешик, инженер-эксперт Security Vision Михаил Пименов, аналитик Security Vision С каждым годом методы получения неправомерного доступа к данным компаний и частных лиц становятся всё более изощренными. Эффективные меры защиты от проникновения в инфраструктуру породили более сложные,...

Спасательный круг в море данных: как обрести фундамент в управлении уязвимостями

Объем данных для хранения и обработки растет с устрашающей скоростью – к 2025 году он может достичь 175 зеттабайт (1 зеттабайт = 1 трлн гигабайт). Вместе с ним увеличивается и число уязвимостей, которые становится все сложнее найти и уж тем более управлять ими. Добавьте к этому нехватку...