Чай в постель: обзор английского чаевара-автомата Swan Teasmade

Доброго времени суток! Уже довольно давно мне попалась информация об одном интересном чисто английском устройстве под названием Teasmade. Это, если кратко, чайник-чаевар, совмещённый с будильником. Он умеет готовить чай утром, к моменту пробуждения. Ставится в спальне у кровати. Засыпаем с вечера...

Добавили бота в свой Telegram канал? Будьте готовы с ним попрощаться

Изучая безопасность мессенджера Telegram, меня поразила одна его "особенность" при работе с ботами - выяснилось, что при добавлении в канал бота никак нельзя ограничить его в правах на удаление подписчиков. То есть, говоря прямо, любой бот может вычистить всю аудиторию канала за считанные минуты....

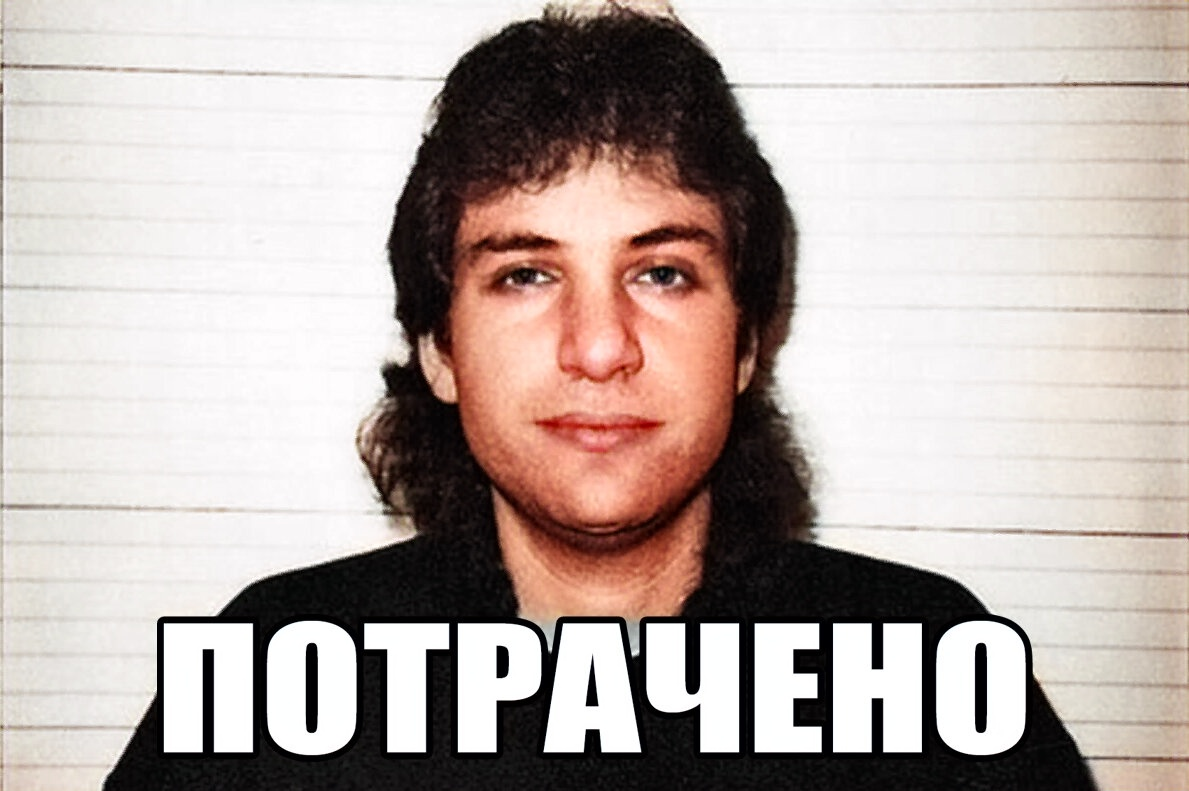

Памяти Кевина Митника — хакера, ломавшего ФБР, АНБ и Кремниевую долину. Часть 4: взлом военных баз и знакомство с ФБР

В прошлой статье мы рассказали о том, как провалились попытки Кевина Митника стать законопослушным гражданином, корпоративным айтишником и даже хорошим мужем. Грехи юности и слава опасного хакера и фрикера стали преследовать его буквально по пятам — а затем к преследователям присоединились и...

Манюня, мой сакральный мультитул из 2000-х

Мне очень понравилась работа команды, создавшей Flipper Zero. Став обладателем этого устройства, в процессе эксплуатации я пришёл к выводу, что оно очень полезно, но, на мой взгляд, недостаточно удобно в эксплуатации ввиду наличия только джойстика для управления этим устройством. Да, можно...

Кейген ForitNAC, «заражающий» лицензионные ключи исполняемым на сервере кодом (CVE-2023-22637)

В этом исследовании я изучил приложение FortiNAC — популярную в мире кровавого энтерпрайза систему контроля сетевого доступа (Network Access Control, NAC) от известного разработчика решений в информационной безопасности. Основная задача подобных продуктов — обнаруживать и профилировать любые...

Вы кто такие, я вас не знаю, или Как мы делаем JWT-аутентификацию

Привет! Меня зовут Данил, я backend-разработчик в Doubletapp. Почти во всех наших проектах есть пользователи, которые могут войти в систему. А значит, нам почти всегда нужна авторизация. Мы используем авторизацию, построенную на JSON Web Token. Она отлично сочетает в себе простоту реализации и...

Методы хэширования паролей. Долгий путь после bcrypt

Шифровальная машина M-209, на основе которой создана первая в истории функция хэширования crypt в Unix Прошло 25 лет с момента изобретения алгоритма хэширования bcrypt (1997), но он до сих пор считается одним из самых стойких к брутфорсу хэшей. Вот уже несколько десятилетий некоторые специалисты...

.NET+Safeguard: Реверсинг без ассемблера

Сегодняшняя статья будет посвящена реверсингу приложений, написанных с использованием фреймворка .NET. Сначала мы немного поговорим о том, что такое .NET, чем код на нем отличается от других сред разработки и затем разберем один обфусцированный Crackme, попутно рассмотрев ряд полезных инструментов...

Обзор публикации MITRE «11 стратегий SOC-центра мирового уровня». Часть 3

Коллеги, в двух предыдущих публикациях были рассмотрены стратегии 0-3 и 4-7 документа MITRE «11 стратегий SOC-центра мирового уровня». В сегодняшней публикации завершим рассмотрение данного документа финальным набором стратегий MITRE: Стратегия №8 «Используйте инструменты автоматизации для...

5 недорогих механических клавиатур и кое-что ещё

Механические клавиатуры выбирают геймеры, программисты и пользователи, которые часто работают с текстом. Эргономичность, настраиваемость клавиш и подсветки, управление мультимедиа, высокая скорость отклика кнопок на нажатие — основные преимущества для пользователя. Сегодня поговорим об относительно...

Небезопасная многопоточность или Race Condition

Как я и люблю - мы начнем с условных основ и будем двигаться постепенно всё глубже и глубже. Ближе к концу разберём, как эксплуатировать. При написании статьи было использовано много разных источников. К чему это? А к тому, что я начну со слов, которые нашел в статье у Бума - про него будет дальше....

CyberCamp 2023: итоги, задания и победители

Хабр, привет! В сентябре мы провели второй онлайн-кэмп по практической кибербезопасности — CyberCamp 2023. Событие собрало в два раза больше участников в сравнении с прошлым годом — более 10 000 зрителей и 100 команд, сражавшихся в двух лигах: корпоративной и студенческой. Онлайн-кэмп объединил в...

«Барби»: какие проблемы инфобеза может показать нам Барбиленд

Не секрет, что нашумевший в кинотеатрах и на торрентах фильм «Барби» оставил много поводов для раздумий над слоями иронии, а также над политическими и идеологическими посылами, которые там присутствуют. Но, помимо этого, Барбиленд — ещё и хороший пример того, как не надо выстраивать информационную...

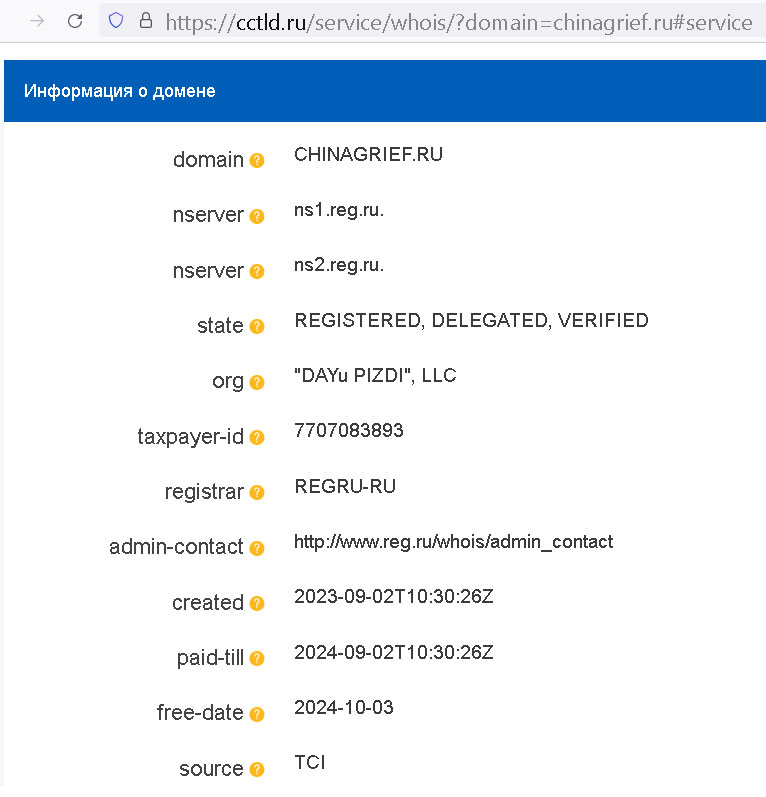

Рег.ру объяснил обещание дать п***ы технической ошибкой

В рамках проекта «Монитор госсайтов» мы изучаем сайты, обозначенные как сайты госорганов (кстати, очередной доклад по региональным госсайтам – уже через неделю), и регулярно проверяем, кто на самом деле является администратором соответствующих доменных имен. Например, администратором доменного...

Переезжаем с DUO Mobile на Мультифактор. Опыт (и грабли) QIWI

Когда каждый день слышишь о новых утечках учетных данных пользователей, а социальная инженерия и разного рода мошенники активно прокачивают свои скиллы в выманивании паролей у пользователей, многофакторная аутентификация становится must have. А если мы говорим о работе в больших компаниях, где есть...

MaxPatrol O2. Как мы пришли к созданию автопилота для кибербезопасности

В мае этого года мы запустили в опытно-промышленную эксплуатацию MaxPatrol O2 — наш автопилот для результативной кибербезопасности. В этом материале расскажем, что подтолкнуло нас к созданию этого метапродукта, как он влияет на метрики SOC и какие вызовы мы ставим перед ним в этом и следующем году....

От упрощённых методов разработки до операций по удалению: как меняются ботнеты и методы борьбы с ними

Ранее мы уже рассказывали о том, как эволюционирует поведение злоумышленников, и что им пытаются противопоставить специалисты по информационной безопасности. За прошедшие полгода ситуация с DDoS-угрозами и ботнетами продолжает развитие: угроз стало больше, разработка вредоносов и атак становится...

Keycloak. Standalone-HA в k8s и закрытие админки на ingress-e с переводом на localhost

Привет, Хаброжители! Продолжаем делиться с вами экспертизой отдела Security services infrastructure (департамент Security Services компании «Лаборатории Касперского»). Предыдущую статью нашей команды вы можете прочесть вот здесь: Keycloak. Админский фактор и запрет аутентификации В этой части...