Охота на призраков. Что такое Compromise Assessment?

Если защитные системы молчат, это не значит, что систему безопасности компании не взломали. Возможно, хакеры уже проникли в инфраструктуру — еще не наследили, но шпионят и готовятся к масштабной атаке. Такие «призраки» могут годами прятаться в корпоративной сети прежде, чем нанести удар. Тут-то на...

В России снижается число утечек персональных данных? Или всё не так?

Заметил, что на разных новостных сайтах в последние месяцы расходится информация об аномальном снижении числа утечек персональных данных в России в 2023 году. Почти в два раза! Вот это успех. Неужели мы действительно стали самыми продвинутыми в сфере IT-безопасности в мире? На самом деле, мне...

Быстрый способ оценить защиту КИИ по методике ФСТЭК

ФСТЭК разработала методику оценки текущего состояния защиты информации (обеспечения безопасности объектов КИИ) в государственных органах, органах местного самоуправления, организациях, в том числе субъектах критической информационной инфраструктуры. Методика утверждена Приказом ФСТЭК от...

Модернизация сетевой инфраструктуры: куда бежать

Привет! Я Михаил Кадер, занимаюсь в Positive Technologies архитектурой решений по ИБ. Но в этой статье я хочу поговорить не об именно информационной безопасности, а затронуть по-прежнему актуальную тему импортозамещения. Если быть совсем точным, речь пойдет о модернизации сетевой инфраструктуры в...

Безопасность первична: сетевое взаимодействие и привилегии контейнеров в Docker

Привет, Хабр! Меня зовут Эллада, я специалист по информационной безопасности в Selectel. Продолжаю рассказывать о безопасности в Docker. В новой статье поговорим о сетевом взаимодействии контейнеров, правильном управлении привилегиями и ограничении потребления системных ресурсов. Поделюсь, почему...

Как заставить рулонные шторы поумнеть — дешевый способ автоматизировать открытие/закрытие без необходимости питания 220В

Ещё на этапе ремонта квартиры запланировал розетки, которые будут установлены на стене у верхней части окна. Это было сделано для того, чтобы можно было в дальнейшем установить электропривод штор. Но как оказалось, у большинство моделей приводов рулонных штор имеется встроенный аккумулятор,...

Apple Pro Weekly News (13.05 – 19.05.24)

Стартовали продажи новых iPad, стали известны некоторые интересные детали о новинках, а iPad Pro даже попытались погнуть. Что Apple ответила на счёт сенсорной macOS, какие батареи будут в новых iPhone 16 Pro Max, что за новшества стоит ждать в iOS 18 для Универсального доступа и когда ждать продажи...

[Перевод] Создание собственного графического клиента ChatGPT с помощью NextJS и Wing

К концу этой статьи вы создадите и развернете клиент ChatGPT с помощью Wing и Next.js. Это приложение может запускаться локально (в локальном облачном симуляторе) или развертываться у вашего собственного облачного провайдера. Читать далее...

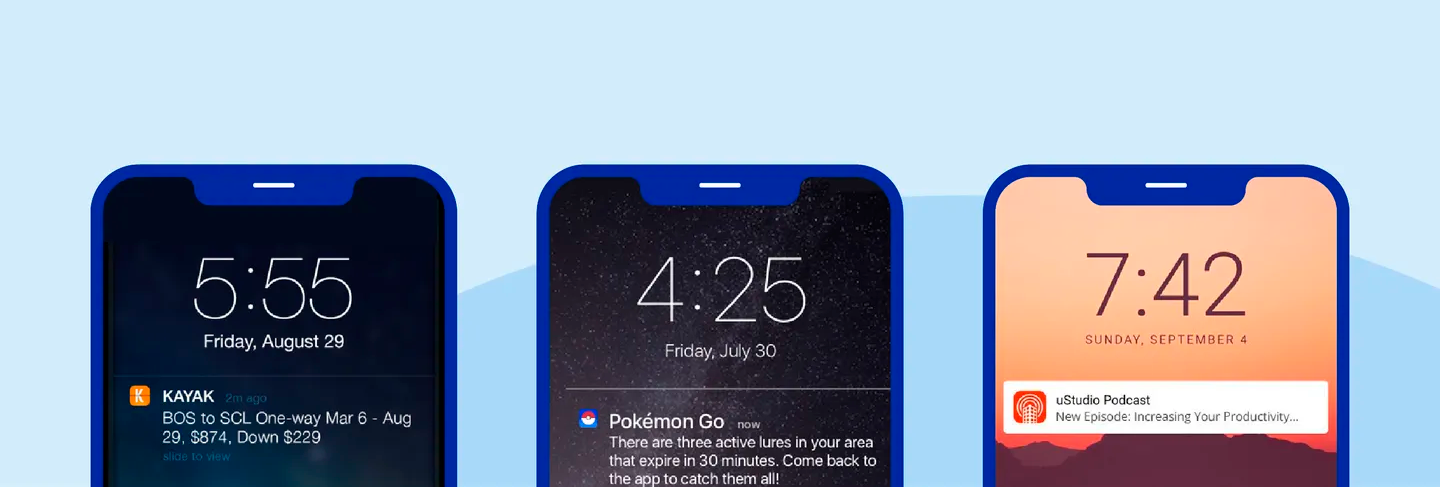

Слежка через пуш-уведомления на смартфонах

Недавно стало известно о новом виде слежки за пользователями смартфонов: через пуш-уведомления в iOS и Android. Газета Washington Post написала, в частности, что эту тактику начало использовать ФБР (кэш статьи). Довольно интересно, как работает такой метод выслеживания. Согласно расследованию, для...

Redragon K683WB FIDD: бюджетная игровая клавиатура с магнитными свитчами

Компания Redragon достаточно известная — она разрабатывает относительно бюджетные механические клавиатуры. Среди моделей этого производителя встречаются весьма неплохие устройства. Сегодня речь об одной такой клавиатуре, модели Redragon K683WB FIDD. Эта игровая клавиатура выделяется тем, что —...

Документируем реагирование на инциденты

Инциденты информационной безопасности происходят в каждой сколько-нибудь серьезной организации и задача службы ИБ оперативно реагировать на возникающие инциденты, расследовать их, устранять последствия и анализировать для того, чтобы снизить их количество в будущем. Для эффективного реагирования на...

Динамика DDoS-атак: обзор первого квартала 2024 года

Мы продолжаем следить за тем, как меняются DDoS-атаки на критическую инфраструктуру и не только, — их интенсивностью и характером. Сегодня говорим о том, что произошло за последние полгода. Читать далее...

[Перевод] Pivot to the Clouds: Кража cookie в 2024 году

Недавно Google опубликовала блог об обнаружении кражи данных из браузера с помощью журналов событий Windows. В этом посте есть несколько полезных советов для защитников о том, как обнаружить неправомерное использование вызовов DPAPI, пытающихся захватить конфиденциальные данные браузера. Изучить...

HackBat: мощная DIY альтернатива Flipper Zero на базе открытого исходного кода

Встречайте HackBat: DIY (сделай сам) устройство, основанное на открытом исходном коде и аппаратном обеспечении, разработанное Пабло Трухильо Хуаном как мощная альтернатива Flipper Zero. Оно пропагандирует свободу разработки и модификации, обеспечивая пользователям возможность сами создавать и...

Securika Moscow 2024: заметки интересующегося

Завершилась очередная выставка Securika Moscow. Из обилия представленного я выбрал то, что заинтересовало меня больше всего остального. В результате получился некий субъективный рейтинг, который я предлагаю вашему вниманию. Читать далее...

Поможет ли NDA, если SMM-щик решит «слить» пароль от аккаунта компании

Логин и пароль от аккаунта — конфиденциальная информация, которую специалист не должен разглашать третьим лицам. Как юридически защитить эти данные? Поможет ли пресловутый NDA? Но само по себе NDA не будет работать. Почему? Самая главная причина в том, что в компании не выстроен режим коммерческой...

Как вытащить себя из дома: 12 приложений и гаджетов, чтобы начать бегать

Pokémon Go давно канула в Лету, выходить из дома не хочется, а спина болит от постоянного сидения за столом. Как поднять свою активность и мотивировать себя двигаться, если постоянно работаешь за компом? Мы выбираем бег, а чтобы не терять правильный настрой, ежегодно проводим забег RUNIT. Для тех,...

Десериализация VIEWSTATE: команда Solar 4RAYS изучила кибератаку азиатской группировки с «недозакрытой уязвимостью»

В 2023 году мы запустили блог центра исследования киберугроз Solar 4RAYS, где делимся аналитикой об актуальных угрозах, результатами расследований инцидентов, полезными инструментами для реагирования на кибератаки и другими практическими материалами. Наиболее интересные исследования из блога мы...