Как нанять трех разработчиков Scala в штат за три месяца

Безработица, замена человека роботами, сокращения, невозможность найти стабильную и регулярно и хорошо оплачиваемую работу – о чем это они? Что за фантастика? Или эта статья родом из советского прошлого – о том, как тяжело жить при капитализме? Сегодня ИТ-компании страдают от нехватки...

Плагины для системы анализа DRAKVUF. Как обнаруживать вредоносные техники с помощью rpcmon

Чтение файла, запись в реестр, создание нового процесса — вот примеры событий, обработка которых задействует ядро операционной системы. Практика показывает, что большинство интересных операций в ОС стабильно обнаруживается отслеживанием системных вызовов. Большинство, но не все. Не так давно мы...

[Перевод] NortonLifeLock покупает Avast

Компания Avast, главный офис которой находится в Праге, в основном производит бесплатное и премиальное программное обеспечение для обеспечения безопасности, предлагая защиту ПК и мобильных устройств. Фото: David W Cerny/Reuters NortonLifeLock Inc. ведет переговоры о покупке фирмы Avast Plc,...

'Do Not Track' для консольных интерфейсов

Различный софт всё чаще поставляется с модулями телеметрии, такими как Google Analytics. Раньше от этой проблемы страдали в основном проприетарное ПО для массового рынка. Но сейчас модель монетизации перенимают даже профессиональные инструменты для разработчиков и опенсорсные программы. Homebrew,...

Проблема использования RunAs на серверах

В этой статье я подробно расскажу о проблемах, с которыми столкнётся каждый системный администратор, использующий в своей работе возможность запуска программ от имени другого пользователя, в большинстве случаев от имени администратора. Если вы — тот самый сисадмин, прочитайте её внимательно, скорее...

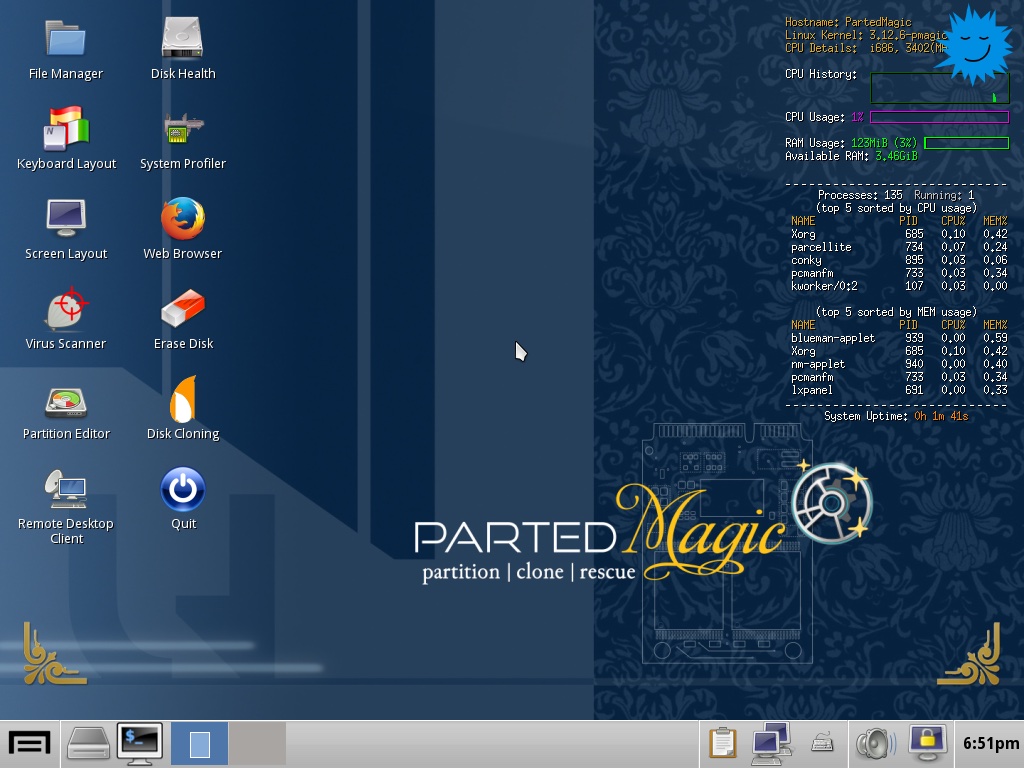

Как быстро и надёжно удалить файлы, зачистить HDD/SSD перед обыском

Как уже неоднократно обсуждалось, в нынешних условиях почти каждому жителю Беларуси и России грозит опасность физического заключения. На любого человека может поступить анонимный донос, например, о финансировании экстремистов. Далее правоохранительные органы организуют обыск в квартире...

Osint-San — инструмент, с которым можно стать кибердетективом

Привет Хабр! С вами Горшков Максим, специалист по информационной безопасности Cloud4Y. Мне выпала честь первому протестировать новый инструмент киберразведки: OSINT-SAN. Разрабатывал его мой коллега по ИБ Максим Пономарёв (Bafomet). Что это и зачем...

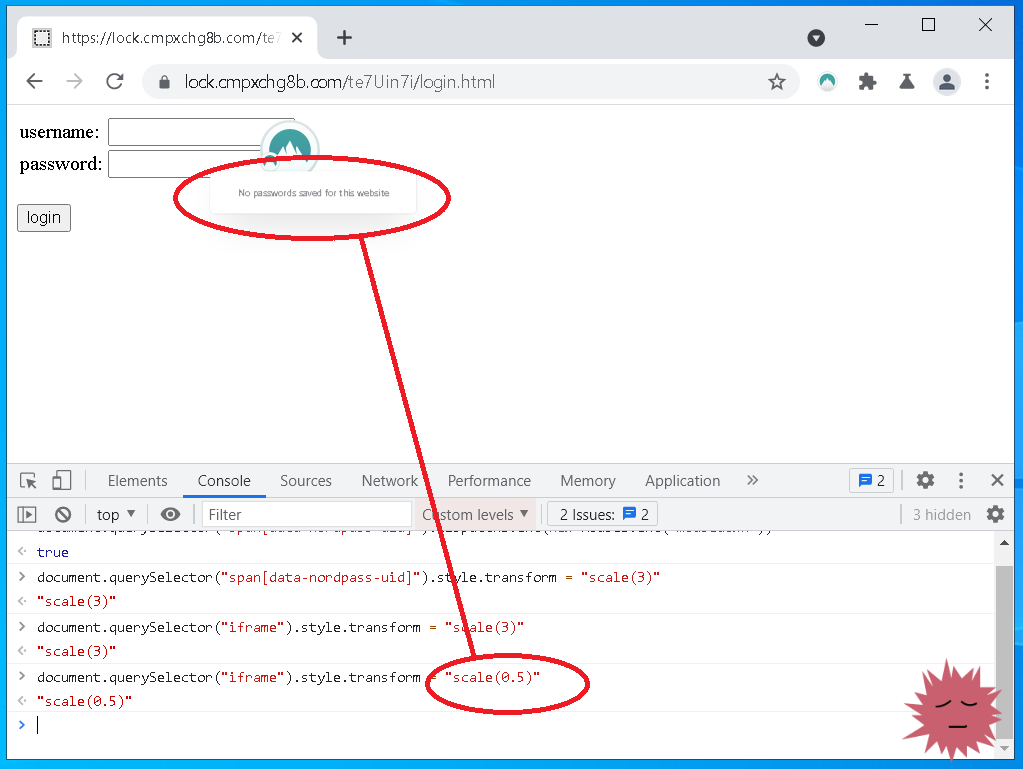

[Перевод] Опасности пользования онлайн-менеджерами паролей

Введение Я потратил немало времени на то, чтобы разобраться с поверхностью атаки популярных менеджеров паролей. Думаю, я провёл больше времени над их анализом, чем кто-либо ещё, поэтому у меня есть право на мнение. Во-первых, давайте кое-что проясним. По какой-то причине, только пару тем вызывают...

Как не дать злоумышленникам повысить привилегии в системе после успешного заражения

Всем привет! Этой статьей мы открываем цикл материалов от экспертного центра безопасности Positive Technologies (PT Expert Security Center). Мы расскажем о том, какие техники применяют злоумышленники при разработке инструментов для целевых и массовых атак и какие технологии есть «под капотом» нашей...

[Перевод] Фишинг с поддельным приглашением на встречу

Вы когда-нибудь задумывались о том, как работают приглашения на встречи в Microsoft Teams и Google Meet? Недавно я занимался вопросом социальной инженерии, и у меня в голове возникла случайная мысль: как на самом деле работают приглашения на встречи, можно ли как-то использовать их в мошеннических...

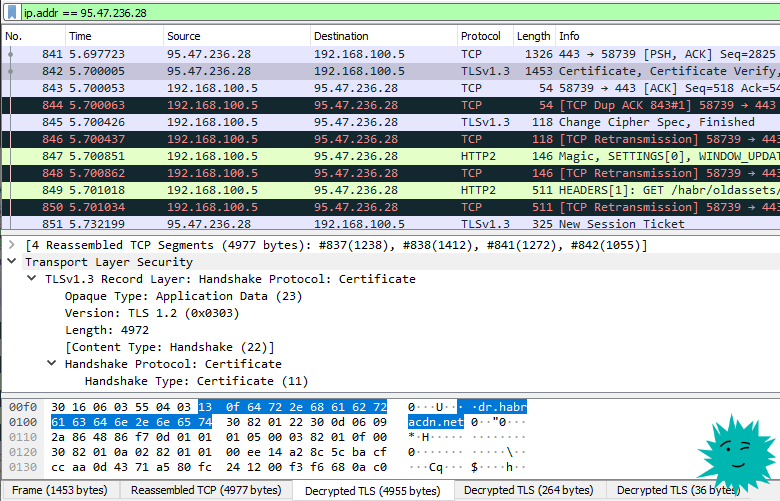

Wireshark для всех. Лайфхаки на каждый день

Пакет с сертификатами от Хабра Wireshark — очень известная программа для захвата и анализа сетевого трафика, незаменимый инструмент хакера, сетевого инженера, программиста, специалиста по безопасности. Да вообще любого любознательного человека, который хочет детально изучить трафик со своего или...

Accelerator Offline Day: проверка проектов очно

В мае участники второго потока программы Privacy Accelerator встретились и предварительно презентовали свои проекты, поработали офлайн с менторами и своими товарищами из других городов, а также вместе с экспертами обсудили новые вызовы в сфере приватности и доступа к информации. Они услышали...

Google официально представил свою третью операционную систему- встречаем Fuchsia OS

Мы несколько раз писали об операционной системе Fuchsia в своем блоге. Несколько лет о ней говорили как о странном проекте, цели и позиционирование которого неизвестны. Затем ситуация прояснилось — представители Google заявили о том, что использовать ОС можно на самых разных устройствах. Насколько...

Программные патчи для автомобилей станут обязательными и регулярными

Автомобиль Tesla Model 3 взломали с мультикоптера (для зрелищности), источник Автомобили Tesla по умолчанию подключаются к любой точке WiFi с идентификатором SSID Tesla Service. Это очень удобно для взлома. Пароль указан в файле .ssq, который поставляется с автомобилем, или его можно найти в...

[Перевод] Создатели популярного менеджера паролей приветствуют пользователей Linux в семье 1Password

Ожидание окончено. Вышла официальная версия 1Password для Linux. Поддержка Linux, несомненно, была наиболее востребованной возможностью 1Password. Все мы, те, кто работает над 1Password, взволнованы и восхищены двумя вещами. Во-первых — мы смогли дать членам сообщества Linux, людям, увлечённым...

Firefox представил новую архитектуру безопасности браузера с изоляцией сайтов

Firefox, как и любой другой браузер, может загружать код с ненадёжных и потенциально опасных сайтов, а потом запускать его на компьютере. Чтобы защитить пользователей и вывести безопасность работы в интернете на новый уровень, команда Mozilla решила переработать свой браузер. Читать далее...

Практическое руководство по анонимности в онлайне

Направленная антенна для удалённого доступа к публичному Wi-Fi Обеспечить собственную безопасность (анонимность) в онлайне — тяжкий труд, требующий массивного объёма знаний. Даже лучшие профессионалы не всегда справляются. Но это возможно. Предупреждение. Для усвоения информации в полном объёме...