4. Континент 4 Getting Started. Веб-защита

Приветствую всех в четвертой статье, посвященной Континент 4. В данной статье рассмотрим защиту от вредоносных веб-сайтов. Разберем работу SSL-инспекции, создадим профиль для работы с веб-фильтрами и настроим портал аутентификации. В Континент 4.1 предусмотрен механизм усиленной фильтрации, который...

3. Континент 4 Getting Started. Контроль доступа

Приветствую читателей в третьей статье цикла Континент Getting Started, где рассказывается о UTM решении от компании Код Безопасности. В прошлой статье был описан процесс установки узла безопасности и произведена его первоначальная настройка. В этой статье мы более подробно рассмотрим компонент...

Kubernetes Мега: от устройства Kubernetes до основ service mesh

27–29 мая пройдёт онлайн-интенсив Kubernetes Мега. Чему учить будем? Мы не сделаем из вас продвинутого специалиста за три дня, а само участие в интенсиве не поднимет вашу зарплату. Но вы получите практические навыки управления инфраструктурой, с которыми можно уверенно работать с Kubernetes в...

Личный сервер shadowsocks за 10 минут без затрат (часть 2)

Это - отдельное руководство, описывающее ещё один способ получить личный прокси-сервер shadowsocks бесплатно и служащее продолжением к моей предыдущей статье. В этот раз мы воспользуемся сервисом platform.sh. От читателя требуется только обладание адресом электронной почты и умение залить файлы в...

2. Континент 4 Getting Started. Установка, инициализация

Приветствую читателей во второй статье цикла Континент Getting Started. Сегодня мы установим и настроим Континент 4.1 на виртуальную машину и познакомимся с интерфейсом управления. В прошлой статье мы предварительно показали настройку VMware Workstation, теперь перейдем к созданию ВМ Континент (УБ...

Личный сервер shadowsocks за 10 минут без затрат

Недавно я набрёл на интересное решение, которое позволяет развернуть личный сервер shadowsocks без каких-либо финансовых затрат. В результате получается некий аналог собственного VPN-сервера, с которым могут работать настольные компьютеры и мобильные устройства. Соединение с сервером shadowsocks...

Fiddler = удобный сниффер + прокси сервер

Привет. В данной статье расскажу как и зачем можно изменять HTTP пакеты при отправке на сервер и при получении ответов от сервера. В статье много практических примеров. Читать далее...

[Перевод] Как хакеры подменяют DNS-запросы с помощью «отравления» кэша

Подмена сервера доменных имен (DNS) — это кибератака, с помощью которой злоумышленник направляет трафик жертвы на вредоносный сайт (вместо легитимного IP-адреса). Злоумышленники используют метод «отравления» кэша DNS для перехвата интернет-трафика и кражи учетных данных или конфиденциальной...

1. Континент 4 Getting Started. Введение

Приветствую всех читателей. Это первая статья из цикла Континент Getting Started, посвященных продукту компании «Код Безопасности» Континент 4. Код Безопасности – отечественная компания, занимающаяся разработкой программных и аппаратных средств защиты информации. Центральный офис находится в...

Как мы добавляли CPU флаги Intel SGX в libvirt

С момента публикации статьи о внедрении Intel SGX в наше публичное облако прошло несколько месяцев. За это время решение было существенно доработано. В основном улучшения касаются устранения мелких багов и доработок для нашего же удобства. Есть, однако, один момент, о котором хотелось бы рассказать...

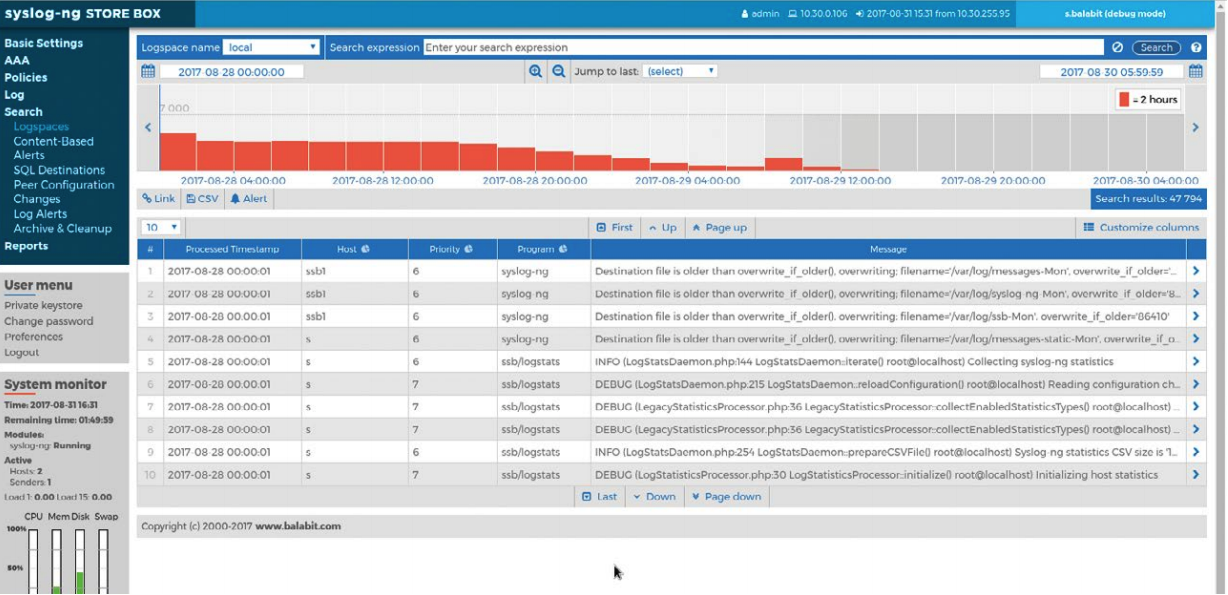

Как снизить стоимость владения SIEM-системой и повысить качество данных с Quest syslog-ng — анонс вебинара

Syslog-ng — это решение для управления журналами, которое повышает производительность SIEM-решения за счет уменьшения объема и повышения качества данных, поступающих в SIEM-систему. В syslog-ng есть встроенный полнотекстовый поиск, используя который можно искать по журналам за считанные секунды....

[Перевод] Linux Unified Key Setup: как защитить флэшки и внешние диски от взлома

Посмотрим, как с помощью системы на базе спецификации Linux Unified Key Setup (LUKS) и утилиты Cryptsetup можно зашифровать флэш-накопители, внешние жёсткие диски и прочие переносные устройства, хранящие дорогую вашему сердцу информацию. Чаще всего, пользователи рассуждают достаточно просто:...

Космическая одиссея: связаны одной сетью

Мы решили посвятить Небуле праздничный мегапост на Хабре. А чтобы было нескучно, сделали его в виде остросюжетного комикса о колонизаторах-охламонах. Их миссия — провести Интернет на Марсе, но их ракета устроена... не совсем стандартно. Поехали!...

Охота на атаки MS Exchange. Часть 1. ProxyLogon (CVE-2021-26855, 26858, 27065, 26857)

Авторы статьи: Антон Медведев, Демьян Соколин, Вадим Хрыков Microsoft Exchange — один из самых распространенных почтовых серверов, который используют сотни тысяч компаний по всему миру. Популярность и доступность из интернета делают его притягательной целью для злоумышленников. С конца 2020 года мы...

[Перевод] Свой мессенджер Matrix-synapse в связке с Jitsi-meet. Часть 3

Всем Приветь. Как вы уже обратили внимание, порядок публикации нарушен. Изначально планировалось выпустить эту статью в качестве 3 части цикла, однако она стала второй. Это объясняется тем, что поднять один новый сервер для Matrix дешевле, чем несколько для высоконагруженного сервиса Jitsi-meet....

[Перевод] Продолжение. Частые ошибки в настройках Nginx, из-за которых веб-сервер становится уязвимым

Ранее Cloud4Y рассказал про уязвимости веб-серверов Nginx, балансировщиков нагрузки и прокси-серверов. Что-то из этого вы могли знать, а что-то, надеемся, стало полезной информацией. Но история не закончилась. Многочисленные программы bug bounties позволяют проводить широкомасштабные исследования,...

Разработка кибер-безопасной информационно-технической системы высшего учебного заведения

В данной статье рассмотрены проектирование, тестирование, разработка и внедрение бесшовной кибер-безопасной информационно-технической системы высшего учебного заведения на примере моего личного, в итоге успешного опыта внедрения в Университет таможенного дела и финансов в 2019 году. Результаты...

Фильтрация трафика PF

Введение Файрвол PF в ОС FreeBSD Фильтрация трафика PF...