В процессоры Intel, AMD и Qualcomm добавят чип безопасности Pluton от Microsoft вместо TPM. Право на ремонт под угрозой?

На днях стало известно о том, что сразу три крупных производителя чипов: Intel, AMD и Qualcomm, планируют встраивать в свои процессоры новый чип безопасности Pluton. Он разрабатывался совместно с корпорацией Microsoft, и в будущем заменит собой используемый в настоящее время модуль TPM. Во всяком...

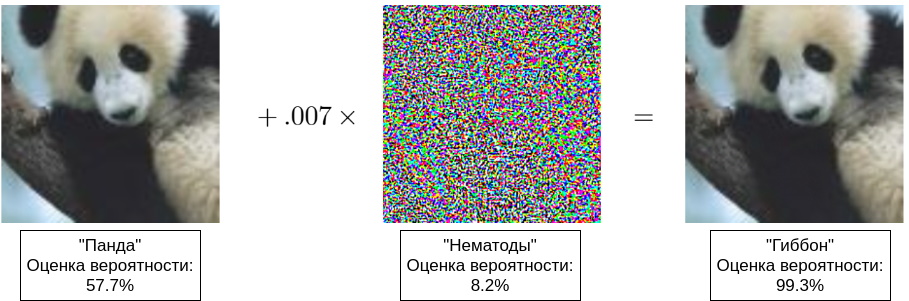

Насколько неуязвим искусственный интеллект?

Сегодня искусственные нейронные сети лежат в основе многих методов «искусственного интеллекта». При этом процесс обучения новых нейросетевых моделей настолько поставлен на поток (благодаря огромному количеству распределенных фреймворков, наборов данных и прочих «заготовок»), что исследователи по...

Насколько неуязвим искусственный интеллект?

Сегодня искусственные нейронные сети лежат в основе многих методов «искусственного интеллекта». При этом процесс обучения новых нейросетевых моделей настолько поставлен на поток (благодаря огромному количеству распределенных фреймворков, наборов данных и прочих «заготовок»), что исследователи по...

Анонс: Ломаем приложение в Docker и строим безопасный пайплайн в Gitlab

20 ноября пройдет ежегодная конференция Archdays, где мы c Пашей Канн в рамках демонстрации покажем пример того, как может быть взломано приложение в Docker и как с нуля собрать пайлпайн с проверками безопасности на базе GitLab CI. Взлом будет проходить в соответствии с инструкцией репозитория...

Анонс: Ломаем приложение в Docker и строим безопасный пайплайн в Gitlab

20 ноября пройдет ежегодная конференция Archdays, где мы c Пашей Канн в рамках демонстрации покажем пример того, как может быть взломано приложение в Docker и как с нуля собрать пайлпайн с проверками безопасности на базе GitLab CI. Взлом будет проходить в соответствии с инструкцией репозитория...

[Перевод] Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет...

[Перевод] Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет...

[Перевод] Установка XSS Hunter

Публикуем перевод статьи Installing XSS Hunter и проверяем инструкцию на собственном примере. Спойлер: Всё работает! Читать дальше →...

[Перевод] Установка XSS Hunter

Публикуем перевод статьи Installing XSS Hunter и проверяем инструкцию на собственном примере. Спойлер: Всё работает! Читать дальше →...

Шесть наиболее действенных платформ анализа информации об угрозах для ваших команд безопасности

Как работают платформы анализа информации об угрозах и какие функции предоставляет передовое ПО из этой сферы; сравнение продуктов на основе аналитической таблицы ROI4CIO. Читать дальше →...

Шесть наиболее действенных платформ анализа информации об угрозах для ваших команд безопасности

Как работают платформы анализа информации об угрозах и какие функции предоставляет передовое ПО из этой сферы; сравнение продуктов на основе аналитической таблицы ROI4CIO. Читать дальше →...

Сканер для выявления слабых паролей в СУБД

Сканеры уязвимостей есть в каждой компании, которая уделяет внимание информационной безопасности. Но далеко не каждый сканер умеет проверять пароли от локальных учетных записей в базе на стойкость. Проблема в том, что локальные учетные записи чаще всего не имеют срока действия, не проверяются на...

Сканер для выявления слабых паролей в СУБД

Сканеры уязвимостей есть в каждой компании, которая уделяет внимание информационной безопасности. Но далеко не каждый сканер умеет проверять пароли от локальных учетных записей в базе на стойкость. Проблема в том, что локальные учетные записи чаще всего не имеют срока действия, не проверяются на...

Fortinet Security Fabric на практике. Часть 2. FortiSwitch

Приветствуем! В нашей прошлой статье мы описали общую концепцию построения сети на продуктах компании Fortinet - Fortinet Security Fabric. Практически все продукты из этой концепции мы уже описывали. Неосвещенными остались только FortiSwitch и FortiAP. Сегодня мы хотим рассказать про FortiSwitch -...

Fortinet Security Fabric на практике. Часть 2. FortiSwitch

Приветствуем! В нашей прошлой статье мы описали общую концепцию построения сети на продуктах компании Fortinet - Fortinet Security Fabric. Практически все продукты из этой концепции мы уже описывали. Неосвещенными остались только FortiSwitch и FortiAP. Сегодня мы хотим рассказать про FortiSwitch -...

3. От обучения пользователей к тренировке навыков по ИБ. Антифишинг

Приветствую друзья! Сегодня мы в рамках цикла статей по борьбе с фишингом познакомимся с российским решением “Антифишинг”. Для того, чтобы более подробно изучить концепцию и архитектуру системы, мы пообщались с представителями вендора и проверили решение на себе, обучая и тренируя сотрудников нашей...

3. От обучения пользователей к тренировке навыков по ИБ. Антифишинг

Приветствую друзья! Сегодня мы в рамках цикла статей по борьбе с фишингом познакомимся с российским решением “Антифишинг”. Для того, чтобы более подробно изучить концепцию и архитектуру системы, мы пообщались с представителями вендора и проверили решение на себе, обучая и тренируя сотрудников нашей...

[Перевод] Ваш компьютер на самом деле не ваш

Вот он. Наступил. Не заметили? Речь, конечно, идет о мире, предсказанном Ричардом Столлманом в 1997 году. О мире, о котором нас предупреждал Кори Доктороу. В современных версиях macOS вы не можете просто включить компьютер, запустить текстовый редактор или просмотрщик электронных книг и писать или...