n8n. Автоматизация ИБ со вкусом смузи

Всем давно очевидна польза тотальной автоматизации, в том числе, и в области информационной безопасности. В условиях большого кадрового дефицита как никогда актуальна идея снятия рутинной рабочей нагрузки как со специалиста по информационной безопасности, так и со специалистов в других областях. В...

Security Week 49: взлом Tesla через Bluetooth

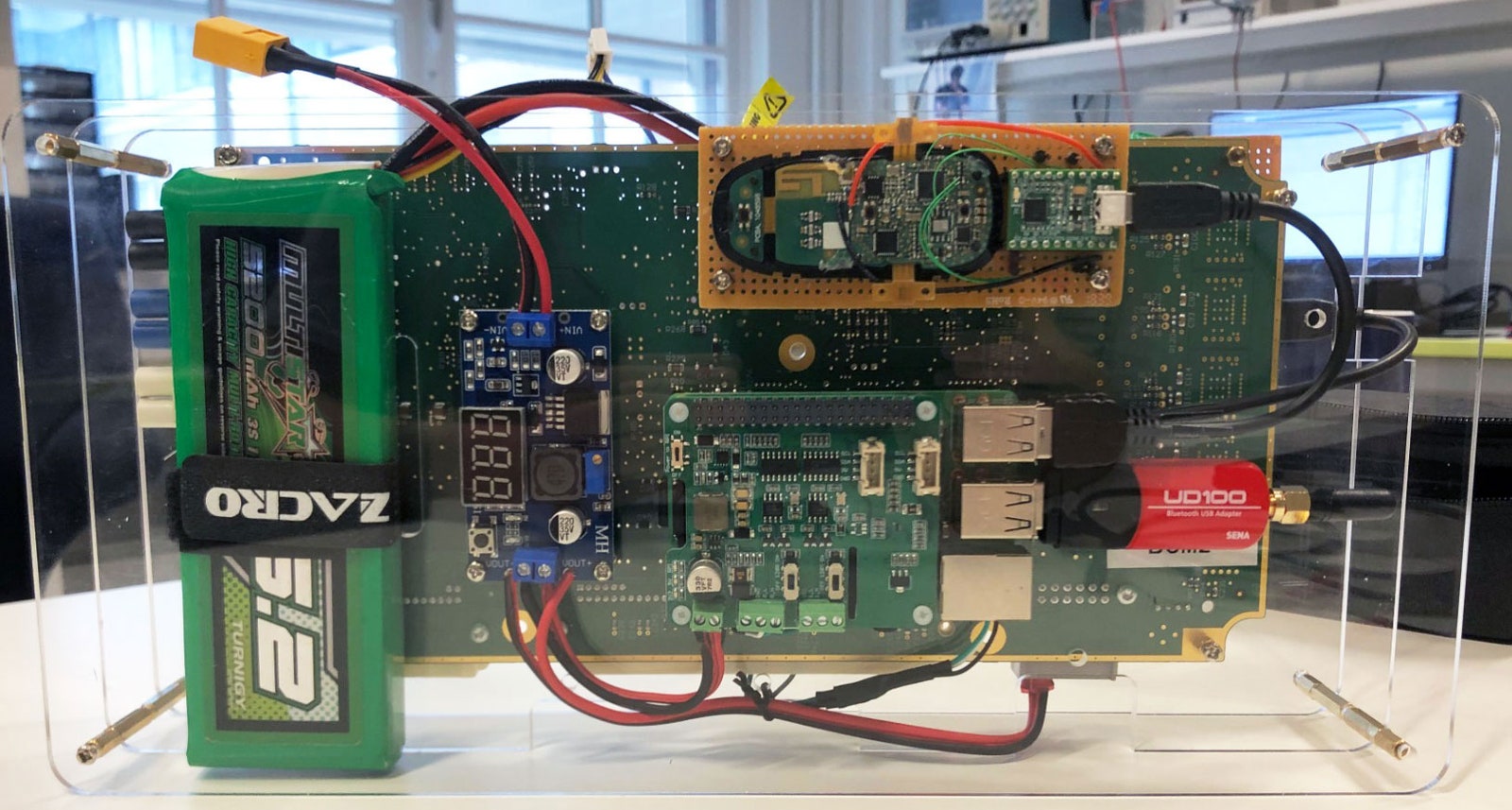

Исследователь Леннерт Вютерс (Lennert Wouters) из Лёвенского католического университета нашел красивый способ угона Tesla Model X через переписывание прошивки фирменного ключа к автомобилю. На фото ниже показано устройство для взлома, состоящего из батареи, компьютера Raspberry Pi и бортового...

Security Week 49: взлом Tesla через Bluetooth

Исследователь Леннерт Вютерс (Lennert Wouters) из Лёвенского католического университета нашел красивый способ угона Tesla Model X через переписывание прошивки фирменного ключа к автомобилю. На фото ниже показано устройство для взлома, состоящего из батареи, компьютера Raspberry Pi и бортового...

CTF-соревнования 2020 для «белых хакеров». Старт регистрации участников

В декабре OTUS при поддержке VolgaCTF и СTF.Moscow приглашает всех, кому близко направление ИБ, на онлайн-соревнования по поиску уязвимостей. Узнать подробнее и зарегистрироваться можно здесь. А пока рассказываем подробнее про формат и участие, а также вспоминаем, как прошло мероприятие в 2019...

CTF-соревнования 2020 для «белых хакеров». Старт регистрации участников

В декабре OTUS при поддержке VolgaCTF и СTF.Moscow приглашает всех, кому близко направление ИБ, на онлайн-соревнования по поиску уязвимостей. Узнать подробнее и зарегистрироваться можно здесь. А пока рассказываем подробнее про формат и участие, а также вспоминаем, как прошло мероприятие в 2019...

Deep Anomaly Detection

Детекция аномалий с помощью методов глубокого обучения Выявление аномалий (или выбросов) в данных - задача, интересующая ученых и инженеров из разных областей науки и технологий. Хотя выявлением аномалий (объектов, подозрительно не похожих на основной массив данных) занимаются уже давно и первые...

Deep Anomaly Detection

Детекция аномалий с помощью методов глубокого обучения Выявление аномалий (или выбросов) в данных - задача, интересующая ученых и инженеров из разных областей науки и технологий. Хотя выявлением аномалий (объектов, подозрительно не похожих на основной массив данных) занимаются уже давно и первые...

(не) Безопасный дайджест: сливы COVID-пациентов и незваный гость на министерской встрече в Zoom

Привет! Продолжая традицию, собрали «классические» и нетривиальные ИБ-инциденты, о которых писали зарубежные и российские СМИ в ноябре. И кстати, всех причастных – с международным днем защиты информации! Читать далее...

(не) Безопасный дайджест: сливы COVID-пациентов и незваный гость на министерской встрече в Zoom

Привет! Продолжая традицию, собрали «классические» и нетривиальные ИБ-инциденты, о которых писали зарубежные и российские СМИ в ноябре. И кстати, всех причастных – с международным днем защиты информации! Читать далее...

Как настроить SSH-Jump Server

Для работы с облачной инфраструктурой рекомендуется создавать SSH Jumpstation. Это позволяет повысить безопасность и удобство администрирования серверов. В этой статье мы расскажем, как настроить единую точку входа для подключений по ssh – SSH Jump Server. Для реализации выбраны два проекта с...

Как настроить SSH-Jump Server

Для работы с облачной инфраструктурой рекомендуется создавать SSH Jumpstation. Это позволяет повысить безопасность и удобство администрирования серверов. В этой статье мы расскажем, как настроить единую точку входа для подключений по ssh – SSH Jump Server. Для реализации выбраны два проекта с...

Vulnhub. Прохождение Sunset: 1

HackTheBox — популярная площадка среди специалистов информационной безопасности, проводящих тестирование на проникновение. Однако существуют не менее интересные CTF площадки для проверки и тренировки своих навыков, которые подойдут как начинающим, так и опытным пентестерам. Одной из таких площадок...

Vulnhub. Прохождение Sunset: 1

HackTheBox — популярная площадка среди специалистов информационной безопасности, проводящих тестирование на проникновение. Однако существуют не менее интересные CTF площадки для проверки и тренировки своих навыков, которые подойдут как начинающим, так и опытным пентестерам. Одной из таких площадок...

Что там с P2P-соцсетями: поиск альтернативных решений или еще одна мишень для регуляторов

В этом году — на фоне общего кризиса — противостояние классических и децентрализованных соцсетей наконец стабилизировалось после многочисленных скандалов с участием первых и относительно скромных результатов — с точки зрения набора аудитории — у вторых. Но именно в период временного затаишься и...

Что там с P2P-соцсетями: поиск альтернативных решений или еще одна мишень для регуляторов

В этом году — на фоне общего кризиса — противостояние классических и децентрализованных соцсетей наконец стабилизировалось после многочисленных скандалов с участием первых и относительно скромных результатов — с точки зрения набора аудитории — у вторых. Но именно в период временного затаишься и...

Уязвимость Crosstalk

В последние годы стало появляться большое количество сообщений о всякого рода уязвимостях в процессорах компании Intel. Самыми известными из них являются Spectre и Meltdown, основанные на ошибках в реализации спекулятивного исполнения команд. В июне 2020 года появилось сообщение о новой уязвимости,...

Уязвимость Crosstalk

В последние годы стало появляться большое количество сообщений о всякого рода уязвимостях в процессорах компании Intel. Самыми известными из них являются Spectre и Meltdown, основанные на ошибках в реализации спекулятивного исполнения команд. В июне 2020 года появилось сообщение о новой уязвимости,...

Hack The Box. Прохождение SneakyMailer. Фишинговая рассылка, LPE через PyPI и GTFOBins pip3

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы получим список адресов электронной почты, выполним рассылку фишинговых писем, разместим PHP шелл через FTP, выполним произвольный код благодаря PyPI и повысим привилегии через GTFOBins pip3....