Парадокс доверия облачным решениям: три сценария, в которых ключи шифрования хранятся не в облаке

В статьях “о парадоксе доверия облачным платформам” и “безопасном управлении ключами шифрования” мы отмечали, что в некоторых ситуациях ключи шифрования не следует хранить у поставщика облачных услуг. Такие ситуации, пусть и редко, но имеют место. Более того, когда такое происходит, речь, как...

Сервис-провайдеры в США и Великобритании хотят больше зарабатывать на безопасности

Привет, Хабр! Поводом для сегодняшнего поста стало недавно проведенное при поддержке компании Acronis исследование Omdia (бывший Ovum) об отношении сервис-провайдеров к предоставлению сервисов защиты данных. Судя по ответам респондентов, MSP разных размеров стремятся решить проблему информационной...

Сервис-провайдеры в США и Великобритании хотят больше зарабатывать на безопасности

Привет, Хабр! Поводом для сегодняшнего поста стало недавно проведенное при поддержке компании Acronis исследование Omdia (бывший Ovum) об отношении сервис-провайдеров к предоставлению сервисов защиты данных. Судя по ответам респондентов, MSP разных размеров стремятся решить проблему информационной...

JavaScript prototype pollution: практика поиска и эксплуатации

Если вы следите за отчетами исследователей, которые участвуют в bug bounty программах, то наверняка знаете про категорию уязвимостей JavaScript prototype pollution. А если не следите и встречаете это словосочетание впервые, то предлагаю вам закрыть этот пробел, ведь эта уязвимость может привести к...

JavaScript prototype pollution: практика поиска и эксплуатации

Если вы следите за отчетами исследователей, которые участвуют в bug bounty программах, то наверняка знаете про категорию уязвимостей JavaScript prototype pollution. А если не следите и встречаете это словосочетание впервые, то предлагаю вам закрыть этот пробел, ведь эта уязвимость может привести к...

Анонимный запрос

Безопасные браузеры и приватность. У анонимности в интернете много задач (подключиться к удаленному серверу, заниматься анонимным парсингом), и здесь мы поговорим о самом востребованной — об анонимном сёрфинге. Проще говоря, как пользоваться браузером, не оставляя цифрового следа. В большинстве...

Анонимный запрос

Безопасные браузеры и приватность. У анонимности в интернете много задач (подключиться к удаленному серверу, заниматься анонимным парсингом), и здесь мы поговорим о самом востребованной — об анонимном сёрфинге. Проще говоря, как пользоваться браузером, не оставляя цифрового следа. В большинстве...

[Перевод] Частые ошибки в настройках Nginx, из-за которых веб-сервер становится уязвимым

Nginx — это веб-сервер, на котором работает треть всех сайтов в мире. Но если забыть или проигнорировать некоторые ошибки в настройках, можно стать отличной мишенью для злоумышленников. Detectify Crowdsource подготовил список наиболее часто встречающихся ошибок, делающих сайт уязвимым для атак....

[Перевод] Частые ошибки в настройках Nginx, из-за которых веб-сервер становится уязвимым

Nginx — это веб-сервер, на котором работает треть всех сайтов в мире. Но если забыть или проигнорировать некоторые ошибки в настройках, можно стать отличной мишенью для злоумышленников. Detectify Crowdsource подготовил список наиболее часто встречающихся ошибок, делающих сайт уязвимым для атак....

Security Week 11: уязвимости в Exchange, цензура на Github и таймлайн атаки

В кибербезопасности существуют «медленные» кризисы, такие как, например, потенциальные атаки на загрузочный код в смартфонах и мобильных компьютерах — все, что требует физического доступа к железу. То, что в таком доступе не нуждается, тоже не всегда представляет проблему, с которой надо...

Security Week 11: уязвимости в Exchange, цензура на Github и таймлайн атаки

В кибербезопасности существуют «медленные» кризисы, такие как, например, потенциальные атаки на загрузочный код в смартфонах и мобильных компьютерах — все, что требует физического доступа к железу. То, что в таком доступе не нуждается, тоже не всегда представляет проблему, с которой надо...

Уязвимости Android 2020

Операционная система Android считается одной из самых защищенных операционных систем в наше время. Разработчики этой ОС на своем официальном сайте рассказывают, что в ОС сделано очень много работы для того чтобы создание традиционных эксплойтов было нерентабельно, сложно, невозможно. Возникает...

Уязвимости Android 2020

Операционная система Android считается одной из самых защищенных операционных систем в наше время. Разработчики этой ОС на своем официальном сайте рассказывают, что в ОС сделано очень много работы для того чтобы создание традиционных эксплойтов было нерентабельно, сложно, невозможно. Возникает...

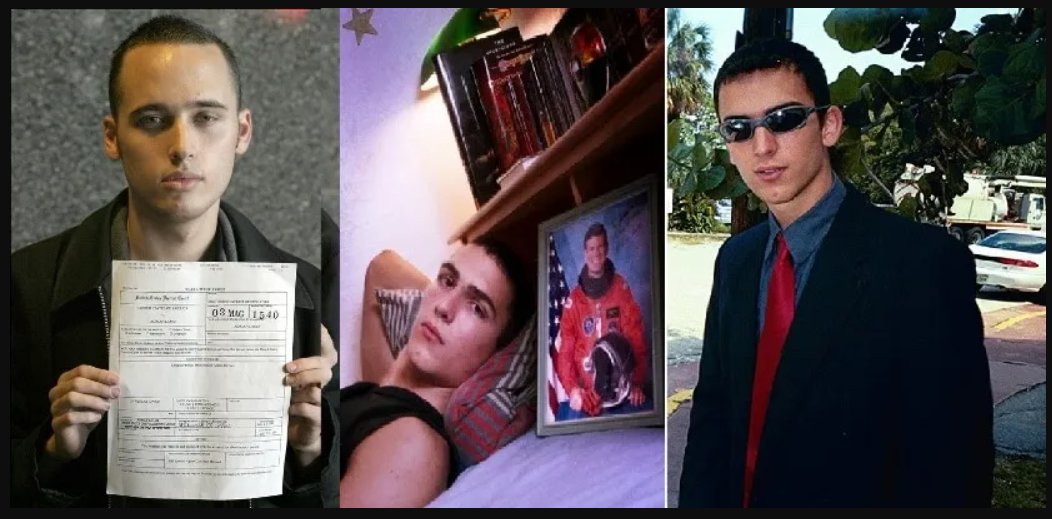

История жизни и смерти хакера, взломавшего пентагон и NASA в 15 лет

Как правило, хакеры стараются вести скрытный образ жизни и соблюдать анонимность. Многим это удается, но некоторые из них обретают популярность вопреки собственной воле. Так случилось, например, с Кевином Митником или Робертом Моррисом. Но есть и другие компьютерные гении, о судьбе которых известно...

История жизни и смерти хакера, взломавшего пентагон и NASA в 15 лет

Как правило, хакеры стараются вести скрытный образ жизни и соблюдать анонимность. Многим это удается, но некоторые из них обретают популярность вопреки собственной воле. Так случилось, например, с Кевином Митником или Робертом Моррисом. Но есть и другие компьютерные гении, о судьбе которых известно...

API Revolut банка

Недостатки API Revolut 1. Scope не работает. Когда запрашиваем READ, то почему-то можно и писать, и отправлять платежи. Это позор! На мою претензию Revolut просто убрал его из документации. 2. Нет возможности отозвать токен. Опять позор! Токен можно перезапросить и не сохранить, тогда старый...

API Revolut банка

Недостатки API Revolut 1. Scope не работает. Когда запрашиваем READ, то почему-то можно и писать, и отправлять платежи. Это позор! На мою претензию Revolut просто убрал его из документации. 2. Нет возможности отозвать токен. Опять позор! Токен можно перезапросить и не сохранить, тогда старый...

Краткий Best practice построения кластерных решений F5

«Непрерывность обслуживания», «всегда доступный», «согласованный уровень SLA», «единая точка отказа» — мы неоднократно сталкивались с этими условиями, когда необходимо учитывать высокую доступность веб-сайта или приложения. Главной задачей отказоустойчивой схемы, является исключение простоя...