Мартовские обновления безопасности от Microsoft

В марте компания Microsoft выпустила плановые обновления безопасности, закрывающие 82 уязвимости в своих продуктах, 10 из которых были классифицированы как критические. Среди закрытых уязвимостей 2 являются 0-day и обнародованы публично, а эксплуатация одной из этих уязвимостей была зафиксирована в...

Битва SOAR vs XDR. Кто выиграет?

Битва SOAR vs XDR. Кто выиграет? Читать далее...

Битва SOAR vs XDR. Кто выиграет?

Битва SOAR vs XDR. Кто выиграет? Читать далее...

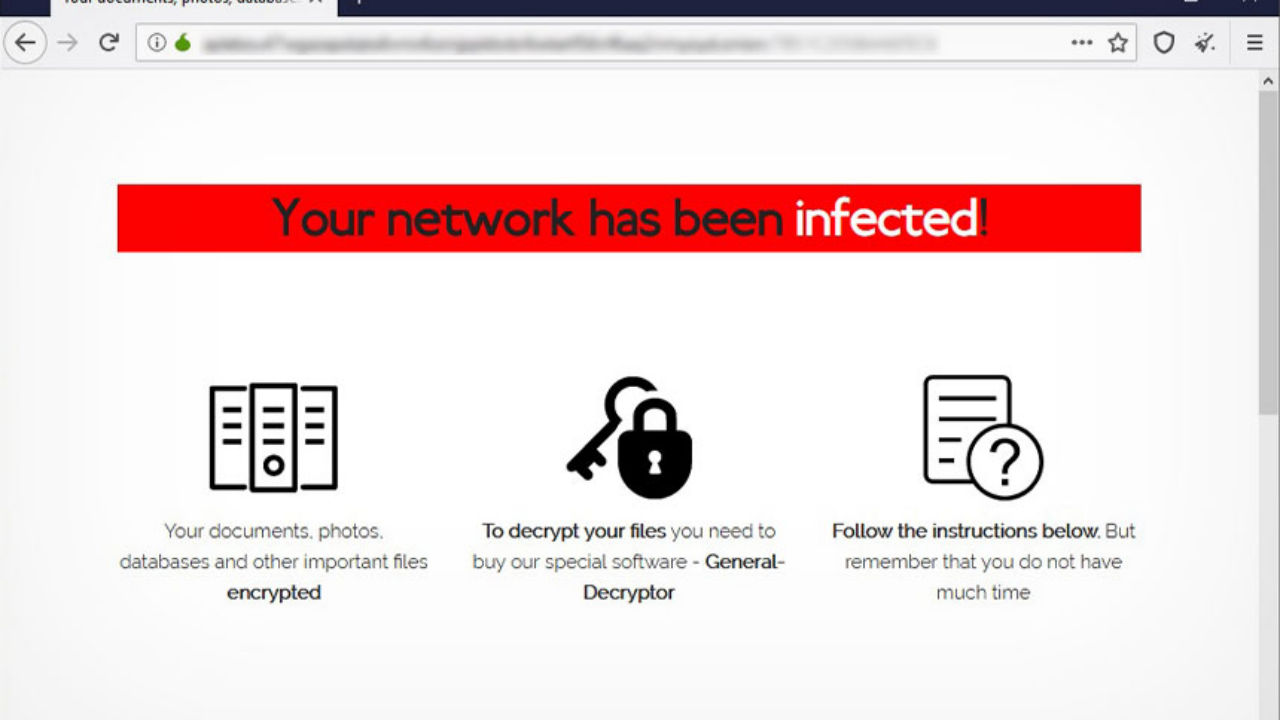

[Перевод] Интервью с хакером из REvil: «Я рылся в помойках… теперь я миллионер»

Примечание редактора: нельзя отрицать, что программы-вымогатели в настоящее время приносят киберпреступникам огромные доходы. Некоторые группы, стремящиеся разбогатеть, агрессивно раздвигают границы. Они повышают свои требования до семизначных или восьмизначных сумм, угрожая опубликовать данные в...

[Перевод] Интервью с хакером из REvil: «Я рылся в помойках… теперь я миллионер»

Примечание редактора: нельзя отрицать, что программы-вымогатели в настоящее время приносят киберпреступникам огромные доходы. Некоторые группы, стремящиеся разбогатеть, агрессивно раздвигают границы. Они повышают свои требования до семизначных или восьмизначных сумм, угрожая опубликовать данные в...

Еще немного про использование VPN в Билайн

Привет! В этой статье я расскажу о ещё двух вариантах VPN, используемых нами для включения клиентов с помощью Мультисим Резервирования, это L2TP и L2-VPN. Первый используется для включения сервисов Интернет, второй для включения каналов L2 MPLS. Самый первый — L2TP Исторически этот вариант был...

Еще немного про использование VPN в Билайн

Привет! В этой статье я расскажу о ещё двух вариантах VPN, используемых нами для включения клиентов с помощью Мультисим Резервирования, это L2TP и L2-VPN. Первый используется для включения сервисов Интернет, второй для включения каналов L2 MPLS. Самый первый — L2TP Исторически этот вариант был...

Приглашаем на ZeroNights 2021

Этим летом ZeroNights – международная конференция, посвященная практическим аспектам информационной безопасности, состоится уже в юбилейный десятый раз. Но только в 2021-м году идея, скрытая в названии ZeroNights, впервые будет исполнена настолько точно: белые ночи, лето, Петербург...

Приглашаем на ZeroNights 2021

Этим летом ZeroNights – международная конференция, посвященная практическим аспектам информационной безопасности, состоится уже в юбилейный десятый раз. Но только в 2021-м году идея, скрытая в названии ZeroNights, впервые будет исполнена настолько точно: белые ночи, лето, Петербург...

[Перевод] Интеллектуальный термометр

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать об устройстве AI Fever Screening Thermometer, разработкой которого он занимался около двух месяцев. Оно, с использованием термальной (инфракрасной) и обычной (цветной) камер, позволяет решать следующие задачи: Обнаружение людей,...

[Перевод] Интеллектуальный термометр

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать об устройстве AI Fever Screening Thermometer, разработкой которого он занимался около двух месяцев. Оно, с использованием термальной (инфракрасной) и обычной (цветной) камер, позволяет решать следующие задачи: Обнаружение людей,...

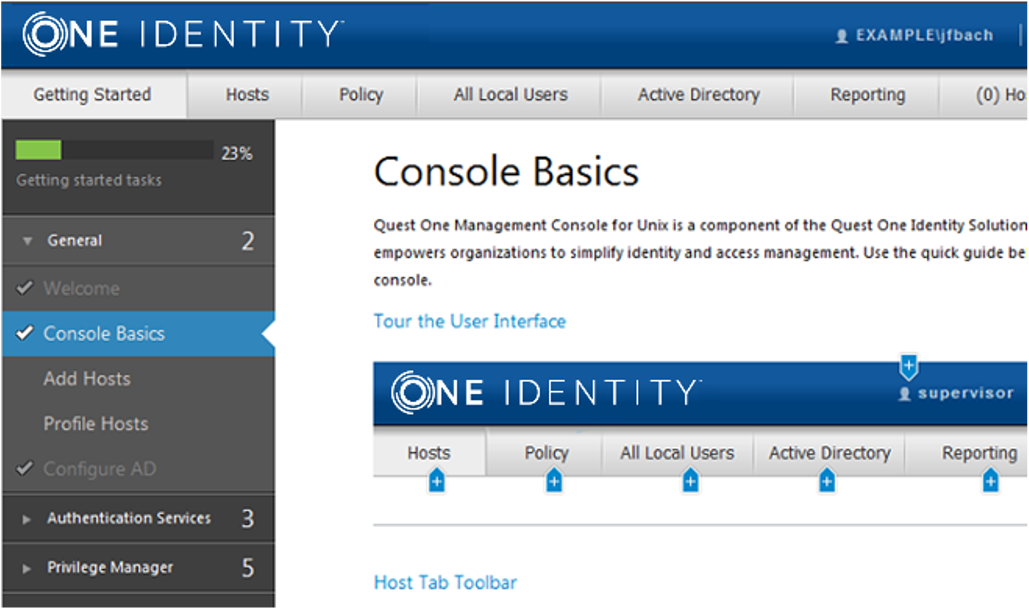

Централизованная аутентификация и управление файлами в решениях от One Identity — анонс вебинара

Приглашаем Вас принять участие в вебинаре посвящённому решению One Identity для интеграции UNIX, Linux и Mac OS X в Active Directory — One Identity Safeguard Authentication Services и Safeguard for Sudo. Вебинар состоится 17 марта в 12 часов по московскому времени. → Регистрация Вы узнаете, как с...

Централизованная аутентификация и управление файлами в решениях от One Identity — анонс вебинара

Приглашаем Вас принять участие в вебинаре посвящённому решению One Identity для интеграции UNIX, Linux и Mac OS X в Active Directory — One Identity Safeguard Authentication Services и Safeguard for Sudo. Вебинар состоится 17 марта в 12 часов по московскому времени. → Регистрация Вы узнаете, как с...

Android — запрещенные приемы

В данной статье проведем попытку изучения используемых конструкций языка программирования для работы вредоносного программного обеспечения. Основная задача — выяснить, содержат ли вредоносы для ОС Android какие-либо полезные и интересные недокументированные возможности ОС или же это просто...

Android — запрещенные приемы

В данной статье проведем попытку изучения используемых конструкций языка программирования для работы вредоносного программного обеспечения. Основная задача — выяснить, содержат ли вредоносы для ОС Android какие-либо полезные и интересные недокументированные возможности ОС или же это просто...

Исполняемый обвес. Часть 2

Вторая статья небольшой серии о защите, которая используется для сокрытия алгоритма приложения. В прошлой статье мы разобрали основные части защиты и собрали тестовое приложение. Здесь познакомимся со структурой обработчиков команд и попробуем поотлаживать и раскодировать исполняемый файл. Читать...

Исполняемый обвес. Часть 2

Вторая статья небольшой серии о защите, которая используется для сокрытия алгоритма приложения. В прошлой статье мы разобрали основные части защиты и собрали тестовое приложение. Здесь познакомимся со структурой обработчиков команд и попробуем поотлаживать и раскодировать исполняемый файл. Читать...

Парадокс доверия облачным решениям: три сценария, в которых ключи шифрования хранятся не в облаке

В статьях “о парадоксе доверия облачным платформам” и “безопасном управлении ключами шифрования” мы отмечали, что в некоторых ситуациях ключи шифрования не следует хранить у поставщика облачных услуг. Такие ситуации, пусть и редко, но имеют место. Более того, когда такое происходит, речь, как...