EMV 3-D Secure, или кто украл SMS с одноразовым паролем. Часть 1

Обеспечение безопасности при проведении платежей было и остается одной из главнейших задач любой платежной системы. Инженеры и криптографы работают над созданием новых алгоритмов и систем защиты, а злоумышленники пытаются найти в этой защите уязвимые места. Я хочу рассказать про технологию 3-D...

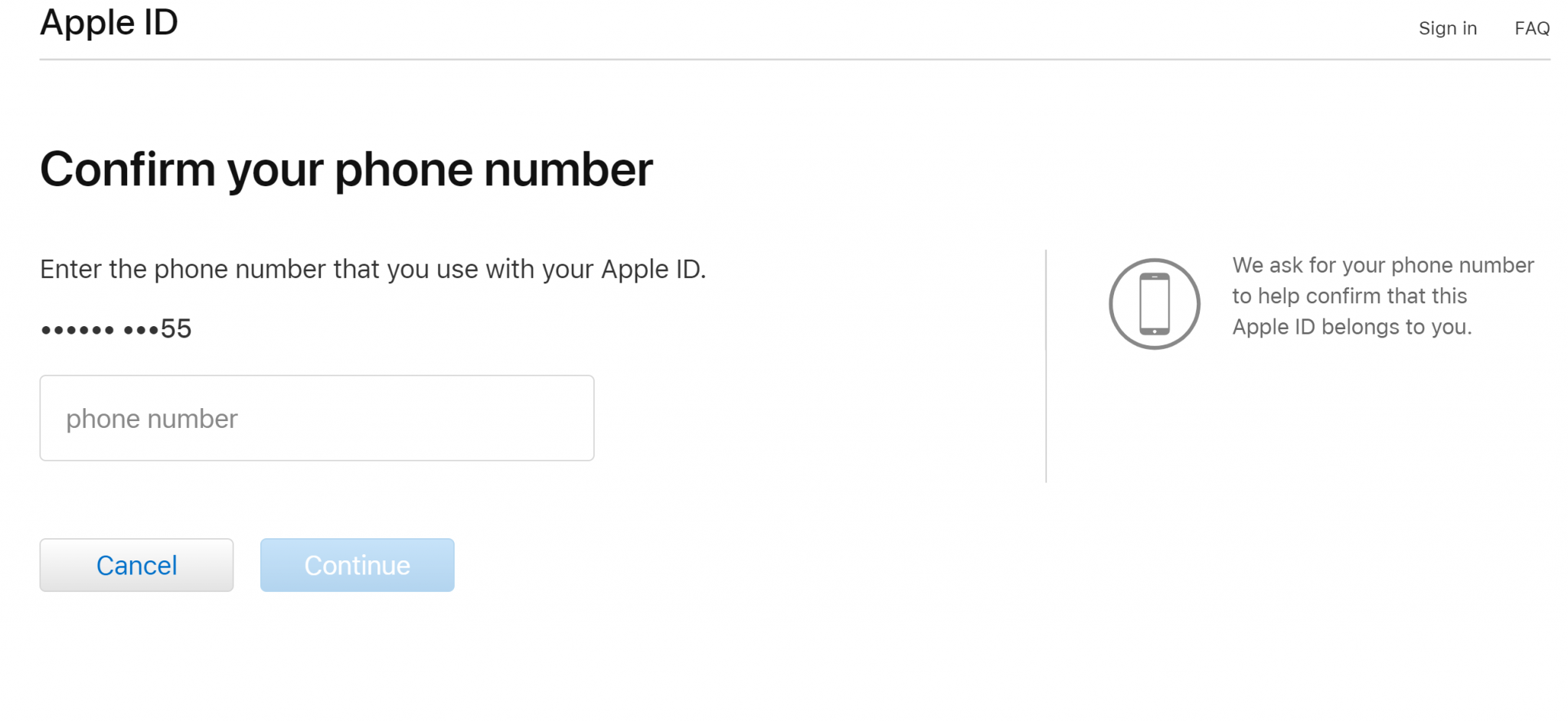

Security Week 25: уязвимость в Apple ID

На прошлой неделе исследователь Лакшман Мутхия (Laxman Muthiyah) опубликовал детали уже закрытой уязвимости в серверной инфраструктуре компании Apple. Ранее известный разбором похожих проблем в аккаунтах Instagram и Microsoft, Лакшман нашел нетривиальный способ обойти достаточно строгие ограничения...

Security Week 25: уязвимость в Apple ID

На прошлой неделе исследователь Лакшман Мутхия (Laxman Muthiyah) опубликовал детали уже закрытой уязвимости в серверной инфраструктуре компании Apple. Ранее известный разбором похожих проблем в аккаунтах Instagram и Microsoft, Лакшман нашел нетривиальный способ обойти достаточно строгие ограничения...

USB over IP: удалённое администрирование

Большую часть своей жизни я жил и работал в Москве. Занимался тем, что менял здоровье на деньги. Правда, на очень хорошие, поэтому под занавес пятого десятка купил домик в тихом приморском городке, далеко от столичной суеты и ежедневной нервотрёпки. Особой необходимости в работе у меня не было....

USB over IP: удалённое администрирование

Большую часть своей жизни я жил и работал в Москве. Занимался тем, что менял здоровье на деньги. Правда, на очень хорошие, поэтому под занавес пятого десятка купил домик в тихом приморском городке, далеко от столичной суеты и ежедневной нервотрёпки. Особой необходимости в работе у меня не было....

Имя им — легион. Самые громкие акции Anonymous

Слово «Анонимус» уже давно стало нарицательным — его часто употребляют в отношении пользователей интернета, не желающих лишний раз светить своими персональными данными. В то же время термин Anonymous имеет вполне конкретное значение — так называется международное движение хактивистов,...

Имя им — легион. Самые громкие акции Anonymous

Слово «Анонимус» уже давно стало нарицательным — его часто употребляют в отношении пользователей интернета, не желающих лишний раз светить своими персональными данными. В то же время термин Anonymous имеет вполне конкретное значение — так называется международное движение хактивистов,...

Дешифрация протокола Орион Bolid

“Компания Bolid – лидер в разработке интегрированных систем безопасности” - то, что вы услышите, если позвоните им по телефону. Это своего рода российский Apple в сфере АСУТП, со своей закрытой экосистемой. Попробуем немного открыть экосистему. А можно поподробнее?...

Дешифрация протокола Орион Bolid

“Компания Bolid – лидер в разработке интегрированных систем безопасности” - то, что вы услышите, если позвоните им по телефону. Это своего рода российский Apple в сфере АСУТП, со своей закрытой экосистемой. Попробуем немного открыть экосистему. А можно поподробнее?...

Атаки пятого поколения: проблемы безопасности промышленных систем управления в сетях 4G/5G

Кампусные сети 4G/LTE и 5G в промышленных условиях позволяют удовлетворить растущие требования к доступности связи с низкой задержкой без затрат на фиксированные линии. Однако как переход к 5G, так и внедрение кампусных сетей высвечивают проблемы безопасности, которые усугубляются тем, что...

Атаки пятого поколения: проблемы безопасности промышленных систем управления в сетях 4G/5G

Кампусные сети 4G/LTE и 5G в промышленных условиях позволяют удовлетворить растущие требования к доступности связи с низкой задержкой без затрат на фиксированные линии. Однако как переход к 5G, так и внедрение кампусных сетей высвечивают проблемы безопасности, которые усугубляются тем, что...

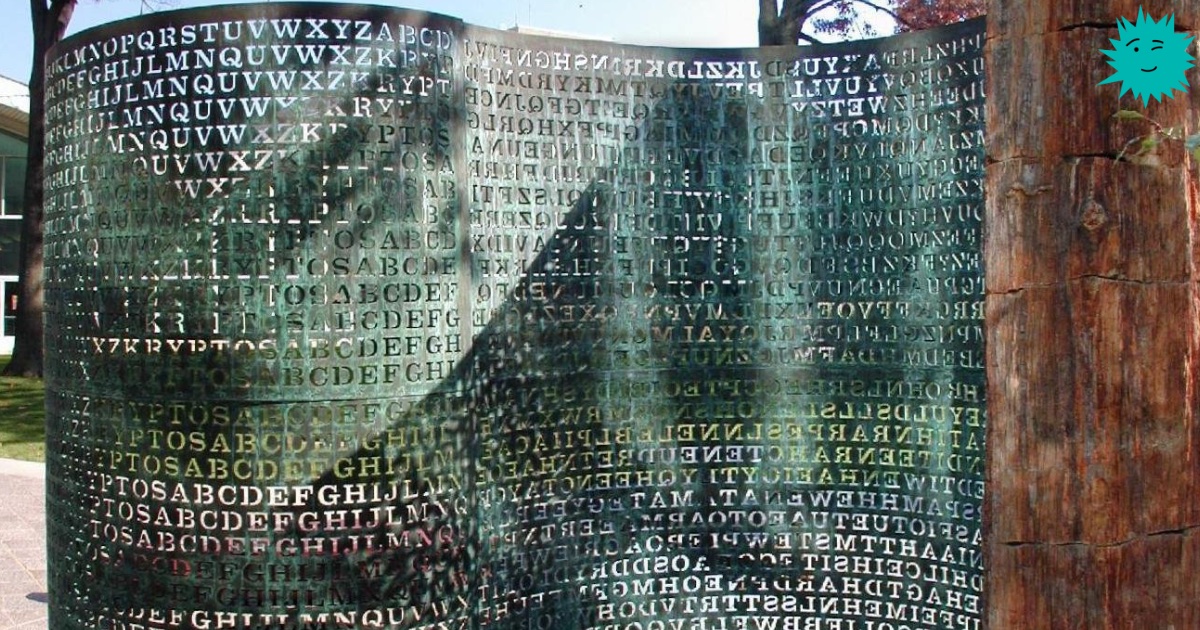

Частично рассекречено методическое пособие АНБ по взлому неизвестных шифров

Скульптура Kryptos у штаб-квартиры ЦРУ Агентство национальной безопасности США наконец-то рассекретило третью часть известного учебника «Военная криптоаналитика» (MILCRYP), написанного для обучения специалистов АНБ и военных криптоаналитиков во время Холодной войны. Последняя часть трёхтомника...

Частично рассекречено методическое пособие АНБ по взлому неизвестных шифров

Скульптура Kryptos у штаб-квартиры ЦРУ Агентство национальной безопасности США наконец-то рассекретило третью часть известного учебника «Военная криптоаналитика» (MILCRYP), написанного для обучения специалистов АНБ и военных криптоаналитиков во время Холодной войны. Последняя часть трёхтомника...

Транспортный агент MS Exchange для защиты от вирусов и нежелательной почты

Exchange довольно мощный и популярный почтовый сервер в мире энтерпрайза. Против угроз малварей и фишинга он имеет как встроенные механизмы защиты, так и возможность использования сторонних продуктов. Но в реальности этих возможностей не всегда достаточно для отлова всех вредоносных писем: малвари...

Транспортный агент MS Exchange для защиты от вирусов и нежелательной почты

Exchange довольно мощный и популярный почтовый сервер в мире энтерпрайза. Против угроз малварей и фишинга он имеет как встроенные механизмы защиты, так и возможность использования сторонних продуктов. Но в реальности этих возможностей не всегда достаточно для отлова всех вредоносных писем: малвари...

Как не дать злоумышленникам повысить привилегии в системе после успешного заражения

Всем привет! Этой статьей мы открываем цикл материалов от экспертного центра безопасности Positive Technologies (PT Expert Security Center). Мы расскажем о том, какие техники применяют злоумышленники при разработке инструментов для целевых и массовых атак и какие технологии есть «под капотом» нашей...

Как не дать злоумышленникам повысить привилегии в системе после успешного заражения

Всем привет! Этой статьей мы открываем цикл материалов от экспертного центра безопасности Positive Technologies (PT Expert Security Center). Мы расскажем о том, какие техники применяют злоумышленники при разработке инструментов для целевых и массовых атак и какие технологии есть «под капотом» нашей...

[Перевод] Ищем уязвимости в Python-коде с помощью open source инструмента Bandit

Наверное, все разработчики слышали, что нужно писать чистый код. Но не менее важно писать и использовать безопасный код. Python-разработчики обычно устанавливают модули и сторонние пакеты, чтобы не изобретать велосипеды, а использовать готовые и проверенные решения. Но проблема в том, что они не...