Представляем Red Hat Advanced Cluster Security for Kubernetes

В конце апреля 2021 года Red Hat анонсировала новую редакцию своей платформы OpenShift – OpenShift Platform Plus, в состав которой входит решение Red Hat Advanced Cluster Security for Kubernetes на основе технологий компании StackRox. Сегодня мы расскажем, какие задачи безопасности OpenShift...

[Перевод] Отравление ARP: что это такое и как предотвратить ARP-спуфинг

«Отравление» ARP (ARP Poisoning) — это тип кибератаки, которая использует слабые места широко распространенного протокола разрешения адресов (Address Resolution Protocol, ARP) для нарушения или перенаправления сетевого трафика или слежения за ним. В этой статье мы вкратце рассмотрим, зачем нужен...

[Перевод] Отравление ARP: что это такое и как предотвратить ARP-спуфинг

«Отравление» ARP (ARP Poisoning) — это тип кибератаки, которая использует слабые места широко распространенного протокола разрешения адресов (Address Resolution Protocol, ARP) для нарушения или перенаправления сетевого трафика или слежения за ним. В этой статье мы вкратце рассмотрим, зачем нужен...

Нахлобучиваем домофонные ключи iButton с помощью Flipper Zero

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который мы разрабатываем. Предыдущие посты [1],[2],[3],[4],[5],[6],[7],[8],[9],[10],[11],[12],[13],[14] iButton — это общее название для формата электронного ключа в форм-факторе металлической “таблетки”. Еще его...

Нахлобучиваем домофонные ключи iButton с помощью Flipper Zero

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который мы разрабатываем. Предыдущие посты [1],[2],[3],[4],[5],[6],[7],[8],[9],[10],[11],[12],[13],[14] iButton — это общее название для формата электронного ключа в форм-факторе металлической “таблетки”. Еще его...

Binary Coverage для Reverse Engeneering

Покрытие кода - процедура, которая помогает исследователям понять, насколько много фрагментов алгоритма приложения задействовано в обработке данных. Обычно эта процедура используется для того, чтобы найти уязвимые места программного обеспечения. В этой статье мы на практике посмотрим, как можно...

Binary Coverage для Reverse Engeneering

Покрытие кода - процедура, которая помогает исследователям понять, насколько много фрагментов алгоритма приложения задействовано в обработке данных. Обычно эта процедура используется для того, чтобы найти уязвимые места программного обеспечения. В этой статье мы на практике посмотрим, как можно...

Если пароль слили в сеть: сколько времени потребуется хакеру, чтобы получить доступ к вашему аккаунту?

Вы уже наверняка читали новость о самой большой утечке паролей в истории интернета и (мы надеемся) на всякий случай сменили пароли в своих основных аккаунтах. Однако данные пользователей далеко не в первый раз уплывают в сеть. Исследователи кибербезопасности из Agari решили проверить, как быстро...

Если пароль слили в сеть: сколько времени потребуется хакеру, чтобы получить доступ к вашему аккаунту?

Вы уже наверняка читали новость о самой большой утечке паролей в истории интернета и (мы надеемся) на всякий случай сменили пароли в своих основных аккаунтах. Однако данные пользователей далеко не в первый раз уплывают в сеть. Исследователи кибербезопасности из Agari решили проверить, как быстро...

Update Tuesday: Microsoft выпустила июньские обновления безопасности

Microsoft выпустила плановые обновления безопасности, закрывающие 50 уязвимостей, 5 из которых были классифицированы как «Критические». Среди закрытых уязвимостей 2 были обнародованы публично, а эксплуатация сразу 6 уязвимостей была зафиксирована в реальных атаках (0-day). В данной статье я...

Update Tuesday: Microsoft выпустила июньские обновления безопасности

Microsoft выпустила плановые обновления безопасности, закрывающие 50 уязвимостей, 5 из которых были классифицированы как «Критические». Среди закрытых уязвимостей 2 были обнародованы публично, а эксплуатация сразу 6 уязвимостей была зафиксирована в реальных атаках (0-day). В данной статье я...

Поиск коллизий в SHA-256 на платформе Node.js при помощи Bitcoin Hasher

Перед началом чтения, хочу предупредить что все описанные ниже определения и проделанные мною исследования несут в себе ознакомительный характер, и являются неполными или неточными ! При написании данной статьи много важных аспектов были пропущены или не дополнены из-за масштабности тем которые...

Поиск коллизий в SHA-256 на платформе Node.js при помощи Bitcoin Hasher

Перед началом чтения, хочу предупредить что все описанные ниже определения и проделанные мною исследования несут в себе ознакомительный характер, и являются неполными или неточными ! При написании данной статьи много важных аспектов были пропущены или не дополнены из-за масштабности тем которые...

Крупнейшая коллекция паролей: в сеть выложили файл с 8,4 млрд элементов

На днях в сети появился файл объемом в 100 ГБ с 8,4 млрд паролей внутри (8 459 060 239 уникальных записей). Эксперты предполагают, что эти пароли — компиляция предыдущих утечек. Логинов в файле нет, только пароли размером от 6 до 20 символов. Огромное их количество — сложные пароли со...

Крупнейшая коллекция паролей: в сеть выложили файл с 8,4 млрд элементов

На днях в сети появился файл объемом в 100 ГБ с 8,4 млрд паролей внутри (8 459 060 239 уникальных записей). Эксперты предполагают, что эти пароли — компиляция предыдущих утечек. Логинов в файле нет, только пароли размером от 6 до 20 символов. Огромное их количество — сложные пароли со...

[Перевод] Протекающие абстракции и код, оставшийся со времён Windows 98

В конце 1990-х команды разработчиков Windows Shell и Internet Explorer внедрили множество потрясающих и сложных структур, позволяющих использовать расширение оболочки и браузера для обработки сценариев, создаваемых третьими сторонами. Например, Internet Explorer поддерживал концепцию подключаемых...

[Перевод] Протекающие абстракции и код, оставшийся со времён Windows 98

В конце 1990-х команды разработчиков Windows Shell и Internet Explorer внедрили множество потрясающих и сложных структур, позволяющих использовать расширение оболочки и браузера для обработки сценариев, создаваемых третьими сторонами. Например, Internet Explorer поддерживал концепцию подключаемых...

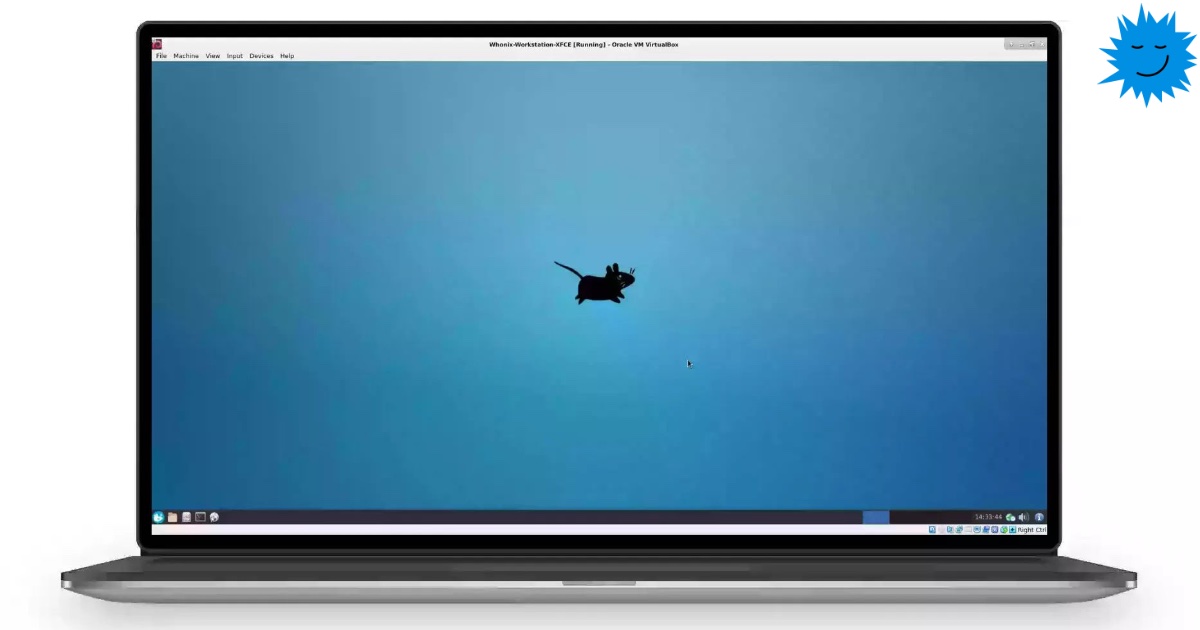

Linux-дистрибутивы для анонимной работы в интернете — что нового?

Самый известный из секьюрных дистрибутивов — Tails, он выпускается с 2009 года. Там всё привычно и знакомо: вставил флэшку, загрузился, поработал, почистил RAM за собой. При этом периодически появляются альтернативные решения, такие как Whonix, Qubes OS или совсем новый дистрибутив Obscurix. Личная...