[Перевод] Trusted Types API для защиты DOM от XSS-атак

Вы когда-нибудь слышали об XSS-атаках, связанных с внедрением (инъекцией) вредоносного кода в DOM (далее — DOM XSS)? Если не слышали, то DOM XSS — это тип атаки на веб-приложение, когда хакер использует полезную нагрузку (payload), которая выполняется как результат модификации DOM в браузере. Это...

Соблюдай технику безопасности

Все наши приложения так или иначе могут быть подвержены уязвимостям. Это, в свою очередь, может привести к финансовым потерям и спровоцировать утечку данных клиентов. Зачем и от чего защищаться? Какие инструменты для этого существуют, в том числе Open Source? Что такое Secure Software Development...

Соблюдай технику безопасности

Все наши приложения так или иначе могут быть подвержены уязвимостям. Это, в свою очередь, может привести к финансовым потерям и спровоцировать утечку данных клиентов. Зачем и от чего защищаться? Какие инструменты для этого существуют, в том числе Open Source? Что такое Secure Software Development...

EMV 3-D Secure, или кто украл SMS с одноразовым паролем. Часть 2

В прошлой статье мы рассказали о том, как появился первый протокол надежной аутентификации для платежей по пластиковым картам 3-D Secure 1.0.2, какие задачи он решает и какими недостатками обладает. Теперь мы хотели бы рассказать о будущем технологии 3-D Secure, и почему не стоит переживать, если...

EMV 3-D Secure, или кто украл SMS с одноразовым паролем. Часть 2

В прошлой статье мы рассказали о том, как появился первый протокол надежной аутентификации для платежей по пластиковым картам 3-D Secure 1.0.2, какие задачи он решает и какими недостатками обладает. Теперь мы хотели бы рассказать о будущем технологии 3-D Secure, и почему не стоит переживать, если...

Nefilim: как работает топовый вымогатель

Современные кибервымогатели становятся всё опаснее, реализуя кибератаки на уровне элитных APT-группировок. В действительности они могут быть даже хуже, поскольку шифрование данных в отличие от кражи блокирует работу и наносит огромные убытки. В этом посте мы расскажем о новой схеме работы...

Nefilim: как работает топовый вымогатель

Современные кибервымогатели становятся всё опаснее, реализуя кибератаки на уровне элитных APT-группировок. В действительности они могут быть даже хуже, поскольку шифрование данных в отличие от кражи блокирует работу и наносит огромные убытки. В этом посте мы расскажем о новой схеме работы...

Android окукливается и сообщество потворствует этому

Disclaimer: Пост пятничный и холиварный. Есть шанс изменить мир к лучшему. Помните, когда среди оригинальных OS производителей, таких как Symbian или Windows Phone, поднял голову и потянулся к свету Android? В те времена, и ещё немало последующих лет, происходил невероятный движ. Система была...

Android окукливается и сообщество потворствует этому

Disclaimer: Пост пятничный и холиварный. Есть шанс изменить мир к лучшему. Помните, когда среди оригинальных OS производителей, таких как Symbian или Windows Phone, поднял голову и потянулся к свету Android? В те времена, и ещё немало последующих лет, происходил невероятный движ. Система была...

Протокол закрытой вечеринки: как различать своих и чужих с помощью инструментов криптографии

ENCRY рассказывает о новом интерактивном протоколе идентификации, который позволяет контролировать доступ избранных пользователей к различным ресурсам. Закройте глаза и представьте себе Ниццу, роскошное поместье, владелец которого каждые выходные устраивает грандиозные вечеринки с джазом и...

Протокол закрытой вечеринки: как различать своих и чужих с помощью инструментов криптографии

ENCRY рассказывает о новом интерактивном протоколе идентификации, который позволяет контролировать доступ избранных пользователей к различным ресурсам. Закройте глаза и представьте себе Ниццу, роскошное поместье, владелец которого каждые выходные устраивает грандиозные вечеринки с джазом и...

С чего начать внедрение ИБ большим и маленьким: изучаем CIS Controls v8

Где кончается базовая ИБ-гигиена для небольшого бизнеса и начинается киберзащита для продвинутых? Центр интернет-безопасности (CIS) обновил рекомендации по внедрению ИБ для компаний разного масштаба в свежем гайде CIS Controls 8. Предыдущие рекомендации CIS Controls 7.1 вышли в 2019 году. В версии...

С чего начать внедрение ИБ большим и маленьким: изучаем CIS Controls v8

Где кончается базовая ИБ-гигиена для небольшого бизнеса и начинается киберзащита для продвинутых? Центр интернет-безопасности (CIS) обновил рекомендации по внедрению ИБ для компаний разного масштаба в свежем гайде CIS Controls 8. Предыдущие рекомендации CIS Controls 7.1 вышли в 2019 году. В версии...

Что под капотом у R-Vision Threat Intelligence Platform?

Привет, Хабр! Меня зовут Александр Зинин, я разработчик платформы управления данными киберразведки R-Vision Threat Intelligence Platform (TIP). В проекте TIP мы используем актуальный стек технологий: React для фронта, Node.js и TypeScript для не особо нагруженного бэкенда, Rust для тех мест, где...

Что под капотом у R-Vision Threat Intelligence Platform?

Привет, Хабр! Меня зовут Александр Зинин, я разработчик платформы управления данными киберразведки R-Vision Threat Intelligence Platform (TIP). В проекте TIP мы используем актуальный стек технологий: React для фронта, Node.js и TypeScript для не особо нагруженного бэкенда, Rust для тех мест, где...

Хит-парад убогих уязвимостей Microsoft

Уж кого нельзя обвинить в скупости на разного рода ошибки и уязвимости, так это корпорацию Microsoft. За примером далеко ходить не надо — достаточно посмотреть на Windows 10, просто утопающую в багах. Упрекать разработчиков не стоит: они «старательно» выпускают патчи, исправляющие ошибки. Но...

Хит-парад убогих уязвимостей Microsoft

Уж кого нельзя обвинить в скупости на разного рода ошибки и уязвимости, так это корпорацию Microsoft. За примером далеко ходить не надо — достаточно посмотреть на Windows 10, просто утопающую в багах. Упрекать разработчиков не стоит: они «старательно» выпускают патчи, исправляющие ошибки. Но...

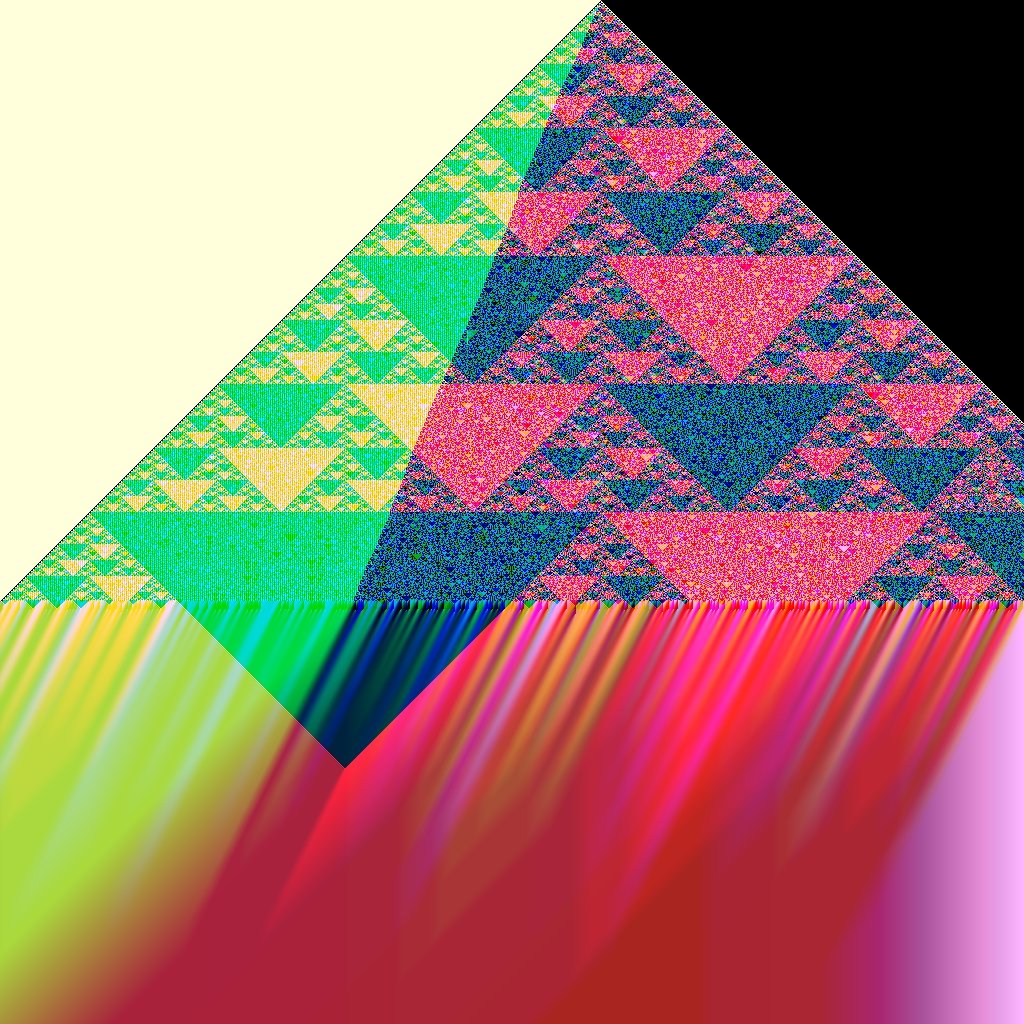

Формат JPEG XL будет полным по Тьюрингу без ограничения 1024*1024 пикселей

В формате JPEG XL это изображение занимает 59 байт Оказывается, полным по Тьюрингу может быть не только язык программирования, но и графический формат. В частности, таким потенциально является формат JPEG XL, если отменить в нём ограничение на максимальный размер группы обрабатываемых пикселей....