Фрод, Application Firewall, неудачная капча и двухфакторная авторизация: как мы нашли и устранили проблему в приложении

Привет, Хабр! Я Рома, и я руковожу проектным офисом в AGIMA. До этого на протяжении пяти лет я был руководителем проектов и работал над многими программами лояльности. Каждую из них пытались взломать. В этой статье расскажу про одну из самых ярких историй взлома и о том, как мы с ним боролись....

Краткая история банкоматов: от вендинговых машин до отпечатков пальцев

Для нынешнего поколения банкоматы кажутся максимально простыми: интерфейсы становятся удобными и понятными, уже можно не использовать пластиковую карту и не нужно искать устройство только своего банка. С другой стороны, количество безналичных операций растёт. Означает ли это, что вскоре банкоматы...

Краткая история банкоматов: от вендинговых машин до отпечатков пальцев

Для нынешнего поколения банкоматы кажутся максимально простыми: интерфейсы становятся удобными и понятными, уже можно не использовать пластиковую карту и не нужно искать устройство только своего банка. С другой стороны, количество безналичных операций растёт. Означает ли это, что вскоре банкоматы...

Симплексный метод решения задач линейного программирования

Задача линейного программирования (ЗЛП) состоит в определении значений упорядоченной совокупности переменных xj, j=1(1)n при которых линейная целевая функция достигает экстремального значения и при этом выполняются (удовлетворяются) все ограничения (они также линейные) в форме равенств или...

Симплексный метод решения задач линейного программирования

Задача линейного программирования (ЗЛП) состоит в определении значений упорядоченной совокупности переменных xj, j=1(1)n при которых линейная целевая функция достигает экстремального значения и при этом выполняются (удовлетворяются) все ограничения (они также линейные) в форме равенств или...

[Перевод] Война с пиратами. Силы спецопераций Microsoft

Обращение модератора: эта статья была опубликована ранее, но автора обвинили в выдаче переводного материала за свой. Однако метка перевода была снесена из-за технического сбоя при переносе статьи из Песочницы. Прошу отнестись с пониманием! ---- Однажды утром в марте 2009 года, когда солнце...

[Перевод] Война с пиратами. Силы спецопераций Microsoft

Обращение модератора: эта статья была опубликована ранее, но автора обвинили в выдаче переводного материала за свой. Однако метка перевода была снесена из-за технического сбоя при переносе статьи из Песочницы. Прошу отнестись с пониманием! ---- Однажды утром в марте 2009 года, когда солнце...

Как обнаружить вредонос: методология SANS

Когда происходит взлом какой-то системы, зачастую возникает необходимость выяснить, как система была взломана, какие компоненты были скомпрометированы, какая информация была похищена, и кто произвел атаку. Ветвь криминалистики, отвечающая на вопросы такого рода, называется компьютерной...

Как обнаружить вредонос: методология SANS

Когда происходит взлом какой-то системы, зачастую возникает необходимость выяснить, как система была взломана, какие компоненты были скомпрометированы, какая информация была похищена, и кто произвел атаку. Ветвь криминалистики, отвечающая на вопросы такого рода, называется компьютерной...

Онлайн-конференция KasperskyOS Night: доклады о нестандартных задачах

Во всём мире найдётся немного компаний, разрабатывающих свою ОС с нуля (то есть не просто вариант Linux). Поэтому у каждой из них есть что рассказать: там занимаются задачами, с которыми обычный прикладной разработчик не сталкивается. Слушать их рассказы можно и из теоретического интереса («а как у...

Онлайн-конференция KasperskyOS Night: доклады о нестандартных задачах

Во всём мире найдётся немного компаний, разрабатывающих свою ОС с нуля (то есть не просто вариант Linux). Поэтому у каждой из них есть что рассказать: там занимаются задачами, с которыми обычный прикладной разработчик не сталкивается. Слушать их рассказы можно и из теоретического интереса («а как у...

Кто копает под мой MikroTik?

В статье обобщены результаты работы honeypot на базе Cloud Hosted Router от MikroTik, поднятого на ресурсах отечественного провайдера RUVDS.com и намеренно открытого для посещения всему интернету. Устройство подвергалось многократному взлому со стороны известной с 2018 года малвари Glupteba....

Кто копает под мой MikroTik?

В статье обобщены результаты работы honeypot на базе Cloud Hosted Router от MikroTik, поднятого на ресурсах отечественного провайдера RUVDS.com и намеренно открытого для посещения всему интернету. Устройство подвергалось многократному взлому со стороны известной с 2018 года малвари Glupteba....

Приглашаем на летнюю конференцию KasperskyOS Night

Хотите подробнее узнать, как выглядит кибериммунная система KasperskyOS с точки зрения разработчика или специалиста по кибербезопасности и как писать под нее приложения? Тогда приглашаем вас 7 и 8 июля на онлайн-конференцию KasperskyOS Night 2021 Summer Edition по созданию кибериммунных IT-решений...

Приглашаем на летнюю конференцию KasperskyOS Night

Хотите подробнее узнать, как выглядит кибериммунная система KasperskyOS с точки зрения разработчика или специалиста по кибербезопасности и как писать под нее приложения? Тогда приглашаем вас 7 и 8 июля на онлайн-конференцию KasperskyOS Night 2021 Summer Edition по созданию кибериммунных IT-решений...

[Перевод] Пора запретить рекламу, основанную на слежке

Многие годы гиганты интернет-индустрии пытались думать за нас. Они говорили, что им нужны наши данные, чтобы мы получали «адаптированную рекламу». В то же время они убеждали всех, что собирают информацию о нас для того, чтобы иметь возможность бесплатно предоставлять качественный сервис. К...

[Перевод] Пора запретить рекламу, основанную на слежке

Многие годы гиганты интернет-индустрии пытались думать за нас. Они говорили, что им нужны наши данные, чтобы мы получали «адаптированную рекламу». В то же время они убеждали всех, что собирают информацию о нас для того, чтобы иметь возможность бесплатно предоставлять качественный сервис. К...

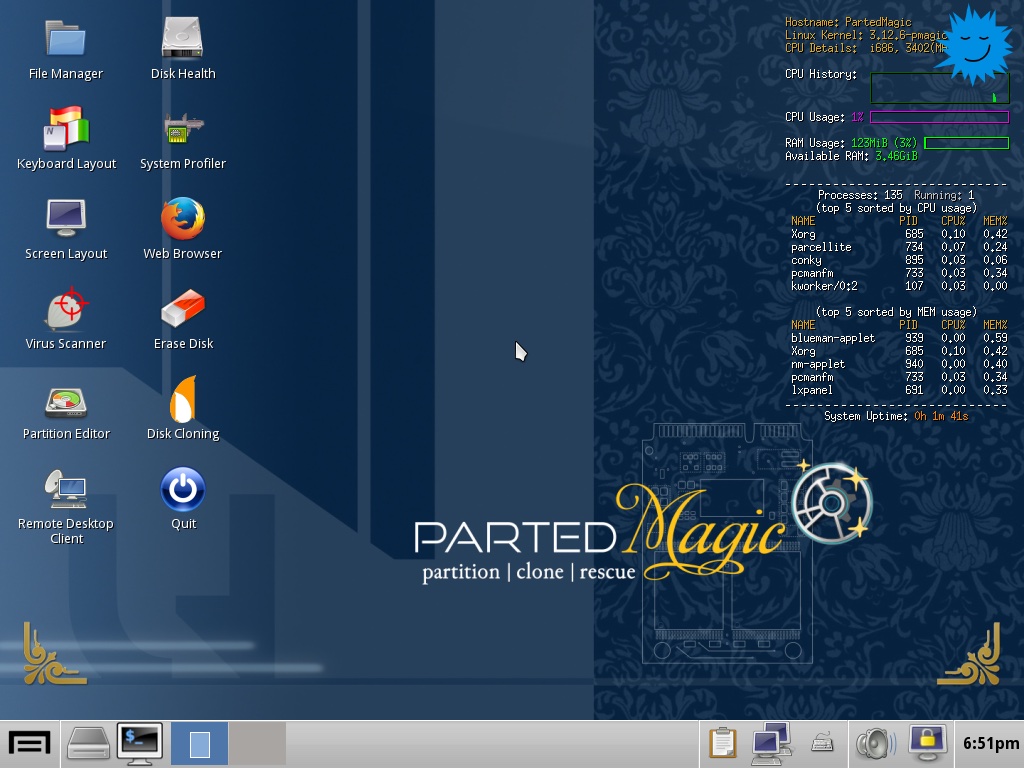

Как быстро и надёжно удалить файлы, зачистить HDD/SSD перед обыском

Как уже неоднократно обсуждалось, в нынешних условиях почти каждому жителю Беларуси и России грозит опасность физического заключения. На любого человека может поступить анонимный донос, например, о финансировании экстремистов. Далее правоохранительные органы организуют обыск в квартире...