Vulnerability Management изнутри. Примеры, ошибки и подводные камни

Если Вы знакомы с процессом управления уязвимостями, то в данной статье вряд ли найдете новые подходы или методики. Всем остальным приятного чтения. Организуют и поддерживают функционирование процесса VM обычно безопасники специалисты по информационной безопасности. В связи с этим на них...

Взлом DNS

Недели три назад я столкнулся со странным поведением DNS для моего домена yahwe.ru. Переключил сайт на новый хостинг, настроил редирект, а потом попробовал зайти на него через VPN от Whoer.net. И что вы думаете? Через VPN (нода в Недерладах) меня перекинуло на поддомен ww1.yahwe.ru, и открылась...

Взлом DNS

Недели три назад я столкнулся со странным поведением DNS для моего домена yahwe.ru. Переключил сайт на новый хостинг, настроил редирект, а потом попробовал зайти на него через VPN от Whoer.net. И что вы думаете? Через VPN (нода в Недерладах) меня перекинуло на поддомен ww1.yahwe.ru, и открылась...

Смотрим на технологическую сеть глазами злоумышленников

Могут ли злоумышленники проникнуть в АСУ ТП[1]? Как они это делают и какие инструменты используют? А главное, обязательно ли атакующие должны что-то понимать в АСУ ТП и технологических системах, чтобы нанести ущерб промышленным предприятиям? Дмитрий Федосов, специалист отдела экспертных сервисов и...

Смотрим на технологическую сеть глазами злоумышленников

Могут ли злоумышленники проникнуть в АСУ ТП[1]? Как они это делают и какие инструменты используют? А главное, обязательно ли атакующие должны что-то понимать в АСУ ТП и технологических системах, чтобы нанести ущерб промышленным предприятиям? Дмитрий Федосов, специалист отдела экспертных сервисов и...

OpenID Connect (OIDC): Как получить токен?

Эта статья повествует о наиболее распространенном методе обмена токенами в потоке OpenID Сonnect: грантах [grants]. Обещаем – путешествие будет увлекательным, так что устраивайтесь поудобнее. Читать далее...

OpenID Connect (OIDC): Как получить токен?

Эта статья повествует о наиболее распространенном методе обмена токенами в потоке OpenID Сonnect: грантах [grants]. Обещаем – путешествие будет увлекательным, так что устраивайтесь поудобнее. Читать далее...

[Перевод] Brave внедряет защиту от фингерпринтинга по предпочитаемому языку

Мы продолжаем усиливать нашу защиту от фингерпринтинга: теперь наши пользователи защищены от идентификации по предпочитаемому языку браузера. Начиная с версии 1.39, Brave рандомизирует информацию о ваших языках по умолчанию и об установленных вами шрифтах, которую браузер отправляет сайтам. Тем...

[Перевод] Brave внедряет защиту от фингерпринтинга по предпочитаемому языку

Мы продолжаем усиливать нашу защиту от фингерпринтинга: теперь наши пользователи защищены от идентификации по предпочитаемому языку браузера. Начиная с версии 1.39, Brave рандомизирует информацию о ваших языках по умолчанию и об установленных вами шрифтах, которую браузер отправляет сайтам. Тем...

[recovery mode] SIEM-SIEM, откройся: какие инструменты наиболее эффективно анализируют цифровую инфраструктуру

Волна кибератак нарастает, две трети из них совершаются с целью получения данных. Как найти белые пятна в средствах защиты информации (СЗИ) и навести порядок в инфраструктуре, как помогает в решении этих задач Security Information and Event Management (SIEM), раскрыл руководитель отдела консалтинга...

[recovery mode] SIEM-SIEM, откройся: какие инструменты наиболее эффективно анализируют цифровую инфраструктуру

Волна кибератак нарастает, две трети из них совершаются с целью получения данных. Как найти белые пятна в средствах защиты информации (СЗИ) и навести порядок в инфраструктуре, как помогает в решении этих задач Security Information and Event Management (SIEM), раскрыл руководитель отдела консалтинга...

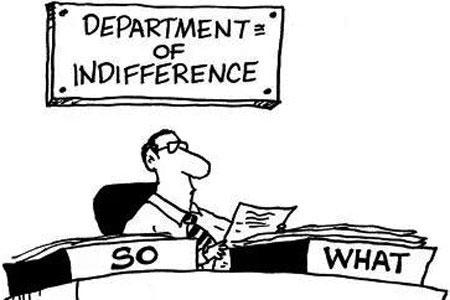

Как я «взломал» госпортал НПА и… ничего

«Приходите когда убьют» – принцип инфобеза в госсекторе. Как пользователи Портала для размещения НПА могут попасть в чужую учетку и почему это не беспокоит поддержку портала. Читать дальше →...

Как я «взломал» госпортал НПА и… ничего

«Приходите когда убьют» – принцип инфобеза в госсекторе. Как пользователи Портала для размещения НПА могут попасть в чужую учетку и почему это не беспокоит поддержку портала. Читать дальше →...

Security Week 2224: аппаратная уязвимость в Apple M1

На прошлой неделе исследователи из США обнародовали (сайт проекта, научная работа) детали аппаратной уязвимости в микропроцессорах на базе архитектуры ARM. Используя методы, впервые показанные для атаки SPECTRE в 2018 году, исследователи смогли обойти важный механизм защиты, известный как Pointer...

Security Week 2224: аппаратная уязвимость в Apple M1

На прошлой неделе исследователи из США обнародовали (сайт проекта, научная работа) детали аппаратной уязвимости в микропроцессорах на базе архитектуры ARM. Используя методы, впервые показанные для атаки SPECTRE в 2018 году, исследователи смогли обойти важный механизм защиты, известный как Pointer...

Полный compliance: на что обратить внимание при предоставлении СКЗИ по сервисной модели

Соблюдение нормативных требований в области криптографии – вечная тема. Давно не менявшаяся нормативная база и возможность различной интерпретации формулировок порождают только споры и сомнения. С появлением сервисной модели в ИБ вопросов стало еще больше. Можно ли в принципе передать часть...

Полный compliance: на что обратить внимание при предоставлении СКЗИ по сервисной модели

Соблюдение нормативных требований в области криптографии – вечная тема. Давно не менявшаяся нормативная база и возможность различной интерпретации формулировок порождают только споры и сомнения. С появлением сервисной модели в ИБ вопросов стало еще больше. Можно ли в принципе передать часть...

Атакуем кластер Kubernetes. Разбор Insekube c TryHackme

Всем привет! В этой статье, на примере машины Insekube с TryHackme, я постараюсь показать каким образом могут быть захвачены кластера Kubernetes реальными злоумышленниками, а также рассмотрю возможные методы защиты от этого. Приятного прочтения! Читать далее...