Текстовая CAPTCHA в 2022

В этой статье я попробую пройти весь путь в распознавании text-based CAPTCHA, от эвристик до полностью автоматических систем распознавания. Попробую проанализировать, жива ли еще капча(речь про текстовую), или пора ей на покой. Впервые текстовая капча(text-based CAPTCHA), дальше я ее буду называть...

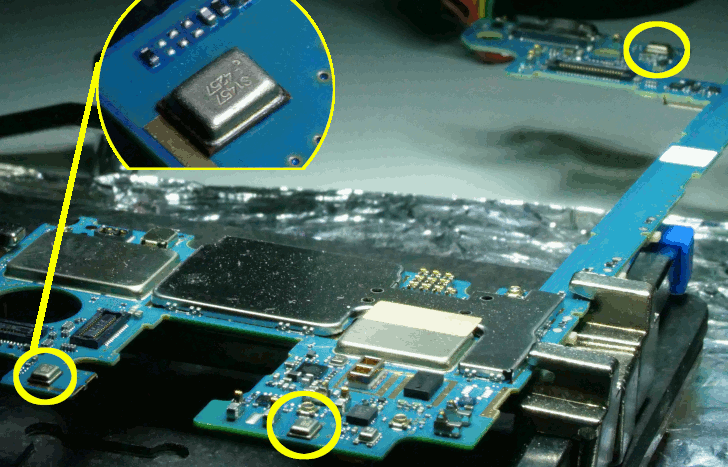

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

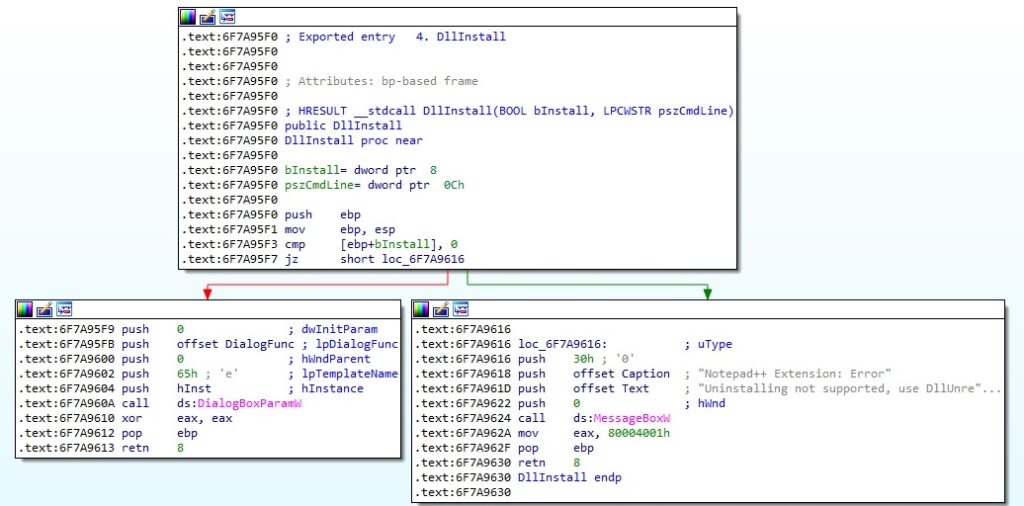

[Перевод] Детальный анализ вредоносного ПО, замаскированного под NOTEPAD++

Lazarus привлекала своих жертв при помощи документов о вакансиях в таких компаниях, как LockHeed Martin, BAE Systems и Boeing. В данном конкретном случае злоумышленники привлекали жертв, ищущих работу в Boeing, при помощи документа Boeing BDS MSE.docx ( твит ShadowChasing1). Вредоносное ПО...

[Перевод] Детальный анализ вредоносного ПО, замаскированного под NOTEPAD++

Lazarus привлекала своих жертв при помощи документов о вакансиях в таких компаниях, как LockHeed Martin, BAE Systems и Boeing. В данном конкретном случае злоумышленники привлекали жертв, ищущих работу в Boeing, при помощи документа Boeing BDS MSE.docx ( твит ShadowChasing1). Вредоносное ПО...

Тест на доверчивость: зачем мы отправляем фишинг-сообщения сотрудникам

Сотрудник компании, который не соблюдает или не знает правил информационной безопасности, — потенциальное слабое звено для злоумышленников. По данным «Ростелеком-Солар», 75% кибератак начинаются с фишинга. Мы в Selectel нашли способ повышения грамотности сотрудников в сфере ИБ в виде боевых учений....

Тест на доверчивость: зачем мы отправляем фишинг-сообщения сотрудникам

Сотрудник компании, который не соблюдает или не знает правил информационной безопасности, — потенциальное слабое звено для злоумышленников. По данным «Ростелеком-Солар», 75% кибератак начинаются с фишинга. Мы в Selectel нашли способ повышения грамотности сотрудников в сфере ИБ в виде боевых учений....

Gatekeeper и его роль в обеспечении безопасности кластеров Kubernetes

Расширение сред Kubernetes (K8s), добавление новых кластеров и приложений — необходимые процессы для развития сервисов. В таких условиях для каждого администратора Kubernetes критически важно обеспечить последовательность и непрерывность соблюдения политик безопасности (ПБ) для всех новых и...

Gatekeeper и его роль в обеспечении безопасности кластеров Kubernetes

Расширение сред Kubernetes (K8s), добавление новых кластеров и приложений — необходимые процессы для развития сервисов. В таких условиях для каждого администратора Kubernetes критически важно обеспечить последовательность и непрерывность соблюдения политик безопасности (ПБ) для всех новых и...

Защита от DDoS и web-атак: нюансы подключения из облака

Привет, Хабр! Сегодня отличный день для того, чтобы поговорить о защите от DDoS и обеспечении безопасности веб-приложений в облачных средах. В этом посте мы подробнее разберем, чем подключение внешних провайдеров для облака отличается от подключения on-prem оборудования и почему даже те, у кого...

Защита от DDoS и web-атак: нюансы подключения из облака

Привет, Хабр! Сегодня отличный день для того, чтобы поговорить о защите от DDoS и обеспечении безопасности веб-приложений в облачных средах. В этом посте мы подробнее разберем, чем подключение внешних провайдеров для облака отличается от подключения on-prem оборудования и почему даже те, у кого...

Топ 5 самых громких событий инфосека за май 2022

Всем привет! Время для нашего традиционного дайджеста самых громких событий информационной безопасности за последний месяц весны. В программе массовые утечки данных крупных компаний в России, крах криптовалюты Luna, злоключения Коста-Рики после атак Conti по следам их распада и многое другое. Добро...

Топ 5 самых громких событий инфосека за май 2022

Всем привет! Время для нашего традиционного дайджеста самых громких событий информационной безопасности за последний месяц весны. В программе массовые утечки данных крупных компаний в России, крах криптовалюты Luna, злоключения Коста-Рики после атак Conti по следам их распада и многое другое. Добро...

Что может система анализа трафика в руках охотника за киберугрозами

Кибератакам подвержена компания из любой сферы экономики. Попытки злоумышленников закрепиться внутри инфраструктуры оставляют следы — сетевые артефакты. Обнаружить их и снизить вероятность атаки позволяют системы анализа трафика (NTA-решения). Главное — правильно их использовать. В этом посте мы...

Что может система анализа трафика в руках охотника за киберугрозами

Кибератакам подвержена компания из любой сферы экономики. Попытки злоумышленников закрепиться внутри инфраструктуры оставляют следы — сетевые артефакты. Обнаружить их и снизить вероятность атаки позволяют системы анализа трафика (NTA-решения). Главное — правильно их использовать. В этом посте мы...

[Перевод] Как открыть сейф с помощью ручки

Разбор уязвимости, которая позволяет открывать электронные сейфы компании Sentry Safe и Master Lock без пин-кода. Читать далее...

[Перевод] Как открыть сейф с помощью ручки

Разбор уязвимости, которая позволяет открывать электронные сейфы компании Sentry Safe и Master Lock без пин-кода. Читать далее...

Преимущества использования СЗИ в ОС Astra Linux Special Edition

Безопасность ОС Astra Linux Special Edition в первую очередь базируется на реализации в ней средств защиты информации (СЗИ) собственной разработки ГК «Астра», которые включаются в зависимости от выбранного режима работы: «Базовый» («Орел»), «Усиленный» («Воронеж») и «Максимальный» («Смоленск»)....