Gatekeeper в production: полезные практики и шаги, которые не стоит допускать

Kubernetes, как и любая другая рабочая среда, не лишен уязвимостей. Поэтому наряду с развитием проектов в нем администраторы или DevOps-инженеры должны уделять внимание и безопасности использования кластеров. Для этого нужен надежный инструмент, который может работать с любыми политиками и...

Gatekeeper в production: полезные практики и шаги, которые не стоит допускать

Kubernetes, как и любая другая рабочая среда, не лишен уязвимостей. Поэтому наряду с развитием проектов в нем администраторы или DevOps-инженеры должны уделять внимание и безопасности использования кластеров. Для этого нужен надежный инструмент, который может работать с любыми политиками и...

Ваш холодильник – шпион: правовое обеспечение информационной безопасности Интернета вещей

Все большую популярность в современном мире набирают домашние устройства Интернета вещей (Internet of Things, IoT). Они предоставляют своим пользователям удобство и возможность управления устройствами внутри дома из любого места через Интернет. Однако, такой скачок популярности IoT привел к...

Ваш холодильник – шпион: правовое обеспечение информационной безопасности Интернета вещей

Все большую популярность в современном мире набирают домашние устройства Интернета вещей (Internet of Things, IoT). Они предоставляют своим пользователям удобство и возможность управления устройствами внутри дома из любого места через Интернет. Однако, такой скачок популярности IoT привел к...

Файлы полиглоты или как картинка с котиком станет угрозой для безопасности вашей информации

Конечно, угроза безопасности звучит очень пафосно, тем более для милого котика, смотрящего на вас с JPEG изображения, но среди его байт легко мог затеряться вредоносный скрипт. Давайте разберёмся, что к чему. Читать далее...

Файлы полиглоты или как картинка с котиком станет угрозой для безопасности вашей информации

Конечно, угроза безопасности звучит очень пафосно, тем более для милого котика, смотрящего на вас с JPEG изображения, но среди его байт легко мог затеряться вредоносный скрипт. Давайте разберёмся, что к чему. Читать далее...

Как мы выстраиваем риск-ориентированную модель информационной безопасности

Привет, Хабр! Меня зовут Екатерина Веремиенко, я руководитель направления «Риски информационной безопасности» в Х5 Group. В этой статье хочу рассказать, как мы выстраиваем в компании риск-ориентированный подход по управлению информационной безопасностью. Эта информация точно пригодится каждому...

Как мы выстраиваем риск-ориентированную модель информационной безопасности

Привет, Хабр! Меня зовут Екатерина Веремиенко, я руководитель направления «Риски информационной безопасности» в Х5 Group. В этой статье хочу рассказать, как мы выстраиваем в компании риск-ориентированный подход по управлению информационной безопасностью. Эта информация точно пригодится каждому...

Интервью с руководителем практики промышленной кибербезопасности Positive Technologies Дмитрием Даренским

Сегодня я публикую интервью с форума «Цифровая устойчивость и промышленная безопасность России», который называют «Магнитка». Как я уже писал ранее, форум в этом году был посвящён промышленной кибербезопасности, поэтому я решил поговорить с экспертом, опыт которого находится практически на стыке...

Интервью с руководителем практики промышленной кибербезопасности Positive Technologies Дмитрием Даренским

Сегодня я публикую интервью с форума «Цифровая устойчивость и промышленная безопасность России», который называют «Магнитка». Как я уже писал ранее, форум в этом году был посвящён промышленной кибербезопасности, поэтому я решил поговорить с экспертом, опыт которого находится практически на стыке...

Правила хорошего пентестера, или «Я никогда не»

Тестирование на проникновение — профессия серьезная, правила в ней основаны на горьком опыте, но вы все равно можете повеселиться, изучая их. Сегодня поделюсь советами, которые помогут стать хорошим пентестером и избежать неприятностей. А заодно расскажу несколько баек о том, в какие абсурдные...

Правила хорошего пентестера, или «Я никогда не»

Тестирование на проникновение — профессия серьезная, правила в ней основаны на горьком опыте, но вы все равно можете повеселиться, изучая их. Сегодня поделюсь советами, которые помогут стать хорошим пентестером и избежать неприятностей. А заодно расскажу несколько баек о том, в какие абсурдные...

Разбор конкурса Wireless Fuzzy Frenzy на PHDays 12

Приветствую всех технических энтузиастов и отдельно — участников соревнования Wireless Fuzzy Frenzy, которое было проведено в рамках ежегодного фестиваля практической кибербезопасности PHDays 12. Пришла пора раскрыть карты и разобрать детально, с чем пришлось бы столкнуться тебе, если бы ты был в...

Разбор конкурса Wireless Fuzzy Frenzy на PHDays 12

Приветствую всех технических энтузиастов и отдельно — участников соревнования Wireless Fuzzy Frenzy, которое было проведено в рамках ежегодного фестиваля практической кибербезопасности PHDays 12. Пришла пора раскрыть карты и разобрать детально, с чем пришлось бы столкнуться тебе, если бы ты был в...

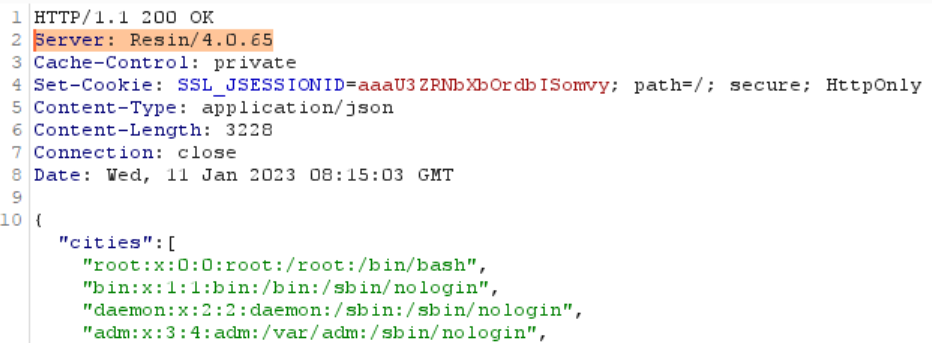

Security Week 2325: безопасность реестров доменных имен

12 июня было опубликовано исследование о серьезной уязвимости в ПО для реестров доменных имен. Программное обеспечение CoCCA используется для управления доменами в таких зонах, как .ai, .ms и .td. Для коммуникации с регистраторами доменных имен, которые должны вносить изменения в реестр, оно...

Security Week 2325: безопасность реестров доменных имен

12 июня было опубликовано исследование о серьезной уязвимости в ПО для реестров доменных имен. Программное обеспечение CoCCA используется для управления доменами в таких зонах, как .ai, .ms и .td. Для коммуникации с регистраторами доменных имен, которые должны вносить изменения в реестр, оно...

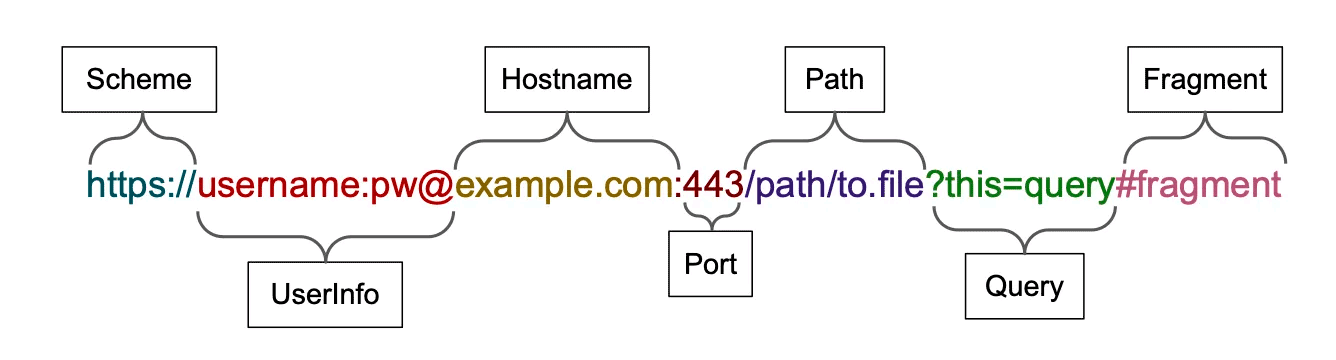

Домены .zip и .mov — новый вектор для фишинга

В мае этого года компания Google Registry открыла для регистрации восемь новых gTLD: .dad, .phd, .prof, .esq, .foo, .zip, .mov и .nexus. Особенное внимание привлекают .zip и .mov. Эти домены, созвучные с расширениями файлов, могут использоваться для фишинга. Есть как минимум несколько способов...

Домены .zip и .mov — новый вектор для фишинга

В мае этого года компания Google Registry открыла для регистрации восемь новых gTLD: .dad, .phd, .prof, .esq, .foo, .zip, .mov и .nexus. Особенное внимание привлекают .zip и .mov. Эти домены, созвучные с расширениями файлов, могут использоваться для фишинга. Есть как минимум несколько способов...