Топ самых интересных CVE за июнь 2023 года

Внимание! Вся информация, представленная ниже, предназначена только для ознакомительных целей. Автор не несет ответственности за вред, причиненный с помощью предоставленной им информацией. В этой подборке представлены самые интересные уязвимости за июнь 2023 года. Подведем вместе итоги первого...

Топ самых интересных CVE за июнь 2023 года

Внимание! Вся информация, представленная ниже, предназначена только для ознакомительных целей. Автор не несет ответственности за вред, причиненный с помощью предоставленной им информацией. В этой подборке представлены самые интересные уязвимости за июнь 2023 года. Подведем вместе итоги первого...

RSA простыми словами и в картинках

Ассиметричный алгоритм криптографии RSA, что же это за алгоритм такой и как он работает? В этой статье мы разложим по полочкам, что такое RSA и ассиметричная криптография в целом, простыми словами и с картинками. На обложке то как DALL-E представляет себе ассиметричную криптографию. Читать далее...

RSA простыми словами и в картинках

Ассиметричный алгоритм криптографии RSA, что же это за алгоритм такой и как он работает? В этой статье мы разложим по полочкам, что такое RSA и ассиметричная криптография в целом, простыми словами и с картинками. На обложке то как DALL-E представляет себе ассиметричную криптографию. Читать далее...

200+ подкастов про информационную безопасность и хакерские атаки

Привет! Мы в Бастион решили сделать для вас подборку ИБ-подкастов. Это аудиоконтент с различными шоу и экспертными интервью, которые помогут прокачать профессиональные навыки, узнать последние новости, сориентироваться в индустрии и заодно прокачать английский язык. Не ожидали, что их будет так...

200+ подкастов про информационную безопасность и хакерские атаки

Привет! Мы в Бастион решили сделать для вас подборку ИБ-подкастов. Это аудиоконтент с различными шоу и экспертными интервью, которые помогут прокачать профессиональные навыки, узнать последние новости, сориентироваться в индустрии и заодно прокачать английский язык. Не ожидали, что их будет так...

757‑П или Как ввести в ступор небольшие НФО

И снова здравствуй, дорогой читатель. В предыдущем материале мы в общих чертах рассмотрели сложности обеспечения информационной безопасности в финансовых организациях, посетовали на большое количество регулирующей документации и немного посмеялись с мемасиков. Но делу время, а потехе час....

757‑П или Как ввести в ступор небольшие НФО

И снова здравствуй, дорогой читатель. В предыдущем материале мы в общих чертах рассмотрели сложности обеспечения информационной безопасности в финансовых организациях, посетовали на большое количество регулирующей документации и немного посмеялись с мемасиков. Но делу время, а потехе час....

[Перевод] Охотимся на уязвимость Nginx Alias Traversal: утечка сейфа Bitwarden

Nginx, универсальный веб-сервер, имеет ключевое значение для многочисленных интернет-инфраструктур, занимает доминирующую долю рынка с момента своего создания в 2004 году, получил широкое распространение на веб-сайтах и в контейнерах Docker. В этой статье рассматриваются тонкости Nginx, основное...

[Перевод] Охотимся на уязвимость Nginx Alias Traversal: утечка сейфа Bitwarden

Nginx, универсальный веб-сервер, имеет ключевое значение для многочисленных интернет-инфраструктур, занимает доминирующую долю рынка с момента своего создания в 2004 году, получил широкое распространение на веб-сайтах и в контейнерах Docker. В этой статье рассматриваются тонкости Nginx, основное...

Как предложить рынку ИТ-продукт, если пользователи еще не знают, что он им нужен

Как показал небольшой ресерч, на Хабре представлено немало материалов об управлении развитием продукта. Много теории посвящено тому, как вывести свой проект на рынок, правильно позиционировать его и найти аудиторию. Но, как вы понимаете, когда дело доходит до практики, возникает целый ряд...

Как предложить рынку ИТ-продукт, если пользователи еще не знают, что он им нужен

Как показал небольшой ресерч, на Хабре представлено немало материалов об управлении развитием продукта. Много теории посвящено тому, как вывести свой проект на рынок, правильно позиционировать его и найти аудиторию. Но, как вы понимаете, когда дело доходит до практики, возникает целый ряд...

Приложение Getcontact светит вашими персональными данными, даже если вы им никогда не пользовались

Getcontact — мобильное приложение, позиционирующее себя как менеджер звонков и блокировщик спама. Появилось в конце 2017-го и стремительно взлетело на первые места магазинов приложений. Создатели сервиса оценивают свою аудиторию в 400+ миллионов пользователей. Приложение декларирует, казалось бы,...

Приложение Getcontact светит вашими персональными данными, даже если вы им никогда не пользовались

Getcontact — мобильное приложение, позиционирующее себя как менеджер звонков и блокировщик спама. Появилось в конце 2017-го и стремительно взлетело на первые места магазинов приложений. Создатели сервиса оценивают свою аудиторию в 400+ миллионов пользователей. Приложение декларирует, казалось бы,...

Relay Lab

Лучшее описание этого термина, это описание ситуации, когда он может быть применен. Relay - это атака, в которой злоумышленник смог провести систему и создал условия man-in-the-middle атаки, когда он может контролировать трафик между клиентом и сервером. По сути это означает, что можно передавать...

Relay Lab

Лучшее описание этого термина, это описание ситуации, когда он может быть применен. Relay - это атака, в которой злоумышленник смог провести систему и создал условия man-in-the-middle атаки, когда он может контролировать трафик между клиентом и сервером. По сути это означает, что можно передавать...

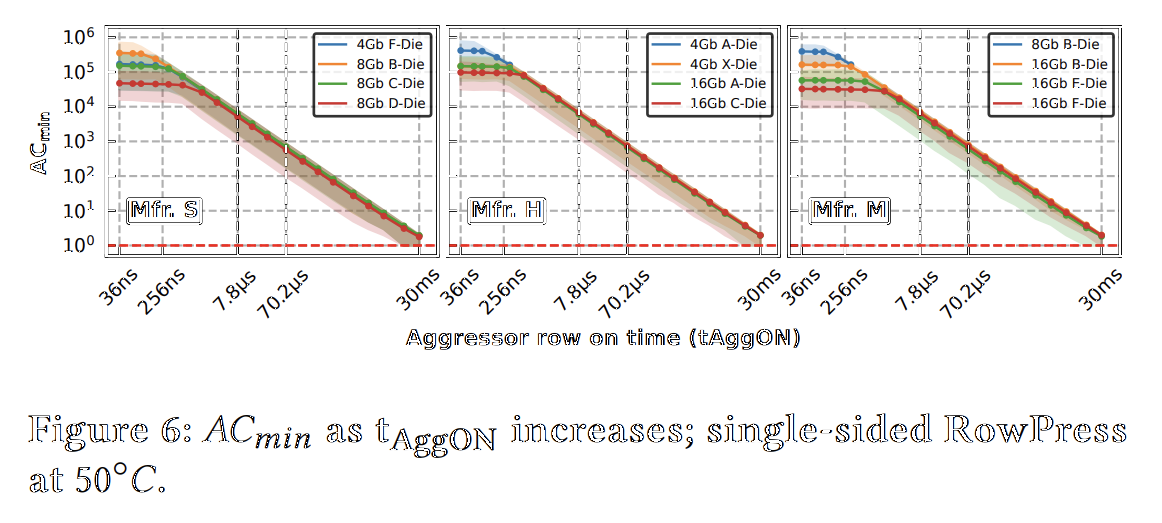

Security Week 2327: RowPress, новая атака на оперативную память

На прошлой неделе исследователи из Швейцарской высшей технической школы Цюриха опубликовали работу, в которой показали новый метод атаки на ячейки оперативной памяти. Метод RowPress развивает идеи атаки RowHammer, впервые показанной в 2014 году еще на модулях памяти стандарта DDR3. Если предельно...

Security Week 2327: RowPress, новая атака на оперативную память

На прошлой неделе исследователи из Швейцарской высшей технической школы Цюриха опубликовали работу, в которой показали новый метод атаки на ячейки оперативной памяти. Метод RowPress развивает идеи атаки RowHammer, впервые показанной в 2014 году еще на модулях памяти стандарта DDR3. Если предельно...