[Перевод] Как я случайно превратила свой сокращатель ссылок в приманку для мошенников

Пару месяцев назад я запустила сервис y.gy, навороченный сокращатель URL. Вызвано это было личной нуждой: в другом моём проекте, getwaitlist.com, используется множество реферальных ссылок, а доступные сервисы сокращения url не внушали мне доверия. В итоге я решила создать собственный инструмент,...

[Перевод] Поведение Curl на macOS отличается от документированного. Apple считает, что это нормально

tldr: Apple считает, что все в порядке. Я нет. 28 декабря 2023 года в систему отслеживания ошибок Curl был отправлен отчет об ошибке 12 604. Мы получаем множество таких отчетов изо дня в день, так что сам по себе этот факт вряд ли был чем-то необычным. Мы читаем отчеты, проводим расследование,...

Начало Aircrack-ng и WEF

Предисловие Рад приветствовать всех читателей статьи! С сегодняшнего дня запускаю новую рубрику моих статей "Без про-v-ода", в серии этих статей я буду обозревать различные методы, фишки, инструменты, устройства и всё что связано в вардрайвингом. Думаю не секрет, что довольно многие скажем так...

Самые горячие новости инфобеза за февраль 2024 года

Всем привет! Последний зимний месяц отгремел, так что подводим его итоги. Главным событием, безусловно, стал масштабный перехват инфраструктуры LockBit, нанёсший группировке удар, от которого у неё немного шансов оправиться. BlackCat также наделала шуму в США, положив платёжную систему в...

SD-Access без DNAC и ISE

В 2019 мы закупили комплект оборудования и лицензий для развертывания Cisco SD‑Access на несколько тысяч портов для замены нашей старой инфраструктуры и одновременного внедрения многих технологических преимуществ, которые предоставляет SD‑Access. Но после внедрения мы оказались без поддержки и...

Непреодолимое желание копнуть поглубже (Cisco WLC)

Работая работу на работе хочется иногда оживить обстановку и заодно узнать что‑то новое. Возьмем например миграцию беспроводной сети на контроллере Cisco WLC работающего на AireOS на новый Catalyst 9800 на IOS‑XE. Читать далее...

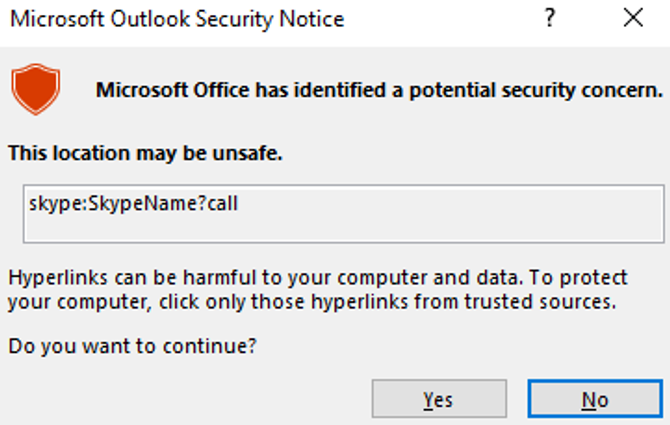

Microsoft Outlook Remote Code Execution CVE-2024-21413

13 февраля 2024 года компания Microsoft выпустила предупреждение для своих пользователей о критической уязвимости в пакете Office, которая позволяет злоумышленникам удаленно выполнять вредоносный код. Уязвимость затрагивает несколько продуктов Microsoft Office, включая приложения 365 Enterprise,...

[Перевод] Cloudflare разрабатывает Firewall для ИИ

Компания Cloudflare объявила о разработке межсетевого экрана, призванного защитить приложения с большими языковыми моделями от атак злоумышленников. Читать далее...

Кто витает в облаках, или Как хакеры атакуют MSP-провайдеров

Допустим, вы решили грабить банки. На дворе 2024-й и вы не спали в криокамере 50 лет, поэтому вряд ли пойдете искать револьвер и чулок на голову. Самый логичный путь — стать киберпреступником (или одуматься). Но можно пойти еще дальше — атаковать банки не точечно, а оптом. Достаточно взломать...

Обзор Simulator — платформы для обучения инженеров безопасности Kubernetes с помощью CTF-сценариев

Ранее мы делали обзор инструментов для оценки безопасности кластера Kubernetes. Но что, если нам нужно обучить инженеров основам безопасности Kubernetes на реальных примерах и автоматизировать этот процесс? Недавно компания ControlPlane, специализирующаяся на Cloud Native-решениях, помогла решить...

Фаззинг библиотек

Ещё недавно, как я начал изучать веб хакинг, я счёл интересным занятие исследовать Linux и Windows на предмет бинарных уязвимостей. Хотя легально заработать в одиночку хакером у нас в России я думаю можно только веб хакингом, я всё равно хочу изучать все интересующие аспекты атакующей и защищающей...

Получение мостов tor из GMail с помощью Python

В предыдущей статье была рассмотрена установка и настройка tor в ОС Linux Mint 21.3, а также были рассмотрены несколько способов получения мостов obfs4 с помощью сайта и телеграмм бота. В комментариях был задан вопрос по поводу автоматического получения и обновления данных мостов. Если использовать...

Использование информационно-телекоммуникационных сетей в преступных целях

Статья посвящена не преступлениям, связанным с нарушениями целостности, доступности и конфиденциальности информации, а именно распространению преступных действий через информационно-телекоммуникационные сети. Будут рассмотрены лишь некоторые из способов использования сети Интернет и других...

Использование информационно-телекоммуникационных сетей в преступных целях

Статья посвящена не преступлениям, связанным с нарушениями целостности, доступности и конфиденциальности информации, а именно распространению преступных действий через информационно-телекоммуникационные сети. Будут рассмотрены лишь некоторые из способов использования сети Интернет и других...

SQL инъекции для продолжающих: ломаем настоящий сайт

Про SQL-инъекции написано огромное количество статей. Все знаю про пресловутые ‘ OR 1 = 1 и аналогичные конструкции, но далеко не все реализовывали их на практике. В этой статье мы разберем на практике некоторые способы реализации SQL-инъекций на примере уязвимого сайта. Статья предназначена для...

Системы автоматизации, SGRC

Современная кибербезопасность включает в себя множество различных аспектов, объектов и субъектов защиты: информационные активы компании (ИТ-системы, бизнес-приложения, серверы, рабочие станции, сетевое оборудование), файлы и данные в самых разных форматах (от структурированных в базах данных до...

Разбираемся в BIA: популярные вопросы и неочевидные кейсы

Анализ воздействия на бизнес (BIA, Business Impact Analysis) — один из фундаментов управления непрерывностью бизнеса, который, как кажется, позволяет решить основные вопросы: оценить потери от простоя критичных процессов, выделить эти критичные процессы, узнать, от чего зависит их непрерывное...

Экспресс-исследование корпоративных коммуникаций в России 2023

Результаты опроса 500 верифицированных специалистов, которые внедряют и обслуживают системы видеосвязи и корпоративные мессенджеры. География: 13 городов России. Читать далее...