[recovery mode] Интернет вещей – миф или реальность?

Интернет вещей (Internet of Things, или коротко – IOT) – это та тема, которая обсуждается сейчас повсеместно. Большая дискуссия, посвященная Интернету вещей, проходила в Сколково на Форуме Startup Village-2015 . А на Дне Совместных Инноваций, который SAP проводил для компаний-разработчиков ПО, эта...

Конкурс MiTM Mobile: как ломали мобильную связь на PHDays V

Хотя мы не раз публиковали исследования о возможностях прослушки мобильной связи, перехвата SMS, подмены абонентов и взлома SIM-карт, для многих читателей эти истории всё равно относятся к области некой сложной магии, которой владеют только спецслужбы. Конкурс MiTM Mobile, впервые проводившийся в...

Внутри антивируса для сайтов Вирусдай — Часть 1

В этой статье и последующих за ней публикациях цикла мы будем говорить о внутреннем устройстве антивируса для сайтов Вирусдай, о выбранных подходах и используемых технологиях. Мы уже писали о возможностях сервиса в предыдущих постах. Сегодня мы расскажем о его общей архитектуре. Вы узнаете как...

Внутри антивируса для сайтов Вирусдай — Часть 1

В этой статье и последующих за ней публикациях цикла мы будем говорить о внутреннем устройстве антивируса для сайтов Вирусдай, о выбранных подходах и используемых технологиях. Мы уже писали о возможностях сервиса в предыдущих постах. Сегодня мы расскажем о его общей архитектуре. Вы узнаете как...

[Из песочницы] Общая концепция направления SafeCityNET

На Форсайт флоте 2015 было озвучено несколько интересных проектов в сфере обеспечения безопасности, которые в последствии были объединены в одно большое направление – SafeCityNET. Главная идея направления — это реализация на ограниченной территории (города) комплекса мероприятий, открывающих в...

[Из песочницы] Спам в мессенджерах: нарушается ли закон?

В эру интернет и носимых гаджетов на нас льется поток информации, контроль над которым является залогом душевного спокойствия. Не вся информация выбирается нами самими, часть навязывается без нашего согласия. Возьмем, к примеру, смартфоны и различные мессенджеры на них, используемые для...

Аббревиатуры против вирмейкеров: WIM, CSRSS, EMET, CCMP, EFS, SEHOP, ASLR, KPP, UAC, DEP и еще кое-что

С древнейших времен (хорошо, что все они были на нашей памяти) айтишники обожают сокращения — как в бытовом (все эти AFK, BTW, AFAIK), так и в профессиональном общении. Поэтому иногда при чтении профессиональной литературы по безопасности мозг даже прилично подготовленного хакера может встать в...

Сноуден: АНБ шпионит за иностранными антивирусными компаниями

Издание The Intercept опубликовало очередную порцию информации из секретных документов беглого сотрудника АНБ Эдварда Сноудена. Проект по шпионажу за различными антивирусными компаниями носил название «CAMBERDADA» и использовался для отслеживания их деятельности. Список вендоров указан ниже на...

Сноуден: АНБ шпионит за иностранными антивирусными компаниями

Издание The Intercept опубликовало очередную порцию информации из секретных документов беглого сотрудника АНБ Эдварда Сноудена. Проект по шпионажу за различными антивирусными компаниями носил название «CAMBERDADA» и использовался для отслеживания их деятельности. Список вендоров указан ниже на...

Исключительно простые задачи по AppSec .NET

Предлагаю всем размять мозг после выходных и начать рабочую неделю с простых, на первый взгляд, задачек по программированию на C#. Возможно эти задачи заставят вас посмотреть на код своих проектов с новой стороны, так как все они касаются сумрачной области – области безопасности приложений,...

Исключительно простые задачи по AppSec .NET

Предлагаю всем размять мозг после выходных и начать рабочую неделю с простых, на первый взгляд, задачек по программированию на C#. Возможно эти задачи заставят вас посмотреть на код своих проектов с новой стороны, так как все они касаются сумрачной области – области безопасности приложений,...

Как и где нужно применять СКЗИ — точка зрения ФСБ

8-й Центр ФСБ выложил достаточно неожиданный документ. Документ описывает рекомендации в области разработки нормативно-правовых актов в области защиты ПДн. Но этим же документом рекомендуется пользоваться операторам ИСПДн при разработке частных моделей угроз. Что же думает ФСБ о том, как и где...

Как и где нужно применять СКЗИ — точка зрения ФСБ

8-й Центр ФСБ выложил достаточно неожиданный документ. Документ описывает рекомендации в области разработки нормативно-правовых актов в области защиты ПДн. Но этим же документом рекомендуется пользоваться операторам ИСПДн при разработке частных моделей угроз. Что же думает ФСБ о том, как и где...

Будущее электронной подписи

Электронная подпись является проверенным, надежным и, что немаловажно, юридически признанным способом подтверждения авторства и целостности документа. Но, к сожалению, пользователям не всегда удобно работать с ключами и сертификатами. Попробуйте вставить смарт-карту в iPad или смартфон. Конечно,...

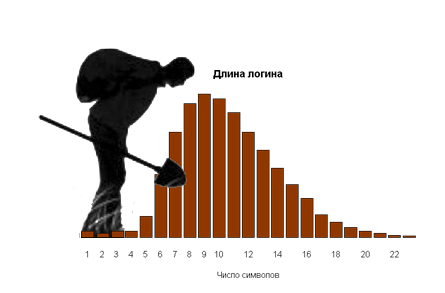

[Из песочницы] Черная археология дата майнинга

Есть темы, по которым очень мало статей по специальности data science, но которые представляют интерес для специалистов по безопасности. Это статистические исследования логинов и паролей пользователей – данные, добытые «черными археологами» дата майнинга. Мне было интересно посмотреть некоторые...

[Из песочницы] Черная археология дата майнинга

Есть темы, по которым очень мало статей по специальности data science, но которые представляют интерес для специалистов по безопасности. Это статистические исследования логинов и паролей пользователей – данные, добытые «черными археологами» дата майнинга. Мне было интересно посмотреть некоторые...

Борьба с фишинговыми и вредоносными Web-ссылками в электронной почте

Как, наверное, многие знают, я веду блог “Бизнес без опасности”, в котором публикуются различные заметки по информационной безопасности. Как активный блогер я отслеживаю все комментарии, которые оставляют пользователи у меня на страницах и, по мере возможности, стараюсь отвечать на них. Никакого...

Борьба с фишинговыми и вредоносными Web-ссылками в электронной почте

Как, наверное, многие знают, я веду блог “Бизнес без опасности”, в котором публикуются различные заметки по информационной безопасности. Как активный блогер я отслеживаю все комментарии, которые оставляют пользователи у меня на страницах и, по мере возможности, стараюсь отвечать на них. Никакого...