Уязвимость в телефонах Samsung позволяет подслушивать разговоры

В телефонах Samsung была найдена уязвимость которая позволяет получить злоумышленнику доступ практически ко всем функциям телефона. Под катом более подробнее и видео эксплуатации этой уязвимости. Читать дальше →...

Уязвимость в телефонах Samsung позволяет подслушивать разговоры

В телефонах Samsung была найдена уязвимость которая позволяет получить злоумышленнику доступ практически ко всем функциям телефона. Под катом более подробнее и видео эксплуатации этой уязвимости. Читать дальше →...

Hackernews 17.06.2015: Шэньчжэнь изнутри, винил, ноутбуки и пряжа

Всем привет. Возникла идея, а что если попробовать запустить обсуждения самых интересных тем за день c HackerNews на Хабре? По-моему, будет круто, если таким краудсорсом (совместными усилиями), можно будет мониторить, постить и обсуждать на русском актуальные новости. Если взлетит идея — буду...

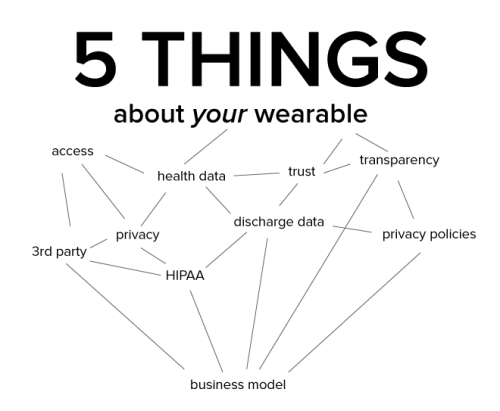

[Перевод - recovery mode ] Гаджеты становятся “ближе к телу”. Пять фактов, о которых вас хотят предупредить эксперты по информационной безопасности

В последнее время мы получаем много новостей о носимых гаджетах, используемых в области охраны здоровья и фитнеса. Компания Apple недавно объявила о выпуске приложения «Health», а также облачной платформы “Health Kit”. В связи с этим компания Nike снабдила специальным разъемом свой браслет Fuelband...

Курсы этичного хакинга для начинающих

Если вы с восхищением смотрите на практическую информационную безопасность и не знаете, с чего начать — пройдите стажировку в «Zero Security: A», в которой под руководством опытных инструкторов освоите базис наиболее актуальных и распространенных векторов атак и методов тестирования на...

Курсы этичного хакинга для начинающих

Если вы с восхищением смотрите на практическую информационную безопасность и не знаете, с чего начать — пройдите стажировку в «Zero Security: A», в которой под руководством опытных инструкторов освоите базис наиболее актуальных и распространенных векторов атак и методов тестирования на...

Сказ о том, как мы отечественного производителя поддерживали

Если долго мучиться — что-нибудь получится! (с) народная мудрость Настало время увлекательных историй, %username%! Сразу оговорюсь, что описанной ниже истории никогда не случалось. Все совпадения случайны, все персонажи вымышлены. В силу своей профессиональной деятельности, нам приходится работать...

Горячая кибервойна. Хакеры и ракетные установки

Одним из самых зрелищных элементов соревновательной программы форума PHDays V, прошедшего в конце мая в Москве, стал конкурс, представленный компанией Advantech. Участники должны были захватить контроль над промышленной системой управления, связанной с ракетной установкой, и произвести выстрел по...

Горячая кибервойна. Хакеры и ракетные установки

Одним из самых зрелищных элементов соревновательной программы форума PHDays V, прошедшего в конце мая в Москве, стал конкурс, представленный компанией Advantech. Участники должны были захватить контроль над промышленной системой управления, связанной с ракетной установкой, и произвести выстрел по...

[Из песочницы] Инструкция: Настройка ПАК «Шлюз ПДн» (AltLinux СПТ 6.0 + VipNet Coordinator)

Введение Информация, изложенная в данной инструкции, предназначена для настройки ПАК’а «Шлюз ПДн». Вся информация сформирована из личного опыта работы с этой «дурацкой штуковиной» с шлюзом ПДН. Начну с совета: если вам поручили настраивать/ перенастраивать ПАК «ШЛЮЗ-ПДН» — наберитесь терпения....

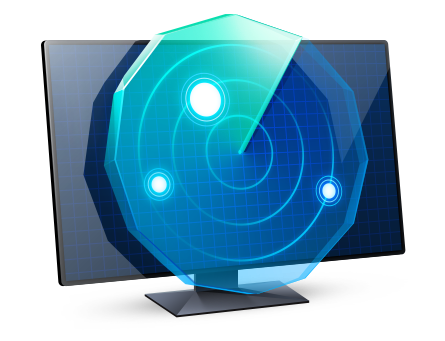

Автоматический поиск и выявление уязвимостей

Большинство сайтов взламываются «в лоб» — злоумышленники используют популярные сканеры и утилиты, выявляют потенциальные уязвимости и эксплуатируют их. Многие уязвимости, эксплуатируемые среднестатическим злоумышленником, лежат на поверхности и не требуют глубоких познаний или квалификации для их...

Автоматический поиск и выявление уязвимостей

Большинство сайтов взламываются «в лоб» — злоумышленники используют популярные сканеры и утилиты, выявляют потенциальные уязвимости и эксплуатируют их. Многие уязвимости, эксплуатируемые среднестатическим злоумышленником, лежат на поверхности и не требуют глубоких познаний или квалификации для их...

DDoS атака в обход Qrator. Как защитится?

Есть сервисы, защищающие нас от DDoS атак. Они работают по принципу прокси: в DNS прописывается их IP, они фильтруют трафик и проксируют на Ваш сервер. Все они настоятельно рекомендуют прятать свой IP и в публичном доступе давать только IP прокси-защитника. Вполне здравый подход, достаточный для...

DDoS атака в обход Qrator. Как защитится?

Есть сервисы, защищающие нас от DDoS атак. Они работают по принципу прокси: в DNS прописывается их IP, они фильтруют трафик и проксируют на Ваш сервер. Все они настоятельно рекомендуют прятать свой IP и в публичном доступе давать только IP прокси-защитника. Вполне здравый подход, достаточный для...

LastPass взломан, меняйте ваш мастер-пароль

В официальном блоге LastPass появилось уведомление, указывающее на то, что сервера компании были скомпрометированы. Подозрительные действия в сети компании были замечены в минувшую пятницу. Читать дальше →...

Hola и Ваша безопасность

В последнее время о продуктах Hola можно прочитать много разного на тему безопасности. От имени компании я попытаюсь ниже отделить правду от домыслов и преувеличений, а в комментариях — ответить на вопросы. Напоминаю, что наши продукты для конечных пользователей позволяют обходить региональные...

Интеграция Windows и Mac OS при помощи Acronis Access Connect

Не секрет, чего сегодня во многих организациях IT-инфраструктура построена вокруг операционной системы Windows. Но в то же время всё шире используются компьютеры Mac – это и излюбленный инструмент дизайнеров благодаря экрану Retina, и удобный бизнес-планировщик для топ-менеджеров и руководства...

Самозащита антивирусов

Как показывает практика, любой антивирус по дизайну уязвим, и реализовать очередной метод обхода в отношении него не является большой проблемой. Нашему исследовательскому центру было интересно проверить, как разработчики антивирусных решений следят за наличием описаний методов атак на просторах...