[Из песочницы] Социальная инженерия и доверие, как человеческий фактор

Это моя первая публикация на Хабре и пока сложно предугадать реакцию местной публики на мои действия. Дело вот в чем. Причины, по которым «уводят» электронные адреса или аккаунты социальных сетей, совершенно разные. Но, когда близкие люди узнали мою причину, я получил осуждения. В какой-то мере...

[Перевод] Как создавался ApplePay — революционная система мобильных платежей

На презентации 9 сентября 2014 года компания Apple кроме iPhone 6 и AppleWatch представила новую систему мобильных платежей ApplePay. Чем же она хороша? И как изменит будущее платежных систем? Мало кто пока задумывался об этом. В статье Brian Roemmele под катом, которую мы перевели для Хабра, — вся...

29% россиян верят, что онлайн-сервисы надежно охраняют их пароли

Время от времени нам рассказывают, как обстоят дела с придумыванием и использованием паролей у граждан разных стран, на этот раз «засветились» подробности о смекалке россиян. Как выяснила Лаборатория Касперского на пару с B2B International, поводы для беспокойства все же есть, далеко не все юзеры...

JSOC: как измерить доступность Security Operation Center?

Добрый день. Мы продолжаем серию статей «из-за кулис» Jet Security Operation Center. Когда речь идет об «облачном» сервисе, всегда встает вопрос о количестве «9 после запятой» в показателях его доступности. Мне бы хотелось рассказать о том, из чего складывается доступность SOC с точки зрения...

Инновации, безопасность и персональный компьютер

На протяжении последних нескольких лет я замечаю резкое замедление темпов создания и реализации новых технологий защиты от вредоносного программного обеспечения для персональных компьютерах, как со стороны стартапов, так и со стороны крупных производителей средств защиты. Как результат, мы...

Инновации, безопасность и персональный компьютер

На протяжении последних нескольких лет я замечаю резкое замедление темпов создания и реализации новых технологий защиты от вредоносного программного обеспечения для персональных компьютерах, как со стороны стартапов, так и со стороны крупных производителей средств защиты. Как результат, мы...

Направленные ИТ-атаки в сфере крупного бизнеса: как это происходит в России

Несколько лет назад государство решило, что направленные атаки — это угроза государственной безопасности. На базе Минобороны в этом году были созданы специальные ИБ-войска для защиты военно-информационных систем и систем связи. При этом банки, крупная розница, предприятия нефтегазовой сферы и...

[recovery mode] Практический пример социальной инженерии или «Любимое блюдо?» (Часть 1)

На этой неделе были приданы огласке несколько «сливов», связанных с почтовыми системами: от mail.ru, от yandex, информация о взломе почты Сатоси Накомото. В связи с этими событиями вспомнилась история, рассказанная «одним моим знакомым» про то, как невозможное стало возможным благодаря социальной...

[recovery mode] Практический пример социальной инженерии или «Любимое блюдо?» (Часть 1)

На этой неделе были приданы огласке несколько «сливов», связанных с почтовыми системами: от mail.ru, от yandex, информация о взломе почты Сатоси Накомото. В связи с этими событиями вспомнилась история, рассказанная «одним моим знакомым» про то, как невозможное стало возможным благодаря социальной...

Tabnabbing: экстравагантный фишинг

Последние три дня примечательны тем, что в сеть попали три больших базы аккаунтов пользователей почты Яндекса, Mail.ru и Gmail. Многие пользователи хабра, равно как и других тематических ресурсов по вопросам безопасности, сходятся во мнении, что аккаунты, вероятнее всего, попали в базы либо в...

Tabnabbing: экстравагантный фишинг

Последние три дня примечательны тем, что в сеть попали три больших базы аккаунтов пользователей почты Яндекса, Mail.ru и Gmail. Многие пользователи хабра, равно как и других тематических ресурсов по вопросам безопасности, сходятся во мнении, что аккаунты, вероятнее всего, попали в базы либо в...

Microsoft выпустили набор обновлений, сентябрь 2014

Компания Microsoft выпустила набор обновлений для своих продуктов, которые закрывают 42 уникальных уязвимости. Обновления ориентированы на продукты Windows, Internet Explorer, .NET Framework, и Lync Server. Одно обновление имеет статус Critical и три статус Important. Компания также обновила SA...

Хакер/фрикер 1903 года: взлом «защищенного» беспроводного канала связи

«Другим моим увлечением, также обнаруженным в раннем возрасте, была практическая магия (фокусы). Узнав, как действует та или иная уловка, я отрабатывал её много раз, пока не достигал совершенства. В какой-то степени именно через фокусы я открыл удовольствие от получения секретных знаний.» Кевин...

А теперь и gmail: в сеть выложена база на 5 000 000 адресов

Популярному почтовому сервису от Google не получилось избежать повторения ситуации с выкладыванием довольно внушительных баз с логинами и паролями, которая недавно случилась с Yandex и Mail.ru. В сети появилась база с адресами ящиков и паролями на 4929090 аккаунтов gmail. Актуальность базы не...

А теперь и gmail: в сеть выложена база на 5 000 000 адресов

Популярному почтовому сервису от Google не получилось избежать повторения ситуации с выкладыванием довольно внушительных баз с логинами и паролями, которая недавно случилась с Yandex и Mail.ru. В сети появилась база с адресами ящиков и паролями на 4929090 аккаунтов gmail. Актуальность базы не...

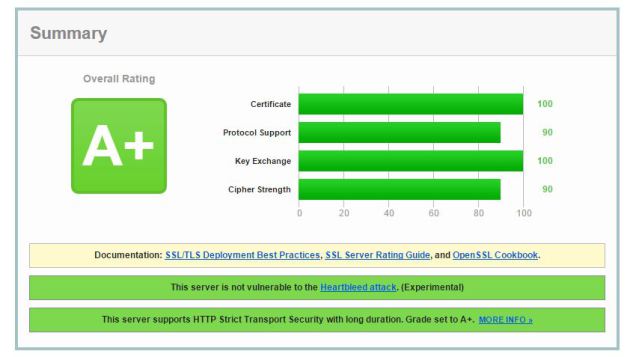

Настройка и оптимизация SSL для nginx под Linux

Оптимизируя серверное окружение для максимальной производительности, обязательно столкнешься с задачей поддержки SSL-сертификатов и оптимизации скорости SSL-защищенного соединения. Совершенно условно, задачу по настройке поддержки SSL для nginx на Linux-окружении (в примерах используется...

[Из песочницы] Биометрическая система на мобильном телефоне

Я работаю в области биометрических технологий и хочу описать одно из решений, претендующее на то, чтобы в скором будущем прочно войти в наш обиход. Речь идет о биметрической системе аутентификации пользователя, которой можно пользоваться на любом современном смартфоне, и которая предназначена для...

[Из песочницы] Коллективное расследование: как появилась база данных с паролями аккаунтов «Яндекса»?

Прочитав новость об утечке базы паролей «Яндекса» и официальное заявление «Яндекса» вместе с комментариями, стало понятно, что ситуация запутанная и некоторые думают, что база утекла из самого «Яндекса». Увидев недоверие пользователей, я решил сопоставить все факты и логически выявить наиболее...