Путаница в уязвимостях WSUS: ставим все на свои места

Одной из самых актуальных уязвимостей в Windows Server Update Services (WSUS) стала критическая ошибка с идентификатором CVE-2025-59287 и оценкой CVSS 9.8. Она связана с десериализацией недоверенных данных в службе обновления Windows Server и позволяет неавторизованному удаленному злоумышленнику...

Партнёрство без партнёрства: как красивое слово стало маскировкой для эксплуатации

Вместо вступления Слово «партнёр» звучит красиво. Оно обещает равноправие, общность интересов, совместное участие в прибыли и рисках. В фильмах герой получает предложение стать партнёром — и это звучит как вершина карьеры, как признание заслуг, как билет в мир больших денег и уважения. В реальной...

Хостеры против VPN: что на самом деле скрывают поправки “Антифрод 2.0”

VPN в России формально не запрещён. Но если вы попробуете сегодня поднять свой VPN на российском VPS — есть шанс, что завтра вам просто отключат сервер. Без суда. Без объяснений. Просто потому что «так надо». В пакет «Антифрод 2.0» тихо добавили правки, которые превращают хостинг-провайдеров из...

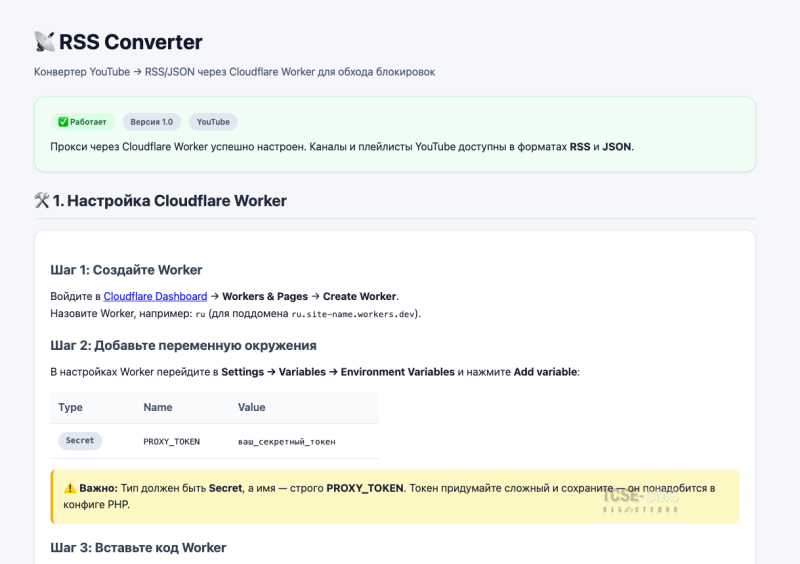

Как я чуть не потерял свои скрипты из-за того, что РКН и Telegram не поделили IP-адреса

Или: Инструкция по выживанию для веб-разработчика, у которого хостинг вдруг перестал видеть YouTube 🧨 Пролог: Один день из жизни параноика Представьте: сидите вы, значит, спокойно. Пьёте кофе. Ваши скрипты на GitHub скачивают, форкают, благодарят. Всё работает. А потом бац — и не работает. Не...

«Видеогол» и VAR: как устроены системы спортивного судейства и их обслуживание

Соревнования по командным видам спорта — это накал страстей, доли секунды, которые решают все, и высокая цена ошибки судьи. Неверное решение арбитра может привести к фатальным последствиям: от обвинения в коррупции до несправедливого поражения одной из команд. Уследить за всеми моментами в ходе...

Sber X-TI: разбираем бесплатную платформу кибербезопасности от Сбера

Продолжаю серию об ИБ-гигиене для среднего бизнеса. В предыдущем посте я писал, что управление уязвимостями — одна из базовых вещей, которую многие откладывают из-за стоимости инструментов. На этот раз расскажу про конкретный инструмент, который закрывает сразу несколько задач и стоит ровно ноль...

[Перевод] Бюджетный Polaroid. Ну, почти

Сразу сделаю оговорку — «Полароидом для бедняков» я эту штуку называю не потому, что она недорогая (ибо детали суммарно мне обошлись дороже, чем самый дешёвый полароид), а потому что это просто наколенночный проект. Который всё же работает. И при этом вышло, что в долгосрок это обходится дешевле —...

От правил корреляции к когнитивному ассистенту: что меняется в архитектуре SOC с приходом ИИ

Почему правил корреляции больше недостаточно? Долгое время ядром любого центра мониторинга и реагирования на киберугрозы (далее по тексту – SOC) оставался корреляционный движок, то есть набор правил для автоматизированного поиска паттернов атак, например "5 неудачных входов" + "успешный вход" +...

Правда все: Убьет ли ИИ достоверность в онлайне?

Дипфейком уже никого не удивить. И слава Богу мы научились более-менее отличать их от реальности. Возможно в игру здесь вступил какой-то пока еще не открытый, может принципиально новый механизм эволюции. Но AI продолжает тренироваться с упорством олимпийского фехтовальщика. И некоторые виды...

PUNKT E: PUNKT E консолидирует рынок, приобретая операторский бизнес Sitronics Electro

...

Квантовая криптография: принципы, протоколы, сети

Ваши пароли, TLS, блокчейны — всё под ударом. Единственный щит, который не взломать даже квантовым алгоритмом, спрятан внутри фотона. Добро пожаловать в мир, где законы физики важнее вычислительной мощности. Читать далее...

SIEM: когда он нужен, правила пользования и как выявить его эффективность

В современной ИТ-инфраструктуре источники событий разрознены: firewall, серверы, АРМ, облако – все они формируют собственные потоки данных. Уже на их основе можно создать единую картину киберинцендента. Для этой задачи подойдет SIEM-система (Security Information and Event Management). Она помогает...

Axios и проблема зависимостей

Как взлом одного npm-аккаунта за 3 часа распространил RAT на 174 000 пакетов и почему стандартные инструменты вроде NPM Audit это не поймали. Разбираем инцидент с Axios: механику атаки, слепые пятна в CI/CD и то, что реально работает. Читать далее...

ИсВКлючить нельзя исВКлючать, или пролетая над гнездом VK…

История о том, как социальная сеть ВКонтакте, без суда и следствия, по велению алгоритмов, фактически уничтожила аккаунт с 20-летней историей, обнулила многолетний авторский контент и заблокировала владельцу вход, удерживая у себя в заложниках его персональные данные в течение уже пары лет. Читать...

Как шпионить за Wi-Fi сетями для пользы дела — полный гайд (легально!)

Привет, Хабр! Меня зовут Алексей, и я продолжаю копаться в беспроводных технологиях. В прошлый раз мы настраивали Wi-Fi в OpenWrt для максимальной стабильности и покрытия. Сегодня я хочу поговорить о другой, не менее увлекательной теме - мониторинге беспроводного эфира с помощью легедарного роутера...

«Ждите гостей»: новые инструменты и тактики PhantomCore в атаках на российские компании

На примере новой атаки PhantomCore - одной из главных киберугроз для российских и белорусских компаний - показываем, как группировка развивает свои инструменты и тактики, внедряет новое ВПО и расширяет спектр используемых технологий, включая AI-решения. Одна из главных особенностей PhantomCore – её...

Обновление Ideco NGFW Novum: что изменилось в архитектуре и почему это важно

В апреле 2026 года мы выпускаем обновление Ideco NGFW Novum. Это плановый релиз, в котором развиваются пять направлений: централизованное управление, защита DNS, управление удалённым доступом, SD-WAN и кластеризация. Ниже разбираем, что именно изменилось и какие задачи это решает. Читать далее...

Опубликован второй выпуск Продолжения Дневника писателя, его тема: ИИ и Достоевский

Искусственный интеллект пока несовершенен, ему свойственны предвзятость, необъяснимость, а то и простое вранье, которое принято дипломатично называть «галлюцинациями». Эти проблемы актуальны и для мышления человека, поэтому люди давно изобрели способы их решения. В частности, Федор Достоевский...

Назад