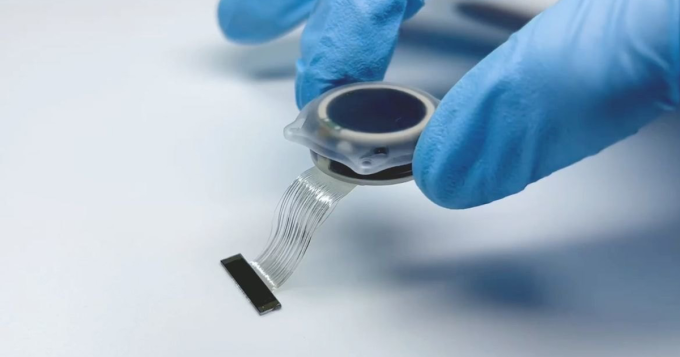

В Китае впервые одобрили коммерческие мозговые имплантаты

Китай сделал важный шаг в развитии нейротехнологий. В стране впервые выдали разрешение на коммерческое использование имплантируемого интерфейса мозг-компьютер. Новая система должна помочь людям с тяжёлыми нарушениями движения вернуть часть утраченных функций....

ИИ позволили творить, и он создал робота-терминатора — неказистого, но неубиваемого (3 фото + видео)

Учёные из Северо-Западного университета (Northwestern University) в США провели уникальное исследование в робототехнике, применив искусственный интеллект для дизайна роботов на основе алгоритмов эволюционного развития. Вместо традиционного инженерного подхода — подготовки ТЗ и проектирования — они...

Китайские учёные научили робота играть в теннис новым методом обучения (видео)

Китайские исследователи протестировали новый, гораздо более быстрый и простой метод обучения роботов игре в теннис, который, судя по результатам, можно считать прорывом в машинном обучении и реальном ИИ, сообщил ресурс New Atlas....

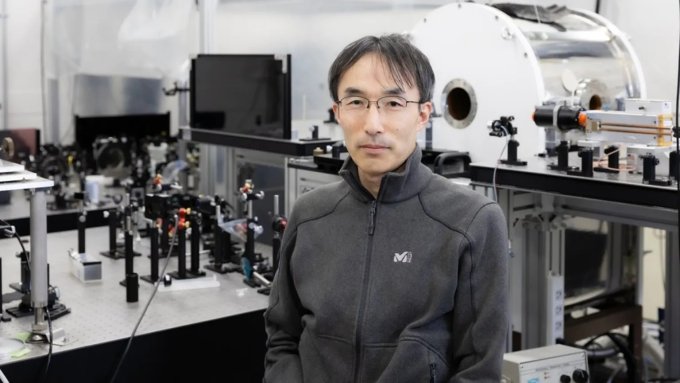

«Невидимые магниты» могут ускорить компьютеры в 1000 раз

Учёные ищут новые материалы, которые смогут радикально ускорить работу компьютеров будущего. Одним из самых перспективных кандидатов оказались так называемые «невидимые магниты»....

Начинаем в багбаунти: как найти ошибки в бизнес‑логике

Всем привет! Меня зовут Роман. В ИТ я больше семи лет: начинал с разработки, а теперь занимаюсь AppSec и параллельно пробую себя в багхантинге. Сейчас вхожу в топ-25 рейтинга на Standoff Bug Bounty. Здесь я выступаю как начинающий исследователь багов и буду рад поделиться своими наработками....

Книга: «Грокаем проектирование реляционных баз данных»

Привет, Хаброжители! Реляционные базы данных используются практически в каждой компании. И разбираться в том, как они работают, приходится и разработчикам, и аналитикам, создающим дашборды и отчеты, и специалистам, которым просто нужна актуальная информация. Это увлекательное руководство по миру...

Разбор атаки на 2FA российского банка

Сегодня разберём реальный кейс пентеста крупного российского банка. Поговорим о том, как двухфакторная аутентификация превратилась в иллюзию безопасности, и что делать, чтобы ваша защита не была такой же. Речь пойдёт не о сложных zero‑day эксплоитах, а о банальной ошибке, которая до сих пор...

Безопасный file upload в Go: 7 атак на загрузку файлов и как мы их закрывали

«Сделай форму загрузки PDF» – звучит как задача на полчаса. Claude/GPT напишет handler, мы добавим accept=".pdf" на фронте, multer на бэке – и вот у нас работающий upload. Можно деплоить. Проблема в том, что работающий upload и безопасный upload – это разные вещи. Разница между ними – несколько...

Авито: Сайты с объявлениями стали главной площадкой для онлайн-покупок от 30 тысяч рублей

...

Новый слабо централизованный мессенджер с E2E-шифрованием и групповыми чатами, написанный на Go при помощи Fyne

Мысль написать свой мессенджер у меня возникла ещё этак в прошлом году, почти четыре месяца назад. Тогда ещё трава была зеленее и Telegram нормально функционировал, без замедления и финального блокирования. Из-за работы, других проектов и в конце-концов лени я откладывал написание мессенджера до...

Глава: «Костя и компания: Новый год, или Как праздновать, когда вокруг война»

Из блога @SimpleHuman, запись №59 — новогодняя, особенная Дата: 31 декабря 2075 года, 23:47 Часть 1. Ёлка в спальном районе Мы с Вероникой сидели на кухне, пили шампанское и смотрели на ёлку во дворе. Её нарядили ещё в начале декабря — гирлянды, игрушки, на верхушке красная звезда, которая...

JWT авторизация в FastAPI: от теории до работающего кода

При разработке современных веб-приложений и API вопрос безопасности и аутентификации пользователей встаёт одним из первых. Как сделать так, чтобы пользователь мог войти один раз и получать доступ к защищённым ресурсам без постоянного ввода пароля? Как организовать систему, которая легко...

От сигнатур к ML IDS: чему IDS Suricata может научить модель?

[Текст не для публикации: не нашел как Редакции прикрепить сообщение, эта статья написана в рамках Блога "Институт системного программирования им. В.П. Иванникова РАН"] Читать далее...

Валентность денег - 5

Статья 5. Как быть, если у тебя ничего нет? Практическая философия для тех, кто живёт от зарплаты до зарплаты Вместо вступления В предыдущих статьях мы разобрали, как работает валентность денег на уровне человека, государства и цивилизаций. Поняли, почему богатые удерживают деньги, а бедные — нет....

ONYX: self-hosted мессенджер с LAN-режимом — история одного инди-проекта

Когда смотришь на существующие self-hosted мессенджеры, часто видишь одно из двух: либо сложную инфраструктуру, которую непросто развернуть (Matrix/Synapse), либо минимализм без шифрования. ONYX — это попытка найти середину: простой в развёртывании сервер, полноценное E2E-шифрование и режим работы...

Далее