MarketingNews: Lamoda запускает «Г(ии)д по стилю» в приложении

...

Как блокируют OpenVPN и WireGuard

Привет, Хабр! На протяжении последнего года регуляторы значительно усилили блокировку VPN-протоколов. Если совсем давно основной метод сводился к блокировке IP-адресов известных VPN-провайдеров, то сейчас везде применяется глубокий анализ трафика (DPI), позволяющий идентифицировать и блокировать...

CISA KEV для SOC — мои результаты интеграции трендовых уязвимостей

В управлении уязвимостями под трендовыми уязвимостями чаще всего понимают не уязвимости с высоким CVSS, а сигнал о том, что уязвимость активно эксплуатируется в реальных атаках. При этом не важно когда уязвимость была опубликована, важна активность. Трендовые уязвимости желательно учитывать...

Pressfeed: Что такое гарвардский метод переговоров и почему без него команды постоянно конфликтуют

...

Тёмная сторона искусственного интеллекта: угрозы, реальные атаки и защита

Искусственный интеллект уже давно перестал быть исключительно инструментом добра. Он помогает врачам ставить диагнозы и разработчикам писать код. Но теми же самыми возможностями всё чаще пользуются злоумышленники. При этом барьер входа в кибератаки резко снизился: чтобы создать вредоносную...

Искусственное Солнце на Земле первым зажжёт Китай — не позже 2030 года, пообещали учёные

На профильной конференции Fusion Energy Technology and Industry Conference 2026 в Хэфэе китайские учёные пообещали первыми в мире добиться самоподдерживающейся термоядерной реакции в реакторе типа токамак. Этим реактором станет установка Burning Plasma Experimental Superconducting Tokamak, первую...

Черепаха-винтовка: как обмануть ИИ

Ваша нейросеть уверенно распознаёт панду от гиббона. Но стоит добавить несколько невидимых пикселей — и она с точностью 99% называет панду гиббоном. Tesla Autopilot не видит знак "Стоп" из-за пары стикеров. Чат-бот Microsoft превратился в расиста за 16 часов. ChatGPT выполняет запросы, которые...

Эффективная защита резервных копий от целевых атак

В 2025 году атаки на резервные копии стали одной из самых опасных киберугроз — они лишают бизнес последней возможности восстановиться после инцидента. По данным Sophos, в 94% случаев вирусы-шифровальщики целенаправленно атакуют бэкапы. Исследование Wipro показывает, что более 30% таких атак...

Ценность как система: почему продукт больше не продаёт сам по себе

Опираемся на системность в 2026 году....

Сканеры ML-моделей: разбор инструментов и некоторых методов обхода их проверок

Не у всех нас имеется достаточное количество ресурсов (вычислительных, умственных и других) для проектирования и обучения моделей машинного обучения с нуля. Поэтому кажется логичным взять уже готовые модели — к счастью, за нас многое уже сделано. Для понимания масштаба: на одном только HF уже...

Какими будут угрозы облачным средам в 2026 году — и как это повлияет на ИБ

Привет, меня зовут Андрей, я руковожу группой обнаружения и реагирования на угрозы в Yandex Cloud. 2025 год стал беспрецедентным по тому, как развитие ИИ повлияло на индустрию, — в том числе и в сфере информационной безопасности. Но спектр всех угроз облачной инфраструктуре не ограничивается только...

Сообщество превращает трафик в деньги: сила фанатской идентичности

Строим комьюнити — от выбора площадки до ритуалов и активностей....

[Перевод] Лучшие устройства выставки «CES 2026» по версии портала «Tech Advisor»

Правду говорят, что «грешникам нет упокоения». Именно поэтому производители гаджетов и техноблогеры собираются в Лас-Вегасе, в свой первый рабочий день после Рождества. «CES» – это крупнейшая в мире технологическая выставка потребительской электроники. Она настолько большая, что ее не может...

Почему большинство российских компаний не умеют разбирать инциденты?

Инциденты есть всегда, а разборов почти не бывает! Если честно, в России мало компаний, которые действительно умеют разбирать инциденты так, как это делают зрелые ИБ-команды. Формально разбор проводится почти везде — есть акты, журналы, протоколы, отчёты, ссылки на регламенты. Но если посмотреть на...

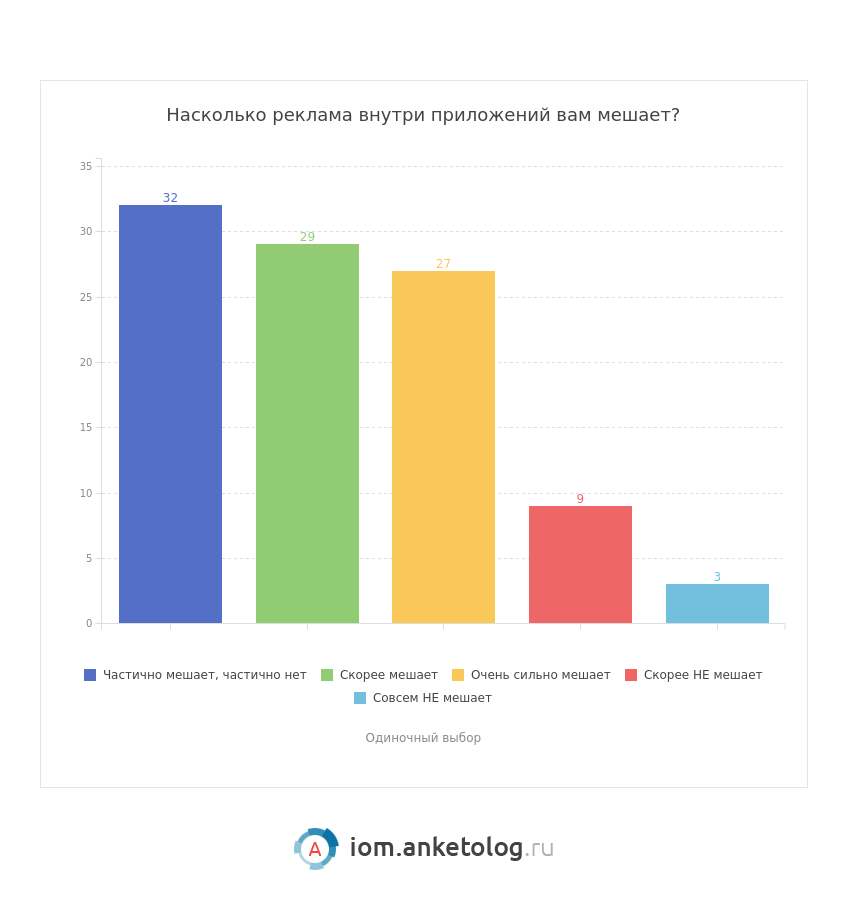

46% россиян готовы смотреть рекламу в приложениях за бонусы

Реклама в мобильных приложениях стала неотъемлемой частью пользовательского опыта, но не всегда позитивной. Сервис онлайн-опросов Anketolog.ru опросил 1970 пользователей мобильных приложений, чтобы выяснить, что они думают о рекламе в приложениях и что могло бы улучшить их отношение к этому...

Экспресс-анализ безопасности криптофлэшек: реальная защита или маркетинговый ход?

Привет, Хабр! На связи снова Иван Глинкин, руководитель группы аппаратных исследований из команды Бастиона. «Флешка с кодовым замком», «флешка с аппаратным шифрованием», «зашифрованный USB-накопитель», наконец, эталонное название — «криптографический модуль» (Cryptographic Module). У криптофлешки...

Воздушный зазор для бэкапов. Зачем нужен и как работает Air gap

Я работаю в компании-интеграторе, и в числе прочего мы проектируем, внедряем и сопровождаем инфраструктурные решения, в том числе системы резервного копирования. За последние годы мы все чаще сталкиваемся с тем, что бэкапы перестают быть просто ИТ-задачей и становятся полноценным элементом...

«Сделайте безопаснее»: история ИТ-системы, которую попросили сами рабочие

У нас есть цех, где жидкая сталь превращается в слиток. Это происходит в УНРС — установке непрерывной разливки стали. На УНРС жидкая сталь проходит через кристаллизатор, где формируется «корочка» (оболочка) будущего непрерывнолитого слитка, и поддерживающую систему, состоящую из роликовых...

Назад