Atwinta: Сайт для нового российского бренда ноутбуков с годовым производством в 1 000 000 единиц

...

[Перевод] Как защитить Kubernetes на уровне ядра Linux

Как защитить Kubernetes, если злоумышленник попытается выбраться из контейнера на хост? Рафаэль Натали предлагает многоуровневый подход: настройка Security Context, отказ от лишних прав, запуск контейнеров без root-доступа, а также усиление защиты с помощью AppArmor и seccomp. Читать далее...

Как я создала аккаунт с именем «NULL» и мне стали приходить уведомления о покупке доменов другими пользователями

Всем привет. Меня зовут Аня (SavAnna) я работаю AppSec и как хобби занимаюсь багбаунти. Багбаунти - отличный способ отдохнуть от своих сервисов и сменить фокус с "защиты" на "нападение". Не всегда баги ищутся целенаправленно - иногда это происходит случайно. Хочу показать, что много странных и...

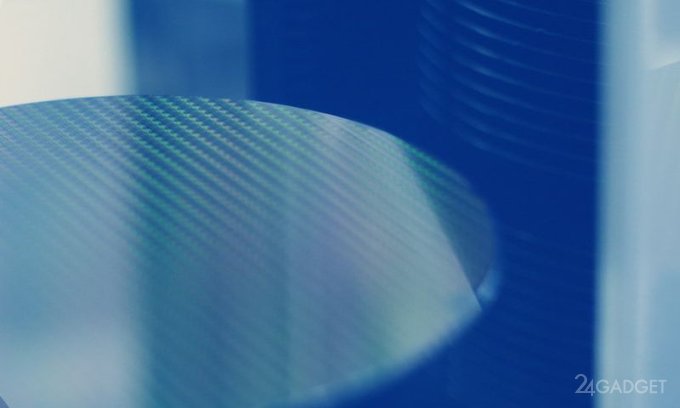

Китай ввёл ограничения на экспорт своих чипов и полупроводникового оборудования ради «национальной безопасности»

До сих пор считалось, что китайские компании заинтересованы в получении не только полупроводниковых компонентов из США и стран, являющихся их союзниками, но и оборудования для их производства. Новые китайские санкции призваны дать оппонентам понять, что власти страны высоко ценят национальную...

Согласие на обработку ПДн: где обязательно, где нет и как всё оформить правильно

Что-то очень много вопросов про согласие и его оформление задают мне в последнее время. Поэтому решил написать много текста в виде максимально развернутого ответа на эту тему. Надеюсь кому-то поможет разобраться в теме. Так что наливаем чай или кофе, и приступаем :) Читать далее...

1 октября стартовало всероссийское голосование в рамках Рейтинга работодателей 2025 года

Выбираем лучшую компанию....

Динамическое маскирование в СУБД: принципы, сценарии и реализация

Привет, Хабр! На связи Артемий Новожилов, архитектор систем ИБ и автор ТГ-канала Data Security и Дмитрий Ларин, руководитель продуктового направления по защите баз данных, группа компаний «Гарда». С нами вы могли познакомиться по таким статьям как маскирование и Apache Kafka. И сегодня мы хотим...

Безопасность — это не отсутствие структуры, а наличие правильной структуры: топология как новый язык науки

В этой статье мы рассмотрим, как топологические методы меняют или будут менять наше понимание безопасности. Мы увидим, что безопасность не достигается через максимальную случайность, а через специфическую, строго определенную топологическую структуру — тор с максимальной энтропией. Это не просто...

Spark_news: Wildberries представила новый инструмент для инвестиций в онлайн-торговлю – «WB Копилка»

...

Spark_news: Власти могут досрочно свернуть налоговый режим для самозанятых

...

Практические аспекты в управлении рисками

Про управление рисками достаточно подробно написано в соответствующих учебниках, стандартах и методологиях, нет смысла пересказывать то же самое еще раз. Но недавно коллега, беседуя по вопросам рисков, поделился одним изящным решением придуманным недавно в ходе мозгового штурма и был удивлен, когда...

Семейство Living off the Land: как обнаруживать и митигировать

Данная статья посвящена обзору целого класса способов и техник атак, направленных на маскирование своей активности и обход имеющихся механизмов защиты и обнаружения. Этот класс техник атак достаточно стар и носит название Living Off the Land, он активно используется злоумышленниками на протяжении...

Vivaldi 7.6 для мобильных устройств — Всё в ваших руках

Современный смартфон - удивительная вещь. Фактически у нас на ладони оказывается мощный инструмент, позволяющий решать массу повседневных задач, поэтому мы почти не выпускаем его из рук. И очень важно, чтобы браузер, используемый в телефоне, обладал способностью адаптироваться под привычки и...

bitkogan: Вчера российский рынок показал самое настоящее драматическое падение

...

Искусственный интеллект в кибербезопасности: баланс угроз и защитных технологий

В ближайшее время почти четверть всех утечек данных будет связана с внедрением искусственного интеллекта. Этот вывод из исследования Б1 как нельзя лучше иллюстрирует новую реальность, в которой ИИ становится рабочим инструментом злоумышленников. По данным совместного опроса VK и агентства...

Пациент с мозговым имплантом Neuralink продемонстрировал способность управлять роботизированной рукой

Мозговые импланты стартапа Neuralink Илона Маска на данный момент вживлены уже 12 пациентам, и восьмой из них на этой неделе рассказал о собственных успехах в освоении взаимодействия с роботизированной рукой, которая выполняет за него манипуляции, управляясь буквально силой мысли....

Уголовное дело в отношении директора компании. Нарушение авторских прав и непривлечение к проверке ИТ-специалиста

Директор ООО «П» З. был осужден за незаконное использование в работе компании объектов авторского права (нелицензионных программ), принадлежащих потерпевшему ООО «С», в крупном размере с использованием своего служебного положения (п. «г» ч. З ст. 146 УК РФ ). З. назначено наказание в виде лишения...

MITRE ATT&CK: Обзор тактик разведки (Reconnaissance)

Несмотря на признание важности фреймворка MITRE ATT&CK, существует проблема, связанная с процессом его изучения. Главная сложность кроется в самой структуре фреймворка: таблица объемна и многослойна. Пользователи неизбежно вынуждены постоянно переключаться между подразделами для получения полной...