GooD_News: Intel обвинила бывших сотрудников в хищении почти миллиона долларов

...

[Перевод] Обход двухфакторной аутентификации в публичной баг-баунти программе: путь к $6000

Находить уязвимости в публичных программах — это одновременно захватывающе и прибыльно. В этом посте я расскажу, как обнаружил и использовал уязвимость обхода 2FA в одной публичной баг-баунти программе (название скрыто, используется redacted.com из соображений конфиденциальности), что принесло мне...

Кратко про XHTTP для VLESS: что, зачем и как

Просили нас тут рассказать про протокол технологию XHTTP в контексте XRay, VLESS и прочих. Просили - рассказываем! Для начала немного истории. Классическое использование VLESS и подобных прокси-протоколов (в том числе с использование XTLS-Reality) предполагает подключение клиента напрямую к...

[Перевод] Как я нашёл уязвимость в ядре Linux при помощи модели o3

В этом посте я расскажу, как нашёл уязвимость нулевого дня в ядре Linux при помощи модели OpenAI o3. Уязвимость обнаружилась благодаря одному лишь API o3 — не потребовались никакая дополнительная настройка, агентские фреймворки и инструменты. Недавно я занимался аудитом уязвимостей ksmbd. ksmbd —...

Spark_news: Структура «Т-Технологий» и «Интерроса» стала владельцем участника консорциума, выкупившего в 2024 году «Яндекс»

...

Ирина Андреева: Самые необычные бизнес-резиденты ОЭЗ: высокотехнологичные и социально значимые производства

...

Забавы в ближнем инфракрасном. Часть 3. Странный счётчик

В предыдущих публикациях ( Часть 1 и Часть 2 ) рассказывалось, как изготовить самодельный счётчик объектов, пересекающих единственный инфракрасный луч (барьер). В счётчике использовался механизм внешних прерываний микроконтроллера. Соответственно, скетч для Arduino выглядит крайне простым. Теперь...

На развитие спутникового интернета в России выделено 107 млрд рублей

Премьер-министр России Михаил Мишустин во время выступления на Стратегической сессии по развитию отрасли связи заявил, что спутниковый интернет должен стать общедоступным в стране уже через два года. Для достижения этой цели необходимо развивать орбитальную группировку, на что правительство уже...

Учёные придумали бустер для лазера. С ним трафик по оптике буквально взлетит (2 фото)

Исследователи из Технологического университета Чалмерса в Швеции разработали усилитель лазерного луча, который по обычным оптическим линиям связи способен передать в 10 раз больше данных, чем современные передатчики. Решение представляет собой каскад волноводов спиральной формы, а весь процесс...

Перенос производства iPhone в США повлечёт целый комплекс проблем

Дональд Трамп пообещал ввести 25-процентные пошлины на ввоз смартфонов, причём первой под прицел политика попала компания Apple. Для неё, как считают эксперты, перенос производства iPhone на территорию США повлечёт серьёзный набор проблем и растянется на годы....

Подводный реактивный ранец CudaJet для дайвинга (3 фото)

Британская компания CudaJet представила обновлённую версию подводного реактивного ранца, которая значительно отличается от традиционных аналогичных систем. Первый коммерческий прототип вышел в 2023 году, а новая модель получила серьёзные улучшения....

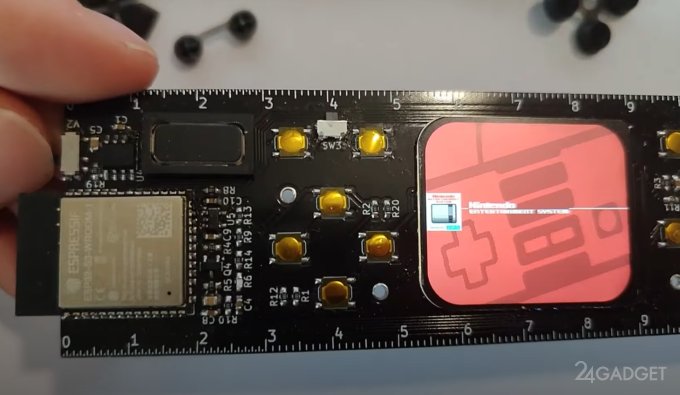

Инженер собрал крайне необычную ретроконсоль (2 фото + видео)

Студент-инженер из Франции Рафаэль Таксье представил оригинальный проект под названием Retro-Ruler. Это устройство для запуска классических видеоигр, собранное на основе обычной линейки, которую можно использовать и по прямому назначению....

SelfCoerce для локального повышения привилегий на Windows 10

Всем привет! Меня зовут Дмитрий Неверов, я руковожу направлением анализа защищенности внутренней инфраструктуры в Бастионе. Сегодня представлю метод локального повышения привилегий на Windows 10. Сам подход не новый и уже после его тестирования я обнаружил статью, в которой описывается нечто...

Теория мертвого 2GIS

Выбрали хороший ресторан (врача, СТО, юриста, риэлтора) по отзывам и высокому рейтингу в 2GIS, а оказалось, что там если не ужас-ужас-ужас, то как-то средне, явно не похоже на то, что вы бы ожидали от рейтинга 4.8 или даже 5 баллов. Знакомо? Все знают, что в 2GIS могут быть накрученные фейковые...

Постквантовые криптостандарты США на алгоритмы электронной подписи на основе хеш-функций с сохранением состояния

Приветствую, Хабр! В моей предыдущей статье были описаны принятые в прошлом году стандарты США FIPS (Federal Information Processing Standard – Федеральный стандарт обработки информации – аналог стандартов ГОСТ Р в России) на постквантовые алгоритмы электронной подписи (FIPS 204 и FIPS 205) и...

Новые возможности менеджера секретов Deckhouse Stronghold: пространства имён, резервные копии и репликация данных

После ухода HashiCorp с российского рынка многие компании стоят перед выбором: переехать на Community-редакцию Vault и дорабатывать её под свои потребности или купить готовый продукт, где многие фичи доступны «из коробки» и есть поддержка от разработчиков. В этом году мы добавили в свой менеджер...

[Перевод] Single Sign-On c OpenAM и OpenIG: практические примеры реализации

Single Sign-On или SSO — технология, которая позволяет пользователям получать доступ к различным приложениям, используя единый сервис аутентификации и одни учетные данные. Такой подход повышает не только удобство пользователей, но и безопасность, так как управление учетными данными, политиками...

Безопасность по ГОСТу: процесс интеграции HSM отечественного производства

В последние годы аппаратные модули безопасности (HSM, Hardware Security Module) стали неотъемлемой частью цифровой инфраструктуры — от банков и удостоверяющих центров до критически важных промышленных объектов. Эти устройства выполняют ключевую задачу — защищают криптографические ключи,...