Руководство по выбору SOC: на что обратить внимание

Привет! Меня зовут Михаил Климов, я руководитель команды SOC в компании RED Security. Хочу поговорить про выбор SOC (Security Operation Center) — центра реагирования на инциденты информационной безопасности (ИБ). Вопрос актуален как никогда: в последнее время половина ленты Хабра посвящена...

Переход с одной SIEM-системы на другую: пошаговая инструкция

Всем привет! Меня зовут Геннадий Мухамедзянов, в ИТ я более 20 лет, половину из них ― в кибербезопасности. У меня богатый опыт работы в центрах мониторинга ИБ, где я занимался установкой и настройкой различных СЗИ, в том числе систем класса SIEM. Импортозамещение в области кибербезопасности у всех...

Как выжать из SOC все соки? Готовимся к подключению внешнего Центра мониторинга инцидентов

Всем привет! Меня зовут Анастасия Федорова. Уже более 15 лет я работаю в сфере ИБ, последние два года — директором по развитию Центра мониторинга инцидентов в К2 Кибербезопасность. Этим летом мы провели опрос 100+ средних и крупных компаний и узнали, что почти половине (43%) из них уже недостаточно...

Почему одних MSSP и ISP недостаточно для защиты от DDoS-атак. Зачем нужна on-prem защита

Мы провели опрос и выяснили, что среди распространенных в прошлом году атак одними из самых популярных стали DDoS, и сейчас они продолжают удерживать пальму первенства. Причем, как показывает практика, сервисов по защите от DDoS-атак не всегда может быть достаточно, чтобы чувствовать себя спокойно,...

Тайная жизнь корпоративной инфраструктуры, или Что можно узнать при подключении сервисов ИБ

Кадр из м/ф "Тайная жизнь домашних животных" Подключение сервисов по информационной безопасности – штука занятная. Порой всего за 2 недели заказчик вдруг узнает много нового о жизни фауны своей инфраструктуры. Сложно сказать, что тут вызывает большее удивление: наглость особей «дикой природы» или...

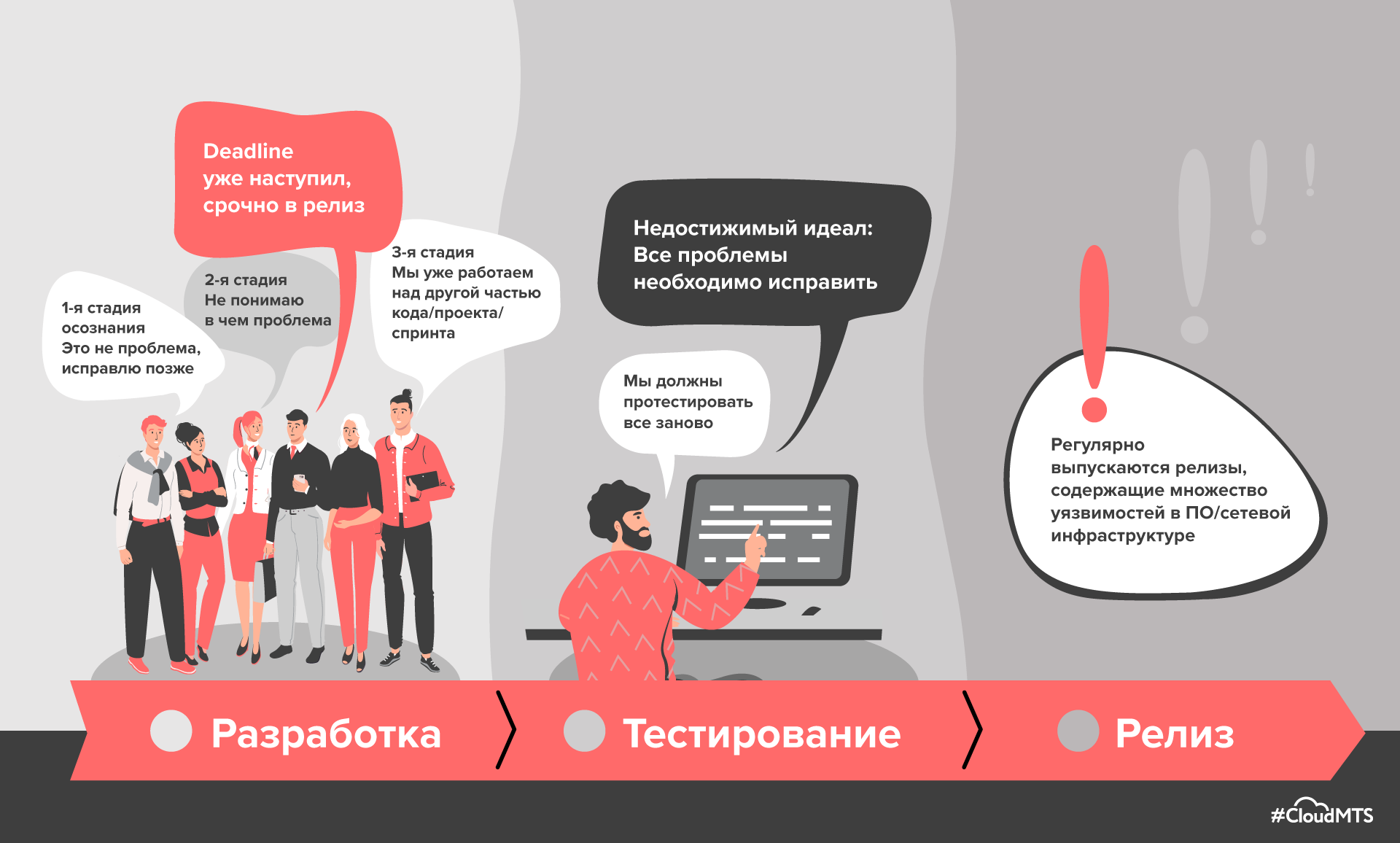

Особенности защиты веб-приложений с помощью WAF

Бизнесу важно любой ценой сократить time to market цифровых продуктов. Нет времени объяснять защищать — выпускаем новый релиз. Так зачастую бывает с веб-приложениями. При их разработке или развитии вопросы безопасности отодвигаются на второй план. Это приводит к уязвимостям в коде, слабым...