[Перевод] Homomorphic Encryption и Zero-Knowledge Proof. Технологии будущего или сложная математика?

Часть I. Homomorphic encryption — святой Грааль онлайн-конфиденциальности Мы быстро переходим в цифровое общество, где персональные данные становятся все более ценными. Колоссальная эволюция искусственного интеллекта и появление глубокого обучения проложили путь к эпохе огромных инноваций....

[Перевод] Руководство по парольной политике. Часть 1

Руководство по парольной политике. Часть 1 Перевод чрезвычайно полезного документа от большого коллектива авторов. Содержит конкретные рекомендаци и объединяет появившиеся в последнее время руководства по парольной политике в одном месте, с целью создать универсальную парольную политику, которую...

DDoS-атаки в 2022 и методы защиты от них

Денис Чернов, DevOps-инженер Southbridge, провёл вебинар о DDoS-атаках и подготовил на его основе эту статью. Слово Денису. Привет, Хабр! Хочу поделиться тем, что знаю о DDoS — что это за атаки, какие они бывают, как можно их предотвратить и минимизировать влияние таких атак на свой сервис. Эта...

Как работать с «определенными» токенами

В головном офисе устанавливается концентратор, к которому подключаются все токены. При необходимости подписать какой-либо отчёт сотрудник филиала пользуется соответствующим токеном так, как будто бы ключ физически воткнут в локальный порт его машины. Читать далее...

Сервис Гео-IP по версии Zyxel: зачем нужен, функциональность, как настроить?

Привет, Хабр! Сегодня в статье расскажу о недооценённом и малоизвестном сервисе информационной безопасности в межсетевых экранах (МСЭ) Zyxel VPN / ATP / USG Flex. Называется он Geo Enforcer (Гео IP). С прошлого года, ориентировочно с версии 5.10 он стал бесплатным, не требует лицензию и процедур...

Как блокировал контент для взрослых

Привет, Хабр! В статье расскажу как в гостевой Wi-Fi сети блокировал сайты с контентом 18+ (для взрослых) на межсетевых экранах Zyxel моделей VPN / ATP / USG Flex (все со встроенным контроллером точек доступа), чтобы гости в публичных сетях или персонал в пользовательской сети не могли загрузить...

Делаем гостевую Wi-Fi сеть в ВУЗе, часть 2. Функции для гостевой Wi-Fi сети

При расширении зоны действия Wi-Fi увеличением числа точек доступа, управляемых шлюзом Zyxel VPN300 (сначала был Zyxel UAG5100), увеличилось количество гостей и проблемы начались в час пик со скоростью интернета, открытием сайтов, шустростью сёрфинга. Уже не успевал мониторить/конфигурировать...

Универсальный подход к контролю сетевого оборудования

Всем привет! Сегодня мы расскажем вам, как прошли путь от разработки более пятидесяти различных модулей для контроля устройств в составе программного комплекса Efros Config Inspector к созданию одного универсального, и объясним, почему это хорошо для пользователей. Intro Необходимость учета...

Информационная безопасность облаков: как составлять ТЗ

Ранее мы уже обсудили вопросы законодательного регулирования ИБ и определили границы зон ответственности облачных провайдеров и клиентов. В этой статье разберемся, как формулировать запрос на облачные услуги и как с помощью ТЗ облегчить жизнь облачному провайдеру и избежать нежелательного...

Информационная безопасность облаков: определяем зоны ответственности и выбираем облачного провайдера

Продолжаем знакомить вас с аспектами информационной безопасности при использовании услуг облачных провайдеров в нашей серии статей. В этой статье проводим границу между зонами ответственности клиента и провайдера; разбираемся, можно ли ее двигать; выбираем облачного провайдера и конечный перечень...

Chia Coin, или сказка о том, как Флешки выжили в войне криптовалют

Привет, Хабр! USB-флешки — единственные, кто не пострадал в спекуляциях на тему цен вокруг носителей информации. Благодаря «монете» Chia спрос на носители HDD, SSD взлетел за месяц до невиданных высот. С полок магазинов пропали HDD емкостью выше 1-2 ТБ, SSD емкостью более 0,5 ТБ, но потребности в...

Как закон о предустановке российского софта изменит отечественный IT-рынок

Мрачные пророчества об уходе иностранных корпораций из-за закона о предустановке российских приложений на ввозимые в РФ гаджеты не сбылись. Что выиграют попавшие в списки Минцифры разработчики приложений, почему равный доступ, а не ограничения – самый эффективный способ защиты внутренних цифровых...

«Одной канарейки мало»: у VPN-сервисов все чаще запрашивают пользовательские данные

Как показывает практика, декларируемый образ и реальный характер взаимодействия владельцев VPN-сервисов со спецслужбами различных стран могут иметь существенные различия. Обсудим, как развиваются события в этой нише и чего ждать в ближайшее время. Читать далее...

Подборка книг о кибербезопасности: как провести пентест и что противопоставить социальной инженерии

Книги из списка вышли в 2018–2019 году. Их рекомендуют на Hacker News и Reddit. Под катом — рассказы о тонкостях работы хакеров, размышления президента Microsoft о перспективах и рисках в ИТ, а также советы по пентестированию от специалиста, работавшего с DARPA, NSA и DIA. Читать дальше →...

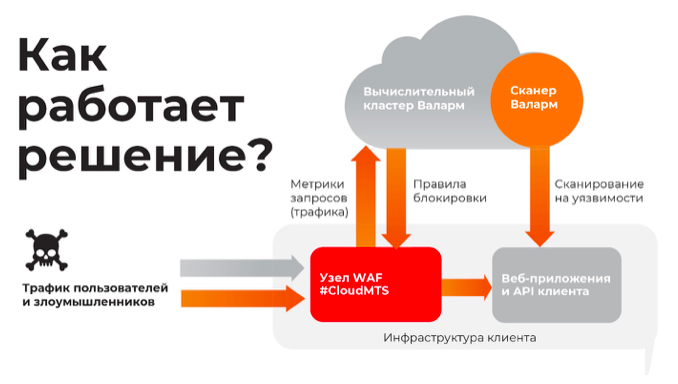

Эволюция Web Application Firewall: от сетевых экранов до облачных систем защиты с машинным обучением

В нашем прошлом материале по облачной тематике мы рассказывали, как защитить ИТ-ресурсы в публичном облаке и почему традиционные антивирусы не совсем подходят для этих целей. В этом посте мы продолжим тему облачной безопасности и поговорим об эволюции WAF и о том, что лучше выбрать: железо, ПО или...

Почему традиционные антивирусы не подходят для публичных облаков. И что делать?

Все больше пользователей выводят в публичное облако всю свою ИТ-инфраструктуру. Однако в случае недостаточности антивирусного контроля в инфраструктуре заказчика возникают серьезные кибер-риски. Практика показывает, что до 80% существующих вирусов отлично живут в виртуальной среде. В этом посте...

Далее