Как мыслит дизассемблер: внутренняя логика decompiler-инструментов на примере Ghidra и RetDec

Декомпиляция — это не магия, а очень упрямый, скрупулёзный и грязноватый процесс, где каждый байт может оказаться фатальным. В этой статье я разложу по винтикам, как мыслят современные декомпиляторы: как они восстанавливают структуру кода, зачем строят SSA, почему не верят ни одному call’у на...

[Перевод] Охота за (не)аутентифицированным удалённым доступом в роутерах Asus

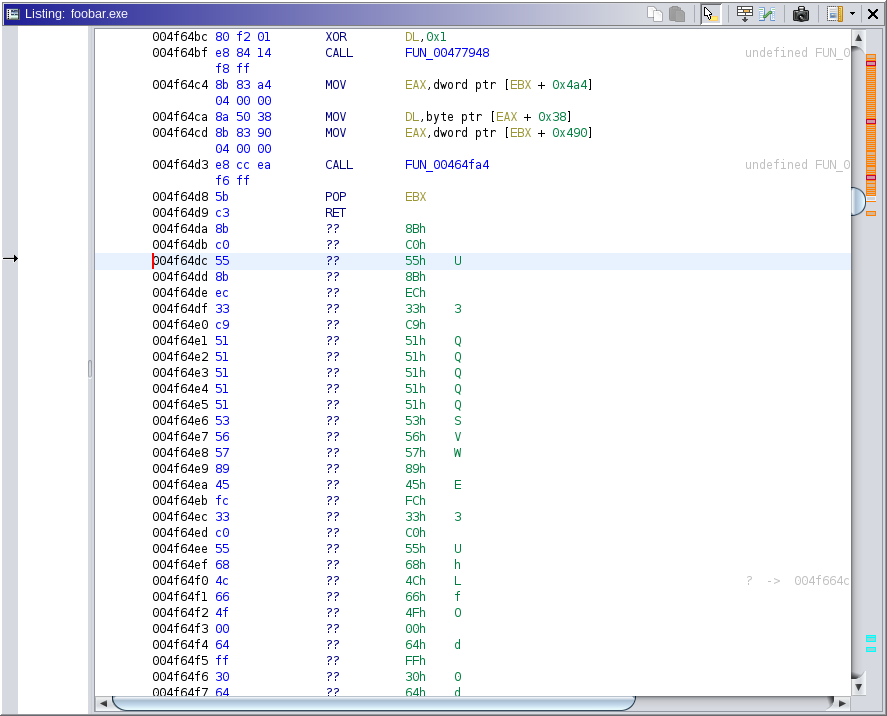

Почитав в сети подробности о нескольких обнародованных критических CVE, связанных с маршрутизаторами Asus, мы решили проанализировать уязвимую прошивку этих устройств и, быть может, написать подходящий эксплойт «n-day». В итоге в процессе поиска уязвимой части программы и написания эксплойта для...

Реверсинжиниринг PWN-тасков или эксплуатируем бинарные уязвимости (Часть 4 / Stack3)

Всем доброго времени суток! Набираем обороты... Сегодня мы будем 'пывнить" stack3.exe (ссылочка на файл, как обычно, на Github). Stack3 Закидываем в Ghidra: Читать далее...

Реверсинжиниринг PWN-тасков или эксплуатируем бинарные уязвимости (Часть 3 / Stack2)

Друзья, всех приветствую! Это третья часть нашего "пывна" :) Сегодня будем изучать работу Stack2.exe (скачать можно ТУТ). Ссылки на предыдущие части: Эксплуатация бинарных уязвимостей или учимся «пывнить» (Часть 1 / Stack0) Реверсинжиниринг PWN-тасков или эксплуатируем бинарные уязвимости (Часть 2...

Реверсинжиниринг PWN-тасков или эксплуатируем бинарные уязвимости (Часть 2 / Stack1)

Друзья всех приветствую! Продолжаем "пывнить" :) Кто не прочитал первую статью - она есть ТУТ! Перед началом оставлю пару полезных ресурсов: Теория - Статьи на тему, что такое и с чем едят Buffer Overflow Практика - Крутые таски на тему PWN от Codeby Games В этой статье будем решать таск Stack1...

Эксплуатация бинарных уязвимостей или учимся «пывнить» (Часть 1 / Stack0)

Всем привет! В этой серии райтапов мы разберем известные задания по эксплуатации бинарных уязвимостей с Exploit Exercises (там их больше нет, поэтому я их перекомпилировал под Win). О том, что такое Buffer Overflow прекрасно и с примерами написано ТУТ (отличная статья от @Mogen). Кстати говоря,...

[Перевод] Реверс бинарных файлов Golang с использование GHIDRA. Часть 2

Это вторая часть нашей серии о реверс-инжиниринге двоичных файлов Go с помощью Ghidra. В предыдущей статье мы обсуждали, как восстановить имена функций в удаленных файлах Go и как помочь Ghidra распознавать и определять строки в этих двоичных файлах. Мы сосредоточились на двоичных файлах ELF, лишь...

[Перевод] Реверс бинарных файлов Golang с использование GHIDRA. Часть 1

Язык программирования Go (так же известный как Golang) с каждым днем все больше и больше программистов хотят на нем писать программы. Для хакеров этот язык программирования становится еще более привлекательным за счет кросс-компиляции для различных платформ - Windows, Linux, MacOS. Например, хакеры...

[Перевод] Реверс-инжиниринг ПО начала 2000-х

Предыстория В этой серии статей я рассказываю о системе лицензирования ПО, использовавшейся в проприетарном программном приложении 2004 года. Это ПО также имеет пробный режим без регистрации, но с ограниченными функциями. Бесплатную лицензию можно было получить, зарегистрировавшись онлайн на сайте...

Меняем промежуточное представление кода на лету в Ghidra

Когда мы разрабатывали модуль ghidra nodejs для инструмента Ghidra, мы поняли, что не всегда получается корректно реализовать опкод V8 (движка JavaScript, используемого Node.js) на языке описания ассемблерных инструкций SLEIGH. В таких средах исполнения, как V8, JVM и прочие, один опкод может...

Как мы обошли bytenode и декомпилировали байткод Node.js (V8) в Ghidra

«Да я роботов по приколу изобретаю!» Рик Санчес Многим известно, что в 2019 году АНБ решило предоставить открытый доступ к своей утилите для дизассемблирования (реверс-инжиниринга) под названием Ghidra. Эта утилита стала популярной в среде исследователей благодаря высокой «всеядности». Данный...

Укрощение Горыныча 2, или Символьное исполнение в Ghidra

С удовольствием и даже гордостью публикуем эту статью. Во-первых, потому что автор — участница нашей программы Summ3r of h4ck, Nalen98. А во-вторых, потому что это исследовательская работа с продолжением, что вдвойне интереснее. Ссылка на первую часть. Добрый день! Прошлогодняя стажировка в Digital...

Укрощение Горыныча, или Декомпиляция eBPF в Ghidra

Автор статьи Nalen98 Добрый день! Тема моего исследования в рамках летней стажировки «Summer of Hack 2019» в компании Digital Security была «Декомпиляция eBPF в Ghidra». Нужно было разработать на языке Sleigh систему трансляции байткода eBPF в PCode Ghidra для возможности проводить...