5 причин не уходить из техподдержки во внедрение

Привет, Хабр! Несмотря на то, что информационная безопасность и все, что связано с этой сферой, сейчас на хайпе, найти инженера технической поддержки по ИБ задача непростая. Еще больше ее усложняет расхожее мнение, что техподдержка только для джунов, а более опытные специалисты должны переходить в...

Как я прошел обучение в учебном центре «Специалист» при МГТУ им.Н.Э.Баумана по курсу CCNA Безопасность в сетях Cisco

Здравствуй, дорогой читатель! В начале февраля я попал на данный курс и сразу окунулся в обучение. В ходе изучения данного курса, я понял, что он состоит из основ курса CCNA и дополнительными наработками и кейсами от преподавателя. Курс представлял собой несколькочасовое занятие, часть которого...

Cisco ISE: Профилирование. Часть 4

Пришло время четвертой публикации цикла статей, посвященному Cisco ISE. В данной статье мы обсудим тему профайлинга в ISE, источники данных, а также его настройку. Профилирование (профайлинг) - это опция, позволяющая определять модели оконечных устройств, их операционную систему, производителя,...

Cisco ISE: Настройка гостевого доступа на FortiAP. Часть 3

Приветствую в третьей публикации цикла статей, посвященному Cisco ISE. В данной публикации вас ждет погружение в гостевой доступ, а также пошаговое руководство интеграции Cisco ISE и FortiGate для настройки FortiAP. Подробнее...

Cisco ISE: Создание пользователей, добавление LDAP серверов, интеграция с AD. Часть 2

Приветствую во второй публикации цикла статей, посвященному Cisco ISE. В первой статье были освещены преимущества и отличия Network Access Control (NAC) решений от стандартных ААА, уникальность Cisco ISE, архитектура и процесс установки продукта. В данной статье мы углубимся в создание учетных...

Cisco ISE: Введение, требования, установка. Часть 1

У каждой компании, даже самой малой есть потребность в проведении аутентификации, авторизации и учета пользователей (ААА). На начальном этапе ААА вполне себе хорошо реализуется на таких протоколах, как RADIUS, TACACS+ и DIAMETER. Однако с ростом количества пользователей и компании, растет и...

SOC на удаленке. О чем стоит подумать?

Один аналитик SOC, когда его решили перевести на работу из дома, задал сакраментальный вопрос: «Я живу в однушке со своей девушкой и ее кошкой, на которую (кошку, а не девушку) у меня аллергия. При этом у нас всего один стол, за которым мы едим, а во внетрапезное время, моя девушка на нем...

Анализ зашифрованного трафика без его расшифровки

Система для анализа трафика без его расшифровки. Этот метод называется просто — «машинное обучение». Оказалось, если на вход специального классификатора подать очень большой объём различного трафика, система с очень высокой степенью вероятности может детектировать действия вредоносного кода внутри...

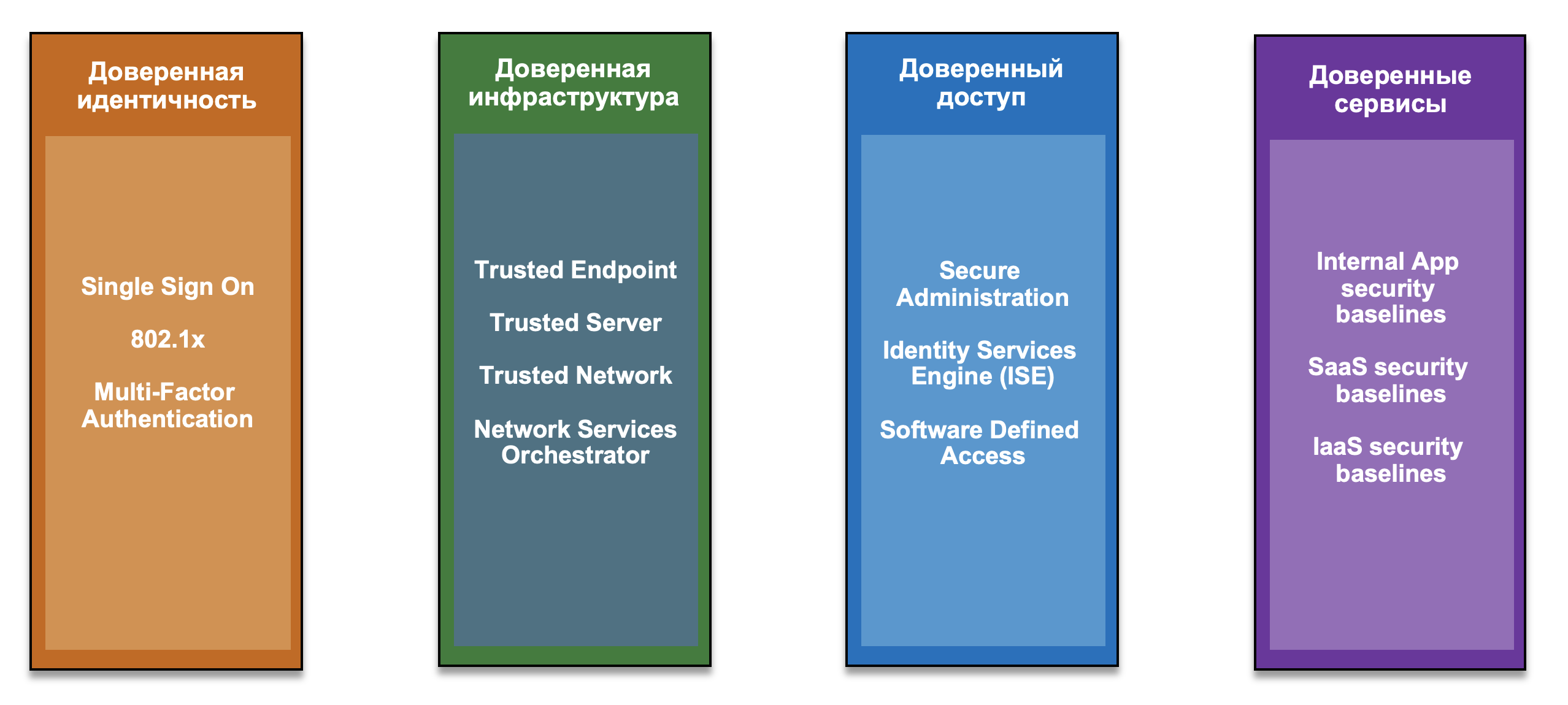

Как Cisco уже 20 лет работает в режиме удаленного доступа и отсутствующего периметра?

Вот уже около 20 лет Cisco живет без привычного периметра, а ее сотрудники пользуются всеми преимуществами удаленной работы. Помню, когда я пришел в 2004-м году в Cisco, я получил на руки корпоративный ноутбук с установленным Cisco VPN Client и получил право работать из… да откуда угодно. За это...

Собрал на Jabra Panacast комбайн для видеоконференций, плюс и минусы для офиса и дома

Добрый день уважаемые участники сообщества! Сегодня идет 5-ый день самоизоляции и очень хочу поделиться чем то интересным. Решил описать свой опыт переезда в домашний режим работы из-за введенного в стране недокаратнина и организации своего удаленного рабочего веб-кабинета. Цель статьи -...

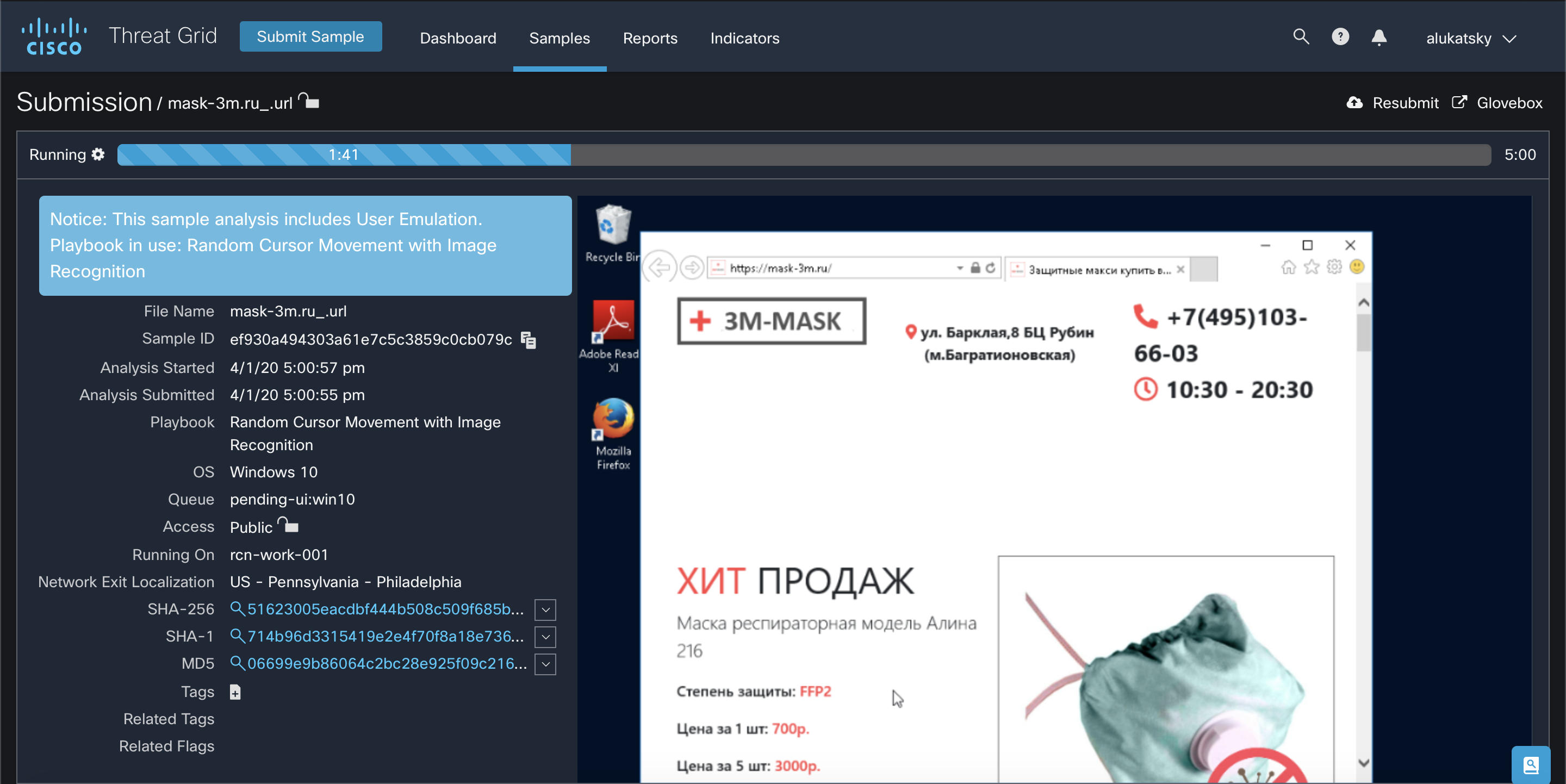

Как отреагировали мошенники Рунета на коронавирус

После заметки о том, какие формы принимают киберугрозы, связанные с коронавирусом, я решил посмотреть на то, как в российском Интернете отреагировали на пандемию и что происходит с киберугрозами у нас, а именно с фишинговыми и мошенническими сайтами. Читать дальше →...

Эксплуатация темы коронавируса в угрозах ИБ

Тема коронавируса сегодня заполонила все новостные ленты, а также стала основным лейтмотивом и для различных активностей злоумышленников, эксплуатирующих тему COVID-19 и все, что с ней связано. В данной заметке мне бы хотелось обратить внимание на некоторые примеры такой вредоносной активности,...

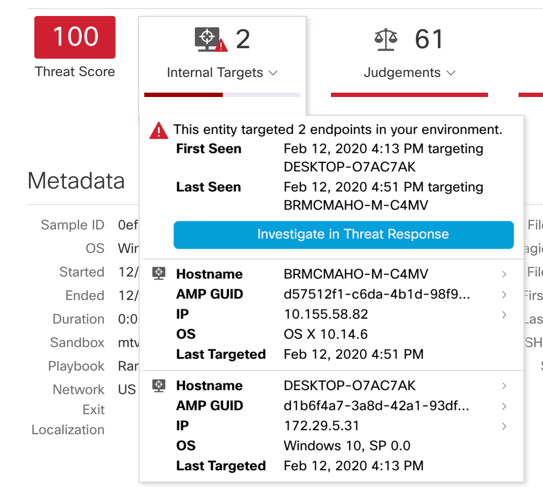

Расследование кампании DNSpionage c помощью Cisco Threat Response, в том числе и при удаленной работе

Я уже не раз рассказывал о бесплатном решении Cisco Threat Response (CTR), которое позволяет существенно снизить время на расследование инцидентов, характеризующихся множеством разнотипных индикаторов компрометации — хэшей файлов, IP-адресов, имен доменов, адресов e-mail и т.п. Но прошлые заметки...

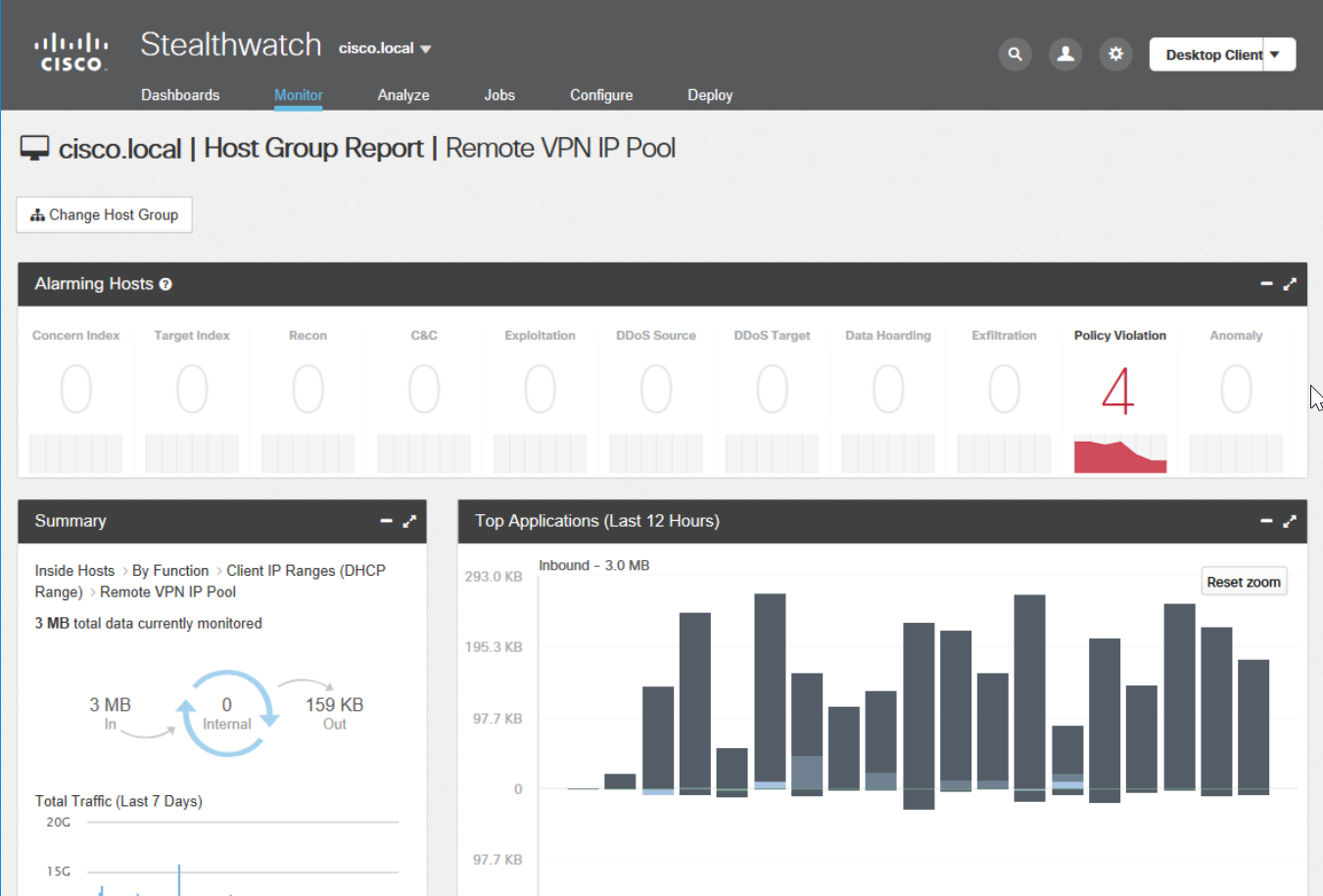

Кейсы для применения средств анализа сетевых аномалий: контроль удаленного доступа

Тема удаленного доступа сейчас на подъеме, но обычно при ее описанию речь идет либо о решениях, устанавливаемых на устройствах сотрудников (например, описанный вчера Cisco AnyConnect), либо о решениях, устанавливаемых на периметре. Такое впечатление, что именно эти два набора защитных средств...

Почему Cisco AnyConnect — это не просто VPN-клиент

На прошлой неделе вышла у меня дискуссия на тему удаленного доступа и различных VPN-клиентов, которые можно поставить на рабочее место сотрудника, отправляемого работать домой. Один коллега отстаивал «патриотическую» позицию, что надо использовать «абонентские пункты» к отечественным шифраторам....

Бесплатное предложение Cisco по организации защищенного удаленного доступа

Текущая ситуация с распространением коронавируса (COVID-19) вынуждает многих сотрудников по всему миру работать удаленно. Хотя это и необходимо, этот новый уровень гибкости рабочих мест создает внезапную нагрузку на ИТ-отделы и подразделения информационной безопасности, особенно в отношении...

Кейсы для применения средств анализа сетевых аномалий: атаки через плагины браузеров

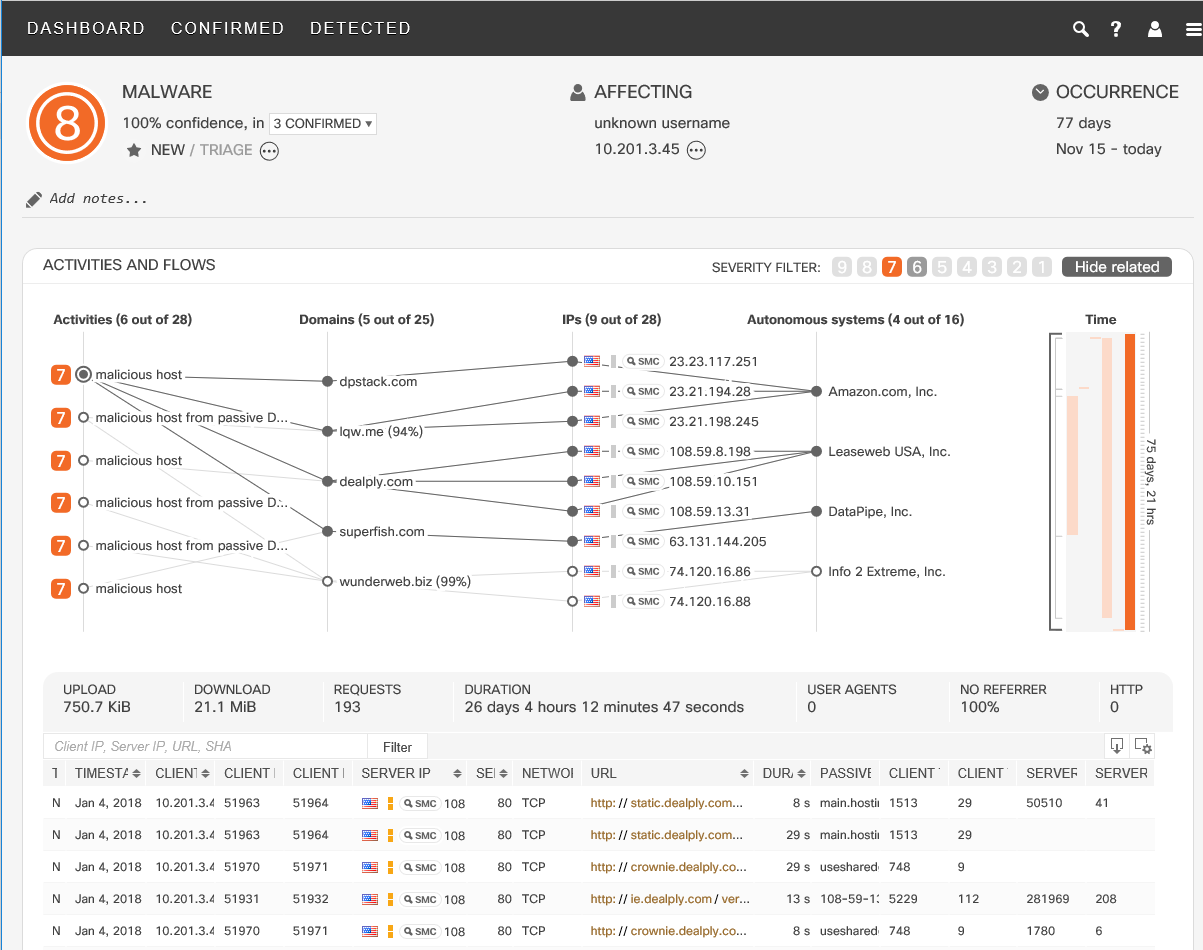

Атаки на браузеры являются достаточно популярным вектором для злоумышленников, которые через различные уязвимости в программах для серфинга в Интернете или через слабо защищенные плагины к ним пытаются проникать внутрь корпоративных и ведомственных сетей. Начинается это обычно на вполне легальных и...

Кейсы для применения средств анализа сетевых аномалий: обнаружение кампании DNSpionage

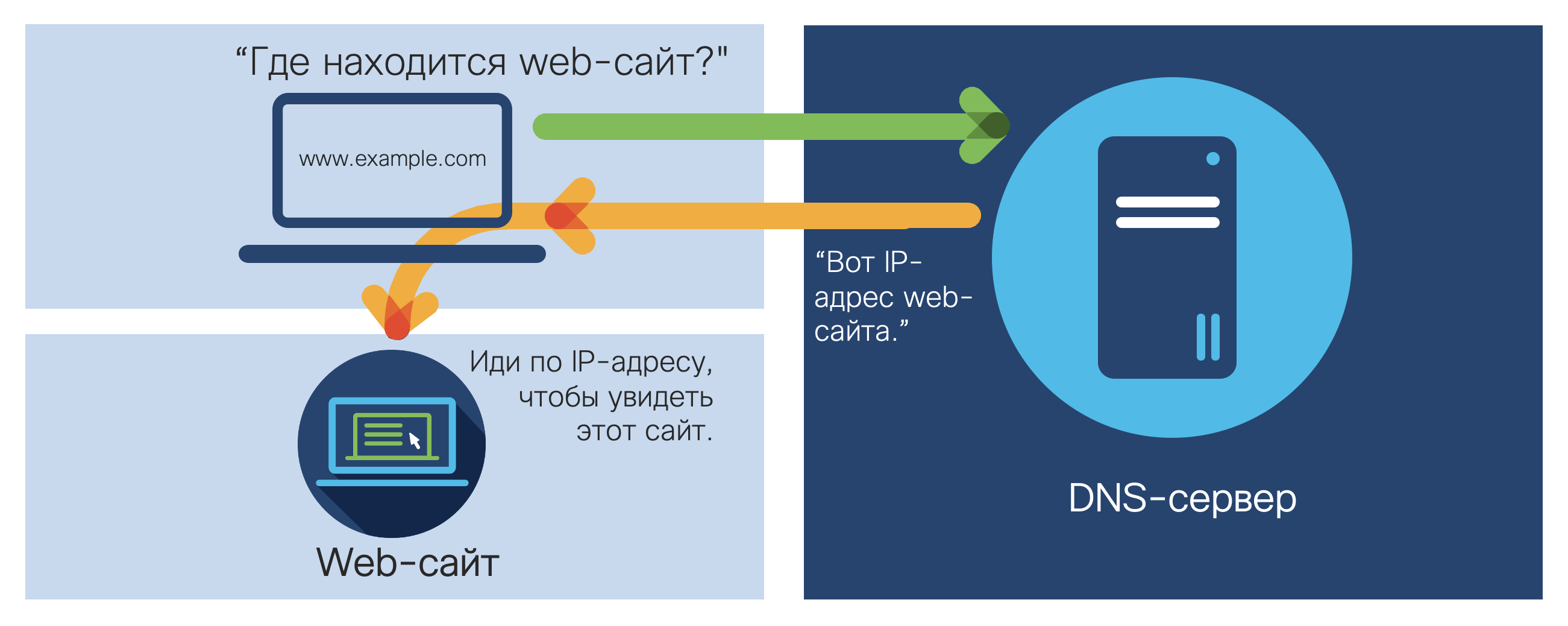

Продолжаем рассмотрение кейсов для систем анализа сетевого трафика (NTA) применительно к целям кибербезопасности. Сегодня мы посмотрим, как такие решения можно применить для обнаружения очень непростых, целенаправленных и очень эффективных кампаний под названием DNSpionage и Sea Turtle. Но перед...