Год без Splunk — как американская компания изменила рынок аналитики машинных данных в РФ и кого оставила после себя

Почти год назад в России не стало Splunk. Эта статья во многом обзорная. Она и про машинные данные, и о рыночной нише, и о примере импортозамещения, который случился без громких лозунгов — просто потому, что этого потребовал рынок. Эксклюзивно — версия автора о причине ухода Splunk из России, но...

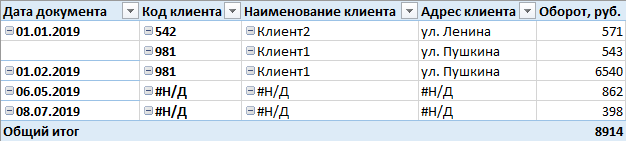

Ограничение доступа к атрибутам измерения в табличной модели SSAS

Бывают случаи, когда нужно граничить пользователям доступ к некоторым данным в кубе. Казалось бы, тут нет ничего сложного: устанавливай построчные фильтры в ролях и готово, но есть одна проблема — фильтр урезает данные в таблице и получается, что можно посмотреть обороты только по доступным...

3.Elastic stack: анализ security логов. Дашборды

В прошлых статьях мы немного ознакомились со стеком elk и настройкой конфигурационного файла Logstash для парсера логов, в данной статье перейдем к самому важному с точки зрения аналитики, то что вы хотите увидеть от системы и ради чего все создавалось — это графики и таблицы объединенные в...

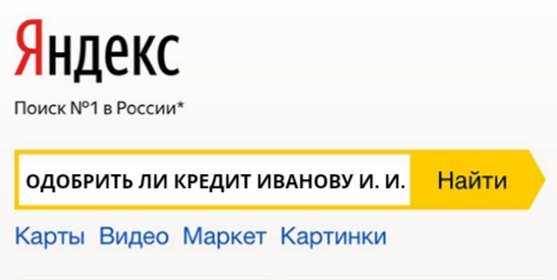

Яндекс: найдётся всё… о пользователях

“Яндекс” и два крупнейших российских кредитных бюро запустили новый проект по оценке заёмщиков — физических лиц: их скоринговый балл может оцениваться в том числе с помощью данных, которые собирает “Яндекс”. В компании заявили, что обезличенные данные будут обрабатываться алгоритмами автоматически...

2.Elastic stack: анализ security логов. Logstash

В прошлой статье мы познакомились со стеком ELK, из каких программных продуктов он состоит. И первая задача с которой сталкивается инженер при работе с ELK стеком это отправление логов для хранения в elasticsearch для последующего анализа. Однако, это просто лишь на словах, elasticsearch хранит...

1.Elastic stack: анализ security логов. Введение

В связи окончанием продаж в России системы логирования и аналитики Splunk, возник вопрос, чем это решение можно заменить? Потратив время на ознакомление с разными решениями, я остановился на решении для настоящего мужика — «ELK stack». Эта система требует времени на ее настройку, но в результате...

Минкомсвязи описало, кто и как сможет получить 1 миллиард ₽ под «Цифровые технологии»

Министерство связи выпустила 3 приказа-пояснения, о том, как и кто может получить господдержку внедрения российских "сквозных цифровых технологий" в субъектах РФ. Максимальный размер гранта для проектов начатых в 2019, по решению министерства, может составлять до 1 миллиарда рублей....

Большое интервью про Big Data: зачем за нами следят в соцсетях и кто продает наши данные?

Disclaimer. Специалист по Big Data, Артур Хачуян, рассказал, как соцсети могут читать наши сообщения, как наш телефон нас подслушивает, и кому все это нужно. Эта статья — расшифровка большого интервью. Есть люди, которые экономят время и любят текст, есть те, кто не может на работе или в дороге...

Проекты Сбербанка нацелят интернет-рекламу по магазинным чекам

Оператор фискальных данных "Платформа ОДФ" намерена поставлять рекламной платформе Segmento обезличенные данные по всем проходящим в системе чекам, сообщил "Коммерсант". Обе компании — портфельные инвестиции государственного Сбербанка, уточнила газета. Среди партнёров первой так же есть УК "Атол" и...

Яндекс с госкомпаниями занялся национальной автомобильной big data

Яндекс, ГК "Автодор", ГК "Роскосмос", группа ГАЗ, Минпромторг, НП ГЛОНАСС, Росавтодор, Российский союз автостраховщиков, Федеральное дорожное агентство, фонд "Сколково", Ассоциация европейского бизнеса и другие структуры учредили консорциум "Автодата", выяснил "Коммерсант". Партнёрам предстоит...

Снятся ли андроидам отечественные датацентры?

Сергей Гордейчик с конца прошлого века интересуется разработкой, белошляпным хакерством, развитием технологий и бизнеса. Работал в РЖД, "Лаборатории Касперского", был CTO и замом гендиректора Positive Technologies. Сейчас увлекается AI, живёт в Дубаи, работает в Абу Даби, преподаёт в барселонском...

«Сколково» предложило использовать big data для законотворчества

Институт законодательства и сравнительного правоведения при правительстве по заказу фонда "Сколково" разработал концепцию госрегулирования на основе big data, выяснил РБК: Основная идея регулирования заключается в том, чтобы своевременно вносить изменения в регулирование, чтобы оно не вредило...

«Билайн» намерен развиваться вне телекома

Материнская компания российского "Вымпелкома" (бренд "Билайн") раскрыла новую стратегию развития. Veon намерен усилить развивитие вне телекоммуникационной отрасли, в частности холдинг завил, что намерен покупать и развивать технологии big data и искусственного интеллекта. По итогам 2018 года у...

[Перевод] Аналитик информационной безопасности – кто он такой? Погружение в профессию

Сегодня мы сделаем для вас обзор ежедневных обязанностей аналитика информационной безопасности. Его работа – это, по сути, постоянный анализ необработанных данных из разнородных источников событий (информационной и сетевой) безопасности для поддержания (и желательно) повышения уровня безопасности...

Число Зверя или новый властный класс

В продолжение возникшей в обществе и СМИ дискуссии о единой государственной базе персональных данных о гражданах, хотелось бы сказать следующее В первую очередь этот разговор обычно начинают с безопасности данных. Не будет ли центральная база наиболее уязвима, что с риском утечек и т.п. Давайте...

PVS-Studio в гостях у Apache Hive

Последние десять лет движение open source является одним из ключевых факторов развития IT-отрасли и важной ее составной частью. Роль и место open source не только усиливается в виде роста количественных показателей, но происходит и изменение его качественного позиционирования на IT-рынке в целом....

Яндекс умеет определять доход пользователей, но не будет этого делать. Mediascope определял. ВК/Ali — возможно будут

"Яндекс не использует и не планирует использовать запатентованную компанией технологию, которая может выявлять заработок пользователей мобильных устройств по профессиям и по тому, какими сервисами они пользуются", — заявила пресс-служба поисковика. Ранее днём "Известия" сообщили, что поисковик в...

Новое в сертификации средств защиты информации

Около года назад, 3 апреля 2018-го года ФСТЭК России опубликовал приказ №55. Он утвердил Положение о системе сертификации средств защиты информации. Это определило, кто является участником системы сертификации. Также оно уточнило организацию и порядок сертификации продукции, которая используется...