Как безопасно авторизироваться в веб-сервисе через скомпрометированное устройство?

Поискав в интернете, побеседовав с ИИ, можно выделить bullet-proof технологию многофакторной авторизации. "Добавь TOTP и спи спокойно", говорят они. Но что, если у вас только одно устройство, и оно скомпрометировано? Например, вы едете в путешествие и берёте с собой только телефон. Можете ли вы...

Вскрытие криптоконтейнера через дамп оперативной памяти

Как говорится, Добрый день! Сегодня хотелось бы обсудить с вами тему криптоконтейнеров и их вскрытия. С каждым годом всё более острым становится вопрос безопасности данных, а также вопрос их надежного хранения. Именно в данном случае нам на помощь приходит технология хранения данных в...

[Перевод] Почему мама не может написать мне электронное письмо?

Детективное расследование по делу о почте Proton с шифрованием. Внезапное молчание Я активно пользуюсь электронной почтой, предпочитая длинные цепочки писем мессенджерам в общении со многими друзьями и контактами. Удобно, что почта не привязана к одному устройству или платформе, а поскольку у меня...

Как анализируют криптографические стандарты и зачем постквантовые алгоритмы без квантового компьютера?

Об этом и о других перспективных направлениях криптографии эксперты компании «Криптонит» рассказали на прошедшей в июне конференции CTCrypt 2024. Читать далее...

«В черном-черном кабинете». Как Россия стала лидером по перехвату и расшифровке корреспонденции

Мы продолжаем освещать историю «черных кабинетов» – подразделений «без окон и дверей», где занимались перехватом и дешифровкой почты. Напомним, что в первой статьей цикла кандидат исторических наук и старший научный сотрудник московского музея криптографии Анастасия Ашаева рассказала о работе...

От установки до использования: пример развертывания сервиса шифрования данных в покое

Нарушение конфиденциальности данных, хранящихся на серверах компаний, недопустимо и неизбежно ведет к тяжелым последствиям. Поэтому компании стараются «обвешать» свои хранилища всеми возможными мерами защиты. В том числе прибегают к использованию сервисов шифрования данных в состоянии покоя,...

НЕ идеальный алгоритм шифрования… HASH-CRYPT (2 часть)

Кажется, мой алгоритм шифрования оказался ужасен... Или нет? Какие уязвимости могут быть в самой основе любого алгоритма шифрования, или при их неправильной эксплуатации? И как я исправил уязвимость в предыдущей версии алгоритма? > DECRYPT...

Безопасное проектирование программного обеспечения. Конфиденциальность и Шифрование

Привет Хабр! В современном мире, где информационные технологии играют ключевую роль во всех аспектах жизни, безопасность программного обеспечения стала одной из самых важных задач для разработчиков. С каждым годом количество кибератак увеличивается, а их методы становятся всё более изощренными. В...

Идеальный алгоритм шифрования? HASH-CRYPT

Кажется, я придумал новый алгоритм шифрования! Или такой уже существует? В любом случае - здесь есть его описание, и даже программа для проверки. > ENCRYPT...

«В черном-черном кабинете». Ч. 2. Как в России появились свои cabinet noir

Мы продолжаем цикл статей про «черные кабинеты» – подразделения, где занимались перлюстрацией корреспонденции и взломом шифров. В прошлой публикации кандидат исторических наук и старший научный сотрудник Музея криптографии Анастасия Ашаева рассказала о европейских cabinet noir. В этот раз речь...

Шифрование в Kubernetes: основы

Многие приложения работающие в Kubernetes обрабатывают конфиденциальную информацию, требующую защиты от несанкционированного доступа. Kubernetes предлагает удобные способы для защиты данных. Рассмотрим основные из них в этой статье, а именно — шифрование в покое, шифрование в передаче и...

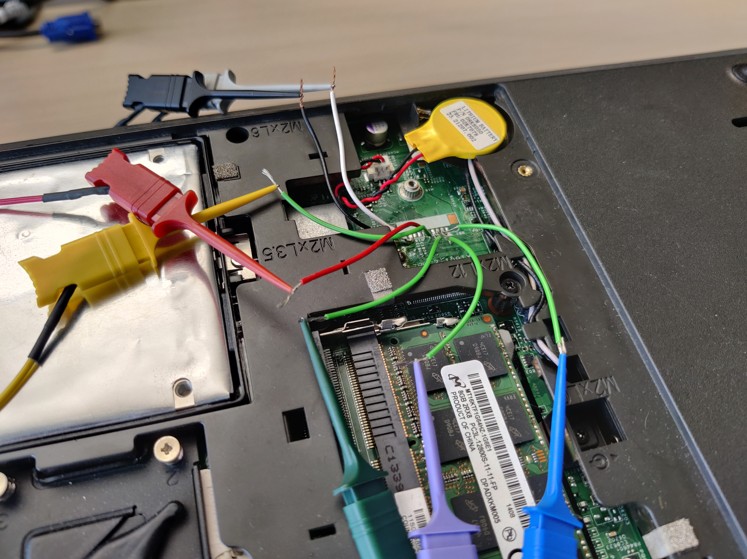

Расшифровка BitLocker — добыча ключа из микросхемы TPM

Подключение сниффера к модулю TPM по шине LPC Полнодисковое шифрование BitLocker в ОС Windows считается довольно надёжным способом сохранения данных. По умолчанию оно использует алгоритм Advanced Encryption Standard (AES) в режиме сцепления блоков (CBC) или в режиме подстроенной кодовой книги с...

«В черном-черном кабинете»: как в Европе начали перехватывать и расшифровывать письма на государственном уровне

На тему тайны переписки есть шутка про школьника, который не прочел письмо Онегина к Татьяне, поскольку это нарушение статьи 138 УК. Однако ранее везде действовал противоположный негласный закон — вскрывать и просматривать любую корреспонденцию. Для этого в XVII веке во Франции, а следом и во всей...

PQ3, Apple’s New iMessage Security Protocol: что нового?

Хоть убейте, не нашёл отличий. Впервые увидел на Коде Дурова, там, как обычно, не дали подробностей. Ключи используются от устройств, ну и что? Сейчас не также? Также. Приватный ключ здесь, публичный остальным, приватный никому не показываем. Всё, пошло поехало. Но это же Apple! Не может всё так...

[Перевод] Обфускация сетевого трафика и автоматическая интернет-цензура

Интернет‑цензоры ищут способы выявить и заблокировать доступ в интернете к информации, которую они считают нежелательной. Для этих целей они часто используют такие сетевые инструменты, как глубокая проверка пакетов (Deep packet inspection, DPI), которые позволяют выявить такие соединения. В ответ...

Каскадное шифрование редуцированным алгоритмом RSA

Данная публикация была написана в результате применения общей идеи каскадирования, взятой из радиотехники, к широко известному теоретико-числовому алгоритму RSA, но, правда, в его облегченном (редуцированном) виде. Облегчение RSA компенсируется идеей каскадирования. Таким образом возник вариант...

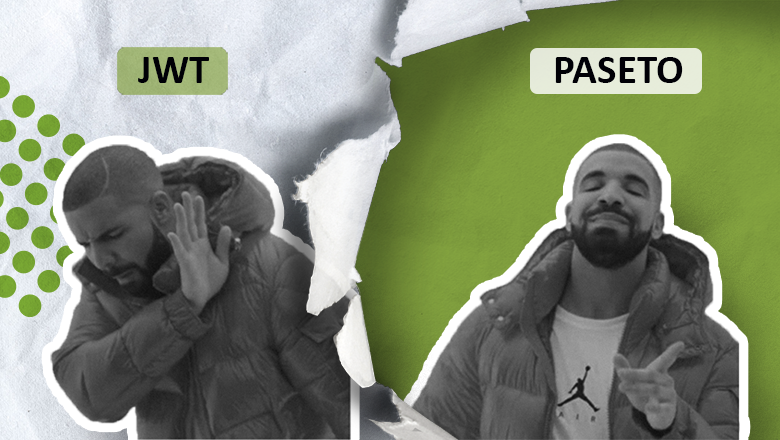

Почему PASETO лучше для аутентификации, чем JWT

В веб-разработке одним из наиболее популярных решений является аутентификация на основе токенов. Чаще всего для создания системы аутентификации используют JWT (порой даже там, где это не нужно). Но несмотря на популярность, JWT имеет ряд недостатков. Поэтому появляются новые решения для...

Как мы вели переговоры с хакерами или сколько стоит беспечность для компании

Сегодня мы расскажем реальную историю из жизни собственников бизнеса. И хотя ее сюжет напоминает какой‑то голливудский фильм, произойти она может с каждым, кто заявляет: «Да у нас маленькая компания! Кому мы нужны?» Есть у нас заказчик — выполняем работы по сопровождению сайта. Когда только начали...