Да кому я нужен! Ещё раз доходчиво про защиту персональных данных

Обожаю свою френдленту в Facebook. Каждый квартал непременно появляются пафосные посты о запрете несчастному Марку забирать персональную информацию в свою метавселенную. Они непременно перемежаются фотографиями и многочисленными результатами тестов и микроиграми. Это же никак не затрагивает...

Обзор домашнего NAS Synology DS220+

Обзор использования Synology DS220+ в качестве системы резервного копирования для дома, домашнего медиасервера и как элемент умного дома. В статье описанны особенности DS220+ и опыт его использования на протяжении 4 месяцев. Для сравнения кратко представлены альтернативные варианты способные...

«Право на забвение» или как просто удалять персональные данные по запросу пользователя

Удалять персональные данные пользователя по его запросу, чтобы продукт соответствовал законам CCPA или GDPR, можно по-разному. Хоть вручную каждую заявку на почте разбирать. Главное — сделать процесс максимально простым и понятным для пользователя. А это уже хороший повод задуматься о некоторой...

7 декабря — анонс нового продукта HFLabs. Покажем «Центр управления согласиями»

Управление согласиями клиентов — сфера, где царит тотальный бардак. Люди не знают, где и какие согласия оставили. А бизнес не понимает, что ему разрешили: слишком много источников, слишком много версий одного согласия, слишком много хаоса. 7 декабря мы покажем продукт, который наведет порядок....

Минцифры: в ближайшее время пользователи Госуслуг получат доступ к электронным медкартам

Россиянам откроют доступ к электронной медкарте на "Госуслугах", сообщает ТАСС со ссылкой на главу Министерства связи и массовых коммуникаций России Максута Шадаева. Также в России планируют внедрить сервисы телемедицины и такие новые технологии, как датчики постоянного мониторинга состояния...

Отказоустойчивость бесперебойных систем модульной архитектуры: «CENTIEL» и «EATON»

Среди всего многообразия систем бесперебойного питания самыми надежными принято считать «on-line» системы с модульной архитектурой. В чём же их преимущества? Узнать подробнее....

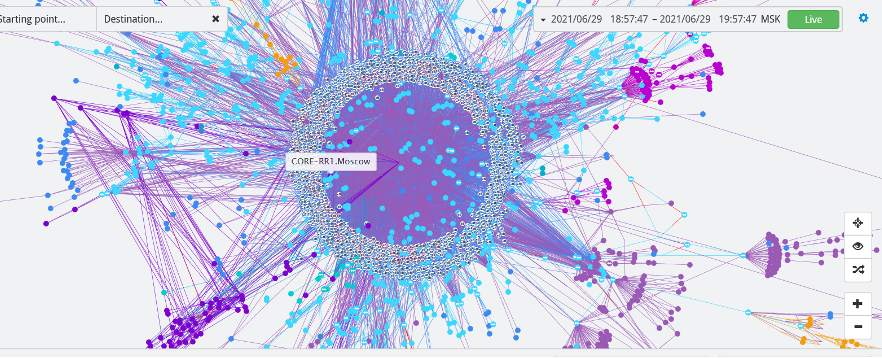

Закон Яровой и ботнеты: почему операторам важно мониторить трафик на предмет DDoS

Операторы должны хранить трафик абонентов в течение определенного времени. Это закон, так что мы не будем вдаваться в рассуждения насчет его целесообразности или экономической составляющей. А поговорим о том, как трафик от зловредов может существенно увеличить расходы операторов на его хранение....

Немного мыслей о будущем DCAP, или Станут ли они однажды частью ОС

Недавно я принял участие в эфире AM Live по теме DCAP вместе с гендиректором Makves (Романом Подкопаевым) и ведущим системным инженером Varonis Иваном Дудоровым. Ждал, что будет жесткий баттл, но встреча получилась джентельменской и даже немного просветительской. На старте разговора у зрителей...

Chia Coin, или сказка о том, как Флешки выжили в войне криптовалют

Привет, Хабр! USB-флешки — единственные, кто не пострадал в спекуляциях на тему цен вокруг носителей информации. Благодаря «монете» Chia спрос на носители HDD, SSD взлетел за месяц до невиданных высот. С полок магазинов пропали HDD емкостью выше 1-2 ТБ, SSD емкостью более 0,5 ТБ, но потребности в...

Почему в цифровую эпоху резервное копирование – это необходимость?

Многие из нас уже оказывались в весьма незавидной ситуации, когда, уронив смартфон или пролив кофе на ноутбук, мы были вынуждены провести несколько не самых приятных минут, ожидая, включится ли наше устройство после этого инцидента, и, если да, все ли данные на нем сохранятся. Если нам везло, все...

«Подозреваешь — докладывай»: от западного ИТ-бизнеса могут потребовать отчеты о действиях клиентов

Технологические компании ожидают развития ситуации вокруг очередных мер западных регуляторов и лоббистов спецслужб. На этот раз обсуждается законопроект, который может поспособствовать массовым утечкам персональных данных пользователей ИТ-сервисов. Читать далее...

Тим Бернерс-Ли предлагает хранить персональные данные в подах

Изобретатель Всемирной паутины Тим Бернерс-Ли хочет, чтобы люди могли контролировать свои личные данные. Его беспокоит тот факт, что интернет перестал быть безопасным местом, в котором можно получать полезную информацию и делиться своей. Что предлагает Бернерс-Ли, рассказывает Cloud4Y. Читать далее...

5 стадий неизбежности принятия ISO/IEC 27001 сертификации. Принятие

Финальная стадия эмоционального реагирования на изменения – принятие. Полным принятием сущности происходящего для нас стало прохождение сертификационного аудита по стандарту ISO 27001 и получение заветного сертификата. Сегодня мы завершаем цикл статей. В конце материала вы найдете ссылки на...

Байки из склепа. Рассказываем, как не стоит обращаться с чувствительными данными

Предлагаем снова поговорить о безопасности данных в веб-приложениях. Пользовательские данные — это драгоценный ресурс, утрата которого сулит целый ряд последствий с варьирующейся степенью серьезности. Но в очередной раз читать про пароли или рассматривать классические фишинг-примеры большинству...

Пограничный патруль США планирует 75 лет хранить данные из гаджетов путешественников

Правительство США воспользовалось моментом, когда люди редко выезжают из страны, чтобы развернуть новую платформу для хранения информации, которую, по их мнению, они могут требовать от людей, пересекающих границу страны. В свежеподписанном документе говорится, что пограничный патруль будет собирать...

Как не надо защищать свои системы в облаке

Часто, когда я говорю кому-то про уязвимость, на меня смотрят как на сумасшедшего с табличкой «Покайтесь, ибо конец света близок»! Сейчас все бегают в панике и пытаются организовать «удалёнку», совершая простейшие ошибки, собирая все возможные грабли, поэтому я решил поделиться некоторыми...

[recovery mode] Система резервного копирования

Эта статья — часть цикла о построении NAS, и написана под конкретный вид системы. Резервное копирование — вторая основная задача, которую я хотел решить, используя NAS, после системы управления репозиториями. Решение её затянулось... Про данную тему уже написана масса статей и даже несколько книг,...

Экономим место на жестком диске с помощью стеганографии

Когда мы говорим о стеганографии, люди представляют террористов, педофилов, шпионов, ну в лучшем случае криптоанархистов и прочих ученых. И действительно, кому еще может понадобиться скрывать что-то от внешних взоров? Какая вообще от этого может быть польза простому человеку? Оказывается, какая-то...