Защищаем кибергород с PT Application Firewall: полезные правила для обнаружения хакеров

Всем привет! Ранее мы делились итогами работы песочницы PT Sandbox на The Standoff. Продолжаем традицию — теперь черед PT Application Firewall. Посвящаем этот материал истории о том, как на кибербитве отработал наш межсетевой экран уровня приложений. Мы расскажем, как глобальный SOC The Standoff,...

Имя им — легион. Самые громкие акции Anonymous

Слово «Анонимус» уже давно стало нарицательным — его часто употребляют в отношении пользователей интернета, не желающих лишний раз светить своими персональными данными. В то же время термин Anonymous имеет вполне конкретное значение — так называется международное движение хактивистов,...

The Standoff, май 2021 года. О пойманных зверьках в песочнице

С 18 по 21 мая 2021 года на киберполигоне The Standoff прошло очередное противостояние между атакующими и защитниками. Бои проходили в вымышленном городе FF, представляющем собой обширную инфраструктуру, моделирующую технологические и бизнес-процессы компаний в промышленности, энергетике, на...

[Перевод] Биография основателя DEF CON и Black Hat Джеффа Мосса (Dark Tangent)

К старту курса об этичном хакерстве мы перевели размещённую на сайте Black Hat биографию основателя этой серии мероприятий по кибербезопасности. Джефф Мосс родился в Калифорнии, США, в январе 1975 года, он — эксперт по компьютерной и интернет-безопасности, хакер. Первый опыт работы с компьютером он...

[Перевод] Найти и не обезвредить: пишем пентесты с Kali Linux

Kali и другие подобные инструменты помогают обнаружить уязвимости в вашем ПО. И лучше, если первыми их найдёте вы, а не злоумышленники. Шило в мешке не утаить: по неведению (правда, в некоторых случаях — умышленно) даже крупные корпорации оставляют дыры в своей системе безопасности. Жизненно важно...

Хакеры используют уязвимость в Гугл-капче

Простите за слишком короткий пост. Сегодня наш админ обнаружил подозрительные письма при анализе заблокированных писем на нашем почтовом сервере. Вместе с текстом про скучающих девушек была вот такая ссылка в письме: (кликать лучше в режиме инкогнито)...

Из Пхеньяна с любовью. Что мы знаем о северокорейских хакерах?

Что мы знаем о Северной Корее? Да почти ничего. Как минимум, нам известно, что у этой замечательной страны имеется руководитель Шрёдингера (то ли жив, то ли нет), которого время от времени подменяет на ответственном посту симпатичная сестренка. Еще у них, вроде бы, есть атомная бомба и ракеты,...

Кибероружие. Реально ли?

Человечество использовало оружие с древних времен. Первыми видами оружия были палка и камень. С самого начала основным назначением оружия была в первую очередь защита от хищников, а потом — охота. Но позже оружие стало использоваться и в военных целях. Для каждого исторического периода были...

Обзор: как хакеры грабят банки

Помните эти эпичные фильмы про ограбления? Где крутые ребята придумывают гениальный план, меняют облики чаще, чем модели на показах, используют невероятные (нереализуемые) психологические трюки и рискуют своей шкурой в погоне за выгодой. Думаю, что помните. Тяжело представить таких грабителей в...

Подстава века или таинственная история взлома Ситибанка

Было время, когда хакеры промышляли взломом ради удовлетворения собственного любопытства и исследовательского зуда, а вред, который могли причинить вредоносные программы, ограничивался переворачиванием изображения на экране вверх тормашками и доносящимися из динамика компьютера неприличными...

Слабые места PHP: думай как хакер

Какие уязвимости можно найти в типичном PHP-проекте? Удивительно, но любые — от слабых мест и уязвимостей в коде никто не застрахован. Чем быстрее мы их найдем, тем меньше риск для компании. Но чем лучше будем понимать, как можно атаковать наше приложение и как взаимодействуют друг с другом наши...

[Перевод] ФБР получил доступ к любому компьютеру в США, чтобы устранить взломы Microsoft Exchange

ФБР получило разрешение суда на доступ к уязвимым компьютерам в Соединенных Штатах. Во вторник Министерство юстиции США сделало заявление, что ФБР (Федеральное Бюро Расследовани) было предоставлено разрешение получить доступ к сотням компьютеров в Соединенных Штатах, на которых установлены уязвимые...

Максимальная защита в Интернете

Скачать в удобном виде Word, PDF. Пароли Почта Банковская карта Интернет (Web) Социальные сети Безопасность компьютера Безопасность мобильных устройств Wi-Fi Интернет вещей (IoT) Защита конфиденциальных данных Читать далее...

Исследование: какие способы обхода антивирусов используют хакеры

Создание уникального вредоносного ПО требует больших ресурсов, поэтому многие хакерские группировки используют в своих атаках массовое, часто публично доступное ВПО. Широкое использование неизбежно приводит к тому, что такой инструмент попадает на радары антивирусных компаний, а его эффективность...

Зачем взламывают компьютеры

У многих из нас есть родные, знакомые, коллеги, которые с невероятным упорством отрицают факт того, что их компьютер может быть интересен злоумышленникам. И даже не пытаются как-то его защитить. А потом они зовут нас, потому что компьютер тормозит/не работает. Или жалуются, что от их имени кто-то...

[Перевод] Интервью с хакером из REvil: «Я рылся в помойках… теперь я миллионер»

Примечание редактора: нельзя отрицать, что программы-вымогатели в настоящее время приносят киберпреступникам огромные доходы. Некоторые группы, стремящиеся разбогатеть, агрессивно раздвигают границы. Они повышают свои требования до семизначных или восьмизначных сумм, угрожая опубликовать данные в...

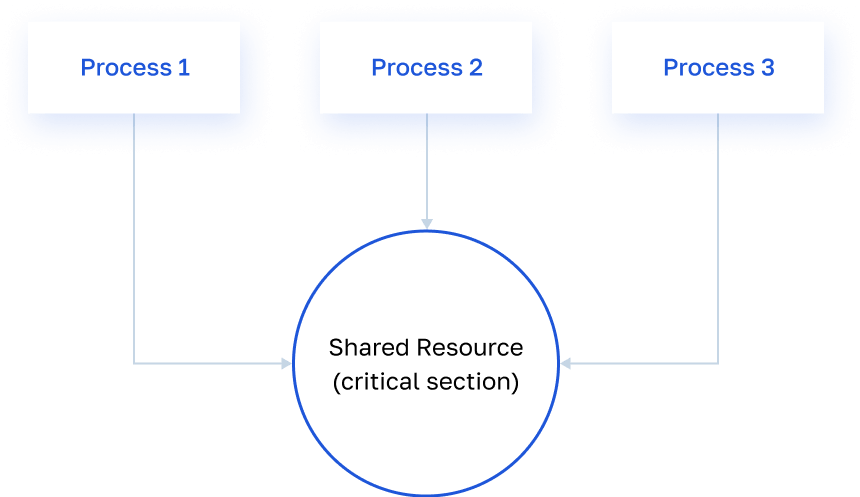

Почему стоит проверять приложения на устойчивость к race condition

Если ваше приложение или сервис работает с внутренней валютой, следует проверить его на уязвимости типа race condition («состояние гонки» или, если точнее, — «неопределенность параллелизма»). Race condition — это «плавающая ошибка», которую могут эксплуатировать злоумышленники. Суть в том, что...

Как мы искали хакеров в сетевом трафике на The Standoff

Мы продолжаем освещать работу команды SOC (подробнее о ней на habr.com) на прошедшей кибербитве The Standoff. Сегодня пойдет речь о результатах мониторинга с помощью NTA-системы PT Network Attack Discovery (PT NAD), разработанной компанией Positive Technologies и выявляющей атаки на периметре и...