Охота за уязвимостью. Выполняем произвольный код на виртуальных машинах NVIDIA GeForce NOW

Введение На фоне пандемии коронавируса возросла популярность облачных сервисов, позволяющих играть в видеоигры. Эти сервисы предоставляют вычислительные мощности, необходимые для запуска игр, и в режиме реального времени транслируют геймплей на устройства пользователей. Самое очевидное преимущество...

Как кибербезопасность трансформирует рынок ИТ (часть 3)

Несмотря на ежегодный рост бюджетов и разнообразия средств по информационной безопасности, каждый год мы получаем только кратное увеличение статистики по числу инцидентов, рост объёма утечек и фишинговых писем и пр. Почему так происходит? Возможно, нарастающая сложность и размер информационных...

[Перевод] Они среди нас: исследуем уязвимости и вредоносный код в приложении Zoom для Windows

Кто добавил в Zoom этот «изюм»? В последнее время часто приходится слышать примерно такие реплики: «Мы/я не используем Zoom для конфиденциальных разговоров» Но что если кто-то кроме конфиденциальности сеанса Zoom заботится о целостности данных на своем устройстве? И не зря, потому что, как...

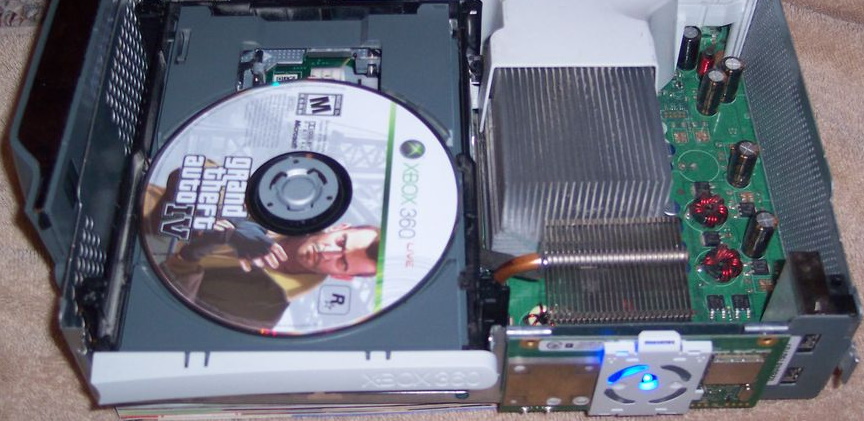

Защита и взлом Xbox 360 (Часть 2)

В прошлый раз мы оставили сцену Xbox 360 на моменте, когда разработчикам стало очевидно, что защита DVD-ROM легко обходится, и с этим точно нужно что-то делать. Попытки исправить ситуацию обновлением ПО самой приставки не увенчались успехом, и на поле битвы вступила компания Philips & Lite-On,...

Ловушки для хакера. Обнаруживаем взлом на раннем этапе с помощью Canarytokens

До изобретения газоанализаторов шахтеры брали c собой в шахту канарейку. Из-за маленького организма и быстрого обмена веществ, птицы намного раньше реагировали на опасные газы в воздухе и предупреждали шахтеров. Отсюда появился термин Свидетельство канарейки Что если вас уже давно взломали, а вы об...

Записки пентестера: карантин, удаленные сотрудники и как с этим жить

На фоне всеобщего карантина и перехода на удаленку некоторые коллеги по цеху начали усиленно набрасывать нагнетать – мол, вокруг уже куча хакнутых компаний. Я же хочу поговорить о том, что можно сделать в короткие сроки, чтобы взломать вас было куда сложнее. Читать дальше →...

В большинстве корпоративных сетей могут быть следы работы хакеров и соответствующие уязвимости

Мы решили обсудить ряд факторов, отрицательно влияющих на защищенность сетей в компании, — медленной установке патчей, невыполнении регламентов ИБ и отсутствии шифрования. Читать дальше →...

[Перевод] Пришло время переосмыслить безопасность OpenBSD

OpenBSD позиционируетcя как защищённая ОС. Однако за последние несколько месяцев в системе найден ряд уязвимостей. Конечно, в этом нет ничего экстраординарного. Хотя некоторые уязвимости довольно необычные. Можно даже сказать, критические. У разработчиков OpenBSD несколько принципов, как обеспечить...

Пять уязвимостей, опасных для удаленной работы

Изображение: Unsplash При переводе сотрудников на дистанционный режим IT-подразделения допускают различные ошибки безопасности и открывают доступ к внутренней инфраструктуре для посторонних. Для начала перечислим уязвимости, которые лучше побыстрей устранить в своей инфраструктуре, чтобы в эти...

Про удаленку, незащищенный RDP и рост числа серверов, доступных из интернета

Из-за спешного массового перехода компаний на удаленную работу стремительно растет число корпоративных серверов, доступных для злоумышленников из интернета. Одна из главных причин – применение незащищенного протокола удаленного доступа RDP (Remote Desktop Protocol). По нашим данным, всего за одну...

Продолжаем разбирать уязвимости промышленных коммутаторов: выполняем произвольный код без пароля

В Positive Research 2019 мы разобрали протокол управления промышленными коммутаторами Moxa. В этот раз мы продолжим эту тему и подробно разберем уязвимость CVE-2018-10731 в коммутаторах Phoenix Contact моделей линейки FL SWITCH 3xxx, FL SWITCH 4xxx, FL SWITCH 48xx, выявленную нашими экспертами....

52 миллиарда атак: угрозы 2019 года по версии Trend Micro

В прошедшем году защитные решения Trend Micro обнаружили и заблокировали 52 млрд кибератак, осуществлённых самыми разными способами — от примитивных вымогателей до изощрённых BEC-кампаний. Мы подготовили отчёт 2019 Annual Security Roundup: The Sprawling Reach of Complex Threats, в котором подробно...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK на примере PT Network Attack Discovery

Согласно Verizon, большинство (87%) инцидентов ИБ происходят за считанные минуты, а на их обнаружение у 68% компаний уходят месяцы. Это подтверждается и исследованием Ponemon Institute, согласно которому у большинства организаций уходит в среднем 206 дней на обнаружение инцидента. По опыту наших...

Защита и взлом Xbox 360 (Часть 1)

Вы наверняка слышали про игровую приставку Xbox 360, и что она «прошивается». Под «прошивкой» здесь имеется в виду обход встроенных механизмов защиты для запуска копий игр и самописного софта. И вот здесь возникают вопросы! Каких механизмов, как они обходятся? Что же наворотили разработчики, как...

CVE-2019-18683: Эксплуатация уязвимости в подсистеме V4L2 ядра Linux

В данной статье описана эксплуатация уязвимости CVE-2019-18683 в ядре Linux, которую я обнаружил и исправил в конце 2019 года. Указанный CVE-идентификатор присвоен нескольким аналогичным ошибкам типа «состояние гонки», которые присутствовали в подсистеме V4L2 ядра Linux на протяжении пяти лет....

Удаленное исполнение кода в SMB v3: CVE-2020-0796

Никогда такого не было, и вот опять. Microsoft распространила информацию о наличии RCE-уязвимости в протоколе SMB версий 3.1.1 и выше. Уязвимости подвержены системы с Windows 10 1903 и выше, включая серверные издания. По имеющейся на данный момент информации — уязвимости подвержены как...

iOS-приложения могут красть данные из буфера обмена устройства + опрос по мониторингу угроз на MacOS

Изображение: Unsplash Злоумышленники могут похитить GPS-координаты пользователя, пароли или финансовую информацию. Приложения для iOS, в том числе вредоносные, могут получить доступ к любым данным, сохраненным в буфере обмена iPhone или iPad. Таким образом злоумышленники могут похитить...

Как и зачем можно взломать VR

Можно ли взломать «виртуальную реальность»? И если да, то зачем это делать? Ответ на первый вопрос — да, можно. Эксперты по информационной безопасности за последние годы несколько раз демонстрировали наличие серьёзных уязвимостей в популярных VR-разработках, отмечая, что злоумышленники могут...