Пентест. Думаем как злоумышленник Часть 1. Угрозы извне

О тестировании на проникновение написано уже немало книг и статей. Эта тема становится все актуальнее с каждым новым инцидентом ИБ. Злоумышленники проникают в сети различных организаций с целью прямого хищения денег с счетов (банки, финансовые организации), атак на отказ в обслуживании (предприятия...

[recovery mode] Изучаем инструменты для работы с ARP протоколом

Статья расскажет об очень простом протоколе, который может быть использован для атак на сети. Рассмотрим из чего состоит протокол и какие инструменты есть для работы с ним. Читать далее...

Идентификация и защита данных — как SD-WAN помогает выполнять требования регуляторов

Законодатели вводят все больше нормативов, направленных на защиту информации и критической инфраструктуры. Выполнить часть требований безопасности позволяет технология SD-WAN в облаке. Это — программно-определяемая сеть, абстрагирующая сетевое оборудование от механизмов управления. Поставщик услуги...

[Перевод] Защитите свой HDMI… плоскогубцами и изолентой

Представьте, что вы приглашаете гостя на презентацию внутри компании, предлагаете подключить видеопроектор, чтобы он показал свои слайды. Это прекрасная возможность взломать видеопроектор. Способом защиты делимся к старту курса «Белый хакер». Читать далее...

Бесплатный сыр в Docker — как поднять сотни сетевых ловушек на одной машине

Привет, Хабр! На связи Бастион. Мы занимаемся информационной безопасностью и, в том числе, разрабатываем систему предупреждения о вторжениях. В этом посте мы расскажем, зачем нужна такая защита, как поднять на одном компьютере сотни фейковых сервисов и превратить их в сетевые ловушки. И почему...

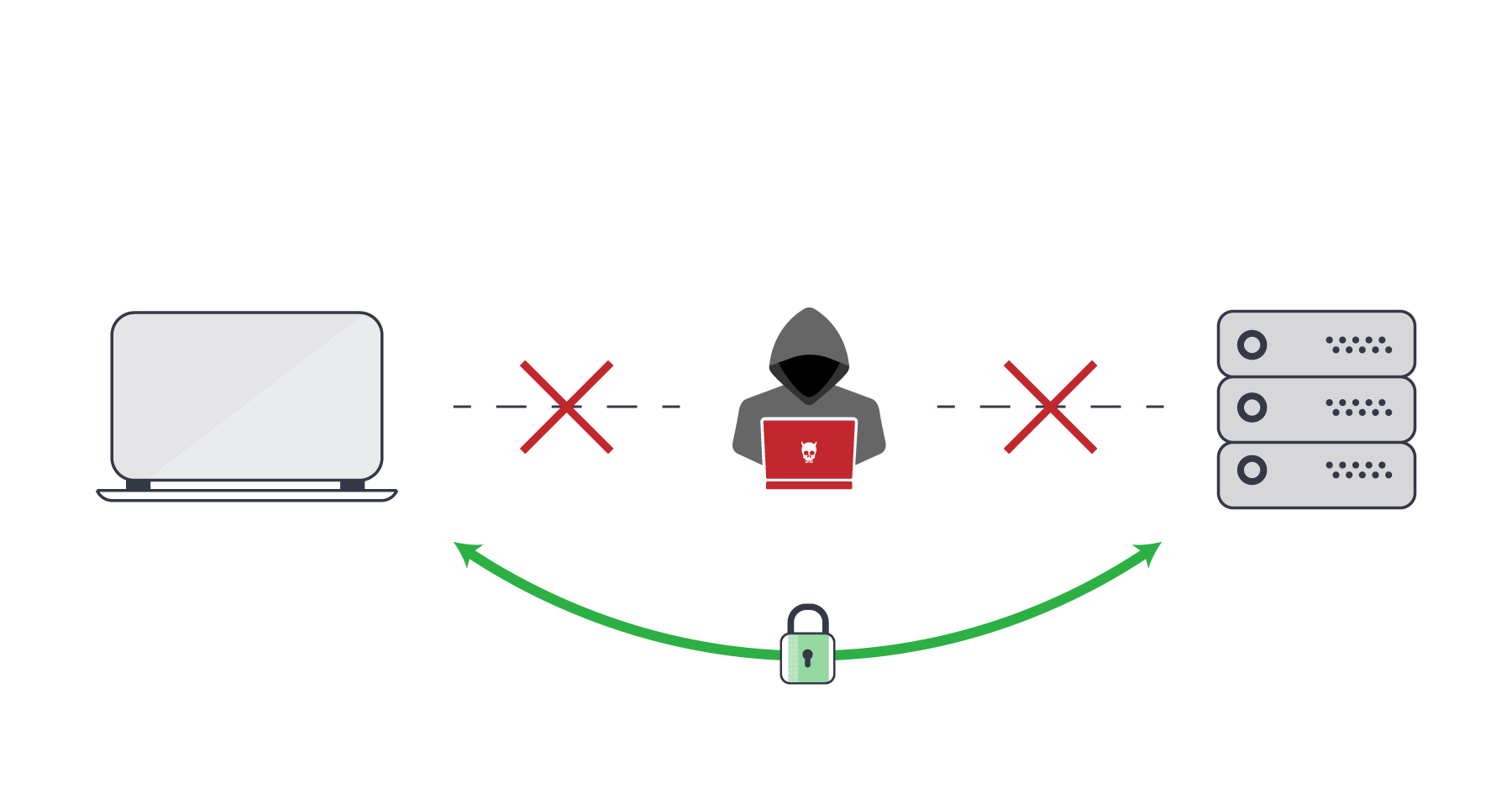

Сеть компании и MitM. Часть 2

Перехватить конфиденциальную информацию? Получить несанкционированный доступ к различным приложениям и системам? Нарушить нормальный режим работы? Все это и многое другое выполняют атаки типа Man in the Middle. Сегодня мы продолжаем цикл статей, посвященный атакам «человек посередине» (и ряду...

Далее