Demhack 3: «Кодьте и будьте свободными!»

Рассказываем, как прошёл наш хакатон, а также чем он отличается от других. 18-го и 19-е сентября в смешанном формате (офлайн и онлайн) прошёл новый хакатон «Роскомсвободы», организованный совместно с Privacy Accelerator, — Demhack 3. Перед участниками стояли следующие основные задачи: разработать...

Защита данных пользователя: как добавить поддержку правил CCPA и GDPR в мобильное приложение

Значительная часть жизни уже давно перетекла в гаджеты, онлайн-сервисы, соцсети и мессенджеры, которые ежедневно собирают тонны персональных данных. А ими часто обмениваются компании, например, в сфере рекламы или финансового бизнеса. Поэтому приватность и безопасность данных сейчас сложно...

Возможна ли анонимная оплата в Apple Pay?

Конечно, нельзя называть Apple Pay анонимным в принципе, хотя бы потому что к ней привязана наша банковская карта. Однако, в момент оплаты что о нас узнаёт продавец? Какие наши персональные данные получает продавец от Apple Pay? Можно ли избежать передачи данных и, тем самым, сделать оплату...

[Перевод] Пора запретить рекламу, основанную на слежке

Многие годы гиганты интернет-индустрии пытались думать за нас. Они говорили, что им нужны наши данные, чтобы мы получали «адаптированную рекламу». В то же время они убеждали всех, что собирают информацию о нас для того, чтобы иметь возможность бесплатно предоставлять качественный сервис. К...

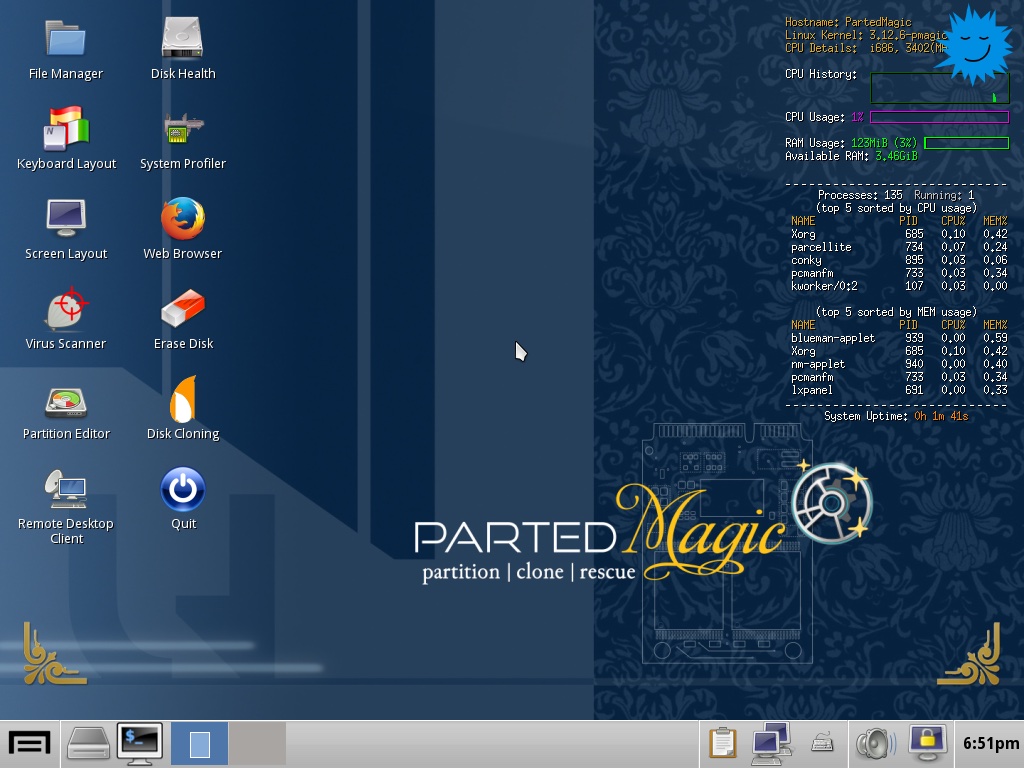

Как быстро и надёжно удалить файлы, зачистить HDD/SSD перед обыском

Как уже неоднократно обсуждалось, в нынешних условиях почти каждому жителю Беларуси и России грозит опасность физического заключения. На любого человека может поступить анонимный донос, например, о финансировании экстремистов. Далее правоохранительные органы организуют обыск в квартире...

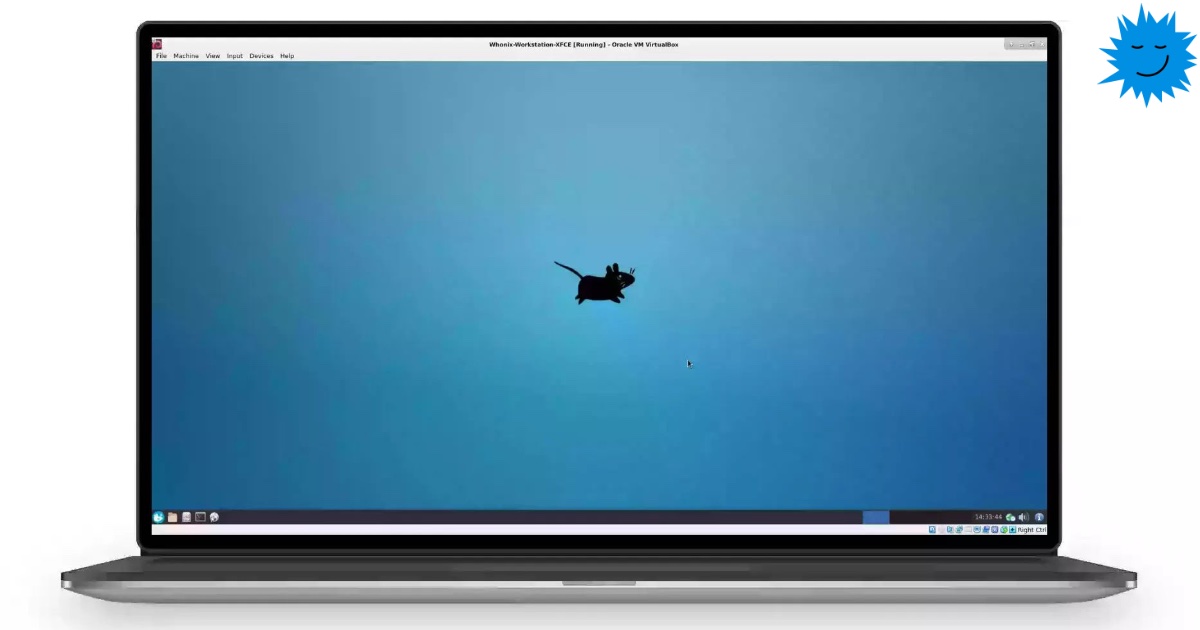

Linux-дистрибутивы для анонимной работы в интернете — что нового?

Самый известный из секьюрных дистрибутивов — Tails, он выпускается с 2009 года. Там всё привычно и знакомо: вставил флэшку, загрузился, поработал, почистил RAM за собой. При этом периодически появляются альтернативные решения, такие как Whonix, Qubes OS или совсем новый дистрибутив Obscurix. Личная...

Наша анонимность утрачена?

IT-технологии развиваются с каждым годом. Многие корпорации полным ходом развивают технологические подходы в области сбора и обработки полученной информации. Одним из таких подходов является использование баз данных цифровых отпечатков пользователей сети Интернет. Отпечатки цифровых устройств или...

Accelerator Offline Day: проверка проектов очно

В мае участники второго потока программы Privacy Accelerator встретились и предварительно презентовали свои проекты, поработали офлайн с менторами и своими товарищами из других городов, а также вместе с экспертами обсудили новые вызовы в сфере приватности и доступа к информации. Они услышали...

Кросс-браузерный трекинг на основе перебора обработчика внешних протоколов

Два месяца назад, в процессе исследования браузера Safari, я случайно наткнулся на уязвимость, позволяющую проверять наличие конкретного приложения на компьютере пользователя прямиком из браузера с использованием JavaScript. Проверяя список из 24 приложений на предмет присутствия в операционной...

Можно ли анонимно оплачивать через Apple Pay?

Конечно, нельзя называть Apple Pay анонимным в принципе, хотя бы потому что к ней привязана наша банковская карта. Однако, что о нас узнаёт продавец в момент оплаты? Какие наши персональные данные получает продавец от Apple Pay? Можно ли избежать передачи данных и, тем самым, сделать оплату...

Разбор атаки на пользователя I2P

История сети I2P берет свое начало в 2003 году, в связи с чем обросла слухами, домыслами и статьями об уязвимостях, часть из которых уже неактуальна. Перед началом основного повествования описываются решенные проблемы, упоминание которых встречаются до сих пор, затем описываются актуальные угрозы....

Demhack 2: пришел, напрогал, победил

20 и 21 марта 2021 года прошел хакатон проектов в сфере приватности и открытости информации DemHack 2, организованный Роскомсвободой и Privacy Accelerator. Хакатон собрал интересные идеи и талантливых разработчиков, выявил несколько по-настоящему перспективных проектов и наградил два из них!...

Виртуальные личности, анонимность, одноразовые симки — суровая реальность в мире тотальной слежки

Кадр из игры Digital Resistance В публичных чатах Telegram редко встретишь человека под настоящим именем. Показывать личные фотографии и номер телефона в профиле теперь не принято. И это совершенно нормально — похоже, раскрывать свою личность становится опасно. Даже если вам «нечего скрывать»....

[Перевод] Нет, Google! Vivaldi не будет поддерживать FLoC

Трудно избавляться от старых привычек. Новый инструмент Google по сбору данных отвратителен. FLoC (Federated Learning of Cohorts — объединённое обучение по группам) — это новая рекламная технология, призванная заменить сторонние Cookies и подобные средства вроде localStorage. Это откровенно опасный...

Модульный открытый «ноутбук для параноиков» начали рассылать заказчикам

Около года назад на Хабре появилась статья об открытом в плане железа и ПО модульном ноутбуке MNT Reform, который предназначается для пользователей, которым крайне важна сохранность персональных данных. Это устройство было даже названо «ноутбуком для параноиков», хотя, конечно, это не официальное...

Акселератор завершен… Да здравствует акселератор

Privacy Accelerator начинает новый - второй! - набор проектов в сфере приватности и доступа к информации для прохождения интенсивной акселерации и подготовки выпуска продукта. Программа первого набора Privacy Accelerator завершилась в конце января 2021 года. Расскажем, чем все закончилось и как...

Privacy Day 2021: важные дискуссии о приватности и проекты Privacy Accelerator

В День защиты персональных данных 28 января «РосКомСвобода» совместно с Digital Rights Center и Privacy Accelerator провела ежегодную международную конференцию Privacy Day 2021. На ней подвели итоги 2020 года и очертили тренды 2021-го. Обсуждённые экспертами темы, такие как слежка на фоне пандемии...

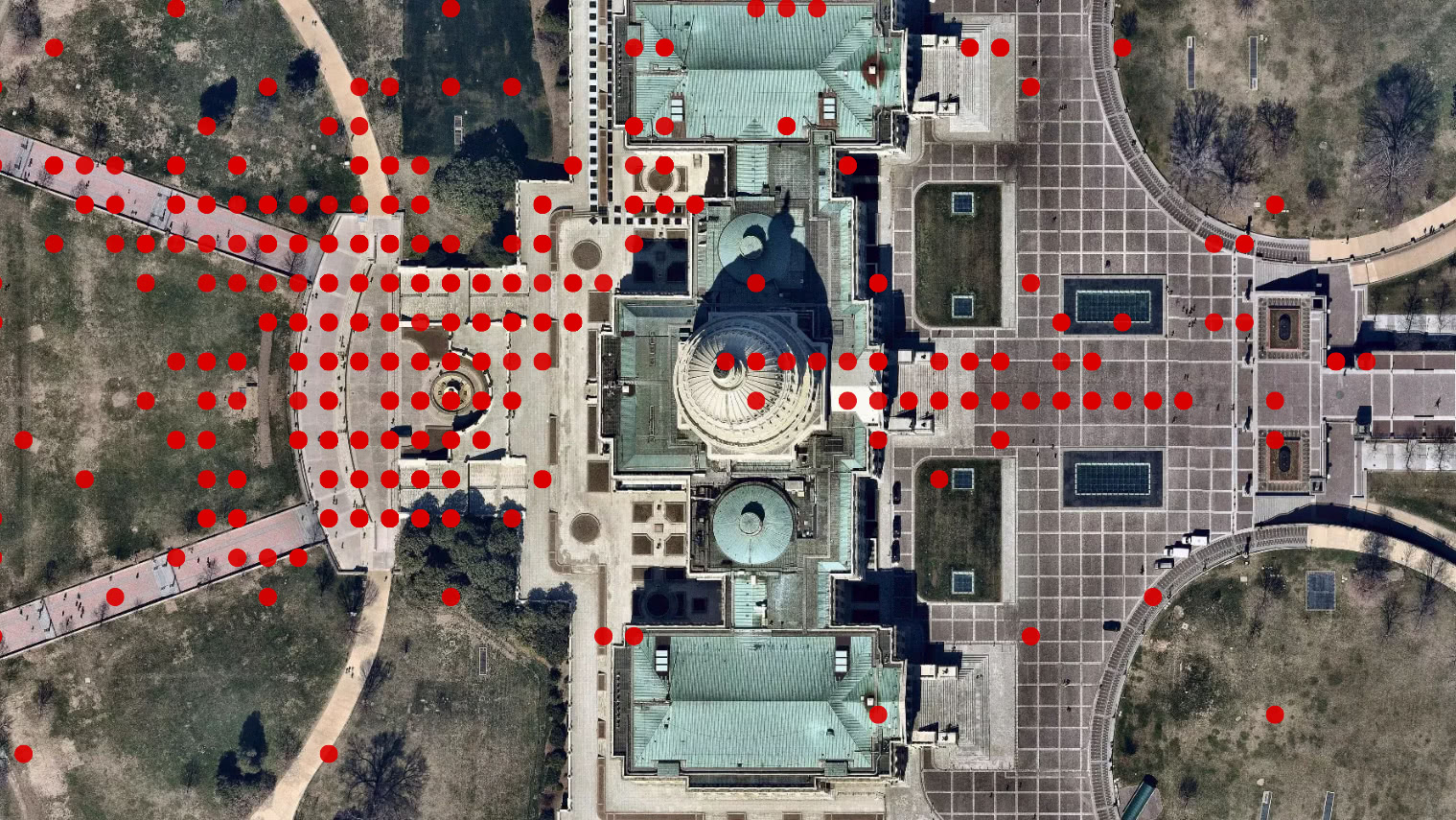

Визуализация пользователи Parler во время штурма Капитолия США по GPS-метаданным видеороликов

6 января 2021 года толпа протестующих захватила Капитолий США. Несколько десятков проникли внутрь здания в места, обычно закрытые для публики, в том числе в кабинеты парламентариев и зал заседаний. Естественно, они сразу начали делать селфи, снимать видео — и тут же публиковать в соцсетях....