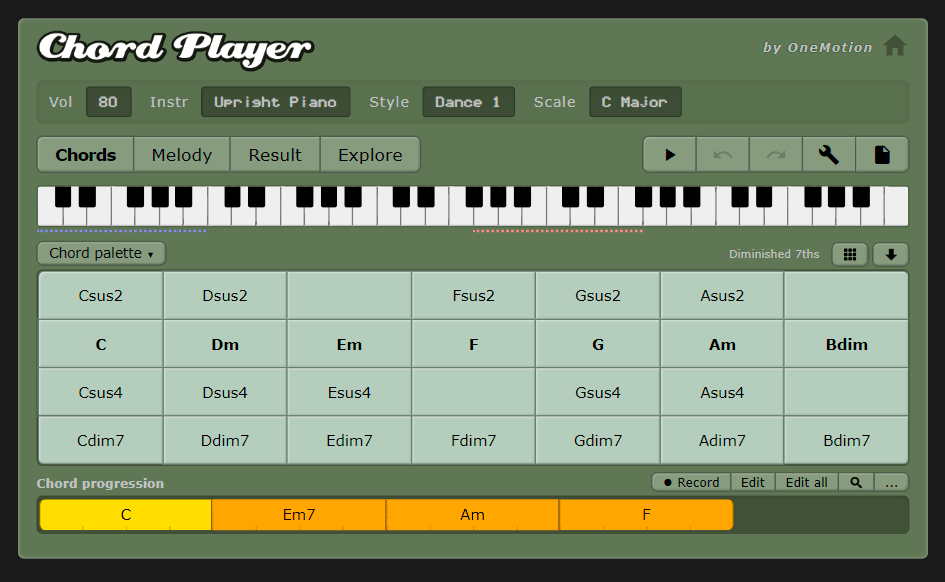

Пароль как мелодия. Генерация стойких паролей в музыкальных аккордах

Несмотря на популярность парольных менеджеров, никто не отменяет необходимость в реальном запоминании длинных стойких паролей. В крайнем случае, мастер-пароль для самого парольного менеджера ведь надо запомнить. К сожалению, человеческая память не приспособлена для запоминания абсолютно случайных...

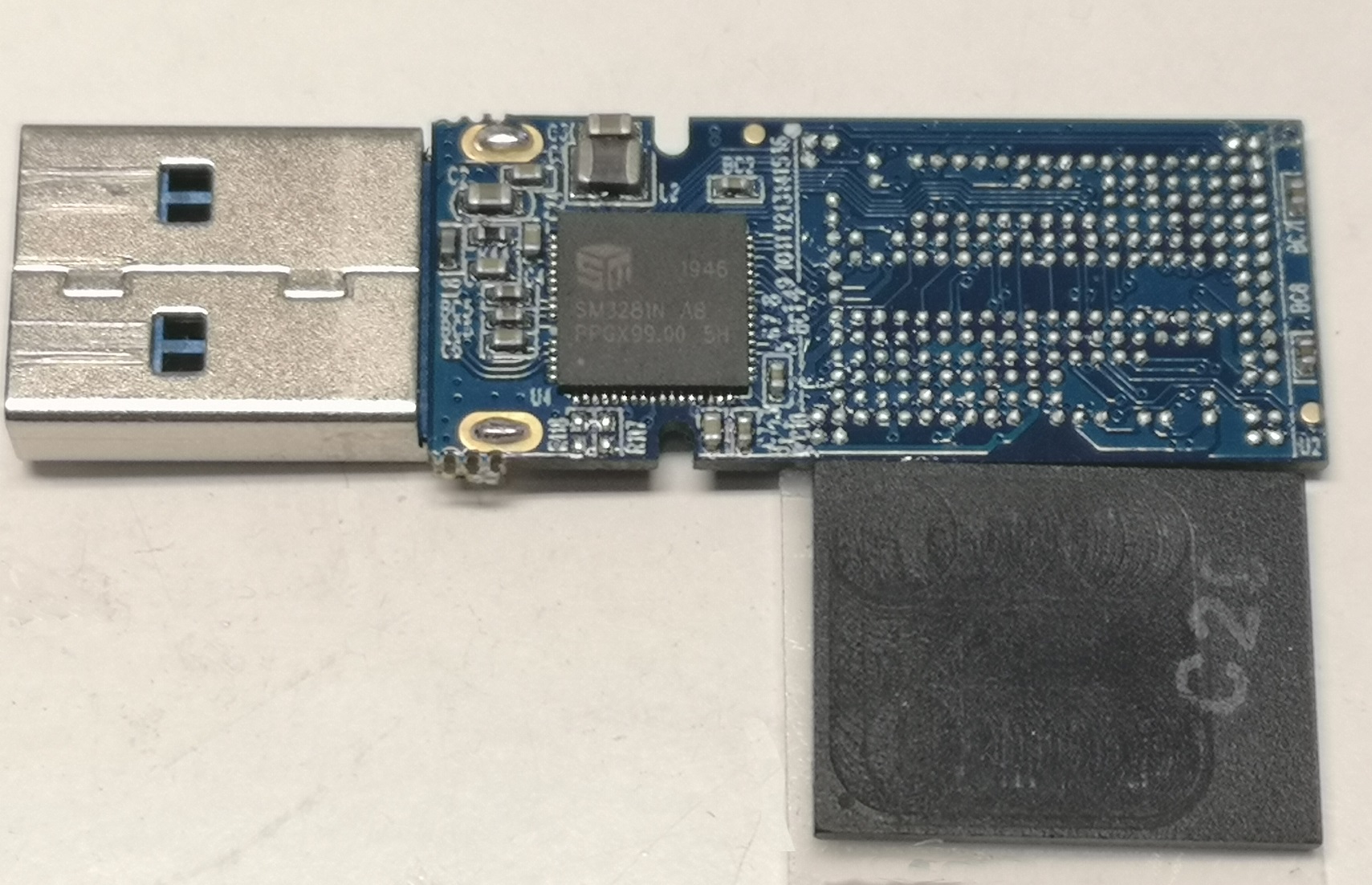

На проблемном рынке флешек появились низкокачественные чипы: их добывают из электронного мусора и почти не проверяют

Источник: CBL Сейчас что в российском, что в зарубежном сегментах интернета появилось много жалоб на проблемные флешки. Некоторые вообще не работают, часть — функционируют, но с проблемами. Одна из причин сложившейся ситуации — низкокачественные чипы памяти, которые устанавливают разные...

Выход на оперативный простор: чем криминалистам поможет книга Practical Memory Forensics

В британском издательстве Packt Publishing вышла новая книга криминалистов Group-IB — Светланы Островской и Олега Скулкина: “Practical Memory Forensics: Jumpstart effective forensic analysis of volatile memory”. Если у Олега это уже четвертое издание (интервью с ним читайте здесь), то Светлану...

Атаки по обходным каналам: теперь под ударом не только ПК, но и смартфоны (аналитический обзор)

Хотя мобильные устройства пользуются всё большим и большим спросом, а атаки на кэш-память по обходным каналам (далее по тексту – кэш-атаки) представляют собой мощнейший способ взлома современной микропроцессорной электроники, до 2016 года существовало лишь несколько публикаций о применимости этих...