Реализация шифра «Кузнечик» на языке RUST

Привет! Сегодня мы рассмотрим, заключительный в цикле материалов, Российский шифр "Кузнечик". "Кузнечик" — это современный стандарт шифрования в России и за рубежом. Опубликован был в 19 июня 2015 года. В наступающем 2025 году будем отмечать его юбилей. Читать далее...

Криптография Средних веков: от алхимических шифров до магических квадратов

Среди ярких символов Средневековья — колдуны, ведьмы и алхимики, которые «заклинают и превращают в золото ртуть». Криптография в это время тоже шла рука об руку с магией: взять хотя бы шифры оккультистских сообществ. Что же представляли из себя средневековые шифры? Являлись ли они простой...

Реализация шифра «Магма» на языке RUST

Привет! Сегодня мы продолжаем реализовывать шифрование. В этой статье мы рассмотрим алгоритм шифра "Магма", который был разработан и использовался в СССР. Читать далее...

Шифрование бэкапов с использованием age и о ценности простоты

Я кратко познакомлю с инструментом шифрования age (кратко - потому что он простой в использовании - там просто нечего долго объяснять, при этом шифрует по современным стандартам шифрования). Мы научимся в одну простую команду шифровать как личные бэкапы, так и корпоративные (для нескольких...

Реализация режимов шифрования на языке RUST

После долгого перерыва мы возвращаемся в мир криптографических алгоритмов. В этот раз мы рассмотрим некоторые широко известные режимы шифрования блочных шифров, такие как ECB, CBC, CFB, OFB, CTR и подготовим небольшую архитектурную задумку, о которой я расскажу под катом. Если вы еще не видели мои...

Анонимная сеть Hidden Lake: переход на постквантовую криптографию

Всё что нам известно о текущем состоянии квантовых компьютеров - это их постоянное и планомерное улучшение, которое мы наблюдаем по открытым источникам. В это же время, нам всё также неизвестна реальная расстановка сил - неизвестно кто конкретно лидирует в гонке создания квантовых компьютеров, кто...

Как в цифровом мире безопасно рассказать информацию не выдавая себя?

К примеру контрибьютер опенсорс проекта хочет рассказать о планах но при этом остаться анонимным. Или еще пример: какая-то технологическая фирма замешана в тёмных делишках и некоторый честный сотрудник хочет это прекратить. Он не знает сколько таких же как он единомышленников, но при этом он точно...

QR-код: улучшение считывания на сложных поверхностях

Одним из направлений, на которое непосредственно влияет технологический прогресс, является передача информации. В каком виде она передается, каким методом, насколько быстро и как считывается — все это зависит от уровня доступных технологий. Ярким примером того является QR-код, появившийся в начале...

Шифры «Тысячи и одной ночи»: криптография древних арабов

Древнеарабская история – это не только «дворцы и песок», «яд и булат», волшебство «Тысячи и одной ночи». Это еще и небывалый расцвет просвещения. К примеру, именно благодаря древним арабам математика впервые стала «царицей наук». В игры разума с цифрами пускались арабские ученые, государственные...

Чем опасен чистый RSA? Разбираем подводные камни

Алгоритм RSA является одним из первых представителей асимметричной криптографии, прошедший свой путь сквозь бурные дискуссии математиков, сквозь сотни успешных и безуспешных попыток взлома криптоаналитиками, сквозь тысячи неправильных применений и реализаций. В настоящее время алгоритм RSA уже...

Reality check, или какие барьеры стоят между бизнесом и квантовыми компьютерами

В облаке MWS вы можете связать площадки между собой через защищенный канал поверх сетей общего пользования. VPN-туннелирование использует протоколы шифрования и аутентификации, обеспечивающие защиту передаваемых данных и обмен ключами для сохранения безопасности и целостности информации (больше...

Анонимный RAT при глобальном наблюдателе

Удалённый доступ может быть как очень опасной программной функцией, так и очень полезной - всё зависит от контекста, намерений, задач и целей с которыми подобные программы будут применяться. Такая же ситуация с анонимностью и анонимными коммуникациями в общем. Они могут как скрывать злонамеренную...

«В черном-черном кабинете». Как Россия стала лидером по перехвату и расшифровке корреспонденции

Мы продолжаем освещать историю «черных кабинетов» – подразделений «без окон и дверей», где занимались перехватом и дешифровкой почты. Напомним, что в первой статьей цикла кандидат исторических наук и старший научный сотрудник московского музея криптографии Анастасия Ашаева рассказала о работе...

Безопасное проектирование программного обеспечения. Конфиденциальность и Шифрование

Привет Хабр! В современном мире, где информационные технологии играют ключевую роль во всех аспектах жизни, безопасность программного обеспечения стала одной из самых важных задач для разработчиков. С каждым годом количество кибератак увеличивается, а их методы становятся всё более изощренными. В...

Реализация Streebog256 и Streebog512 на языке RUST

Как и планировалось, следом за реализацией семейства хэш-функций SHA, появляется Стрибог и тоже в двух версиях, для 256 и 512 бит на выходе. Надеюсь эта статья будет полезна другим студентам. Более опытные разработчики в комментариях приветствуются. Весь код сохранен в репозитории GitVerse. Читать...

«В черном-черном кабинете». Ч. 2. Как в России появились свои cabinet noir

Мы продолжаем цикл статей про «черные кабинеты» – подразделения, где занимались перлюстрацией корреспонденции и взломом шифров. В прошлой публикации кандидат исторических наук и старший научный сотрудник Музея криптографии Анастасия Ашаева рассказала о европейских cabinet noir. В этот раз речь...

Реализация SHA256 и SHA512 на языке RUST

Небольшая заметка студента о том, как самостоятельно реализовать алгоритмы SHA256 и SHA512 на Rust. Статья будет полезна всем, кто интересуется криптографией, хочет повысить уровень безопасности своих приложений или просто расширить свои знания в области программирования на Rust. Читать далее...

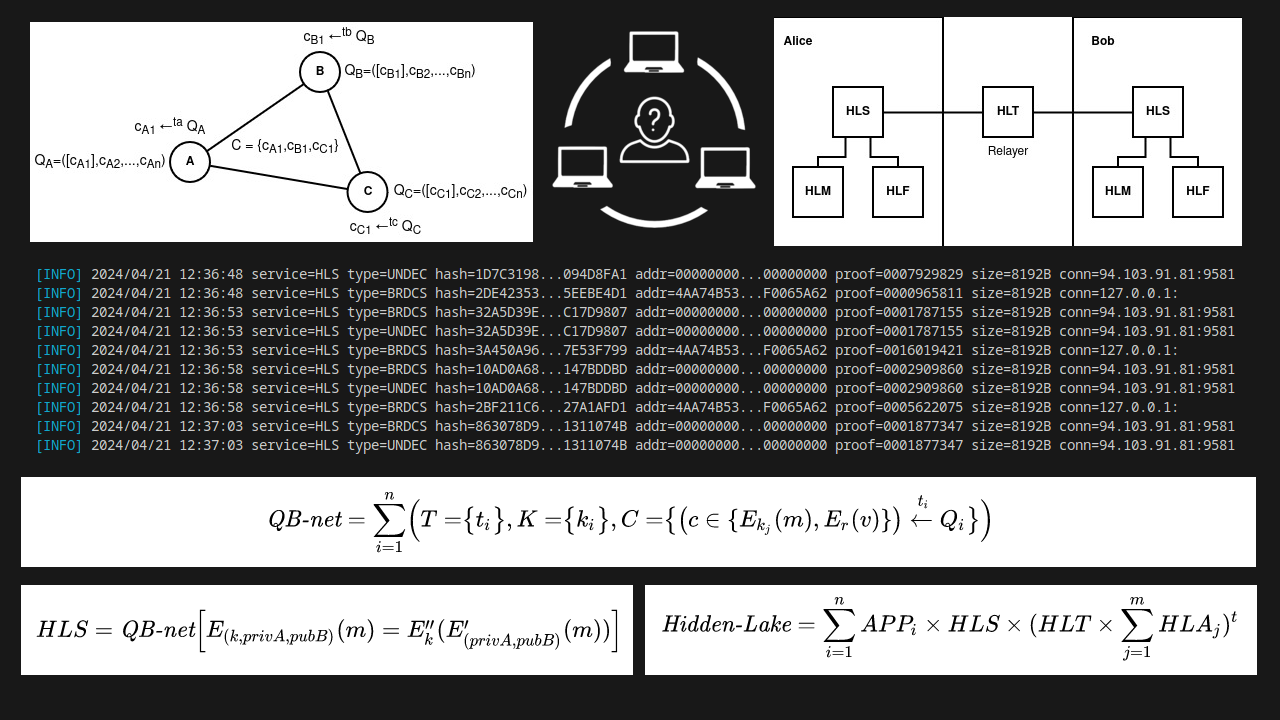

Анонимная сеть Hidden Lake → анализ QB-сетей, функций шифрования и микросервисов на базе математических моделей

Анонимная сеть Hidden Lake (HL) - это децентрализованная F2F (friend-to-friend) анонимная сеть с теоретической доказуемостью. В отличие от известных анонимных сетей, подобия Tor, I2P, Mixminion, Crowds и т.п., сеть HL способна противостоять атакам глобального наблюдателя. Сети Hidden Lake для...