[recovery mode] Фишинг и с чем его едят

Почти каждый из нас слышал это страшное слово, но далеко не каждый понимает, что же это такое❓? Давайте разберемся вместе с Вами с этим вопросом и найдем ответы о том, как не попасть в лапы коварных киберпреступников. ? Читать далее...

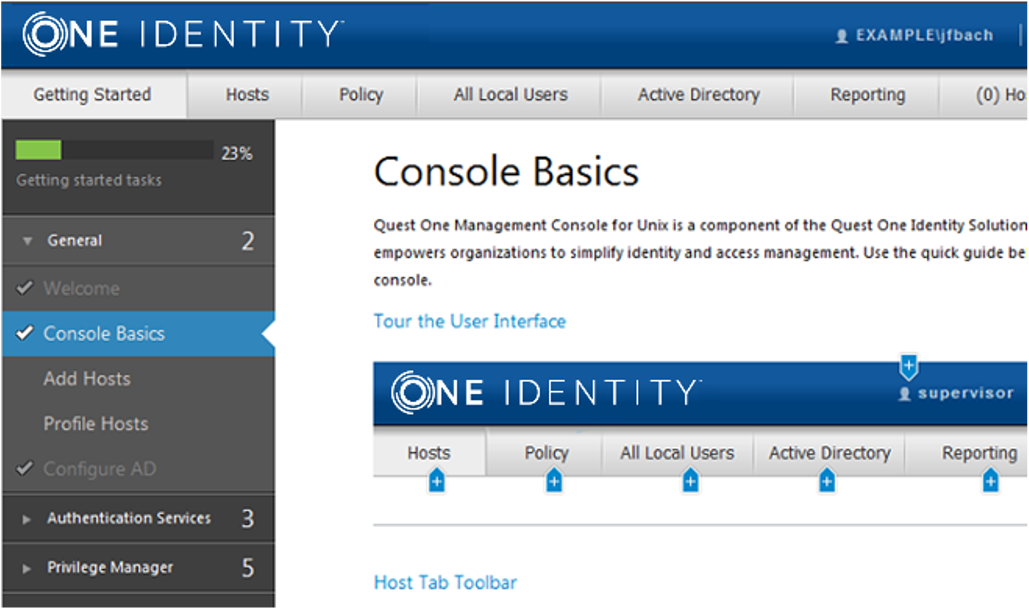

Централизованная аутентификация и управление файлами в решениях от One Identity — анонс вебинара

Приглашаем Вас принять участие в вебинаре посвящённому решению One Identity для интеграции UNIX, Linux и Mac OS X в Active Directory — One Identity Safeguard Authentication Services и Safeguard for Sudo. Вебинар состоится 17 марта в 12 часов по московскому времени. → Регистрация Вы узнаете, как с...

Пишем расширение для Burp Suite с помощью Python

Привет, Хабр! Думаю многие знают о таком инструменте, как Burp Suite от PortSwigger. Burp Suite – популярная платформа для проведения аудита безопасности веб-приложений. Помимо того, что Burp и так содержит тонну полезных функций, он еще и дает возможность пользователям создавать свои расширения,...

Безопасность iOS-приложений: гайд для новичков

Привет! Меня зовут Гриша, я работаю application security инженером в компании Wrike и отвечаю за безопасность наших мобильных приложений. В этой статье я расскажу про основы безопасности iOS-приложений. Текст будет полезен, если вы только начинаете интересоваться безопасностью мобильных приложений...

(не)Безопасный дайджест: потерянные миллионы и телефонные мошенники

Обычно в конце месяца мы предлагаем вам дайджест самых интересных ИБ-инцидентов. Но в феврале нам встретилось столько совершенно потрясающих историй на вечную тему «вам звонят из банка», что мы решили собрать их в отдельный пост. И хоть в телефонном мошенничестве нет ничего нового, мы не устаем...

И полгода не прошло: вышел релиз OpenSSH 8.5. Подробности о новинке

Спустя пять месяцев разработки выложен релиз OpenSSH 8.5, открытая реализация клиента и сервера для работы по протоколам SSH 2.0 и SFTP. Разработчики заявили о переводе в будущем алгоритмов, которые используют хеши SHA-1, в разряд устаревших. Проблема в том, что эффективность коллизионных атак с...

Удобный вид для проверки результатов сканирования Nmap

Введение Всем привет! Я работаю в сфере информационной безопасности и занимаюсь анализом защищенности веб приложений. В свободное время я стараюсь повысить свои технические скилы и поэтому практикую bughanting на платформе hackerone или решаю лабы на hackthebox. Вообще любой анализ web-приложения...

Угрозы информационной безопасности в эпоху цифровой трансформации

Введение Цифровая трансформация (ЦТ) — это прежде всего инновационный процесс, требующий внесения коренных изменений в промышленные технологии, социум и культуру, финансовые транзакции и принципы создания новых продуктов и услуг. Фактически, это не просто набор подлежащих развертыванию ИТ-продуктов...

Парсинг общедоступных данных запрещен с 1 марта

С 01 марта 2021 года вступают в силу новые правила обработки персональных данных, сделанных доступными неопределенному кругу третьих лиц «общедоступных персональных данных». Поправки введены законом N 519-ФЗ от 30.12.2020 и существенным образом меняют порядок использования персональных данных,...

HackTheBox. Прохождение Academy. RCE в Laravel и LPE через composer

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Как атаковали промышленную инфраструктуру на The Standoff: анализ трафика с помощью PT ISIM

На прошедшем The Standoff эксперты PT Expert Security Center, в данном случае представляющие команду глобального SOC киберполигона, мониторили действия команд атакующих и защитников цифровой копии мегаполиса FF, противостояние проходило в режиме реального времени и длилось 123 часа. Ранее мы писали...

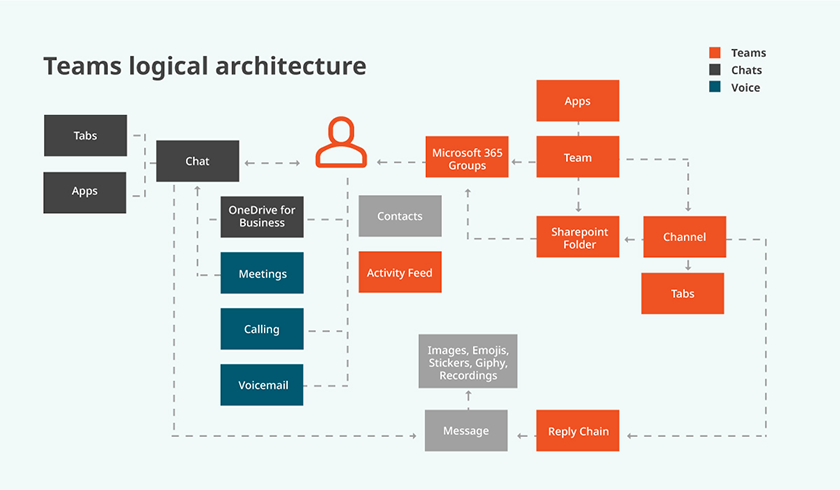

Как администратору Microsoft Teams обезопасить себя и того парня

Всем привет! В этой статье поговорим о том, почему важно следить за корректностью настроек Teams и как сделать его максимально безопасным. В конце статьи расскажем о решениях для аудита и управления настройками MS Teams, которые помогут реализовать концепции, описанные ниже. Teams — это ворота в...

[Перевод] Clubhouse в Китае: безопасны ли данные? Исследование SIO

Приложение для аудиочата Clubhouse стало вирусным среди китайскоязычной аудитории. SIO (Stanford Nanofabrication Facility) изучает, были ли защищены пользовательские данные и почему это имеет значение. Читать далее...

Как устроена фильтрация спама в Zimbra

Спам и нежелательные рассылки — настоящая головная боль для специалиста, администрирующего почтовый сервер в организации. Помимо прямых угроз для информационной безопасности, большое количество спама нагружает сервер и создает неудобства для сотрудников предприятия. Защитить Zimbra OSE от спама...

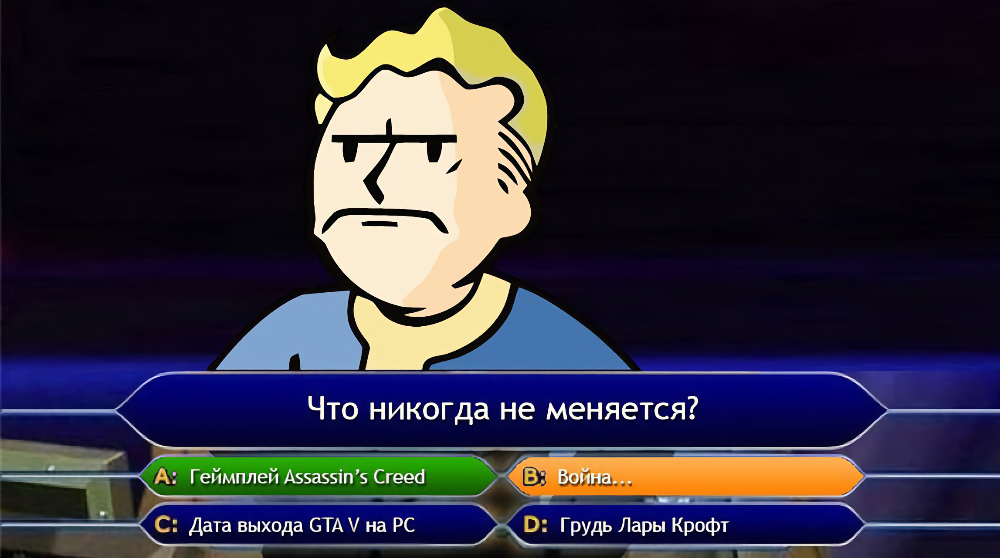

Кибервойна. Когда 500 Кб кода страшнее межконтинентальной ракеты

Привет, Хабр! Мы искренне поздравляем всех хабровчан с Днём защитника Отечества! И сегодня подготовили интересный тематический материал. «Война никогда не меняется». Думаю, все узнали интро из Fallout 4. Но действительно ли это так? Ведь за последние 20 лет военная сфера изменилась настолько...

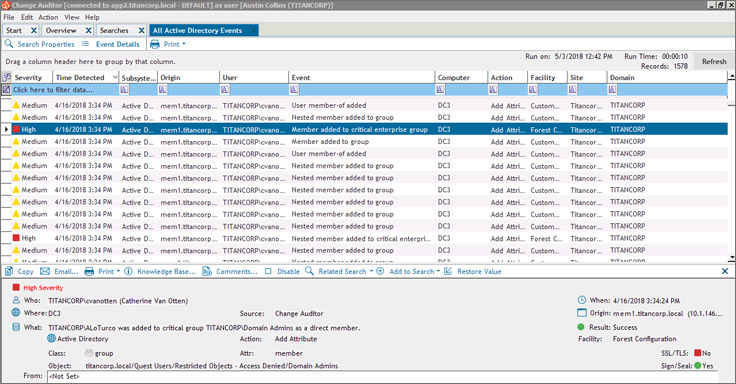

Аудит событий Active Directory и других решений Microsoft в Quest Change Auditor — анонс вебинара

Change Auditor — инструмент для автоматизации аудита изменений в AD, Azure AD, SQL Server, Exchange, Exchange Online, Sharepoint, Sharepoint Online, Windows File Server, OneDrive for Business, Skype for Business, VMware, NetApp, EMC, FluidFS. Есть предустановленные отчёты на различные виды угроз, а...

HackTheBox. Прохождение Feline. RCE через сереализацию в Java и LPE через докер сокеты

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы получаем реверс шелл благодаря уязвимости в Apache Tomcat, проводим разведку внутри докер контейнера и повышаем привилегии,...

Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Введение

Привет, Хабр! В настоящее время в ИТ индустрии крайне актуальна тема построения процесса безопасной разработки ПО (по англ. «Secure SDLC» или «Secure software development life cycle»). Некоторые организации и команды самостоятельно приходят к необходимости такого процесса в своих продуктах,...