От подбора пароля к WiFi до пентеста серверов Apple: разговор с топовыми багхантерами из Synack и HackerOne

Привет! На связи команда Standoff Bug Bounty. Недавно мы провели откровенный разговор с топовыми багхантерами — теми, кто превратил поиск уязвимостей в профессию. Они рассказали, как начинали свой путь, поделились личными историями и профессиональными секретами. В этой статье вас ждет рассказ...

Взлом уязвимой операционной системы Vulnix. Уязвимая служба/протокол smtp

Всех приветствую, читатели Хабра! В сегодняшней статье я поделюсь примером взлома уязвимой ОС Vulnix и энумерацией порта/сокета/службы smtp. После чего опять же пример брутфорса паролей Примечание Правовая информация: Данная статья создана исключительно в ознакомительных/образовательных/развивающих...

Атака на уязвимую систему Deathnote Vulnhub. Получение доступа к системе пользователя и суперпользователя root. Часть 7

Всех приветствую, читатели Хабра! Седьмая часть анализа защищенности, правда в этот раз системы (серверной) Vulnhub. Система я поднимал на virtualbox, а не на докер, то есть иной метод виртуализации. Вот ссылки на первые четыре части уязвимых веб-приложений, советую ознакомиться:...

[Перевод] Ох уж эти скрытные ботнеты

Вот очередной день, когда ботнеты пытаются взломать мой скромный почтовый сервер брутфорсом для рассылки спама. Такое случается волнами, но волны эти возникают постоянно и являются частью жизни системного администратора (естественно, они терпят неудачу ;). IP-адреса, с которых происходят попытки...

Некоторые базовые примеры атаки на уязвимую машину Metasploitable2. Небольшая шпаргалка по Metasploit-Framework

Всех приветствую, читатели Хабра! В сегодняшней статье я поделюсь своей базовой практикой пентеста уязвимой машины Metasploitable2. В одной из прошлых статей https://habr.com/ru/articles/850188/ я уже показывал методы брутфорса данной машины. В этой статье будет еще немного брутфорса и иных методов...

Атака на уязвимую систему SkyTower Vulnhub. Эксплуатация уязвимостей и получение доступа к системе. Часть 5

Всех приветствую, читатели Хабра! Пятая часть анализа защищенности, правда в этот раз системы (серверной) Vulnhub. Да в этот раз, я поднял целую ОС на virtualbox, а не докер контейнер, соответсвенной в этой статье совершенно иной метод виртуализации, и соответсвенно способ атаки. Соответсвенно в...

Как атакуют системы 1С: серверные элементы

Мы - ЛианМедиа и на протяжении 5-ти лет информационная безопасность наша главная специализация! В этой статье мы раскрываем тему уязвимостей в 1С на desktop версиях. В прошлой статье мы поделились с вами о практике пентеста приложения 1С для клиентских версий, в этот раз мы поделимся опытом об...

Взлом паролей методом брутфорса, уязвимой машины в Kali GNU/Linux с hydra, medusa, ncrack — просто

Всех приветствую читатели Хабра! Сегодня я поведую о том как установить, настроить, и эксплуатировать уязвимости заранее уязвимой машины Metasploitable2-Linux. В данной статье я скорее даже поделюсь своим опытом взлома уязвимого хоста в виртуальной машине. Но для начали правовая информация: Данная...

Стеганография в Linux — просто

Сегодня я хотел бы познакомить читателей Хабра с цифровой стеганографией. В нынешнем примере мы создадим, протестируем, проанализируем и взломаем стегосистемы. Я использую операционную систему Kali GNU/Linux, но кому интересна тема на практике, тот может повторить все то же в любом другом...

Результаты эксперимента с honeypot Chameleon — что нового мы узнали о хакерских атаках за 24 часа

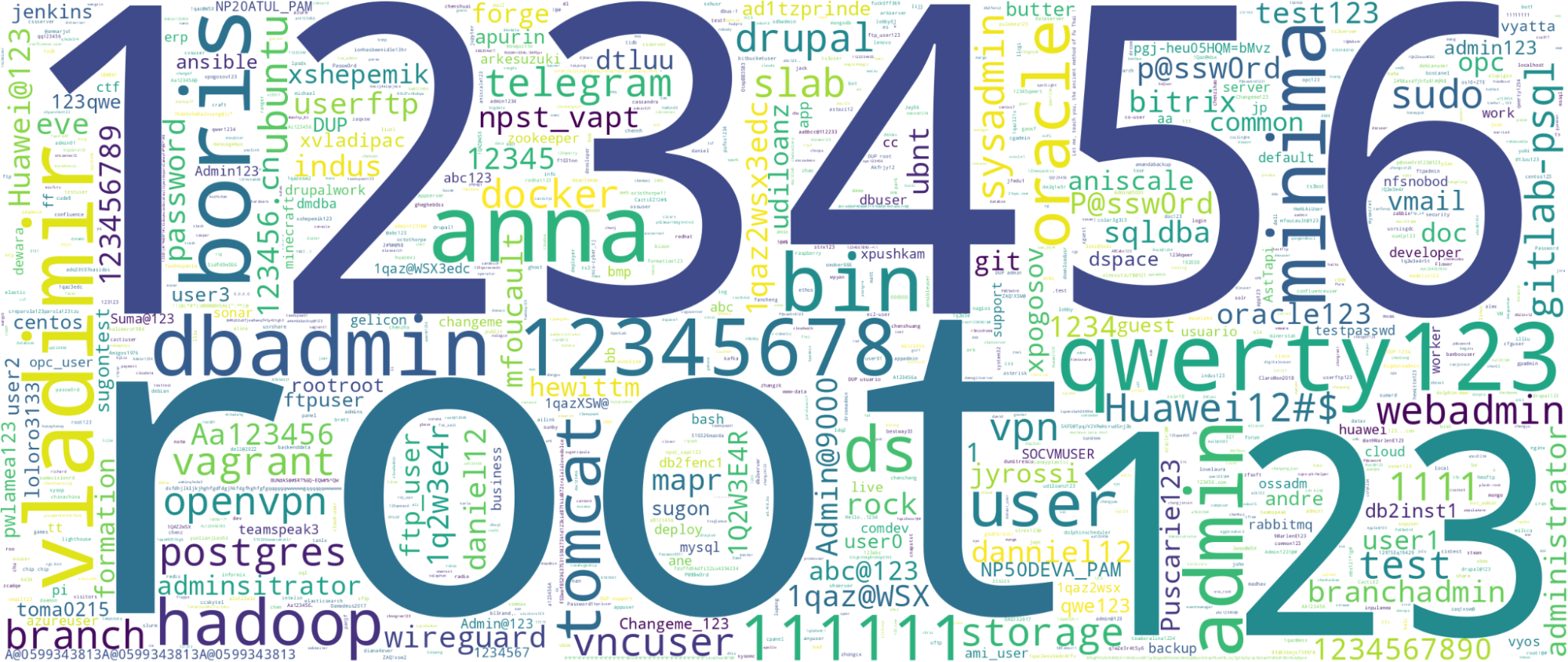

Мы в mClouds постоянно тестируем различные утилиты и инструменты, которые помогают повысить безопасность наших систем. На днях разместили в тестовой среде комплексный honeypot Chameleon от qeeqbox и проверили несколько разных сервисов. Благодаря honeypot мы определили географическое распределение...

Как расследовать брутфорс в SOC

Привет! Меня зовут Дмитрий Каплунов. Я работаю младшим аналитиком SOC в команде Анастасии Федоровой в К2 кибербезопасность и более года занимаюсь анализом и расследованием инцидентов ИБ. Один из самых частых видов атаки, с которым встречается команда SOC, — это брутфорс. Злоумышленники используют...

Защита от брутфорса и эксплоитов OpenSSH

В последних версиях OpenSSH появилась защита от брутфорса (перебора) паролей, а также от попыток эксплоита. Это очень ценные настройки, которыми разработчики рекомендуют воспользоваться всем. Нужно отметить, что новая функция OpenSSH фундаментально отличается от fail2ban, sshguard и подобных...

Грубая сила. Брутим RDP, SSH, VNC, Instagram и стандартные формы веб-аутентификации

Приветствую всех читателей наших статей, с сегодняшнего дня хочу объявить ещё одну новую рубрику: "Грубая сила". В серии таких статей мы будем обозревать различные инструменты, методы, вспомогательные инструменты для атак методом "грубой силы" откуда и название, или под более привычным для нас...

John the Ripper и Hashcat. Эволюция брутфорса

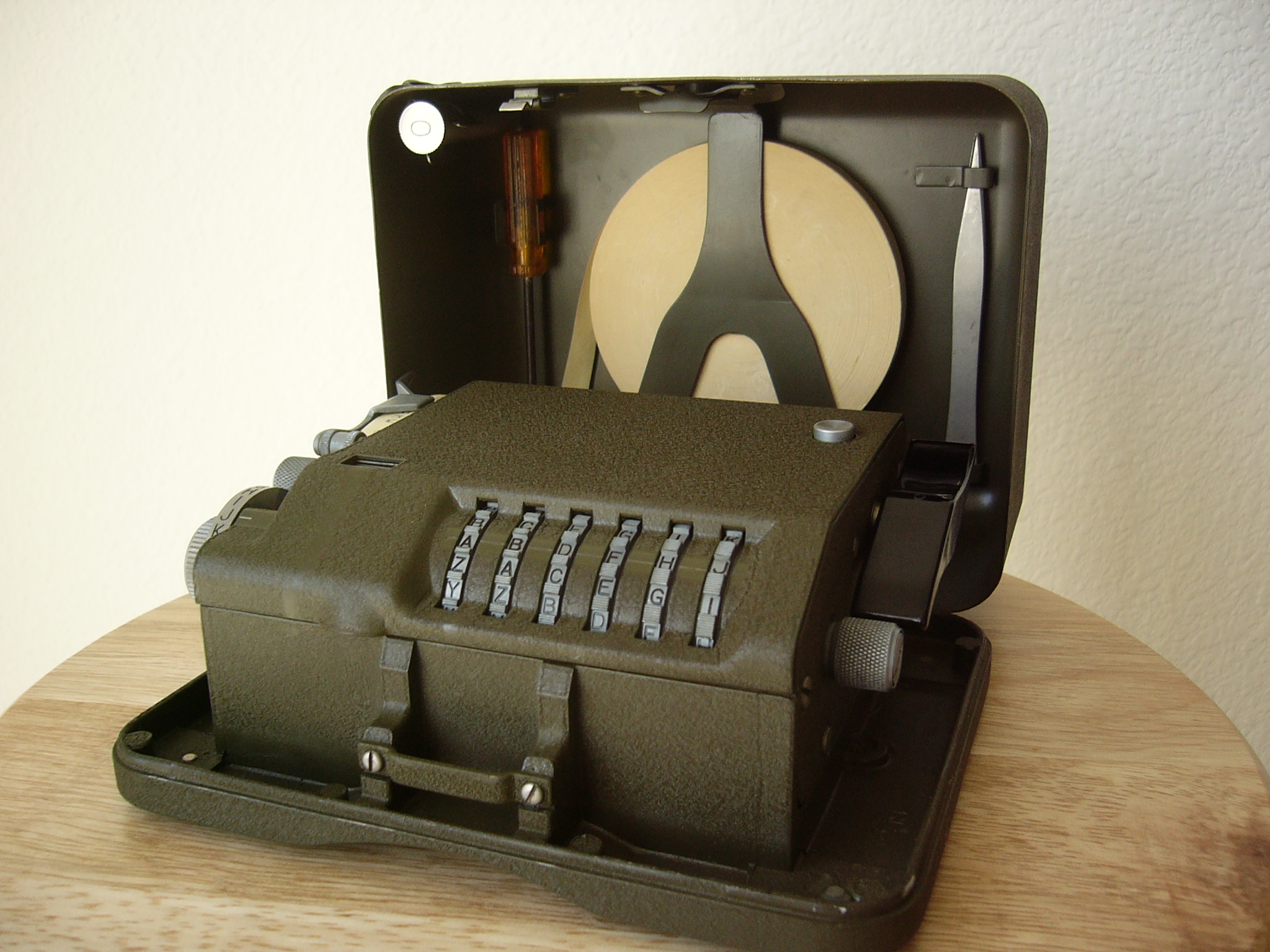

Шифровальная машина M-209B стала прообразом первой юниксовой утилиты для шифрования паролей crypt Кража баз паролей из взломанных систем — распространённая проблема. Особенно остро она стояла в первые годы развития Unix, когда пароли хранились в открытом виде. Утечка такой базы означала полную...

Let me teach you the ancient method of Fu Thai! Гнев и ненависть брутфорсеров в 2023 году

Два года назад я написал статью, в которой настроил несколько простых SSH-ловушек и записал ходы сетевых злоумышленников. С тех пор произошли события, которые потенциально повлияли на поведение брутфорсеров. Стал ли интернет от этого более опасным местом? Задавшись этим вопросом, я решил повторить...

Ломаем текстовую капчу на примере VK или брутфорсинг до сих пор актуален

Что мы знаем о капче? Капча - автоматизированный тест тьюринга, помогающий отсеивать подозрительные действия недобросовестных роботов от реальных людей. Но, к сожалению ( или к счастью, смотря для кого ), текстовая капча сильно устарела. Если еще 10 лет назад она была более-менее эффективным...

[Перевод - recovery mode ] Как подобрать пароль к аккаунту/странице/сайту

Друзья, всех приветствую! В этой статье мы поговорим о том, как подбирать пароли к учетным записям, сайтам, страницам, аккаунтам с помощью Burp Suite. Аутентификация лежит в основе защиты приложения от несанкционированного доступа. Если злоумышленнику удастся нарушить функцию аутентификации...

[Перевод] Как открыть сейф с помощью ручки

Разбор уязвимости, которая позволяет открывать электронные сейфы компании Sentry Safe и Master Lock без пин-кода. Читать далее...

Назад