What can happen (Typical attack vectors)

To illustrate typical attack, and architecture issues, we will provide examples of SAP ERP solution, as it’s the most widespread one installed in 85% of Fortune 2000 companies. Читать дальше →...

[recovery mode] Почему мои финансы зависят от Билайна?

Сегодня с утра творится то, о чем так долго говорили большевики что можно было предвидеть: у Билайна случилась проблема с доставкой (части) СМС, и, внезапно, для клиентов Билайна авторизации через SMS поломалась. Мы все знаем, как неприятно, когда большая система перестает работать как надо. И чем...

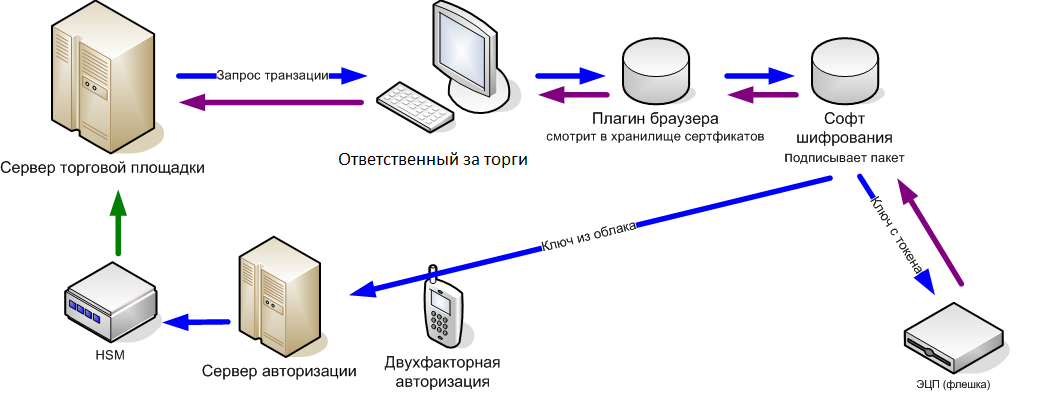

FAQ про облачную [электронную] подпись

Наша площадка стала первым федеральным оператором электронных торгов, внедрившим новую технологию облачной электронной подписи. Если обычная ЭП вызывала кучу вопросов, то эта услуга, с одной стороны, пока ещё больше непонятна бизнесу, а с другой — всё стало сильно проще. — Что это такое? Раньше...

[Из песочницы] Как стать менее доступным для потенциального злоумышленника в Интернете. Личный опыт и наблюдения

Вступление Почему важно задуматься о безопасности в Интернете? Небольшой пример, если злоумышленник получит доступ к вашей учетной записи на каком-либо ресурсе, это может привести к ущербам разного вида, как материальным, так и моральным. Вот несколько примеров. Злоумышленник получает учетную...

RubyRussia 2019. Михаил Пронякин: безопасен ли Ruby

На конференции RubyRussia будет много докладов о том, как писать код и как делать это лучше других. Но если продукт, который выпускает ваша компания, небезопасен, то это может привести к большим проблемам. Григорий Петров обсудил эту важную тему с Михаилом Пронякиным из компании «ОНСЕК»,...

[Перевод] Три типовых ошибки в сфере безопасности, о которых должен знать каждый React-разработчик

Автор статьи, перевод которой мы сегодня публикуем, говорит, что React — это её любимая библиотека для создания интерактивных интерфейсов. React одновременно и лёгок в использовании, и достаточно хорошо защищён. Однако это не значит, что React-приложения совершенно неуязвимы. Очень легко впасть в...

[Перевод] Выход за пределы pod'а в Kubernetes через монтирование логов

Прим. перев.: Эта заметка была написана исследователем ИТ-безопасности из компании Aqua Security, специализирующейся на DevSecOps. Она является прекрасной иллюстрацией тех тонкостей в конфигурации Kubernetes, что важно всегда держать в голове, обслуживая кластеры в production. Конечно, если вы...

Maltego ближе к телу. Часть 2

Здравствуйте, дорогие друзья. Вот, наконец-то, и добрался я до написания второй статьи, посвященной Maltego. Кто не читал первую – обязательно прочитайте вот тут. В ней я писал, что же такое Maltego в целом, а в этой статье я расскажу, с чем его едят. Картинок будет очень много. Данная статья не...

Не надо экономить на цифровой безопасности

Чуть ли не каждый день мы слышим о новых хакерских атаках и обнаруженных уязвимостях в популярных системах. А уж сколько всего сказано про то, что кибератаки оказали сильнейшее влияние на результаты выборов! Причём не только в России. Кажется очевидной необходимость принять меры для защиты наших...

Лето почти закончилось. Не утекших данных почти не осталось

Пока одни наслаждались летними отпусками, другие наслаждались уловом конфиденциальных данных. Cloud4Y подготовил краткий обзор нашумевших утечек данных за это лето. Читать дальше →...

[Перевод] 33+ инструмента для безопасности Kubernetes

Прим. перев.: Если вы задаётесь вопросами безопасности в инфраструктуре, основанной на Kubernetes, этот замечательный обзор от компании Sysdig станет отличной отправной точкой для беглого знакомства с актуальными на сегодняшний день решениями. В него включены и комплексные системы от известных...

Как из бумажной безопасности сделать практическую, или зачем нам соблюдение 152-ФЗ и PCI DSS в одном облаке

Наша IaaS-платформа Cloud-152 одновременно сертифицирована по требованиям PCI DSS и имеет аттестат соответствия 152-ФЗ по УЗ-2 (без актуальных угроз 1-го и 2-го типа). Эта же платформа входит еще и в область действия нашей системы управления информационной безопасностью (СУИБ), которую мы...

Kali Linux NetHunter на Android: зачем и как установить

Здравствуй, мой любознательный друг! Наверняка тебя посещали мысли о том, как хакать все вокруг, не привлекая лишнего внимания санитаров службы безопасности и окружающих, быть похожим на героев фильмов, взламывающих системы просто с мобильного устройства, или как прокачать свою мобильность с...

Фаззинг — важный этап безопасной разработки

Многие компании ещё до конца не осознают плюсы использования фаззинга при разработке своих программных продуктов. А ведь безопасность продуктов должна идти рядом с разработкой. Потому что исправлять то, что уже сделано, трудозатратнее и гораздо дороже, чем сразу сделать хорошо. И это при том, что в...

19 полезных возможностей файла .htaccess

Спорим, о некоторых вы не подозревали. Мы собрали варианты применения .htaccess для улучшения работы сайта. Он часто используется оптимизаторами для корректной настройки 301 редиректов. Но этим возможности файла не ограничиваются. Тут и безопасность, и оптимизация, и параметры отображения — с...

Наша служба и опасна, и трудна, или Zyxel ATP500

Введение Мы писали, мы писали, наши пальчики устали. Почему мы вдруг решили начать с этого детского двустишия? Всё очень просто. В данной статье мы хотели познакомить читателей с возможностями нашего самого современного решения по обеспечению сетевой безопасности – линейкой межсетевых экранов Zyxel...

4 релиза Maltego. Принципы работы и возможности

При просмотре профилей пользователей соцсетей, невольно задаешься вопросом, а сколько информации лежит в открытых источниках? Понятно, что много. Но как это посчитать? И у кого еще, кроме спецслужб и корпораций уровня Google или Microsoft, есть ресурсы и механизмы, чтобы это систематизировать?...

Тестируем умную ключницу (водка, кефир, чужие фотографии)

У нас есть умные ключницы, которые хранят и отдают ключ тому, кто: Пройдёт идентификацию по распознаванию лица или по личной RFID-карте. Дыхнёт в отверстие и окажется трезвым. Имеет права на конкретный ключ или ключи из набора. Вокруг них уже появилось много слухов и недопонимания, поэтому спешу...