Обещают жаркое лето… Изменения в «антипиратский» закон вступают в силу 1 июля 2014

И вновь чиновники лютуют… Недавно была статья о внесении законопроекта, теперь он принят в первом чтении, и ждет встречи с нами 1 июля 2014 года. Теперь конкретнее об изменениях... Читать дальше → Источник:Хабрахабр, Информационная безопасность...

С помощью квадрокоптера снято уникальное видео извержения вулкана

Недорогие беспилотники и маленькие легкие HD-видеокамеры сегодня дают возможность любителям снимать уникальные кадры, которые раньше можно было снять лишь с помощью дорогой длиннофокусной оптики или с существенным риском для жизни. Эти кадры сняты с помощью камеры GoPro, закрепленной на...

Двойная камера нового HTC One позволит изменять фокус уже у сделанной фотографии

На Хабре как-то несколько раз публиковались новости, касающиеся оригинальной фотокамеры Lytro. Стоит напомнить, что эта камера позволяет получать изображения, у которых фокус можно изменять, при помощи ПО от компании-производителя. Вот подробнейшая статья о том, как все это работает. Так вот, у...

Pwn2Own 2014: первые результаты

В эти дни в Ванкувере проходит мероприятие Pwn2Own, на котором участникам предлагается продемонстрировать свои работающие эксплойты для удаленного исполнения кода через уязвимости в браузерах и плагинах. За первый день соревнований были успешно pwned почти все заявленные плагины и браузеры (за...

[Из песочницы] Дружим IPS Appliance и Многоуровневый коммутатор (Cisco IPS и Catalyst 6500)

Доброго времени суток всем! В этой статье хотел бы поделиться опытом в одном не самом тривиальном вопросе: как подключить коробочный IPS к многоуровневому коммутатору в режиме Inline. Речь пойдёт именно о «железном» исполнении IPS в виде апплаинса (отдельной коробки) и именно о его...

В индийской полиции 8 лет не отвечали на жалобы, потому что потеряли пароль от базы данных

В полицию города Дели 8 лет не поступали жалобы на работу этой самой полиции. Как оказалось, дело совсем не в том, что полиция такая замечательная, а просто никто не открывал эту базу данных с жалобами – пароль от нее попросту потеряли. Читать дальше → Источник:Хабрахабр, Информационная...

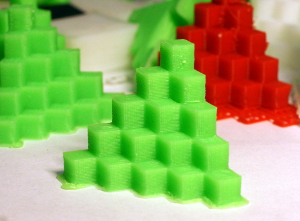

Как я покупал, «допиливал» и настраивал китайский 3D принтер Wanhao Duplicator 4

После недавней душераздирающей истории покупки 3D принтера и прохождения таможни — хочу рассказать и свою, не менее драматичную историю покупки и допиливания китайского принтера Wanhao Duplicator 4. Поскольку принтер мне нужен скорее для удовлетворения интереса, а не работы — отдавать ~3k$ за...

Мониторинг событий информационной безопасности с помощью ZABBIX

Впервые увидев Zabbix, я подумал, почему бы не попробовать использовать его в качестве решения для мониторинга событий информационной безопасности. Как известно, в ИТ инфраструктуре предприятия множество самых разных систем, генерирующих такой поток событий информационной безопасности, что...

[Перевод] Более 162.000 сайтов на WordPress использовались для масштабной DDOS-атаки

Сегодня я вам хочу рассказать о крупной DDOS-атаке, усиленной с помощью тысяч отдельных сайтов на движке WordPress. Любой WordPress сайт с включенным Pingback (который, между прочим, включен по умолчанию), может использоваться в DDOS-атаке на другие сайты [В конце статьи ссылка на онлайн-сервис для...

Новинки MWC и мобильные тренды

Недавно закончилась выставка Mobile World Congress 2014, проходившая в Барселоне. Это одно из важнейших событий в мире мобильных гаджетов и технологий. Поэтому на MWC традиционно присутствуют и показывают свои новинки всевозможные компании, включая, безусловно, гигантов индустрии. И сегодня мы...

[recovery mode] bb-mobile VOIIS GPS: телефон с большими кнопками, контролем здоровья и удаленным управлением

Лично мне никогда особо не нравилась классическая концепция «бабушкофона», получившая определенное распространение на российском рынке. Да, у таких аппаратов большие кнопки и крупные шрифты, что хорошо. А вот все остальные функции в них, кажется, реализуются для галочки. Радио без гарнитуры? Да,...

PonoMusic — цифровая музыкальная экосистема

11 марта 2014 года стартовала кампания на Kickstarter от the PonoMusic team и известного музыканта Neila Younga — Pono Music. 11минутный ролик мало наполнен техническими деталями проекта и больше изобилует впечатлениями от прослушивания крайне известных музыкальных исполнителей: Sting, Jack White,...

Разбираем внешние аккумуляторы Gmini

Месяц назад мне написали из компании Gmini с предложением попробовать новые модели внешних аккумуляторов. Я сначала отказался, потому что не было понятно – о чем, собственно, писать? Если не покупать китайские безымянные шедевры на eBay, столкнуться с чем-то заведомо некачественным трудно. По...

[recovery mode] Самые популярные пароли в 2013

В 2013 году, компания SplashData объявила свой ежегодный список из 25 самых распространенных паролей, найденных в Интернете, из разнообразных утечек. Так же стоит отметить, свои корректировки внесла утекшая база Adobe. В этом году «password» потерял свои позиции, скатившись до второго места, а...

Microsoft выпустили набор обновлений, март 2014

Microsoft выпустила серию обновлений для своих продуктов, которые закрывают 23 уникальных уязвимости (2 исправления со статусом Critical и 3 со статусом Important). Как обычно, одно из обновлений (MS14-012) нацелено на исправление восемнадцати Remote Code Execution (RCE) уязвимостей во всех версиях...

Прокуратура г. Сургута готовит материалы для осуждения человека на 4 года за покупку умных часов

Жителю Сургута грозит 4 года тюрьмы за покупку часов предположительно Samsung Gear в интернет магазине в Китае. По версии прокуратуры подсудимый нарушил ч. 3 ст. 30 – ч. 1 ст. 138 УК РФ (покушение на незаконный оборот специальных технических средств, предназначенных для негласного получения...

Прокуратура г. Сургута готовит материалы для осуждения человека на 4 года за покупку умных часов

Жителю Сургута грозит 4 года тюрьмы за покупку часов предположительно Samsung Gear в интернет магазине в Китае. По версии прокуратуры подсудимый нарушил ч. 3 ст. 30 – ч. 1 ст. 138 УК РФ (покушение на незаконный оборот специальных технических средств, предназначенных для негласного получения...

Взаимодействие сканеров уязвимостей с Metasploit. Часть 1

Мы начинаем цикл обучающих статей, посвященных взаимодействию сканеров уязвимостей с Метасплоитом. Требуемое программное обеспечение: Kali Linux. Необходимые знания: опыт работы с консолью Linux-систем (в частности, дистрибутивом Kali Linux) и консолью Метасплойта. Большинство атак основано на...